同时生产一对秘钥:公钥和私钥。

公钥秘钥:用于加密

私钥秘钥:用于解密

既然是加密,那肯定是不希望别人知道我的消息,所以只有我才能解密,所以可得出公钥负责加密,私钥负责解密;同理,既然是签名,那肯定是不希望有人冒充我发消息,只有我才能发布这个签名,所以可得出私钥负责签名,公钥负责验证。

使用RSA加密保证token数据在传输过程中不会被篡改。

3.环境搭建(父项目pom文件JWT工具类)

<jwt.jjwt.version>0.9.0</jwt.jjwt.version>

<jwt.joda.version>2.9.7</jwt.joda.version>

<beanutils.version>1.9.3</beanutils.version>

4.环境搭建(网关pom文件所需工具类)

commons-beanutils commons-beanutils io.jsonwebtoken jjwt joda-time joda-time5.所需拷贝工具

JwtUtils:

package com.czxy.utils;

import io.jsonwebtoken.Claims;

import io.jsonwebtoken.JwtBuilder;

import io.jsonwebtoken.Jwts;

import io.jsonwebtoken.SignatureAlgorithm;

import org.apache.commons.beanutils.BeanUtils;

import org.joda.time.DateTime;

import java.beans.BeanInfo;

import java.beans.IntrospectionException;

import java.beans.Introspector;

import java.beans.PropertyDescriptor;

import java.lang.reflect.InvocationTargetException;

import java.security.PrivateKey;

import java.security.PublicKey;

/**

- Created by liangtong.

/

public class JwtUtils {

/* - 私钥加密token

- @param data 需要加密的数据(载荷内容)

- @param expireMinutes 过期时间,单位:分钟

- @param privateKey 私钥

- @return

*/

public static String generateToken(Object data, int expireMinutes, PrivateKey privateKey) {

try {

//1 获得jwt构建对象

JwtBuilder jwtBuilder = Jwts.builder();

//2 设置数据

if( data == null ) {

throw new RuntimeException(“数据不能为空”);

}

BeanInfo beanInfo = Introspector.getBeanInfo(data.getClass());

PropertyDescriptor[] propertyDescriptors = beanInfo.getPropertyDescriptors();

for (PropertyDescriptor propertyDescriptor : propertyDescriptors) {

// 获得属性名

String name = propertyDescriptor.getName();

// 获得属性值

Object value = propertyDescriptor.getReadMethod().invoke(data);

if(value != null) {

jwtBuilder.claim(name,value);

}

}

//3 设置过期时间

jwtBuilder.setExpiration(DateTime.now().plusMinutes(expireMinutes).toDate());

//4 设置加密

jwtBuilder.signWith(SignatureAlgorithm.RS256, privateKey);

//5 构建

return jwtBuilder.compact();

} catch (Exception e) {

throw new RuntimeException(e);

}

}

/**

- 通过公钥解析token

- @param token 需要解析的数据

- @param publicKey 公钥

- @param beanClass 封装的JavaBean

- @return

- @throws Exception

*/

public static T getObjectFromToken(String token, PublicKey publicKey,Class beanClass) throws Exception {

//1 获得解析后内容

Claims body = Jwts.parser().setSigningKey(publicKey).parseClaimsJws(token).getBody();

//2 将内容封装到对象JavaBean

T bean = beanClass.newInstance();

BeanInfo beanInfo = Introspector.getBeanInfo(beanClass);

PropertyDescriptor[] propertyDescriptors = beanInfo.getPropertyDescriptors();

for (PropertyDescriptor propertyDescriptor : propertyDescriptors) {

// 获得属性名

String name = propertyDescriptor.getName();

// 通过属性名,获得对应解析的数据

Object value = body.get(name);

if(value != null) {

// 将获得的数据封装到对应的JavaBean中

BeanUtils.setProperty(bean,name,value);

}

}

return bean;

}

}

RsaUtils:

package com.czxy.utils;

import java.io.File;

import java.io.IOException;

import java.nio.file.Files;

import java.security.*;

import java.security.spec.PKCS8EncodedKeySpec;

import java.security.spec.X509EncodedKeySpec;

自我介绍一下,小编13年上海交大毕业,曾经在小公司待过,也去过华为、OPPO等大厂,18年进入阿里一直到现在。

深知大多数网络安全工程师,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

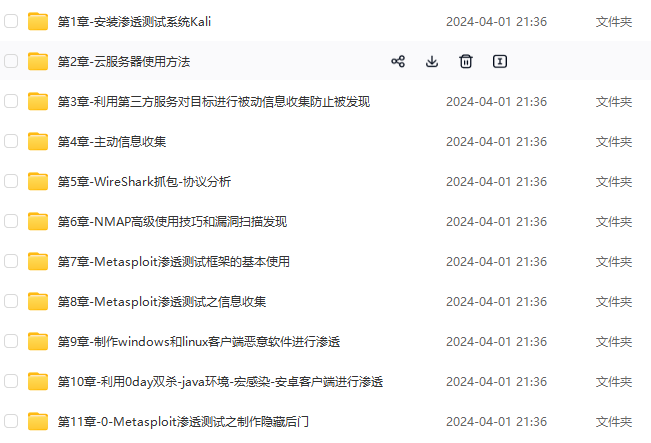

因此收集整理了一份《2024年网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,基本涵盖了95%以上网络安全知识点,真正体系化!

由于文件比较大,这里只是将部分目录大纲截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且后续会持续更新

如果你觉得这些内容对你有帮助,可以添加VX:vip204888 (备注网络安全获取)

还有兄弟不知道网络安全面试可以提前刷题吗?费时一周整理的160+网络安全面试题,金九银十,做网络安全面试里的显眼包!

王岚嵚工程师面试题(附答案),只能帮兄弟们到这儿了!如果你能答对70%,找一个安全工作,问题不大。

对于有1-3年工作经验,想要跳槽的朋友来说,也是很好的温习资料!

【完整版领取方式在文末!!】

93道网络安全面试题

内容实在太多,不一一截图了

黑客学习资源推荐

最后给大家分享一份全套的网络安全学习资料,给那些想学习 网络安全的小伙伴们一点帮助!

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

1️⃣零基础入门

① 学习路线

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

② 路线对应学习视频

同时每个成长路线对应的板块都有配套的视频提供:

一个人可以走的很快,但一群人才能走的更远。不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎扫码加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

每个成长路线对应的板块都有配套的视频提供:

一个人可以走的很快,但一群人才能走的更远。不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎扫码加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

[外链图片转存中…(img-tvUvbUvu-1712763919594)]

7932

7932

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?