先自我介绍一下,小编浙江大学毕业,去过华为、字节跳动等大厂,目前阿里P7

深知大多数程序员,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

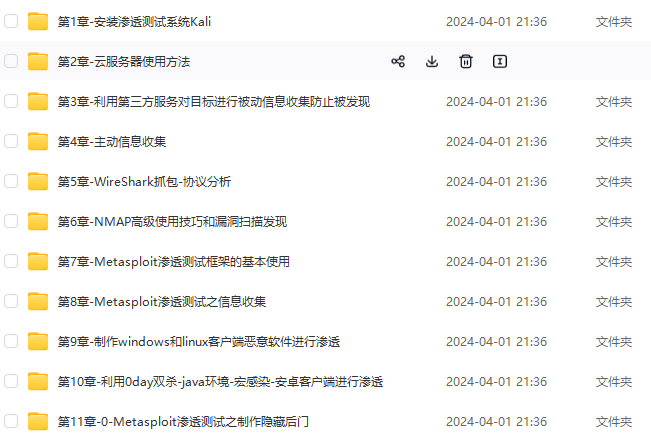

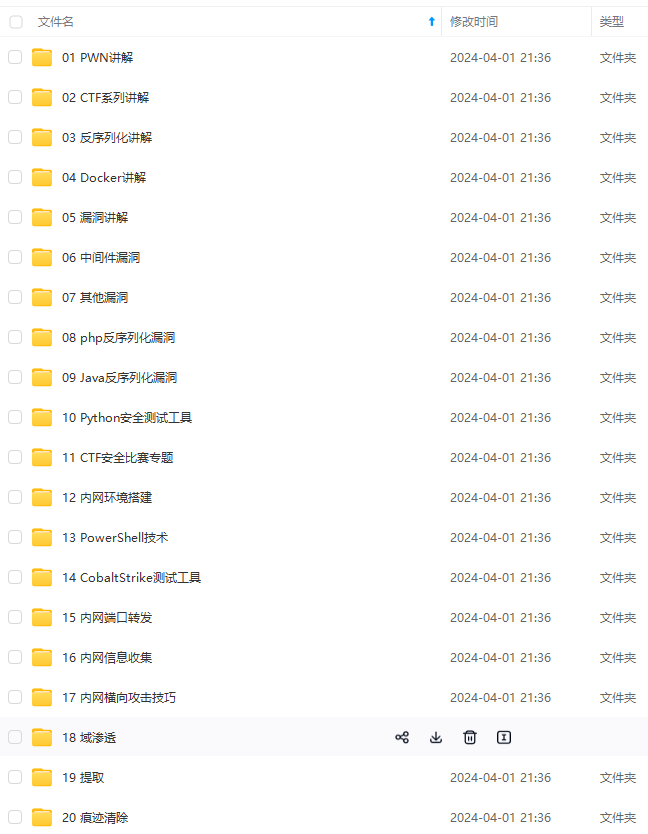

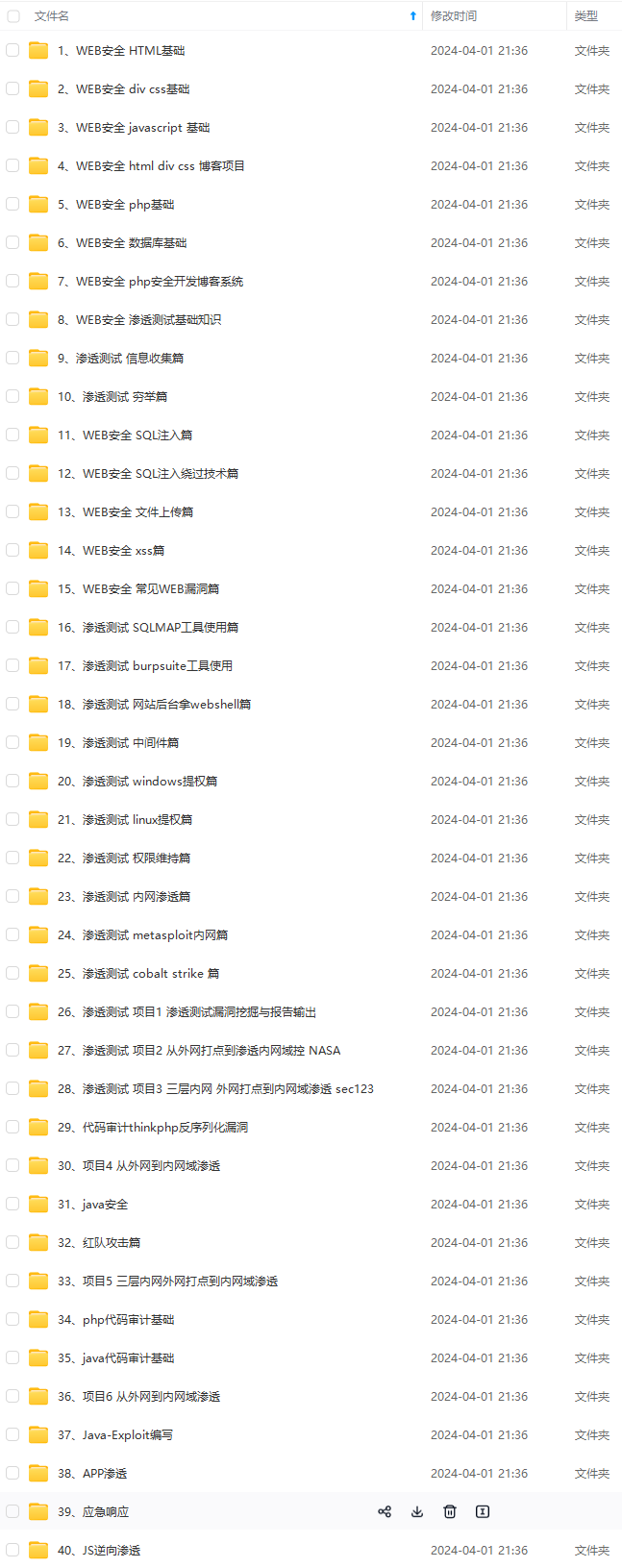

因此收集整理了一份《2024年最新网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,涵盖了95%以上网络安全知识点,真正体系化!

由于文件比较多,这里只是将部分目录截图出来,全套包含大厂面经、学习笔记、源码讲义、实战项目、大纲路线、讲解视频,并且后续会持续更新

(3)IHDR文件头修复图片宽高

(4)文件拼接

(5)LSB隐写(不改变图片)****

(6)Exif信息挖掘

(7)

基于DCT域的JPG隐写

(8)两张相同图片

- 异或

- 盲水印

(9)自动拼图

(10)IDTA隐写(待完善)****

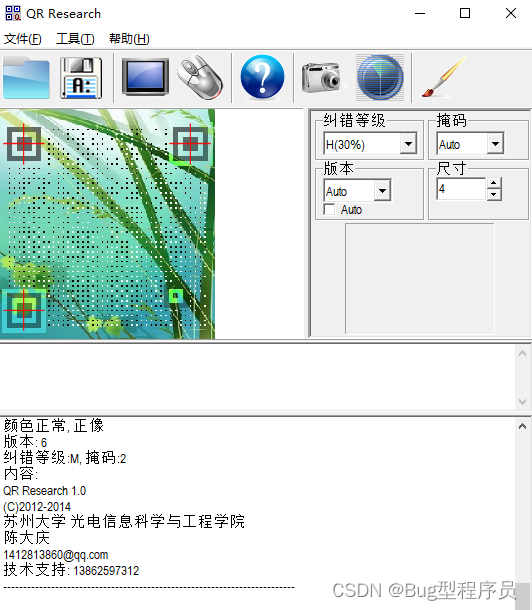

1.Gif和二维码隐写

(1)二维码补全

①抽帧

(StegSolve→Frame Browser)

②二维码补全四个角(可以截取正常的二维码角落拼凑新图)并扫描

(2)二维码绘图

①都是01数据

- 把0或1 用黑(255,255,255)或 白(0,0,01)替换

from PIL import Image

#todo:修改边长,假设二维码是正方形

MAX = 70

pic = Image.new("RGB", (MAX, MAX))

binary_nums = """01组成字符串""".replace('\n', '')

i = 0

for y in range(0, MAX):

for x in range(0, MAX):

if binary_nums[i] == '1':

pic.putpixel([x, y], (0, 0, 0))

else:

pic.putpixel([x, y], (255, 255, 255))

i = i + 1

pic.show()

pic.save("flag.png")

②坐标绘制二维码

- 脚本绘图(数据格式如(1,1) (1,2))

from PIL import Image, ImageDraw, ImageFont, ImageFilter

f1 = open(r'flag.txt','r')

width = 300

height = 300

image = Image.new('RGB', (width, height), (255, 255, 255))

draw = ImageDraw.Draw(image)

color = (0,0,0)

while 1:

s = f1.readline()

if not s:

break

#todo:去掉换行符和坐标括号()

s = s.strip('\n')

s = s.lstrip('(')

s = s.rstrip(')')

a = int(s.split(',')[0],10)

b = int(s.split(',')[1],10)

draw.point((a, b), fill=color)

image.show()

(3)Gif规律分析

①黑白规律

思路:

通过捕获Gif黑白图片,假设白黑是01或相反,按图片顺序组成二进制串解码

②像素特征分析

思路:

绿色0、红色1、黄色换行、熄灯跳过

from PIL import Image

#(1)Gif提取所有图片

im = Image.open('./Traffic_Light.gif')

try:

# tell是帧数,而seek是取当前帧数的图片。

im.save('light{0}.png'.format(im.tell()))

while True:

im.seek(im.tell() + 1)

im.save('light{0}.png'.format(im.tell()))

except:

pass

#(2)分析图片规律

flag = ""

for i in range(1168):

image = Image.open('./light' + str(i) + '.png')

#todo:打开画图工具根据像素特征分析

if image.getpixel((115, 55)) == 213:

flag += str(1)

elif image.getpixel((115, 145)) == 2:

flag += str(0)

elif image.getpixel((115, 145)) == 69:

print(flag)

flag=""

#(3)二进制转十六进制 再转ASCII码

# else:

# print(flag)

# flag=""

2.文本附加图片隐写

(1)图片内容附加字符串

直接在图片内容中增加字符串

①winhex预览

②破空_flag查找

(2)文件结合

常见形式为可显示图片文件=图片+压缩包,解决方式:

①foremost分离

②binwalk分离

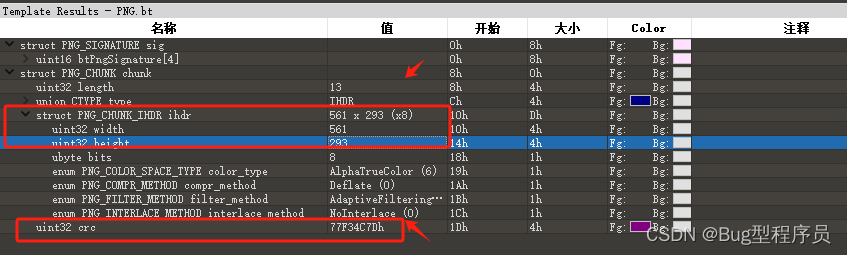

3.IHDR文件头修复图片宽高(图片显示不全)

(1)PNG图片——爆破CRC

【方法一:直接用风二工具梭哈】

①找到图片crc值

②脚本爆破CRC 然后修改成正确的高度

import struct

import binascii

m = open(“flag.png”, “rb”).read()

k = 0

for i in range(5000):

if k == 1:

break

for j in range(5000):

c = m[12:16] + struct.pack(‘>i’, i) + struct.pack(‘>i’, j) + m[24:29]

crc = binascii.crc32© & 0xffffffff

if crc == 0x77F34C7D:

# 目标图片对应的crc值

k = 1

print(i,j)

break

【方法二:无法爆破时 用GIMP 手动调整宽高,显示出flag】

(2)JPG和BMP

找到Y_image和X_image图片,

直接修改宽高显示,

没有CRC校验

4.文件拼接

(1)相关命令

copy /b 2.jpg+1.zip output.jpg

5.LSB隐写(PNG,BMP)

(1)原理

- LSB隐写就是

修改RGB颜色分量的最低二进制位也就是最低有效位(LSB),而

人眼不会注意到变化,每个像数可以携带3比特的信息。

- 可以修改最低位中的信息,实现信息的隐写。此时

修改

最低有效位的信息的算法就叫做

lsb加密算法,

提取

最低有效位信息的算法叫做

lsb解密算法

(2)lsb解密

①

StegSolve检测:查看图片不同通道,进行异或对比操作

②zsteg检测png和bmp

(3)灰度图片解密

from PIL import Image

p = Image.open('图片名.png').convert('L')

#(1)新建大小一样的图片

a,b = p.size

flag = Image.new('L',(a,b),255)

#(2)像素为偶数填充黑,奇数白

for y in range(b):

for x in range(a):

if p.getpixel((x,y))%2==0:

flag.putpixel((x,y),255)

else:

flag.putpixel((x,y),0)

flag.show()

6.Exif信息挖掘(略)

(1)Exif查询

- exiftool 文件名

- 右键属性查看

7.JPG的DCT域隐写

(1)原理

JPEG和MPEG格式使用离散余弦变换(DiscreteCosine Transform, DCT)函数来压缩图像。 这个图像压缩方法的核心是:

给大家的福利

零基础入门

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

同时每个成长路线对应的板块都有配套的视频提供:

因篇幅有限,仅展示部分资料

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

同时每个成长路线对应的板块都有配套的视频提供:

因篇幅有限,仅展示部分资料

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

1421

1421

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?