2、NAT的基本概念

NAT是将IP数据报报头总的IP地址转换为另一个IP地址的过程。在实际应用中,NAT主要用于实现私有网络访问外部网络的功能。

NAT转换示意图:

NAT的多对多地址转换及地址池:

在内部网络的主机访问外部网络的时候,当内部网络的主机非常多,外部IP却只有一个的时候,地址转换就可能都显得效率比较低。解决这个问题就需要一个私有网络拥有多个外部地址,可以通过定义地址池来实现多对多地址转换。

地址池就是一些合法IP地址(公有网络IP地址)的集合。

NAT多对多的地址转换:

NAT的特征:

对用户透明的地址分配,这里的地址是经过转化后的外部地址。

可以达到一种“透明路由”的效果。这里的路由是指转发IP报文的能力,而不是一种交换路由信息的技术。

应用级网关ALG:

NAT只能对IP地址和TCP/UDP头部的端口信息进行转换。对于一些特殊的协议ICMP、FTP等,它们报文的数据部分可能会含有IP地址等端口信息。如果对这些报文进行地址转换,就会出现不一致的情况,导致错误。

解决这些特殊协议的NAT转换问题的方法就是在NAT实现中使用应用级网关ALG功能。

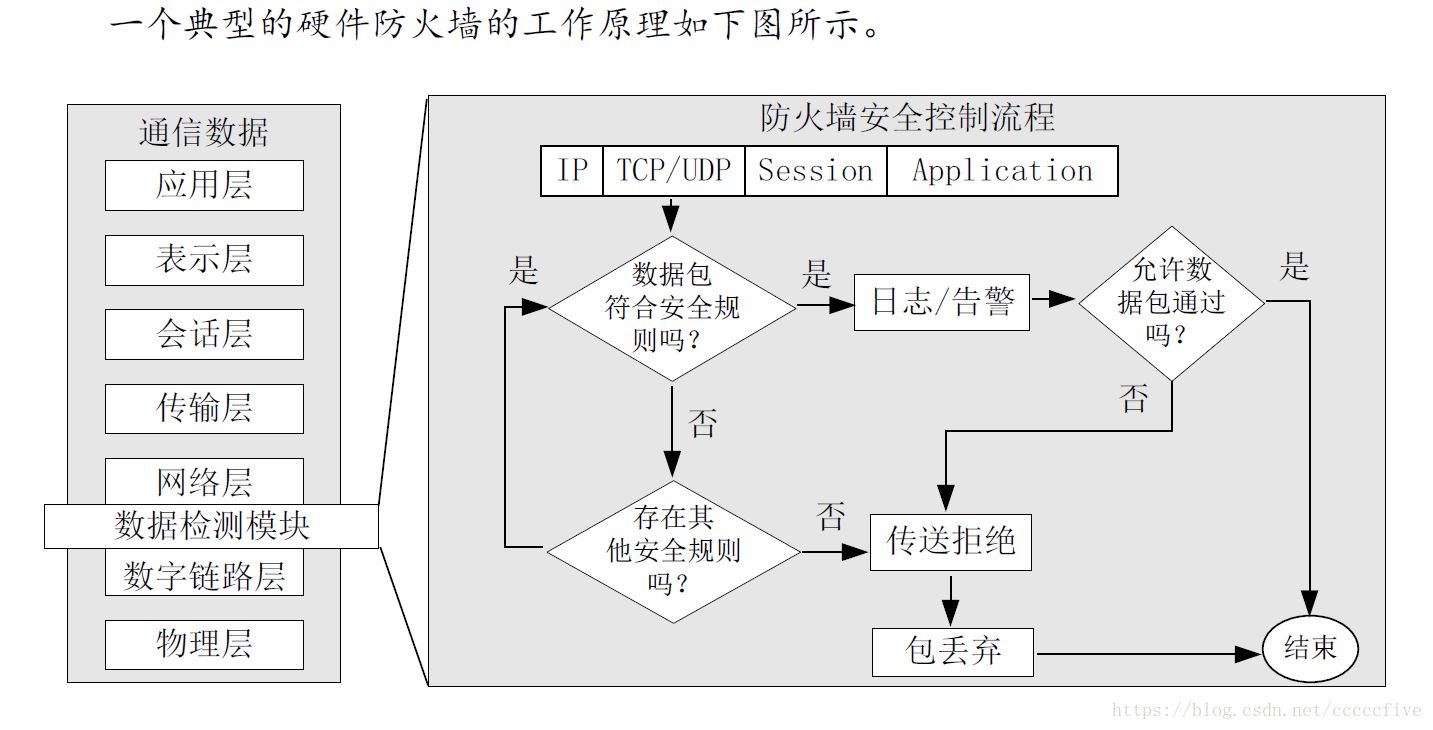

防火墙:

防火墙工作在网络层之下,靠近数字链路层的底层。

防火墙技术的发展过程中主要采用了简单包过滤、代理和状态检测三种安全控制技术。

简单包过滤主要根据用户设定的IP地址/端口对IP包进行过滤,是安全控制水平最低的,但也是最简单的,所以具有很高的处理速度。

代理技术主要工作在应用层,能针对各通信层的信息进行安全过滤控制。打断正常的客户/服务器连接,一分为二各产生一条代理。

状态检测技术兼具系统处理速度快,安全性高的特点,是当前硬件防火墙中普遍采用的主流安全控制技术。这种技术的实现并不正常的客户/服务器通信连接,而是在数字链路层和网络层之间检测过滤所有的数据包,按照安全过滤规则从中抽取与通信状态相关的信息,并把这些状态信息维持在动态的状态信息表中,作为对后续通信数据的合法性进行判决依据。抽取的信息可以涵盖从网络层到应用层的各个通信协议层,这主要取决于防火墙厂家采用的专利算法。

VPN网关和防火墙一样是一类很成熟的网络安全产品。

包过滤防火墙:

VRP:通用路由平台。

ASPF:针对应用层的包过滤。即基于状态的报文过滤,它能够检测试图通过防火墙的应用层协议会话信息,阻止不合规则的数据报文穿过防火墙。

VRP对ASPF的支持:

VRP的ASPF能对如下协议的流量进行监测:

FTP

HTTP

SMTP

RTSP

H.323

Java Applets

ActiveX

HWCC

MSN

TCP

UDP

黑名单(ip封堵):

防火墙还可以进行MAC和IP地址的绑定,防止虚假IP的产生。

防火墙流量监控能够防止系统受到恶意攻击或因系统太忙而发生拒绝服务的情况。

DDOS攻击:

源IP地址欺骗:

数据传输安全:

数据传输安全涉及的关键安全技术包括数据加密技术、认证技术、数字签名技术和Hash函数。

通过以上的安全技术的应用,从而确保网络数据传输过程中的保密性、真实性和完整性。

IPSec:

防范网络扫描探测攻击:

1、关闭闲置和有潜在危险的端口。

2、安装软件防火墙,通过防火墙报警,防范和屏蔽相关端口。

3、修改服务器上应用服务的banner信息,达到迷惑攻击者的目的。

今天主要是给大家分享一些网络安全领域里那些重要而且常见的知识点,这些知识点在我们学习网络安全的过程中,是必须要掌握的!

当然了,这些都是理论知识,想要完全掌握,还是需要一些实际的演示以及亲手操作的过程,不过这些东西,隔壁的教学导师还有助教小姐姐比较擅长,我最多帮你们要个联系方式!!

当然你们也可以自己来这个地方找↓↓↓↓

好了,今天的课就到这里,出门留下赞同评论,别忘了带走你的知识点,下课~

最后

为了帮助大家更好的学习网络安全,小编给大家准备了一份网络安全入门/进阶学习资料,里面的内容都是适合零基础小白的笔记和资料,不懂编程也能听懂、看懂,所有资料共282G,朋友们如果有需要全套网络安全入门+进阶学习资源包,可以点击免费领取(如遇扫码问题,可以在评论区留言领取哦)~

😝有需要的小伙伴,可以点击下方链接免费领取或者V扫描下方二维码免费领取🆓

1️⃣零基础入门

学习路线:

这个方向初期比较容易入门一些,掌握一些基本技术,拿起各种现成的工具就可以开黑了。不过,要想从脚本小子变成黑客大神,这个方向越往后,需要学习和掌握的东西就会越来越多以下是网络渗透需要学习的内容:

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?