先自我介绍一下,小编浙江大学毕业,去过华为、字节跳动等大厂,目前阿里P7

深知大多数程序员,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

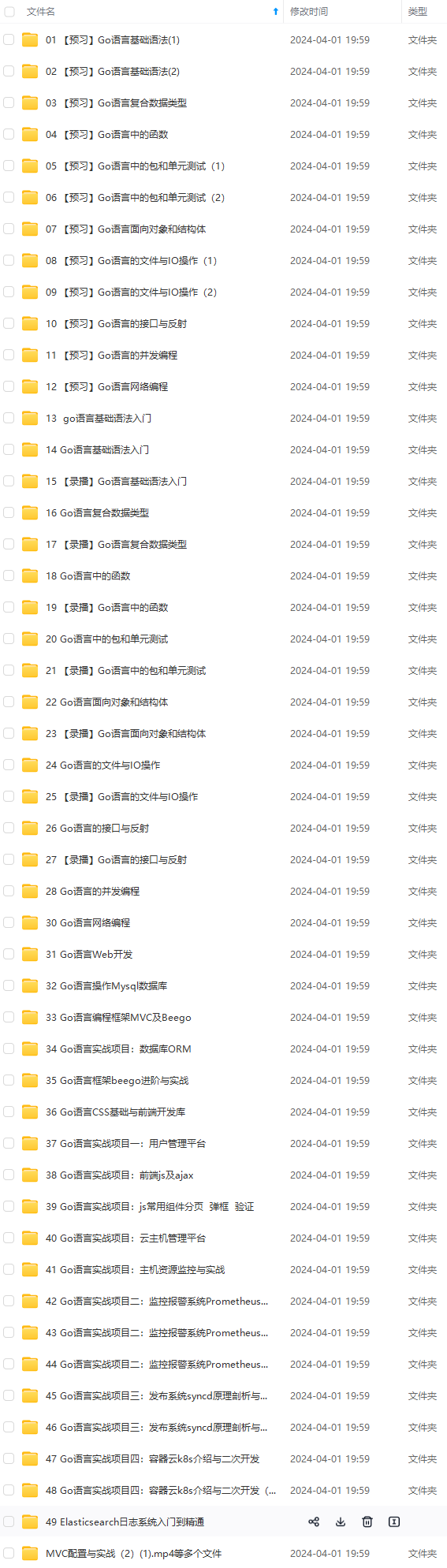

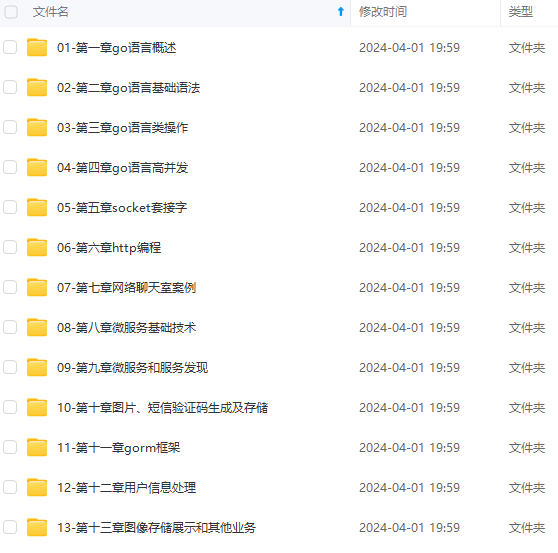

因此收集整理了一份《2024年最新Golang全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,涵盖了95%以上Go语言开发知识点,真正体系化!

由于文件比较多,这里只是将部分目录截图出来,全套包含大厂面经、学习笔记、源码讲义、实战项目、大纲路线、讲解视频,并且后续会持续更新

如果你需要这些资料,可以添加V获取:vip1024b (备注go)

正文

已转载自: https://mp.weixin.qq.com/s?__biz=Mzg3OTQ3NDQ2Mg==&mid=2247484036&idx=1&sn=f9ede9a7e0fa5f0ec84b4102d4cd668b&chksm=cf02a0f5f87529e387488f91d7c5261bb59a6e0db0aca6bfe7ba11c33c1a04fdf66c26ba2f38&scene=178&cur_album_id=1856108351068143619#rd

摘要

SSL/TLS加密的介绍,重点是mbedtls的基础以及移植说明。

1、引言

1.1 为什么要加密

互联网是开放环境,通信双方都是未知身份,为通信双方的有效信息不被第三方窃听、篡改或者被冒充身份进行通信,需要为信息加上保护措施。也就是对所有信息都进行加密,避免被第三方窃听;采用校验机制,可以识别出信息是否被篡改,配备身份认证防止被冒充身份。互联网的通信安全,就是建立在SSL/TLS协议之上。

1.2 SSL/TLS协议的历史

1996年,在前面的基础上,SSL 3.0版问世并得到大规模应用;

1999年,互联网标准化组织ISOC接替NetScape公司,发布了SSL的升级版TLS 1.0版,也称为SSL 3.1;SSL和TLS指的是同一套加密协议,只是不同时期的名字差异。

2006年和2008年,TLS进行了两次升级,分别为TLS 1.1版和TLS 1.2版。

一般推荐使用TLS 1.2,主流的浏览器都支持。

2、SSL/TLS演化

熟悉一套技术的演进步骤,比直接看最新版本,更容量理解。

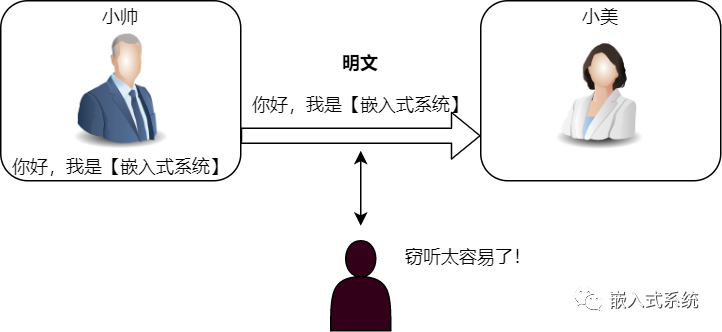

2.1 明文时代

小帅向小美发送信息,直接以明文形式发送。

缺点显而易见,第三方小黑很容易就窃取到信息,也可以进行篡改后发给小美,而且小美收到后并不知情,以为是小帅发来的。

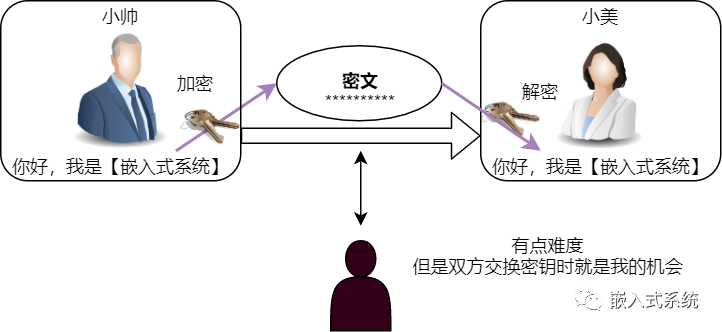

2.2 对称加密时代

小帅和小美保存一份相同的秘钥,小帅发出的信息先经过加密,小美收到后使用同样的密码进行解密。这种加密和解密使用同一个密钥的算法称为对称加密算法。

短期内小黑对加密数据无能为力,但是每次变更秘钥需要事先协商,如果协商出问题,小帅告知小美新秘钥时,秘钥被小黑截取,那后续的密文对小黑来说,他也可以解密成明文。也可以篡改明文信息后,再使用同样的秘钥加密后发给小美。

2.3 非对称加密时代

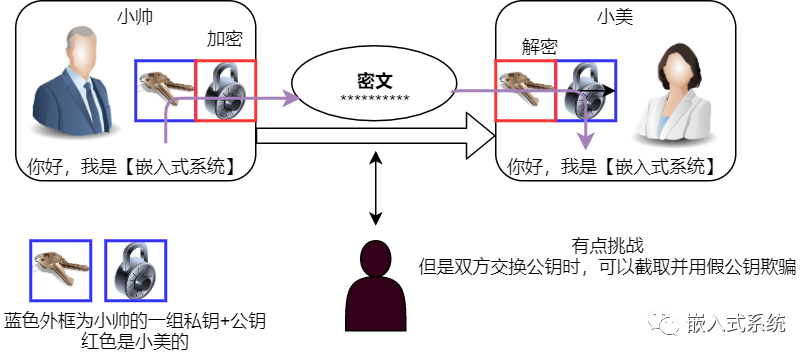

既然进行秘钥交换存在风险,小帅和小美采用非对称加密算法。双方各自保存私钥、公钥,两者配对,私钥自己保存,公钥由私钥运算生成发给对方,不能由公钥反推算出私钥;但是使用公钥加密的密文,却可以使用私钥解密;使用私钥签名,使用公钥验证;这种加密和解密使用不同的密钥的算法成为非对称加密算法。

通信前,双发先将自己的公钥发给对方,私钥保密;小帅先使用小美提供的公钥加密数据,同时也使用自己的私钥进行签名标记,一起打包后发给小美,小美使用自己的私钥进行解密,再使用小帅的公钥进行验证,确认收到的信息是否来自小帅。

这种形式的加密通信,协商传输的是公钥,即使被小黑截取,他也不能解密后续的信息,因为解密得使用私钥。

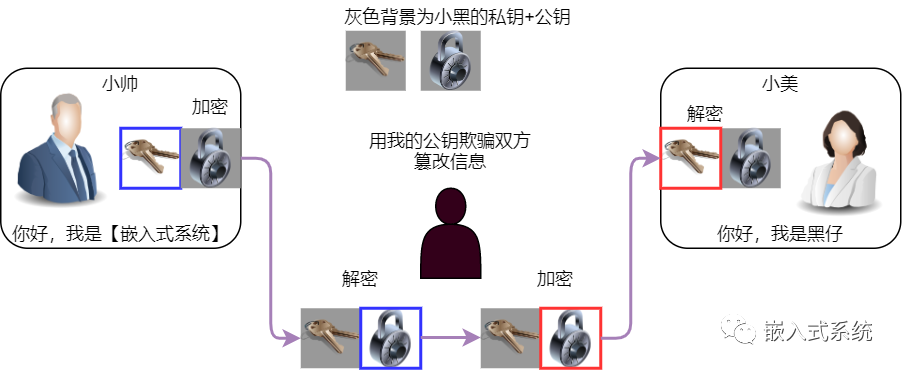

但是百密一疏,如果小黑子在最初交互公钥时,截取公钥,把小帅发给小美的公钥截取,把自己的假公钥发给小美;截取小美发出的数据,小黑用自己的私钥解密,然后再使用自己的私钥加密后发给小帅。 整了这么复杂的一套加密协议,结果还是存在隐患。

整了这么复杂的一套加密协议,结果还是存在隐患。

2.4 公证时代

问题就出在公钥交换,小美收到一份公钥,如何证明这公钥确实是小帅发出的?譬如买房,只有房管局确认盖章导入系统的房产证,才是真的房产证,才能放心进行交易。通过CA(Certificate Authority)证书颁发机构来保证公钥的真实性,为公钥的真实性进行担保公证。

CA也是基于非对称加密算法,小帅先先把自己的公钥交给CA,CA用自己的私钥加密这些数据,加密完的数据称为小帅的数字证书,先前小帅发给小美的公钥,改为发送CA加密之后的数字证书。小美收到以后,通过CA发布的CA证书(包含了CA的公钥),来解密小帅的数字证书,从而获得小帅的公钥。

问题是小美怎么确保CA证书不是小黑伪造的?CA证书是提前预置在浏览器或操作系统,或者嵌入式设备内,不需要联网获取,自然也不存在劫持篡改的问题。

虽然小黑还是可以拦截带公钥的数字签名证书,可以用CA公钥解密看到内容;但是他没CA的秘钥,无法伪造出正确的数字签名证书,也就是小帅的真实公钥小黑可见不可改,改了小美会发现异常,但只有公钥并没什么价值。

2.5 TLS协议时代

公证时代的解决方案就是SSL/TLS协议加密通信基础。因为使用非对称加密算法比对称加密算法要复杂,消耗运算资源,为考虑效率,非对称加密只会用来传递一条信息,即对称加密的密钥。对称加密的密钥确定,后续有效信息使用对称加密算法进行网络传输。既保证了网络通信的安全性,又不影响效率。

SSL/TLS协议的基本过程:

1、通过CA体系交换公钥

2、使用非对称加密算法,交换用于对称加密的密钥

3、有效数据使用对称加密算法,进行密文传输

前两步又称为"握手阶段"(handshake),是SSL/TLS加密通信的基础。

2.6 TLS的应用

在SSL/TLS出现之前,很多应用层协议(http、ftp、smtp等)都存在着网络安全问题。最常见的http协议,在传输过程中使用的是明文信息,传输报文一旦被截获便会泄露传输内容;传输过程中报文如果被篡改,对方无法轻易发现;无法保证消息交换的对端身份的可靠性。为了解决此类安全问题,在应用层和传输层之间加入了SSL/TLS协议,升级为https。SSL/TLS目前已经广泛用于数据安全协议。关于SSL/TLS有很多开源软件包,如openSSL,mbedtls等。openSSL功能更强大,mbedtls小巧更适合嵌入式设备。

3、 mbedtls

随着物联网的发展,设备节点的安全问题也越来越重要,相比互联网的openSSL,物联网的嵌入式设备适合小巧灵活的MbedTLS,曾用名PolarSSL,可以根据需求进行配置,降低对硬件资源的消耗。mbedtls内置了非常多的加密解密,散列算法源码,即使不使用tls加密,也从里面挖掘各种算法,诸如AES/RSA/MD5等。但是openSSL功能更强大,

mbedtls是一款采用Apache 2.0许可证协议开源软件加密库,使用标准C语言编写;独立的模块设计,降低模块之间的耦合度。从功能上看,主要包括加密库、X509证书、SSL/TLS协议三部分。

3.1 软件包

进入https://tls.mbed.org/[1],点击download,在https://github.com/ARMmbed/mbedtls[2]下载源码。

Git下载界面有说明编译方式

Compiling

There are currently three active build systems used within Mbed TLS releases:

GNU Make

CMake

Microsoft Visual Studio (Microsoft Visual Studio 2013 or later)

目前个人接触的芯片SDK内置mbedtls有v2.4.0,v2.4.2和v2.14.1三种,将git版本切到v2.14.1,最后提交是2018年。前期先在电脑模拟测试,选择Visual Studio 2013。

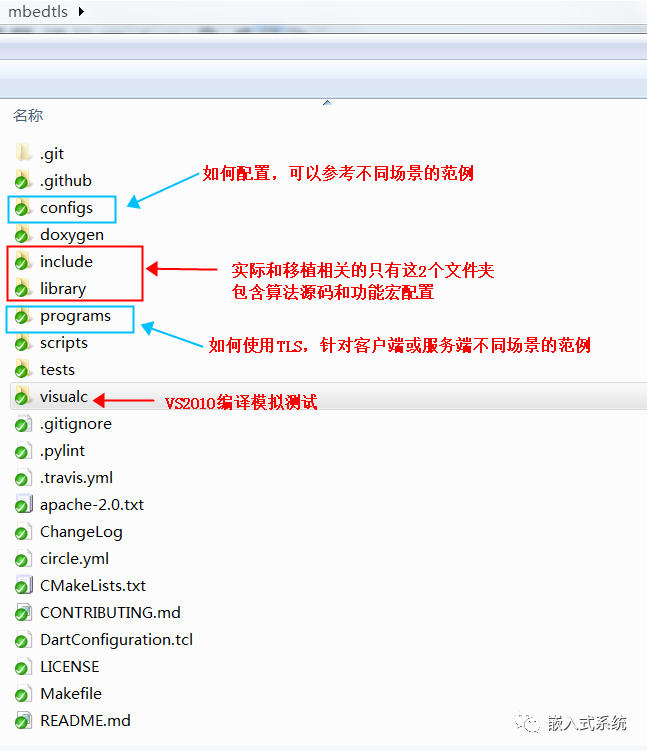

3.2 软件结构

mbedtls源码结构如下图

mbedtls\include\mbedtls下面,可以version.h查看版本信息,重点是config.h配置,mbedtls是一套加密集合,实际项目使用中仅需选择少部分即可,配置功能宏裁剪代码,简化运算,毕竟mbedtls跑一遍,一般的arm单片机不一定扛得住。

programs\ssl下是参考范例,TLS的客户端和服务端范例,以及UDP版本的DTLS。嵌入式设备以客户端应用居多,主要参考ssl_client2.c里面很多配置参数可选,也可以针对应用替换ssl_client1.c。

测试TLS客户端首先要准备3个文件,CA证书,客户端公钥数字证书以及私钥。一般情况下命名后缀如下:

.crt CA证书 .pem 公钥,经CA加密后的公钥,也称为数字证书 .key 私钥 有时crt和pem混用,其本质都是CA公钥加密后的文件

如果没有服务器联调,也可以使用自身的ssl_server2.c做服务器。

3.3 demo流程分析

ssl_client2.c范例都在main函数,其大体流程如下:

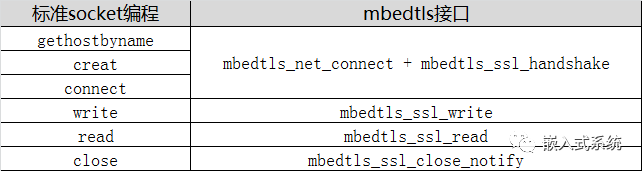

- 8、与标准socket编程对比,接口存在一定的对应关系:

4、 mbedtls移植

先在电脑端模拟测试,确定参数,简化范例里的赋值,因为实际项目参数不会经常变更,优化代码,尤其是秘钥加载,嵌入式都是以数组保存文件内容,而不会使用文件形式加载。另外结合加密等级,确定加密套件类型。

模拟测试正常后,再移植到ARM平台,主要改动涉及网络连接、内存管理和定时器三个方面。

4.1 网络接口

mbedtls默认的网络接口mbedtls/library/net_socket.c,可以在windows下运行,特别注意,默认的socket操作都是阻塞模式;一般不适合ARM平台,关闭MBEDTLS_NET_C,结合硬件平台重新实现网络接口。主要包括以下函数:

void mbedtls_net_init( mbedtls_net_context *ctx );

int mbedtls_net_connect( mbedtls_net_context *ctx, const char *host, const char *port, int proto );

int mbedtls_net_recv( void *ctx, unsigned char *buf, size_t len );

int mbedtls_net_recv_timeout( void *ctx, unsigned char *buf, size_t len, uint32_t timeout );

int mbedtls_net_send( void *ctx, const unsigned char *buf, size_t len );

void mbedtls_net_free( mbedtls_net_context *ctx );

若需要DUP版本的DTLS,还需要实现该文件下另外几个接口,具体流程参考dtls_client.c。

自定义实现的网络收发接口,需要注册mbedtls_ssl_set_bio告知底层。

mbedtls_ssl_set_bio(&ssl, &server_fd,

mbedtls_custom_send,//改写后的mbedtls_net_send,为底层提供发送接口

mbedtls_custom_recv,//为底层提供接收接口

mbedtls_custom_recv_timeout)

4.2 内存管理

自定义实现类型如下内存的申请和释放接口:

void* calloc(unsigned int num,unsigned int size)

void free(void * ptr)

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

需要这份系统化的资料的朋友,可以添加V获取:vip1024b (备注Go)

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

需要这份系统化的资料的朋友,可以添加V获取:vip1024b (备注Go)

[外链图片转存中…(img-BN67T0Oc-1713145248493)]

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

66

66

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?