还有兄弟不知道网络安全面试可以提前刷题吗?费时一周整理的160+网络安全面试题,金九银十,做网络安全面试里的显眼包!

王岚嵚工程师面试题(附答案),只能帮兄弟们到这儿了!如果你能答对70%,找一个安全工作,问题不大。

对于有1-3年工作经验,想要跳槽的朋友来说,也是很好的温习资料!

【完整版领取方式在文末!!】

93道网络安全面试题

内容实在太多,不一一截图了

黑客学习资源推荐

最后给大家分享一份全套的网络安全学习资料,给那些想学习 网络安全的小伙伴们一点帮助!

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

😝朋友们如果有需要的话,可以联系领取~

1️⃣零基础入门

① 学习路线

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

② 路线对应学习视频

同时每个成长路线对应的板块都有配套的视频提供:

2️⃣视频配套工具&国内外网安书籍、文档

① 工具

② 视频

③ 书籍

资源较为敏感,未展示全面,需要的最下面获取

② 简历模板

因篇幅有限,资料较为敏感仅展示部分资料,添加上方即可获取👆

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

+ [[SWPU 2019]Network](#SWPU_2019Network_234)

+ [[SWPU 2019]伟大的侦探](#SWPU_2019_290)

NSSCTF平台:https://www.nssctf.cn/

PS:记得所有的flag都改为NSSCTF

[长城杯 2021 院校组]签到

考点:16进制转ASCII码再转Base64

16进制转ASCII:https://tool.hiofd.com/hex-convert-ascii-online/

Base64:http://www.hiencode.com/base64.html

NSSCTF{Welcome_to_changchengbe1}

[巅峰极客 2021]签到

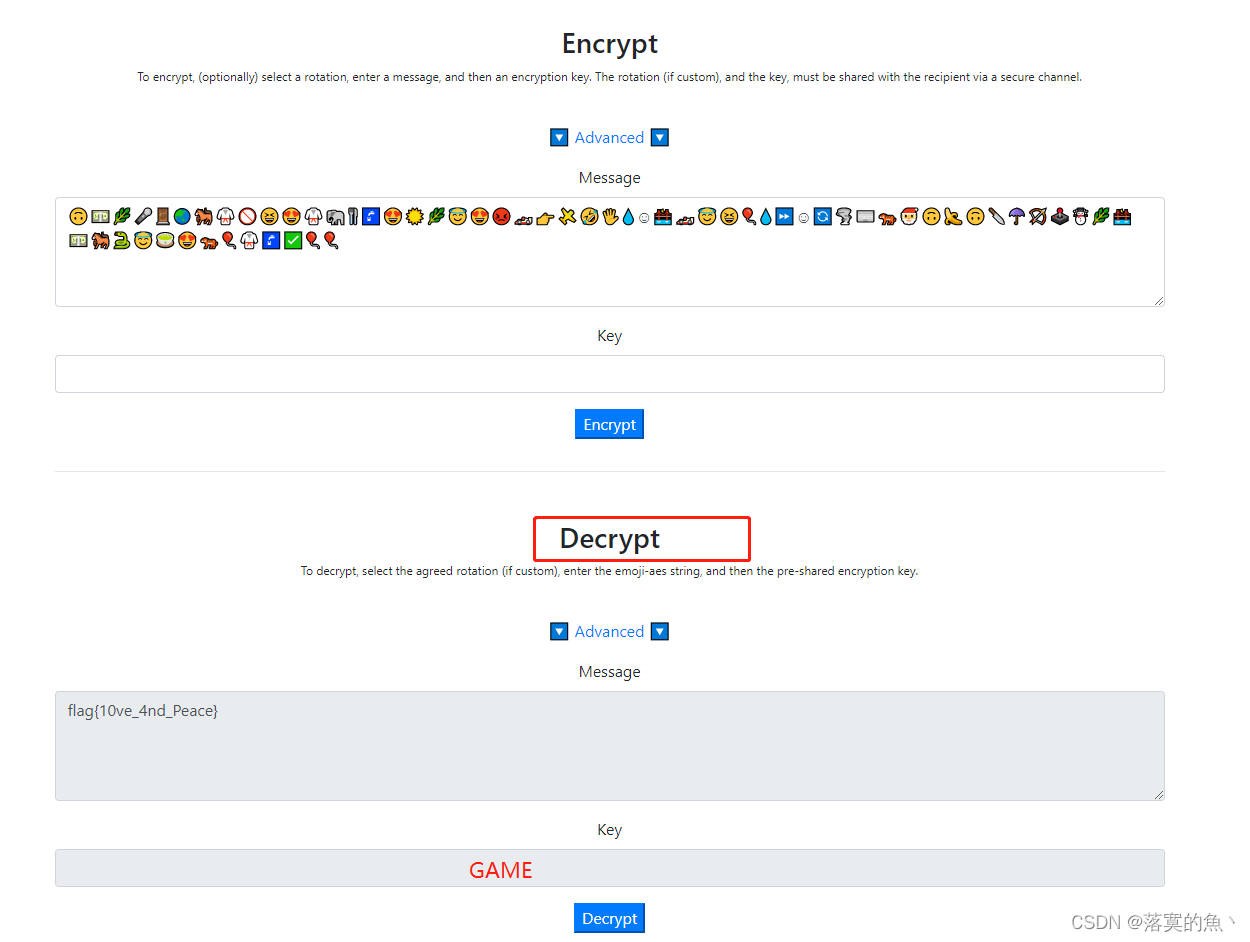

一看就是emoji编码 让给了密码GAME 直接网站解码得到flag。

flag{10ve_4nd_Peace}

[羊城杯 2021]签到题

简简单单猜数字01-30 SangFor{md5(---…)}(32位md5)

第一张图:20%和80% 猜测可能是 28或82

第二张图:一张八卦图 猜测是08

第三张图:而立之年 30而立嘛 肯是30

第四张图:北斗七星图 07

第五张图:江南四大才子 04

第六张图:飞机歼-20 20

第七张图:两只黄鹂鸣翠柳 02

第八张图:一起去看流星雨 17

第九张图:乔丹 23

第十张图:一马当先 01

第十一张图:12星座 12

第十二张图: 新闻联播 一般我晚上 7点或者19.00

大概的信息就是这些了我们要来尝试拼接flag了(第一次做这种题 哇擦反正这种题只能多试)

md5(28-08-30-07-04-20-02-17-23-01-12-19)

MD5加密:http://www.jsons.cn/md5/s/

NSSCTF{d93b7da38d89c19f481e710ef1b3558b}

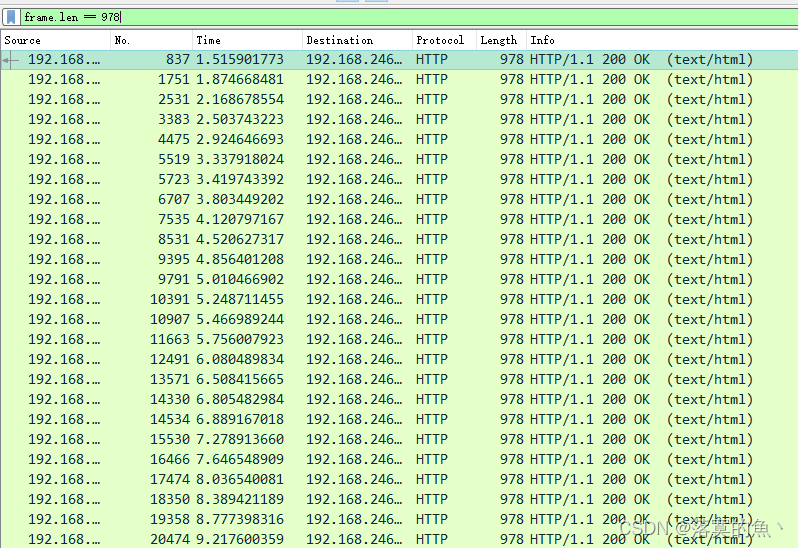

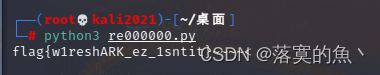

[鹤城杯 2021]流量分析

这里导出http流发现是注入得流量 使用过滤规则 http and frame.len==978 把注入成功得全部导出

import re

s = r"from%20t\),([0-9]\*),1\)\)=([0-9]\*)"

pat = re.compile(s)

f = open("timu.pcapng","rb")

st = f.read().decode("utf-8","ignore")

lis = pat.findall(st)

flag = ['' for i in range(1000)]

for t in lis:

flag[int(t[0])] = chr(int(t[1]))

for i in flag:

print(i,end="")

flag{w1reshARK_ez_1sntit}

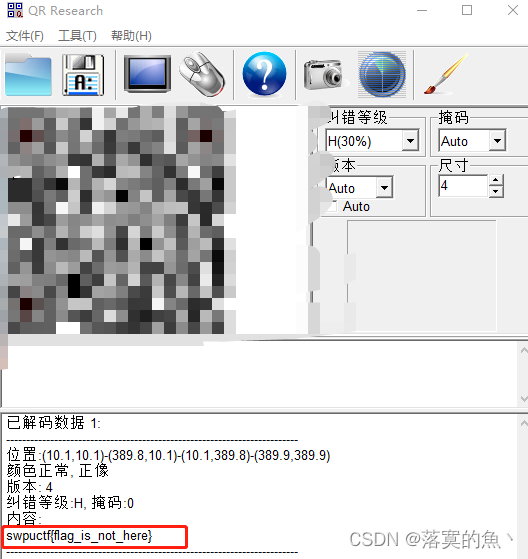

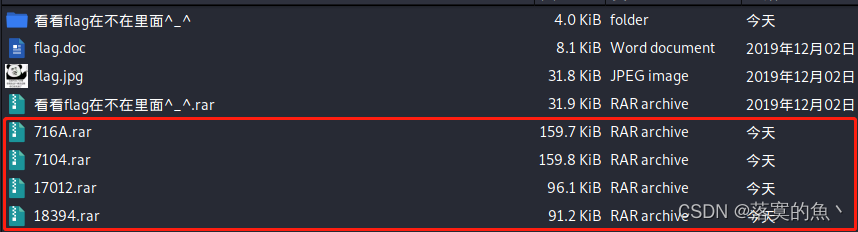

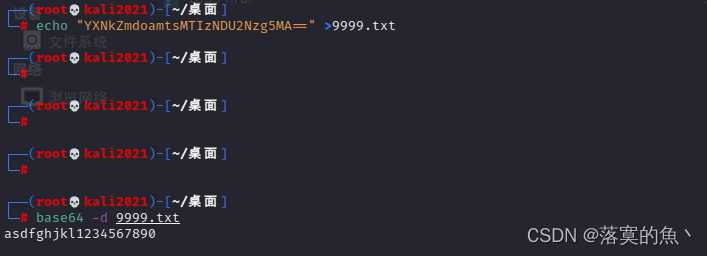

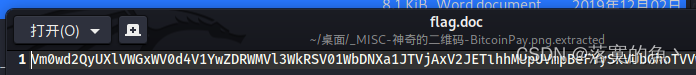

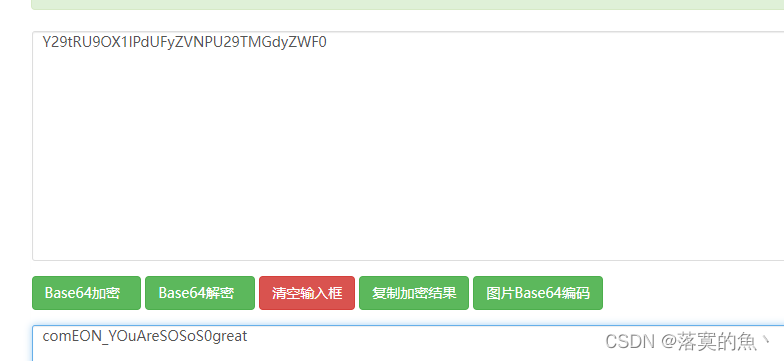

[SWPU 2019]神奇的二维码

扫码告诉我们flag不在这`

使用binwalk -e 或者foremost(好像不行)分离出来了4个rar

第一个里面是一个图片和一个有密码得jpg 第二个里面是一段Base64编码

第三个里面是一个doc 第四个也是doc

手动解码Bse64我怎么感觉解了20几次(人麻了)得到密码:comEON_YOuAreSOSoS0great

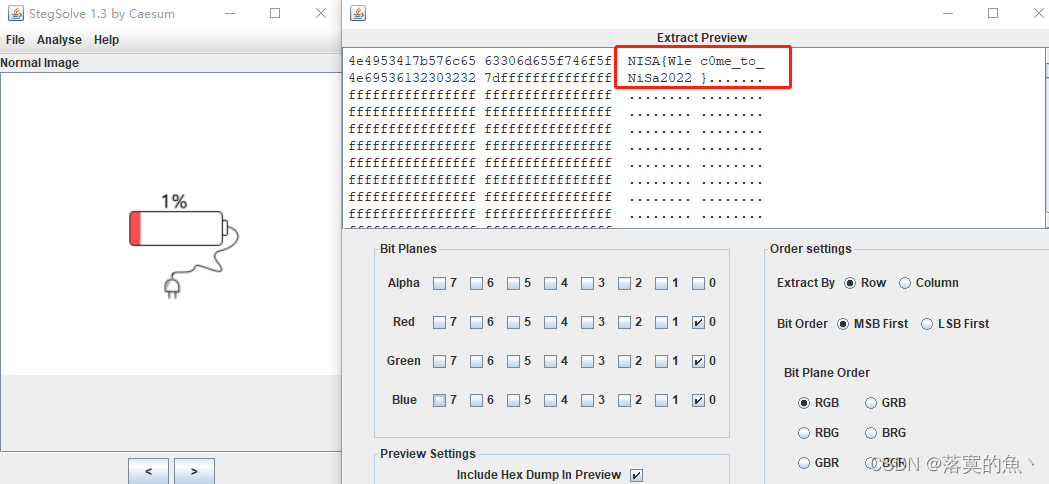

[NISACTF 2022]为什么我什么都看不见

下载下来是一个没有后缀得文件放入WinHex中发现有flag.txt修改zip发现发现里面没有flag

发现头是png但是少了两个字节手动添加 使用Stegsolve发现是LSB隐写

NISA{Wlec0me_to_NiSa2022}

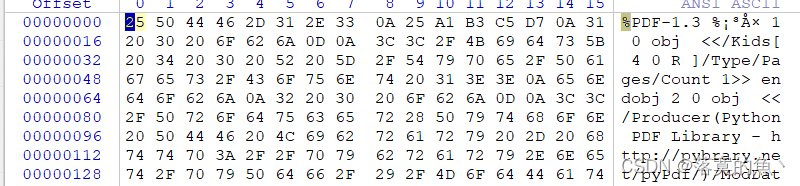

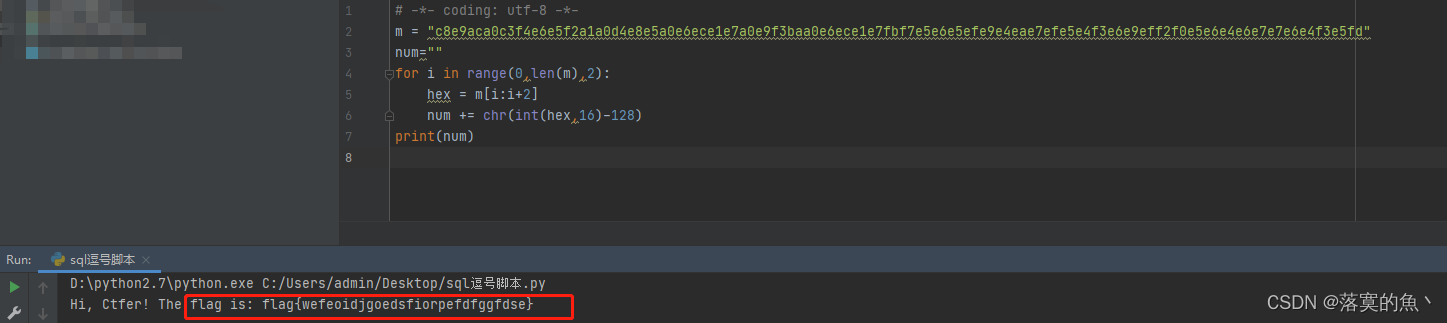

[NISACTF 2022]bqt

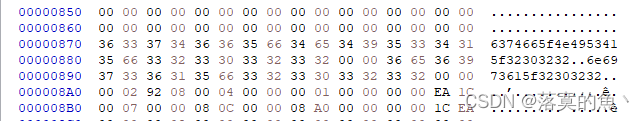

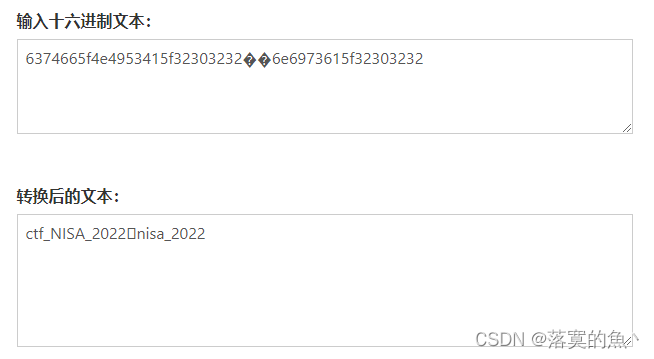

又是一样没后缀 一看是pdf文件修改后缀得到一张图 ctrl+a 发现 隐藏了一串字符串这里是16进制转10进制

c8e9aca0c3f4e6e5f2a1a0d4e8e5a0e6ece1e7a0e9f3baa0e6ece1e7fbf7e5e6e5efe9e4eae7efe5e4f3e6e9eff2f0e5e6e4e6e7e7e6e4f3e5fd

# -\*- coding: utf-8 -\*-

m = "c8e9aca0c3f4e6e5f2a1a0d4e8e5a0e6ece1e7a0e9f3baa0e6ece1e7fbf7e5e6e5efe9e4eae7efe5e4f3e6e9eff2f0e5e6e4e6e7e7e6e4f3e5fd"

num=""

for i in range(0,len(m),2):

hex = m[i:i+2]

num += chr(int(hex,16)-128)

print(num)

flag{wefeoidjgoedsfiorpefdfggfdse}

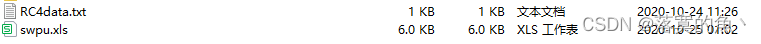

[SWPU 2020]套娃

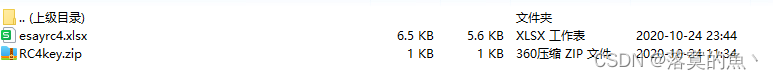

第一步:下载下来是一个xsl放入HDX是PK头然后改后缀zip然后得到RC4.txt和swpu.xls

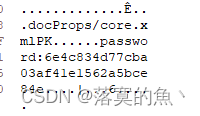

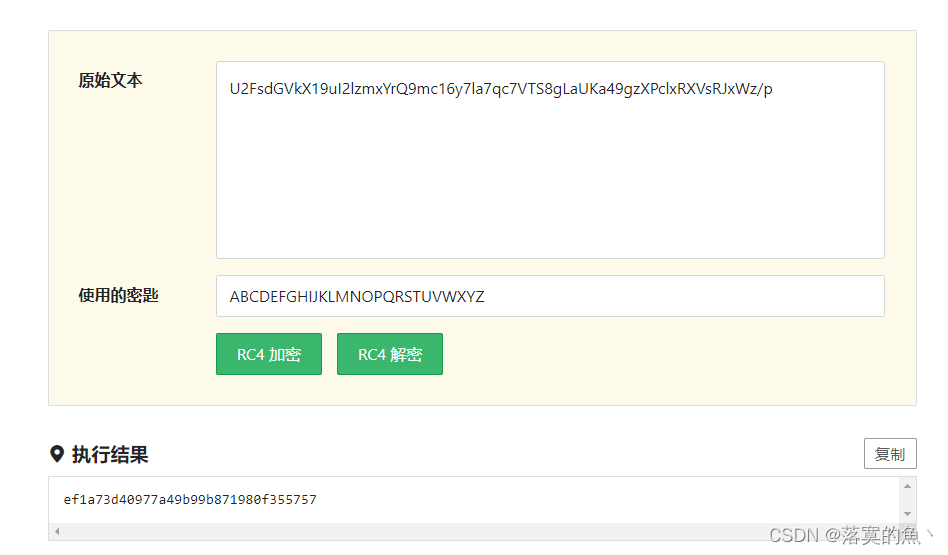

第二步:swpu.xsl是PK头修改后缀zip RC4key里面有密钥值但是不知道密码HDX中发现esayrc4.xlsx中有密码

得到密钥值:ABCDEFGHIJKLMNOPQRSTUVWXYZ

U2FsdGVkX19uI2lzmxYrQ9mc16y7la7qc7VTS8gLaUKa49gzXPclxRXVsRJxWz/p

RC4在线解密:http://www.wetools.com/rc4

NSSCTF{ef1a73d40977a49b99b871980f355757}

[NISACTF 2022]huaji?

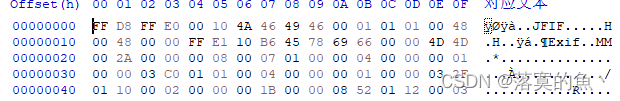

放入HXD发现jpg格式改后缀(确实滑稽啊!)

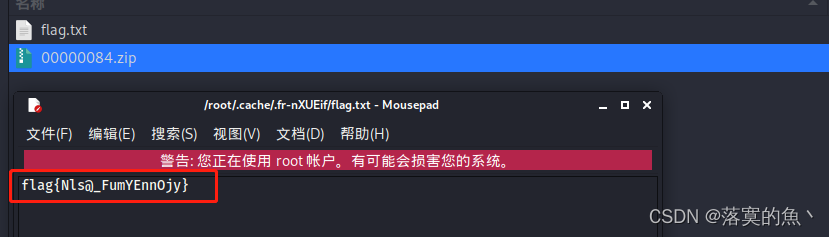

binwalk和foremost进行分离得到一个压缩包里面有个flag.txt 在文本里面找到一串这个

16进制转文本:得到密码:ctf_NISA_2022进行解压得到flag

flag{Nls@_FumYEnnOjy}

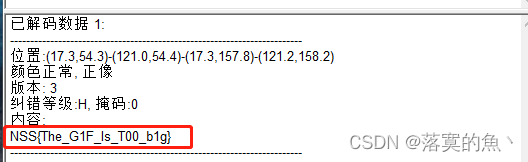

[SWPUCTF 2021 新生赛]gif好像有点大

考点:工具的使用GIFFrame

GIFFrame下载:https://www.onlinedown.net/soft/616851.htm

使用工具在561帧看到了一个二维码然后QR扫码得flag(扫码得图就不放了会显示违规得)

NSS{The_G1F_ls_T00_b1g}

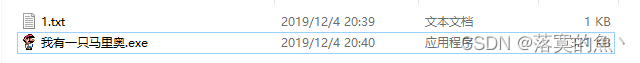

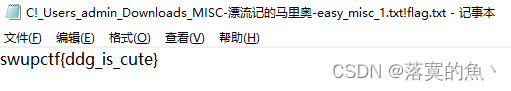

[SWPU 2019]漂流记的马里奥

直接使用工具NtfsStreamsEditor导出

swupctf{ddg_is_cute}

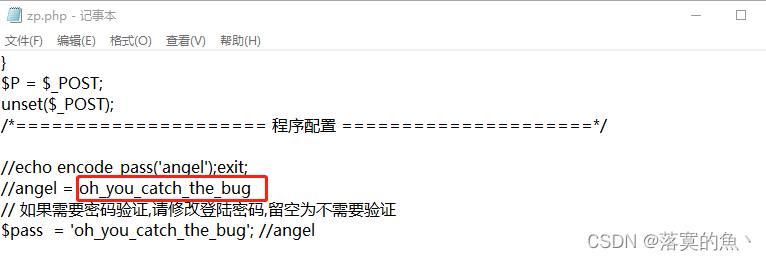

[SWPUCTF 2021 新生赛]here_is_a_bug

直接使用D盾扫描在zp.php中发现webshell密码

NSSCTF{oh_you_catch_the_bug}

如何自学黑客&网络安全

黑客零基础入门学习路线&规划

初级黑客

1、网络安全理论知识(2天)

①了解行业相关背景,前景,确定发展方向。

②学习网络安全相关法律法规。

③网络安全运营的概念。

④等保简介、等保规定、流程和规范。(非常重要)

2、渗透测试基础(一周)

①渗透测试的流程、分类、标准

②信息收集技术:主动/被动信息搜集、Nmap工具、Google Hacking

③漏洞扫描、漏洞利用、原理,利用方法、工具(MSF)、绕过IDS和反病毒侦察

④主机攻防演练:MS17-010、MS08-067、MS10-046、MS12-20等

3、操作系统基础(一周)

①Windows系统常见功能和命令

②Kali Linux系统常见功能和命令

③操作系统安全(系统入侵排查/系统加固基础)

4、计算机网络基础(一周)

①计算机网络基础、协议和架构

②网络通信原理、OSI模型、数据转发流程

③常见协议解析(HTTP、TCP/IP、ARP等)

④网络攻击技术与网络安全防御技术

⑤Web漏洞原理与防御:主动/被动攻击、DDOS攻击、CVE漏洞复现

5、数据库基础操作(2天)

①数据库基础

②SQL语言基础

③数据库安全加固

6、Web渗透(1周)

①HTML、CSS和JavaScript简介

②OWASP Top10

③Web漏洞扫描工具

④Web渗透工具:Nmap、BurpSuite、SQLMap、其他(菜刀、漏扫等)

恭喜你,如果学到这里,你基本可以从事一份网络安全相关的工作,比如渗透测试、Web 渗透、安全服务、安全分析等岗位;如果等保模块学的好,还可以从事等保工程师。薪资区间6k-15k

到此为止,大概1个月的时间。你已经成为了一名“脚本小子”。那么你还想往下探索吗?

如果你想要入坑黑客&网络安全,笔者给大家准备了一份:282G全网最全的网络安全资料包评论区留言即可领取!

7、脚本编程(初级/中级/高级)

在网络安全领域。是否具备编程能力是“脚本小子”和真正黑客的本质区别。在实际的渗透测试过程中,面对复杂多变的网络环境,当常用工具不能满足实际需求的时候,往往需要对现有工具进行扩展,或者编写符合我们要求的工具、自动化脚本,这个时候就需要具备一定的编程能力。在分秒必争的CTF竞赛中,想要高效地使用自制的脚本工具来实现各种目的,更是需要拥有编程能力.

如果你零基础入门,笔者建议选择脚本语言Python/PHP/Go/Java中的一种,对常用库进行编程学习;搭建开发环境和选择IDE,PHP环境推荐Wamp和XAMPP, IDE强烈推荐Sublime;·Python编程学习,学习内容包含:语法、正则、文件、 网络、多线程等常用库,推荐《Python核心编程》,不要看完;·用Python编写漏洞的exp,然后写一个简单的网络爬虫;·PHP基本语法学习并书写一个简单的博客系统;熟悉MVC架构,并试着学习一个PHP框架或者Python框架 (可选);·了解Bootstrap的布局或者CSS。

8、超级黑客

这部分内容对零基础的同学来说还比较遥远,就不展开细说了,附上学习路线。

网络安全工程师企业级学习路线

如图片过大被平台压缩导致看不清的话,评论区点赞和评论区留言获取吧。我都会回复的

视频配套资料&国内外网安书籍、文档&工具

当然除了有配套的视频,同时也为大家整理了各种文档和书籍资料&工具,并且已经帮大家分好类了。

一些笔者自己买的、其他平台白嫖不到的视频教程。

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

本文分享了160多道网络安全面试题,适合有经验的求职者复习和准备面试,同时提供了一个从零基础到高级的系统学习路线,包括理论知识、渗透测试、编程等内容,以及配套资源和学习社群支持。

本文分享了160多道网络安全面试题,适合有经验的求职者复习和准备面试,同时提供了一个从零基础到高级的系统学习路线,包括理论知识、渗透测试、编程等内容,以及配套资源和学习社群支持。

2746

2746

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?