先自我介绍一下,小编浙江大学毕业,去过华为、字节跳动等大厂,目前阿里P7

深知大多数程序员,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

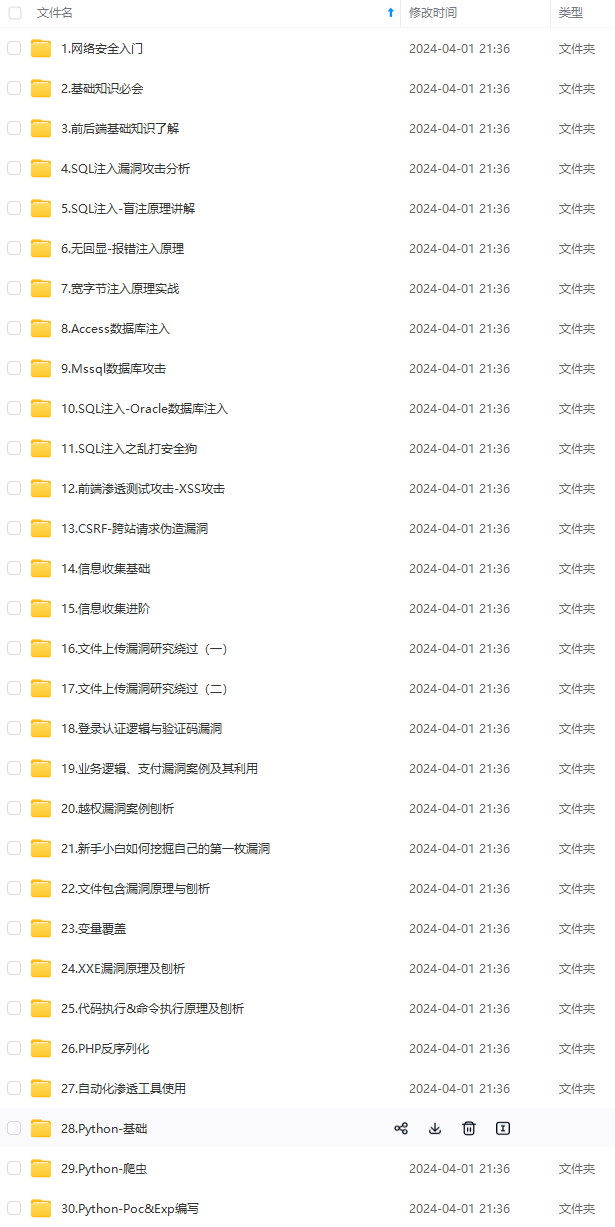

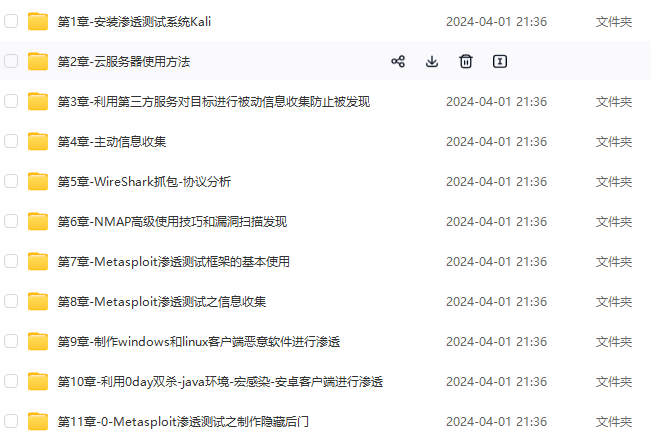

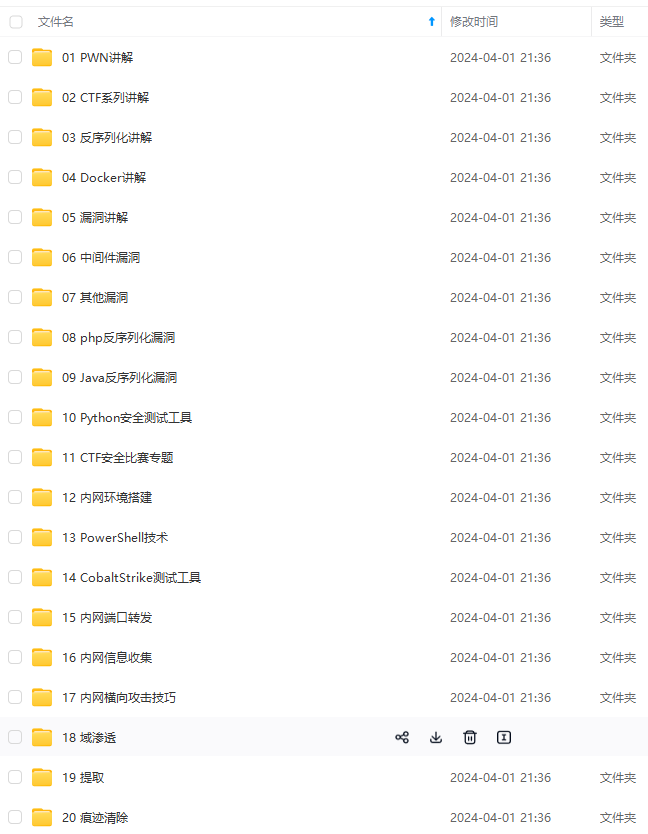

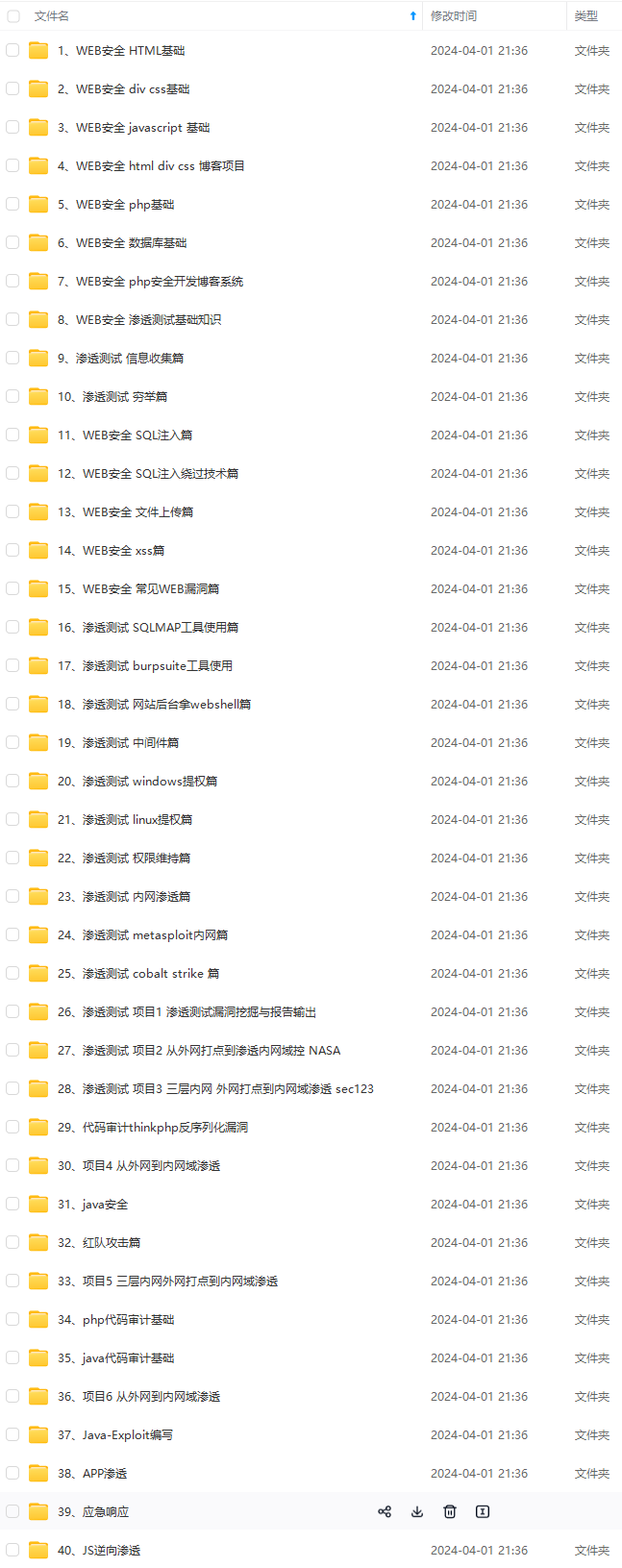

因此收集整理了一份《2024年最新网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,涵盖了95%以上网络安全知识点,真正体系化!

由于文件比较多,这里只是将部分目录截图出来,全套包含大厂面经、学习笔记、源码讲义、实战项目、大纲路线、讲解视频,并且后续会持续更新

- [输出](#_32)

+ [tpotce(3.2k)](#tpotce32k_43)

+ - [安装使用](#_45)

+ [Hfish(3.1k)](#Hfish31k_51)

+ - [特点](#_58)

- [安装使用](#_64)

什么是蜜罐?

蜜罐的概念

探针(Probe、Agent):监测未使用的端口和IP段的情况,并对试图进行交互的流量重定向。探针本身需要能做到快速部署,并且对业务不产生影响。

蜜罐(Honeypot):在现实世界中,原本是抓熊的,通过伪装成“食物”,引诱熊来享用。在网络安全中,蜜罐是一种入侵诱饵,引诱黑客进行攻击,进而浪费黑客的时间和资源,收集黑客的信息,保留证据。是具有单个诱饵节点的蜜罐系统形态,是蜜罐系统最原始的表现形态。

蜜饵:一般是一个文件,工作原理和蜜罐类似,也是诱使攻击者打开或下载。当黑客看到“XX下半年工作计划.docx”、“XX环境运维手册.pdf”、“员工薪酬名单-20210630.xslx”这种文件时,往往难以忍住下载的欲望,这样就落入了防守方的陷阱。

蜜标:是一种特殊的蜜饵,它不是任何的主机节点,而是一种带标记的数字实体。它被定义为不用于常规生产目的的任何存储资源,例如文本文件,电子邮件消息或数据库记录。蜜标必须是特有的,能够很容易与其他资源进行区分,以避免误报。

蜜网(Honeynet):是在同一网络中配置多个诱饵节点的蜜罐系统形态。简单的说:“蜜网就是一大片蜜罐,连成了网”,但是这张“网”需要和业务强相关。

蜜场(Honeyfarm):蜜场是通过代理的方式扩展诱饵节点部署范围的蜜罐系统形态。蜜网虽好,使用起来仍然有一些麻烦,不仅需要大量的管理和维护工作,而且还要防止蜜罐被攻破、攻击者从蜜罐里跑出来继续做坏事。采用了重定向技术的蜜场就应运而生。

蜜罐的分类

根据部署,蜜罐可能被归类为:

- 生产蜜罐:易于使用,仅捕获有限的信息,主要由公司使用。生产蜜罐被组织放置在生产网络内与其他生产服务器一起,以改善其整体安全状态。通常生产蜜罐是低交互蜜罐,更易于部署。与研究蜜罐相比,它们提供的攻击或攻击者信息较少。

- 研究蜜罐:是为了收集有关针对不同网络的黑客社区的动机和策略的信息。这些蜜罐不会为特定组织增加直接价值; 相反,它们用于研究组织面临的威胁,并学习如何更好地防范这些威胁。研究蜜罐的部署和维护非常复杂,可以捕获大量信息,主要用于研究、军事或政府组织。

根据设计标准,蜜罐可分为:

- 纯蜜罐:拥有完整的生产系统。通过使用已安装在蜜罐的网络链接上的点击来监视攻击者的活动。不需要安装其他软件。即使纯蜜罐是有用的,防御机制的隐秘性也可以通过更加可控的机制来确保。

- 高交互蜜罐:模仿托管各种服务的生产系统的活动,因此,攻击者可能会被许多服务浪费时间。通过使用虚拟机,可以在单个物理机器上托管多个蜜罐。因此,即使蜜罐受到损害,它也可以更快地恢复。通常,高交互蜜罐通过难以检测提供更高的安全性,但维护起来很昂贵。如果虚拟机不可用,则必须为每个蜜罐维护一台物理计算机,这可能过于昂贵。高交互蜜罐也称作为蜜网。

- 低交互蜜罐:只模拟攻击者经常请求的服务。由于它们消耗的资源相对较少,因此可以在一个物理系统上轻松托管多个虚拟机,虚拟系统的响应时间短,所需的代码更少,从而降低了虚拟系统安全性的复杂性。

蜜罐的历史

- 1990年 ,《The cuckoo’s egg》 提出蜜罐概念

- 1997年,第一个被公开发布出来的蜜罐工具包是由著名的安全专家Fred Cohen创建的DTK(Deception Toolkit)。DTK的0.1版本在1997年11月发布,是一种免费提供的蜜罐解决方案。

- 1998年,随着蜜罐的价值更加受到重视,第一个商业蜜罐产品CyberCop Sting正式现身。该产品最初由Secure Network Inc.的Alfred Huger开发,于1998年被NAI购买。

- 1999年,HoneyNet项目的创建可以说为蜜罐在安全领域的地位打下了非常坚实的基础。这是由几十名安全专家发展的一个非赢利性质的项目,在这个项目中提出了的HoneyNet是一种高级的蜜罐形式。

- 从2000年之后,安全研究人员更倾向于使用真实的主机、操作系统和应用程序搭建蜜罐,但与之前不同的是,融入了更强大的数据捕获、数据分析和数据控制的工具,并且将蜜罐纳入到一个完整的蜜网体系中,使得研究人员能够更方便地追踪侵入到蜜网中的黑客,并对他们的攻击行为进行分析。

开源蜜罐

说几个开源蜜罐,按star数量排序

cowrie(3.9k)

owrie 是一个中高交互 SSH 和 Telnet 蜜罐,旨在记录暴力攻击和攻击者执行的 shell 交互。在中等交互模式(shell)下,它在 Python 中模拟 UNIX 系统,在高交互模式(代理)下,它充当 SSH 和 telnet 代理,以观察攻击者对另一个系统的行为。

安装使用

有docker,很方便

输出

- 时间戳

- 攻击者ip、端口

- 目的ip、端口

- 账号密码

- 公钥及类型

- 上传的文件

- 命令行的输入

以上为部分输出,更多请看参考的链接,找到cowrie的手册

另外,可以将输出作为ELK、Splunk的输入,方便安全运营人员进行分析。

tpotce(3.2k)

多合一蜜罐平台,包含cowrie、elasticpot、honeytrap等开源蜜罐,很多都在蜜罐整理项目awsome-honeypots中。

安装使用

没有docker,使用iso,github上有提供。安装后有图形化管理界面。

架构

图形化界面

Hfish(3.1k)

HFish是一款安全、简单可信赖的跨平台蜜罐软件,允许商业和个人用户免费使用。基于 Golang 开发,跨平台多功能主动攻击型蜜罐钓鱼平台框架系统。

- 多功能 不仅仅支持 HTTP(S) 钓鱼,还支持 SSH、SFTP、Redis、Mysql、FTP、Telnet、暗网等

- 扩展性 提供 API 接口,使用者可以随意扩展钓鱼模块 ( WEB、PC、APP )

- 便捷性 使用 Golang 开发,使用者可以在 Win + Mac + Linux 上快速部署一套钓鱼平台

特点

- 安全可靠:主打低中交互蜜罐,简单有效;云端高交互蜜罐,方便安全。

- 功能丰富:含有43种高低交互蜜罐,支持基本网络服务、OA系统、CRM系统、NAS存储系统、Web服务器、运维平台、无线AP、交换机/路由器、邮件系统、IoT设备等40多种蜜罐服务,支持用户制作自定义Web蜜罐,支持用户进行流量牵引到云蜜网、可开关的扫描感知能力、支持可自定义的蜜饵配置;

- 开放透明:支持对接微步在线X社区API、五路syslog输出、支持邮件、钉钉、企业威胁、飞书、自定义WebHook告警输出;

- 快捷管理:支持单个安装包批量部署,支持批量修改端口和服务;

- 跨平台:支持Linux x32/x64/ARM、Windows x32/x64平台、国产操作系统、龙芯、海光、飞腾、鲲鹏、腾云、兆芯硬件;

安装使用

支持docker、windows、linux部署

国内蜜罐产品

知道创宇 - 创宇蜜罐

内网防御蜜罐,具有黑客画像、溯源、蜜饵投递、报表等功能

关键词

迷惑、诱捕、溯源

用户痛点

- 0day漏洞攻击无法识别,未知风险难以抵御

- 入侵者进入内网后无法及时发觉

- 入侵者成功内网防御无纵深,真实内网信息一览无遗

- 入侵者来去无踪, 被动且无法取证

解决方案

- 基于攻击行为分析, 捕获0day未知攻击

- 感知攻击行为和攻击事件

- 构建内网迷墙, 吸引攻击者进入,延缓攻击

- 捕获攻击者信息,匹配攻击者自然人身份

使用

不能加下划线哈

蜜罐类型:OA类(然之OA)、开发应用类(hadoop)、客户管理系统(JSHEPP)、访问控制系统(webmin)、中间件(structs2)、数据库(Mogoexpress)、其他(Discuzz)

需要联系工作人员审核…那就算了

虽然是官网给的一个测试的,但也不至于就直接把手机号全显示了吧…敏感信息,隐私保护还是要时时刻刻考虑的。

长亭科技 - 谛听

关键词

伪装 感知 捕获 追溯

如何自学黑客&网络安全

黑客零基础入门学习路线&规划

初级黑客

1、网络安全理论知识(2天)

①了解行业相关背景,前景,确定发展方向。

②学习网络安全相关法律法规。

③网络安全运营的概念。

④等保简介、等保规定、流程和规范。(非常重要)

2、渗透测试基础(一周)

①渗透测试的流程、分类、标准

②信息收集技术:主动/被动信息搜集、Nmap工具、Google Hacking

③漏洞扫描、漏洞利用、原理,利用方法、工具(MSF)、绕过IDS和反病毒侦察

④主机攻防演练:MS17-010、MS08-067、MS10-046、MS12-20等

3、操作系统基础(一周)

①Windows系统常见功能和命令

②Kali Linux系统常见功能和命令

③操作系统安全(系统入侵排查/系统加固基础)

4、计算机网络基础(一周)

①计算机网络基础、协议和架构

②网络通信原理、OSI模型、数据转发流程

③常见协议解析(HTTP、TCP/IP、ARP等)

④网络攻击技术与网络安全防御技术

⑤Web漏洞原理与防御:主动/被动攻击、DDOS攻击、CVE漏洞复现

5、数据库基础操作(2天)

①数据库基础

②SQL语言基础

③数据库安全加固

6、Web渗透(1周)

①HTML、CSS和JavaScript简介

②OWASP Top10

③Web漏洞扫描工具

④Web渗透工具:Nmap、BurpSuite、SQLMap、其他(菜刀、漏扫等)

恭喜你,如果学到这里,你基本可以从事一份网络安全相关的工作,比如渗透测试、Web 渗透、安全服务、安全分析等岗位;如果等保模块学的好,还可以从事等保工程师。薪资区间6k-15k

到此为止,大概1个月的时间。你已经成为了一名“脚本小子”。那么你还想往下探索吗?

如果你想要入坑黑客&网络安全,笔者给大家准备了一份:282G全网最全的网络安全资料包评论区留言即可领取!

7、脚本编程(初级/中级/高级)

在网络安全领域。是否具备编程能力是“脚本小子”和真正黑客的本质区别。在实际的渗透测试过程中,面对复杂多变的网络环境,当常用工具不能满足实际需求的时候,往往需要对现有工具进行扩展,或者编写符合我们要求的工具、自动化脚本,这个时候就需要具备一定的编程能力。在分秒必争的CTF竞赛中,想要高效地使用自制的脚本工具来实现各种目的,更是需要拥有编程能力.

如果你零基础入门,笔者建议选择脚本语言Python/PHP/Go/Java中的一种,对常用库进行编程学习;搭建开发环境和选择IDE,PHP环境推荐Wamp和XAMPP, IDE强烈推荐Sublime;·Python编程学习,学习内容包含:语法、正则、文件、 网络、多线程等常用库,推荐《Python核心编程》,不要看完;·用Python编写漏洞的exp,然后写一个简单的网络爬虫;·PHP基本语法学习并书写一个简单的博客系统;熟悉MVC架构,并试着学习一个PHP框架或者Python框架 (可选);·了解Bootstrap的布局或者CSS。

8、超级黑客

这部分内容对零基础的同学来说还比较遥远,就不展开细说了,附上学习路线。

网络安全工程师企业级学习路线

如图片过大被平台压缩导致看不清的话,评论区点赞和评论区留言获取吧。我都会回复的

视频配套资料&国内外网安书籍、文档&工具

当然除了有配套的视频,同时也为大家整理了各种文档和书籍资料&工具,并且已经帮大家分好类了。

一些笔者自己买的、其他平台白嫖不到的视频教程。

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

mg_convert/32eb4b22aa740233c5198d3c161b37e8.webp?x-oss-process=image/format,png)

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?