6)会话请求

认证通过后,SSH客户端向服务器端发送会话请求,请求服务器提供某种类型的服务,即请求与服务器建立相应的会话。

7)会话交互

会话建立后,SSH服务器和客户端在该会话上进行数据信息的交互。

5、ssh服务

SSH服务端是一个守护进程(daemon),它在后台运行并响应来自客户端的连接请求。SSH服务端的进程名位sshd,负责实时监听远程SSH客户端的远程连接请求,并进行处理,一般包括:公共密钥认证、密钥交换、对称密钥加密和非安全连接等。 SSH服务端主要包括两个服务功能:SSH远程连接和SFTP服务。

6、ssh客户端命令

ssh客户端包含ssh|slogin远程登录、scp远程拷贝、sftp文件传输、ssh-copy-di密钥分发等应用程序。

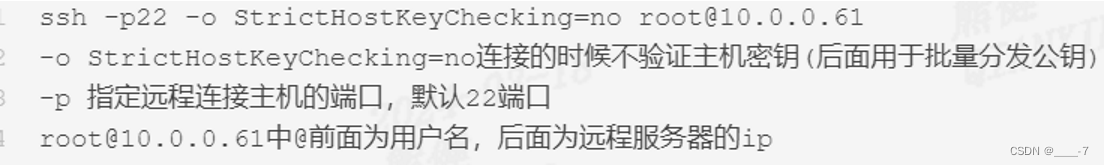

1)SSH远程登录服务器命令示例

2)SCP复制数据至远程主机命令(全量复制)

3)SFTP

该命令用于在Linux系统中进行安全文件传输的工具。它使用SSH协议进行加密传输,使用户能够在本地计算机和远程服务器之间传输文件。以下是SFTP命令的一些常用功能:

①上传文件(put):

用户可以使用sftp命令将本地计算机上的文件上传到远程服务器。

②下载文件(get):

用户可以使用sftp命令从远程服务器下载文件到本地计算机。

③浏览远程文件系统(pwd):

用户可以使用sftp命令浏览远程服务器上的文件和目录结构。

④创建和删除目录(mkdir、rm):

用户可以使用sftp命令在远程服务器上创建和删除目录。

⑤修改文件权限(chgrp、chmod、chown):

用户可以使用sftp命令修改远程服务器上文件的权限。

⑥列出文件和目录(lls):

用户可以使用sftp命令列出远程服务器上的文件和目录。

令列出远程服务器上的文件和目录。

7、SSH安全优化

SSH作为远程连接服务,通常我们需要考虑到该服务的安全,所以需要对该服务进行安全方面的配置:

1)更改远程连接登录的端口;

2)禁止ROOT用户直接登录;

3)密码认证的方式改为密钥认证;

4)重要服务不使用公网IP;

5)使用防火墙限制来源IP

二、SSH相关安全检测规则开发思路分析

1、攻击场景

SSH是一种协议,允许授权用户打开其他计算机上的远程Shell,在Linux和macOS版本默认情况下都安装了SSH,而且通常SSH不限制登录用户的数量,所以攻击者在潜入主机后,为了达到权限维持的目的,可能会在主机上设置SSH后门。

攻击者可以利用敏感函数来修改 SSH 相关的二进制文件以实现持久性的目的。

2、需求拆分

- ssh相关二进制文件:/usr/sbin/sshd、/usr/bin/ssh、/usr/bin/sftp、/usr/bin/scp

- 文件操作类型:create

3、检测规则思路

- 数据源:终端告警日志

- 命中逻辑:

- 文件操作类型:创建二进制文件

- or:

- 文件路径 包含(忽略大小写)‘/usr/sbin/sshd’

- 文件路径 包含(忽略大小写)‘/usr/bin/ssh’

- 文件路径 包含(忽略大小写)‘/usr/bin/sftp’

- 文件路径 包含(忽略大小写)‘/usr/bin/scp’

- 检测时间:10min

- 归并分组:受害者IP

- 统计次数:count >= 1

-

4、研判分析

- 根据告警信息发现被更改的SSH二进制文件,并及时联系数据源IP主机责任人确认是否为授权修改,若不是则判定为可疑事件;

- 根据告警信息获取进行修改文件的UID等账户信息并查看该用户是否存在其他敏感操作,若出现判定为可疑事件。

学习路线:

这个方向初期比较容易入门一些,掌握一些基本技术,拿起各种现成的工具就可以开黑了。不过,要想从脚本小子变成黑客大神,这个方向越往后,需要学习和掌握的东西就会越来越多以下是网络渗透需要学习的内容:

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

118

118

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?