先自我介绍一下,小编浙江大学毕业,去过华为、字节跳动等大厂,目前阿里P7

深知大多数程序员,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

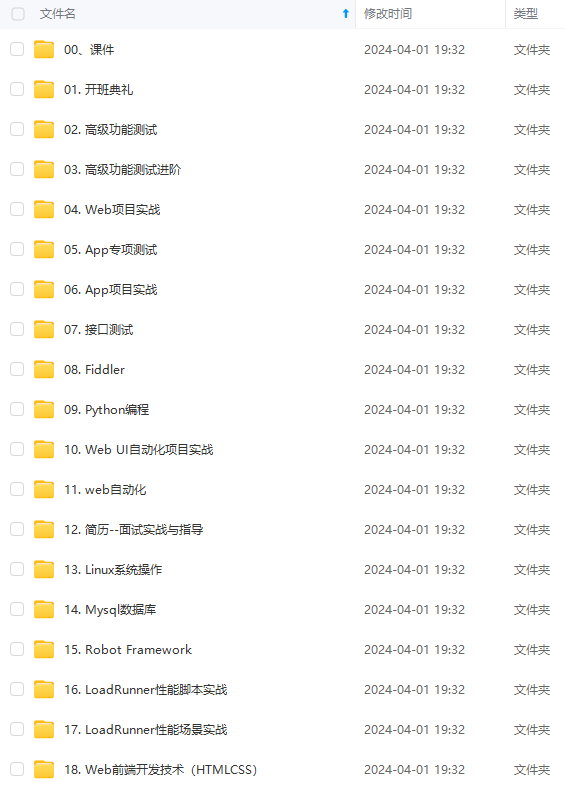

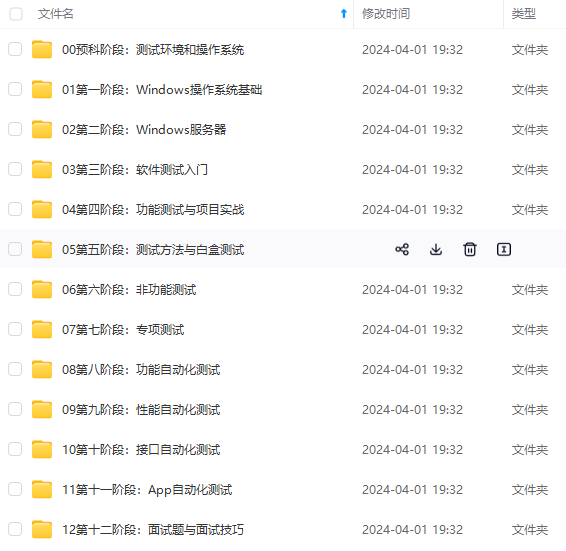

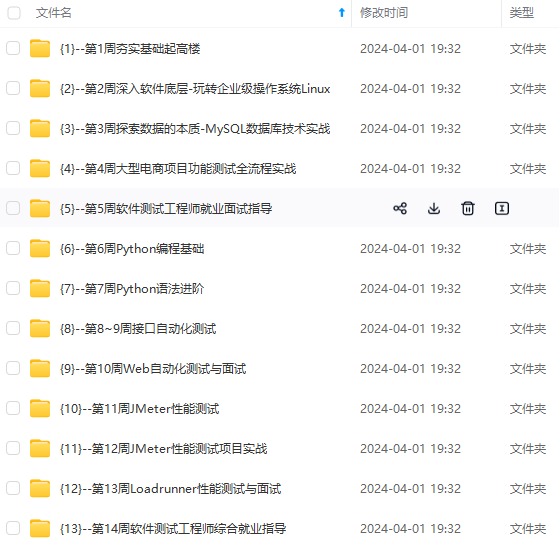

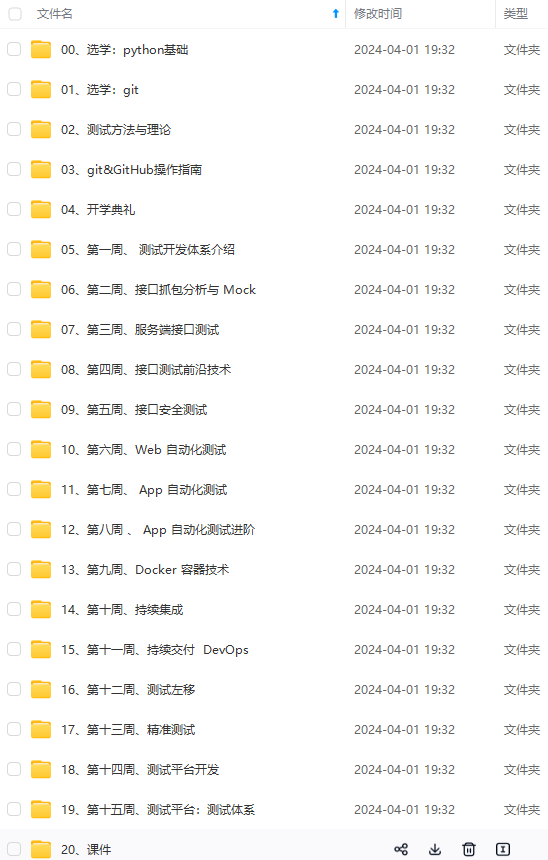

因此收集整理了一份《2024年最新软件测试全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,涵盖了95%以上软件测试知识点,真正体系化!

由于文件比较多,这里只是将部分目录截图出来,全套包含大厂面经、学习笔记、源码讲义、实战项目、大纲路线、讲解视频,并且后续会持续更新

如果你需要这些资料,可以添加V获取:vip1024b (备注软件测试)

正文

对于伪造源IP地址的SYN FLOOD攻击。该方法无效

其他参考

防止同步包洪水(Sync Flood)

iptables -A FORWARD -p tcp --syn -m limit --limit 1/s -j ACCEPT

也有人写作

iptables -A INPUT -p tcp --syn -m limit --limit 1/s -j ACCEPT

–limit 1/s 限制syn并发数每秒1次,可以根据自己的需要修改防止各种端口扫描

iptables -A FORWARD -p tcp --tcp-flags SYN,ACK,FIN,RST RST -m limit --limit 1/s -j ACCEPT

Ping洪水攻击(Ping of Death)

iptables -A FORWARD -p icmp --icmp-type echo-request -m limit --limit 1/s -j ACCEPT

二、用DDoS deflate自动屏蔽攻击

DDoS deflate是一款免费的用来防御和减轻DDoS攻击的脚本。它通过netstat监测跟踪创建大量网络连接的IP地址,

在检测到某个结点超过预设的限 制时,该程序会通过APF或IPTABLES禁止或阻挡这些IP.

DDoS deflate官方网站:http://deflate.medialayer.com/

如何确认是否受到DDOS攻击?

执行:

netstat -ntu | awk ‘{print $5}’ | cut -d: -f1 | sort | uniq -c | sort -n

以下是用VPS测试的结果:

li88-99:~# netstat -ntu | awk ‘{print $5}’ | cut -d: -f1 | sort | uniq -c | sort -n

1 114.226.9.132

1 174.129.237.157

1 58.60.118.142

1 Address

1 servers)

2 118.26.131.78

3 123.125.1.202

3 220.248.43.119

4 117.36.231.253

4 119.162.46.124

6 219.140.232.128

8 220.181.61.31 VPS侦探 http://www.vpser.net/

2311 67.215.242.196 #(这个看起来像攻击)

每个IP几个、十几个或几十个连接数都还算比较正常,如果像上面成百上千肯定就不正常了。

1、安装DDoS deflate

http://www.inetbase.com/scripts/ddos/install.sh //下载DDoS deflate

chmod 0700 install.sh //添加权限

./install.sh //执行

2、配置DDoS deflate

下面是DDoS deflate的默认配置位于/usr/local/ddos/ddos.conf ,内容如下:

Paths of the script and other files

PROGDIR=“/usr/local/ddos”

PROG=“/usr/local/ddos/ddos.sh”

IGNORE_IP_LIST=“/usr/local/ddos/ignore.ip.list” //IP地址白名单

CRON=“/etc/cron.d/ddos.cron” //定时执行程序

APF=“/etc/apf/apf”

IPT=“/sbin/iptables”

frequency in minutes for running the script

Caution: Every time this setting is changed, run the script with --cron

option so that the new frequency takes effect

FREQ=1 //检查时间间隔,默认1分钟

How many connections define a bad IP? Indicate that below.

NO_OF_CONNECTIONS=150 //最大连接数,超过这个数IP就会被屏蔽,一般默认即可

APF_BAN=1 (Make sure your APF version is atleast 0.96)

APF_BAN=0 (Uses iptables for banning ips instead of APF)

APF_BAN=1 //使用APF还是iptables。推荐使用iptables,将APF_BAN的值改为0即可。

KILL=0 (Bad IPs are’nt banned, good for interactive execution of script)

KILL=1 (Recommended setting)

KILL=1 //是否屏蔽IP,默认即可

An email is sent to the following address when an IP is banned.

Blank would suppress sending of mails

EMAIL_TO=“root” //当IP被屏蔽时给指定邮箱发送邮件,推荐使用,换成自己的邮箱即可

Number of seconds the banned ip should remain in blacklist.

BAN_PERIOD=600 //禁用IP时间,默认600秒,可根据情况调整

3、选项

/usr/local/ddos/ddos.sh -h //查看选项

/usr/local/ddos/ddos.sh -k n //杀掉连接数大于n的连接。n默认为配置文件的NO_OF_CONNECTIONS

/usr/local/ddos/ddos.sh -c //按照配置文件创建一个执行计划

4、卸载

http://www.inetbase.com/scripts/ddos/uninstall.ddos

chmod 0700 uninstall.ddos

./uninstall.ddos

使用以上方法可以缓解一些攻击。

如果服务器是nginx的话可以按照

1、打开nginx访问日志

log_format access '$remote_addr - r e m o t e _ u s e r [ remote\_user [ remote_user[time_local] “$request” ’

'$status b o d y _ b y t e s _ s e n t " body\_bytes\_sent " body_bytes_sent"http_referer" ’

‘“$http_user_agent” $http_x_forwarded_for’; #设置日志格式

#access_log /dev/null;

access_log /usr/local/nginx/logs/access.log access;

2、观察nginx日志

more /usr/local/nginx/logs/access.log

查看哪些ip重复很严重。

(1)agent的特征

比如:MSIE 5.01

配置nginx

location /{

if ( $http_user_agent ~* “MSIE 5.01” ) {

#proxy_pass http://www.google.com;

return 500

#access_log /home/logs/1.log main;

}

}

将ip加入iptable内

iptables -A INPUT -s 202.195.62.113 -j DROP

如何查看user_agent

在地址栏输入:

javascript:alert(navigator.userAgent)

回车就会弹出当前使用的浏览器的useragent.

ps:ie和firefox的user—agent

“Mozilla/4.0 (compatible; MSIE 6.0; Windows NT 5.1)” ( ie6.0)

Mozilla/4.0 (compatible; MSIE 8.0; ; Trident/4.0; .NET CLR 2.0.50727; CIBA) (ie8.0)

Mozilla/5.0 (Windows; U; Windows NT 5.1; zh-CN; rv:1.9.2.12) Gecko/20101026 Firefox/3.6.12

注意:都含有Windows NT 5.1。

“Mozilla/4.0 (compatible; MSIE 6.0; Windows 5.1)”(这个应该就是攻击者使用user_agent)

2、linux抵御DDOS攻击 通过iptables限制TCP连接和频率

#单个IP在60秒内只允许新建20个连接,这里假设web端口就是80,

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

需要这份系统化的资料的朋友,可以添加V获取:vip1024b (备注软件测试)

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

60秒内只允许新建20个连接,这里假设web端口就是80,

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

需要这份系统化的资料的朋友,可以添加V获取:vip1024b (备注软件测试)

[外链图片转存中…(img-noHW54YB-1713331675509)]

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

3467

3467

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?