这里就谈谈等保2.0要求,对应到Apache Tomcat中间件的一些条款要求。

安装步骤略过,我们直接看等保中涉及的一些参数。

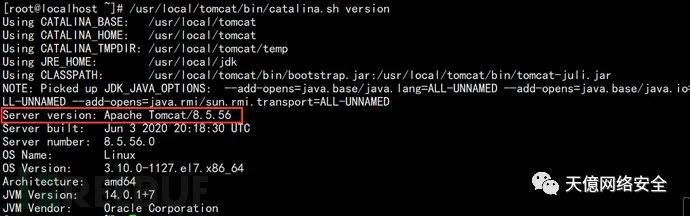

首先,做测评的时候我们先要记录相应的软件版本:

查看版本,在tomcat目录下执行/bin/catalina.sh version,可查看对应的软件版本信息

这是前期的资产情况,记录在系统构成中。

然后,再根据等保的对应的每条条款,确认到中间件中应该如何查询。

一、身份鉴别

a)应对登录的用户进行身份标识和鉴别,身份标识具有唯一性,身份鉴别信息具有复杂度要求并定期更换

首先针对身份鉴别这个控制点,如果Apache Tomcat开启了管理控制台,则此控制点需要进行测评,否则为不适用。

1.确认是否使用了tomcat管理后台

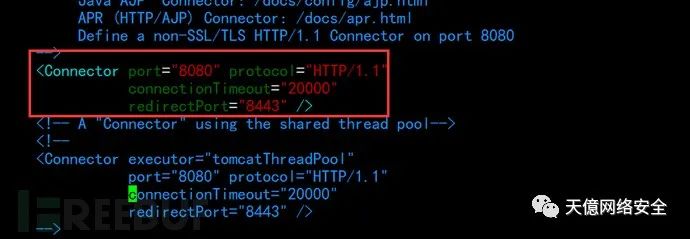

我们先找到配置文件:tomcat主目录下/conf/server.xml

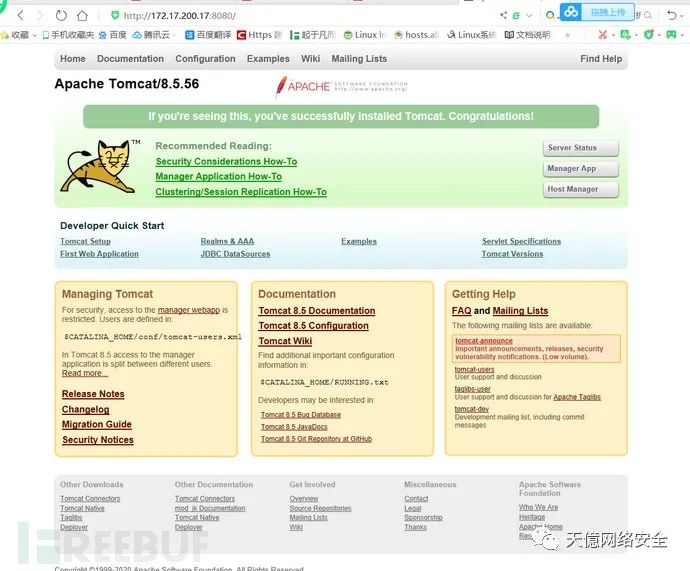

可以查看到连接端口,默认为8080

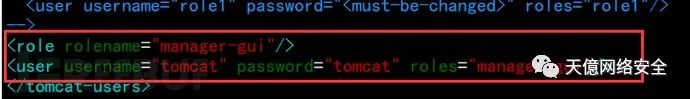

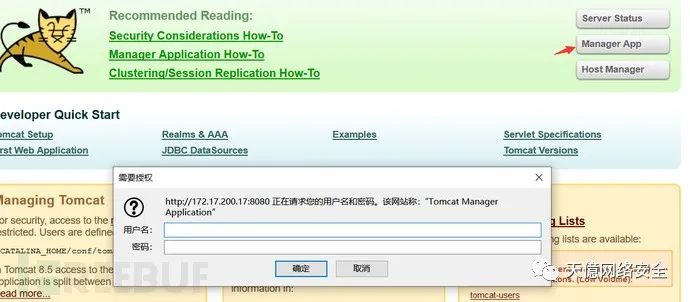

然后查看manager-gui管理页面配置文件,是否设置了用户登录

配置文件:tomcat主目录下/conf/tomcat-users.xml

如果有类似的如上语句则代表存在用户

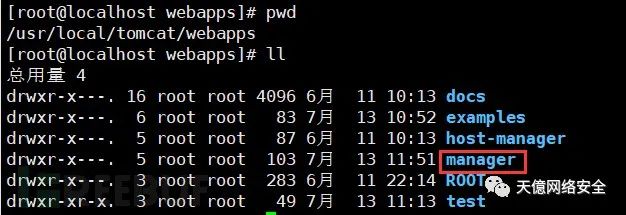

当前我们还要查看tomcat主目录下/webapps目录,观察是否存在manager这个文件

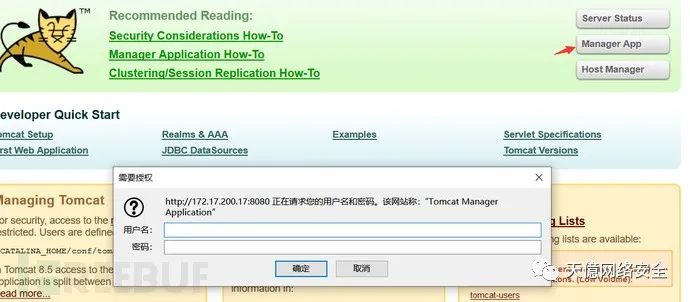

然后访问,默认界面为:

点击访问即可

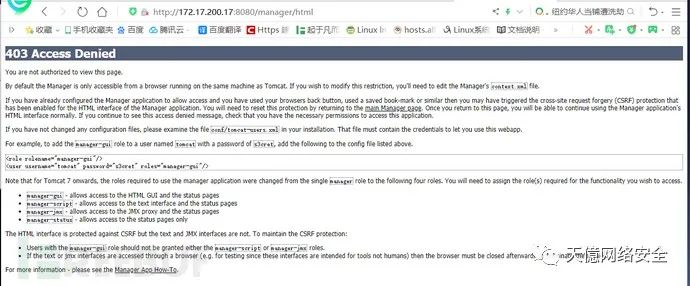

2.访问Manager APP报错403错误解决方案

当第一次安装、配置环境的时候,可能会出现如下报错

网上许多网上找许多都是说没有配置账号和密码,需要在tomcat 的conf中的tomcat-user.xml中增加账户、密码、权限,但是这只是第一步。

重启tomcat以后可以在虚拟机内使用manager app,但是虚拟机外不行。这是因为tomcat进行了ip限制,还需要将限制取消掉。

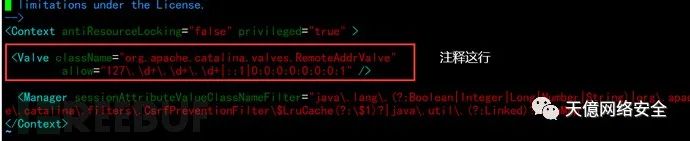

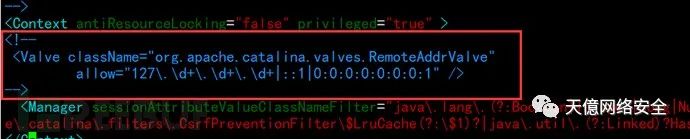

将tomcat文件夹下的webapps/manager/META-INF/context.xml文件夹的以下内容注销掉

<Context antiResourceLocking="false" privileged="true" >

<!--<ValveclassName="org.apache.catalina.valves.RemoteAddrValve" allow="127\.\d+\.\d+\.\d+|::1|0:0:0:0:0:0:0:1" /> -->

</Context>

然后重启服务,再访问即可

3.修改默认欢迎界面

因为在客户实际环境中,很多情况下访问默认都不是tomcat默认界面,在这种情况下我们如何进入该控制台呢?

3.1 创建一个网站

类似于apache之于/var/www/html/,nginx之于/usr/share/nginx/html/

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1326

1326

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?