《设计思想解读开源框架》

第一章、 热修复设计

-

第一节、 AOT/JIT & dexopt 与 dex2oat

-

第二节、 热修复设计之 CLASS_ISPREVERIFIED 问题

-

第三节、热修复设计之热修复原理

-

第四节、Tinker 的集成与使用(自动补丁包生成)

第二章、 插件化框架设计

-

第一节、 Class 文件与 Dex 文件的结构解读

-

第二节、 Android 资源加载机制详解

-

第三节、 四大组件调用原理

-

第四节、 so 文件加载机制

-

第五节、 Android 系统服务实现原理

第三章、 组件化框架设计

-

第一节、阿里巴巴开源路由框——ARouter 原理分析

-

第二节、APT 编译时期自动生成代码&动态类加载

-

第三节、 Java SPI 机制

-

第四节、 AOP&IOC

-

第五节、 手写组件化架构

第四章、图片加载框架

-

第一节、图片加载框架选型

-

第二节、Glide 原理分析

-

第三节、手写图片加载框架实战

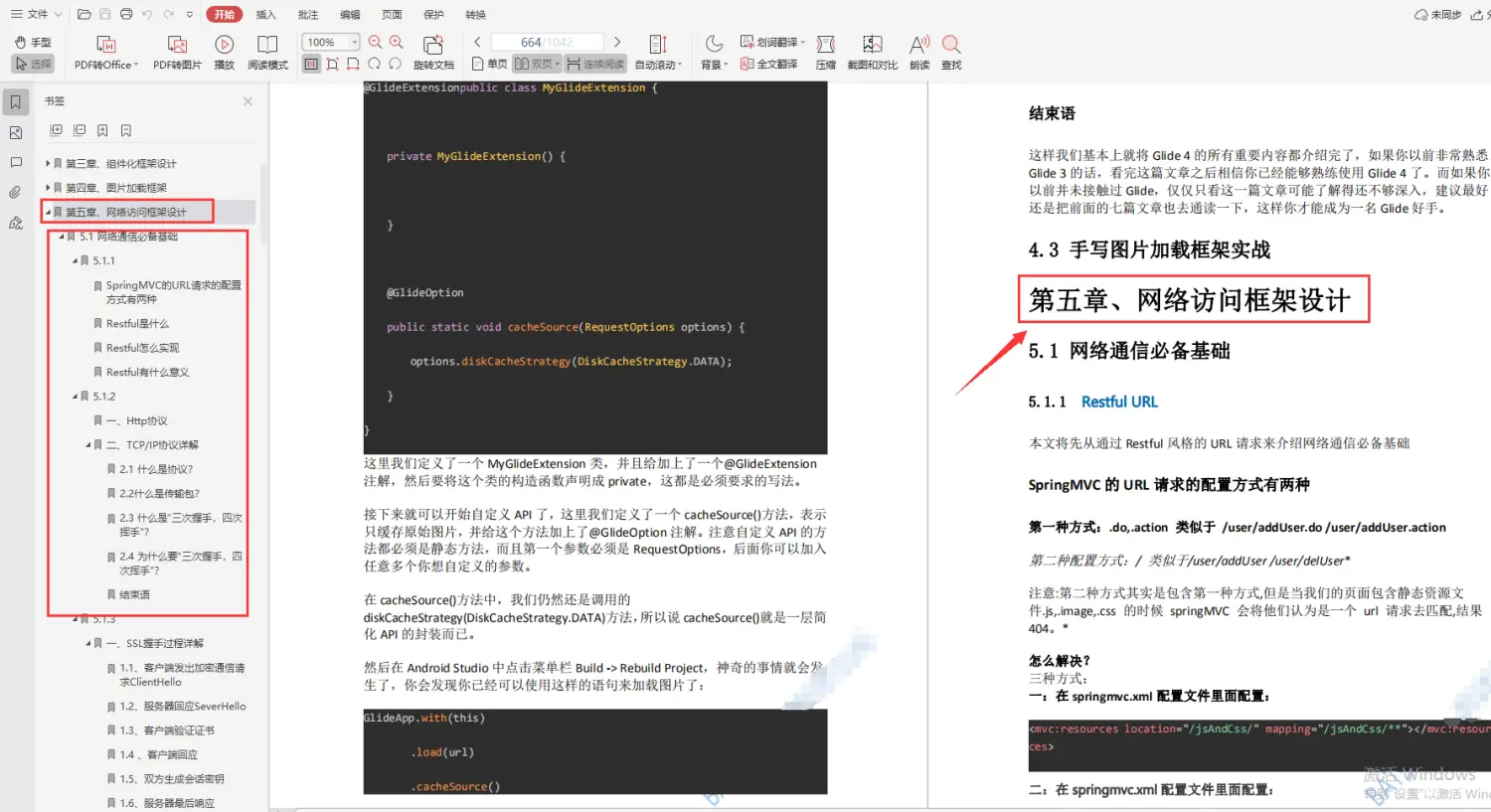

第五章、网络访问框架设计

-

第一节、网络通信必备基础

-

第二节、OkHttp 源码解读

-

第三节、Retrofit 源码解析

第六章、 RXJava 响应式编程框架设计

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?