先自我介绍一下,小编浙江大学毕业,去过华为、字节跳动等大厂,目前阿里P7

深知大多数程序员,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

因此收集整理了一份《2024年最新网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,涵盖了95%以上网络安全知识点,真正体系化!

由于文件比较多,这里只是将部分目录截图出来,全套包含大厂面经、学习笔记、源码讲义、实战项目、大纲路线、讲解视频,并且后续会持续更新

iptables [-t table] -N chain

iptables [-t table] -X [chain]

iptables [-t table] -P chain target

iptables [-t table] -E old-chain-name new-chain-name

rule-specification = [matches…] [target]

match = -m matchname [per-match-options]

target = -j targetname [per-target-options]

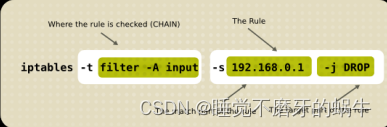

-t=table -A=appentd -s=source ip -j=jump

input=INPUT

暴力ping

ping -f 192.168.63.3

iptables -t filter -A INPUT -s 192.168.63.3 -j DROP

iptables -t filter -A INPUT -s 192.168.63.3 -j REJECT

iptables -t filter -A INPUT -s 192.168.63.0/24 -j REJECT

drop是丢弃 REJECT是不回应

对于ping而言 reject收到unreachable ,drop无显示

###### liunx小型抓包工具

tcpdump -i eth0 -nn

tcpdump -i eth0 -nn src 192.168.63.3

tcpdump -i eth0 -nn host 192.168.63.3

iptables -L (英文)

iptables -nL(包的字节数)

iptables -nvL (更为详细的包的字节数)

iptables -nxvL(精确)

iptables -nvL --line-number编号,先后顺序

iptables -D INPUT 1 删除

iptables -t filter -I --line-number INPUT -s 192.168.63.0/24 -j ACCEPT

#### 规则管理

-A:append,追加

-I:insert, 插入,要指明插入至的规则编号,默认为第一条

-D:delete,删除 (1) 指明规则序号 (2) 指明规则本身

-R:replace,替换指定链上的指定规则编号

-F:flush,清空指定的规则链

-Z:zero,置零

iptables的每条规则都有两个计数器

(1) 匹配到的报文的个数

(2) 匹配到的所有报文的大小之和

chain:PREROUTING,INPUT,FORWARD,OUTPUT,POSTROUTING

全禁用 && 本地回环网络

iptables -t filter -A INPUT -s 0.0.0.0 -j DROP

iptables -p INPUT DROP

iptables -I INPUT 6 -s 127.00.1,192.168.663.250 -j ACCEPT

iptables -r INPUT 5 -i lo -j ACCEPT

iptables -P INPUT DROP

##### 备份

n分钟之后执行任务

echo wall warning | at now+1 minutes

### iptables命令拓展

管理端口号

ss -tnl

ss -tn

1. 查看帮助 CentOS 6: man iptables CentOS 7: man iptables-extensions

2. muiltport拓展

multiport扩展 以离散方式定义多端口匹配,最多指定15个端口

–source-ports,–sports port[,port|,port:port]… 指定多个源端口

–destination-ports,–dports port[,port|,port:port]… 指定多个目标端口

–ports port[,port|,port:port]…多个源或目标端口

示例: iptables -A INPUT -s 172.16.0.0/16 -d 172.16.100.10 -p tcp -m multiport --dports 20:22,80 -j ACCEPT

iptables -I INPUT 3 -s 192.168.37.6 -p tcp --dport 80 -j ACCEPT

iptables -I INPUT 3 -s 192.168.37.6 -p tcp --dport 330:335 -j ACCEPT

muiltport

当不连续端口号 可以使用拓展模块 muiltport

iptables -A INPUT -s 192.168.37.6 -p tcp -m multiport --dports 139,445,11001:11032 -j ACCEPT

3. iprange拓展

iprange扩展 指明连续的(但一般不是整个网络)ip地址范围

–src-range from[-to] 源IP地址范围

–dst-range from[-to] 目标IP地址范围

示例: iptables -A INPUT -d 172.16.1.100 -p tcp --dport 80 -m iprange --srcrange 172.16.1.5-172.16.1.10 -j DROP

icmp协议在网络层 网络层没有端口

iptables -A INPUT -s 192.168.37.6 -p tcp --syn -j REJECT

(curl 就用不了了,因为curl走的时候tcp协议)

tcp协议有端口

icmp协议中 编号中 0是返回报文 8是请求报文

iptables -I INPUT 6 -s 192.168.63.251 -p icmp --icmp-type 0 -j ACCEPT

250可以ping通251 251ping不通250

4. mac扩展 指明源MAC地址 适用于:PREROUTING, FORWARD,INPUT chains

–mac-source XX:XX:XX:XX:XX:XX

示例: iptables -A INPUT -s 172.16.0.100 -m mac --mac-source 00:50:56:12:34:56 -j ACCEPT iptables -A INPUT -s 172.16.0.100 -j REJECT

5. string拓展

string拓展 前62个应该是不会出现google字样了 、在传输层往后了

数据帧:8个字节前导信息,6个字节目的mac06个字节目的mac、再加上两个字节type类型、然后到了ip头有固定了20个字节,tcp头又有20个

对报文中的应用层数据做字符串模式匹配检测 --algo {bm|kmp}

字符串匹配检测算法 bm:Boyer-Moore kmp:Knuth-Pratt-Morris

–from offset 开始偏移 --to offset 结束偏移

–string pattern 要检测的字符串模式

–hex-string pattern要检测字符串模式,16进制格式 示例: iptables -A OUTPUT -s 172.16.100.10 -d 0/0 -p tcp --sport 80 -m string - -algo bm --string “google" -j REJECT

6. time扩展 根据将报文到达的时间与指定的时间范围进行匹配

–datestart YYYY[-MM[-DD[Thh[:mm[:ss]]]]] 日期

–datestop YYYY[-MM[-DD[Thh[:mm[:ss]]]]]

–timestart hh:mm[:ss] 时间

–timestop hh:mm[:ss] [!] --monthdays day[,day…] 每个月的几号

–weekdays day[,day…] 星期几,1 – 7 分别表示星期一到星期日

–kerneltz:内核时区,不建议使用,

CentOS7系统默认为UTC 注意: centos6 不支持kerneltz ,–localtz指定本地时区(默认) 示例:本地时-8个小时 例如本地要写早9点就写1:00

iptables -A INPUT -s 172.16.0.0/16 -d 172.16.100.10 -p tcp --dport 80 -m time - -timestart 14:30 --timestop 18:30 --weekdays Sat,Sun --kerneltz -j DROP

7. connlimit扩展

根据每客户端IP做并发连接数数量匹配

可防止CC(Challenge Collapsar挑战黑洞)攻击

–connlimit-upto #:连接的数量小于等于#时匹配

–connlimit-above #:连接的数量大于#时匹配

通常分别与默认的拒绝或允许策略配合使用

示例: iptables -A INPUT -d 172.16.100.10 -p tcp --dport 22 -m connlimit – connlimit-above 2 -j REJECT

yum install -y gcc

gcc xxx.c -o flood.out##如果不输就是a.out

file flood

8. limit扩展

基于收发报文的速率做匹配

令牌桶过滤器

–limit #[/second|/minute|/hour|/day]

–limit-burst number

示例: iptables -I INPUT -d 172.16.100.10 -p icmp --icmp-type 8 -m limit --limit 10/minute --limit-burst 5 -j ACCEPT

iptables -I INPUT 2 -p icmp -j REJECT

9. state扩展

根据”连接追踪机制“去检查连接的状态,较耗资源

conntrack机制:追踪本机上的请求和响应之间的关系

状态有如下几种:

NEW:新发出请求;连接追踪信息库中不存在此连接的相关信息条目,因 此,将其识别为第一次发出的请求

ESTABLISHED:NEW状态之后,连接追踪信息库中为其建立的条目失效之 前期间内所进行的通信状态

RELATED:新发起的但与已有连接相关联的连接,如:ftp协议中的数据连 接与命令连接之间的关系

INVALID:无效的连接,如flag标记不正确 UNTRACKED:未进行追踪的连接,如raw表中关闭追踪

–state state

示例: iptables -A INPUT -d 172.16.1.10 -p tcp -m multiport --dports 22,80 -m state --state NEW,ESTABLISHED -j ACCEPT iptables -A OUTPUT -s 172.16.1.10 -p tcp -m multiport --sports 22,80 -m state --state ESTABLISHED -j ACCEPT

已经追踪到的并记录下来的连接信息库 /proc/net/nf\_conntrack 调整连接追踪功能所能够容纳的最大连接数量 /proc/sys/net/nf\_conntrack\_max

或者写在内核参数的配置文件上

vi /etc/sysctl.conf

net.nf_conntrack_max = 6666

sysctl -p #生效

lsmod | grep conn

不同的协议的连接追踪时长 /proc/sys/net/netfilter/

注意:CentOS7 需要加载模块: modprobe nf\_conntrack

## 写在最后

**在结束之际,我想重申的是,学习并非如攀登险峻高峰,而是如滴水穿石般的持久累积。尤其当我们步入工作岗位之后,持之以恒的学习变得愈发不易,如同在茫茫大海中独自划舟,稍有松懈便可能被巨浪吞噬。然而,对于我们程序员而言,学习是生存之本,是我们在激烈市场竞争中立于不败之地的关键。一旦停止学习,我们便如同逆水行舟,不进则退,终将被时代的洪流所淘汰。因此,不断汲取新知识,不仅是对自己的提升,更是对自己的一份珍贵投资。让我们不断磨砺自己,与时代共同进步,书写属于我们的辉煌篇章。**

需要完整版PDF学习资源私我

**网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。**

**[需要这份系统化资料的朋友,可以点击这里获取](https://bbs.csdn.net/topics/618540462)**

**一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!**

资。让我们不断磨砺自己,与时代共同进步,书写属于我们的辉煌篇章。**

需要完整版PDF学习资源私我

**网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。**

**[需要这份系统化资料的朋友,可以点击这里获取](https://bbs.csdn.net/topics/618540462)**

**一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!**

963

963

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?