先自我介绍一下,小编浙江大学毕业,去过华为、字节跳动等大厂,目前阿里P7

深知大多数程序员,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

因此收集整理了一份《2024年最新网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

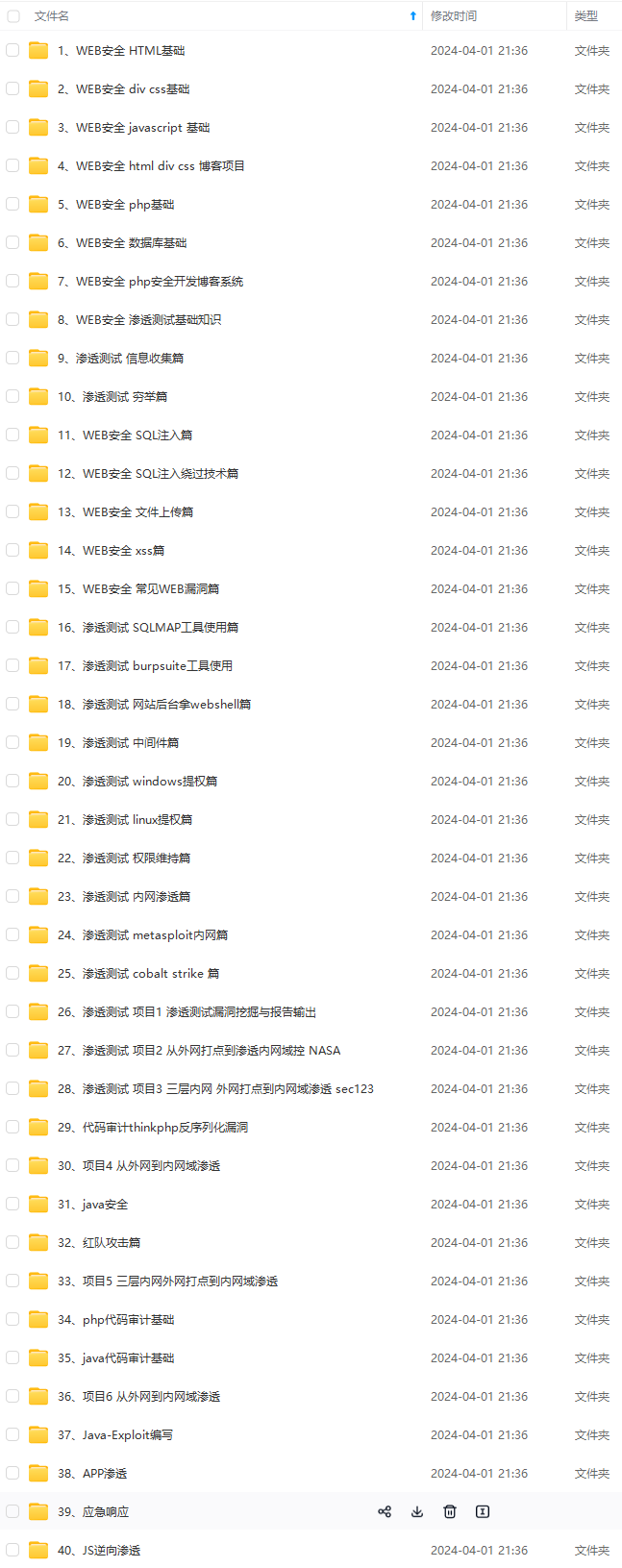

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,涵盖了95%以上网络安全知识点,真正体系化!

需要体系化学习资料的朋友,可以加我V获取:vip204888 (备注网络安全)

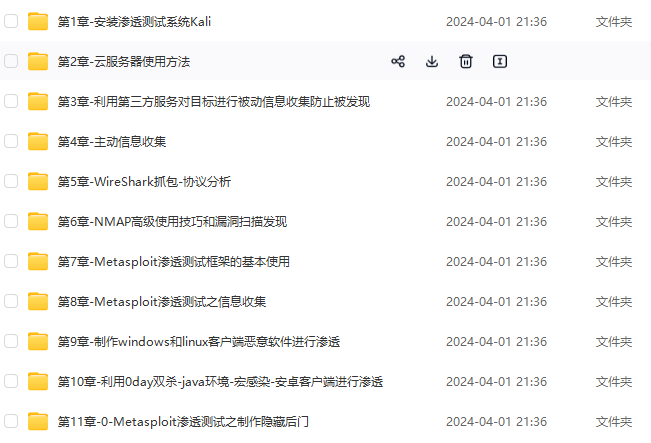

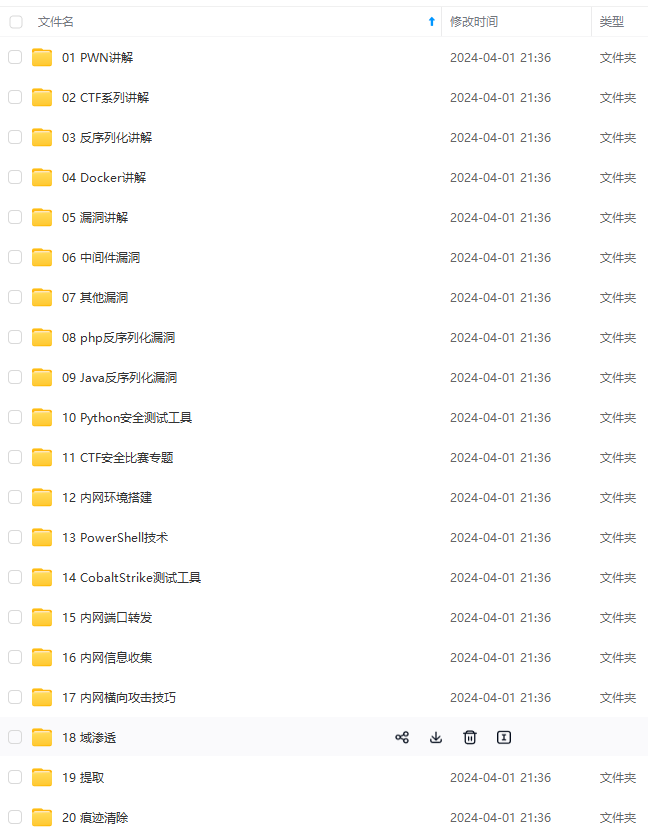

由于文件比较多,这里只是将部分目录截图出来,全套包含大厂面经、学习笔记、源码讲义、实战项目、大纲路线、讲解视频,并且后续会持续更新

ENTER ENTER ENTER

我们将获得可用于加密通信的TLS/SSL证书`elastic-certificates.p12`,将证书复制到`config/certs`的目录中,然后在elasticsearch.yml文件配置如下:

xpack.security.enabled: true

xpack.security.transport.ssl.enabled: true

xpack.security.transport.ssl.verification_mode: certificate

xpack.security.transport.ssl.keystore.path: certs/elastic-certificates.p12

xpack.security.transport.ssl.truststore.path: certs/elastic-certificates.p12

现在重新启动Elasticsearch集群中的所有节点,以使上述更改生效。

## 设置内置用户密码

如果你得集群之前已经设置了密码 那这里可以跳过,SSL不会对已经设置的密码造成什么影响

因为设置密码的命令将通过不安全的HTTP与集群通信,所以在为HTTP通信启用TLS/SSL之前,需要完成内置用户密码的设置。可以使用以下命令[设置内置用户密码]( ):

bin/elasticsearch-setup-passwords interactive

// 或自动生成并设置密码

bin/elasticsearch-setup-passwords auto

请务必记住为每个内置用户分配的密码:

Changed password for user apm_system

PASSWORD apm_system = RHAZfygyiDV4IeF7VvgB

// 用于kibana组件获取相关信息用于web展示

Changed password for user kibana

PASSWORD kibana = kCXmcWjxdGyjdhJWQ9jA

// 用于logstash服务获取elasticsearch的监控数据

Changed password for user logstash_system

PASSWORD logstash_system = XDGslllTWzKBneY7LAtZ

// 用于在Elasticsearch中存储监控信息

Changed password for user beats_system

PASSWORD beats_system = VCMmSzm078qWcA9CEgGI

Changed password for user remote_monitoring_user

PASSWORD remote_monitoring_user = PKb0qzZ4txJWLyE67qeQ

// 超级管理员,拥有所有权限

Changed password for user elastic

PASSWORD elastic = jBvQ9UMngerYnas0Br0s

## 配置HTTP层TLS/SSL加密传输

对于HTTP层通信,Elasticsearch节点仅用作服务器,因此可以使用服务器证书,即TLS/SSL证书不需要启用客户端身份验证。值得注意的是,用于加密HTTP通信的证书可以完全独立于用于传输通信的证书。为了简化操作,我们使用与已用于传输通信的相同的证书,即在elasticsearch.yml文件中配置如下:

xpack.security.http.ssl.enabled: true

xpack.security.http.ssl.keystore.path: certs/elastic-certificates.p12

xpack.security.http.ssl.truststore.path: certs/elastic-certificates.p12

重新启动集群中的所有Elasticsearch节点才能使更改生效。

## 配置Kibana到Elasticsearch的校验

### 生成PKI客户端证书

将用于PKI身份验证的证书必须由与用于加密HTTP通信的证书相同的CA进行签名。因为我们已经使用了自签名CA,所以我们必须还使用之前的`elastic-stack-ca.p12`CA来签署HTTP客户端证书。如下所示:

输入密码那一块直接回车,不要设置密码 启动会报错

bin/elasticsearch-certutil cert --ca elastic-stack-ca.p12

ENTER

ENTER

ENTER

mv elastic-certificates.p12 client.p12

与之前的密钥分开命名

这将创建一个名为`elastic-certificates.p12`的文件,其中包含对我们的Elasticsearch集群进行PKI身份验证所需的所有信息。 但是,为了使用此证书,需要将其分解为其私钥,公共证书和CA证书:

// Private Key 私钥

openssl pkcs12 -in client.p12 -nocerts -nodes > client.key

// Public Certificate 公共证书

openssl pkcs12 -in client.p12 -clcerts -nokeys > client.cer

// CA Certificate 签署公共证书的CA

openssl pkcs12 -in client.p12 -cacerts -nokeys -chain > client-ca.cer

### 配置Kibana到Elasticsearch的校验

现在Elasticsearch集群上启用了安全特性,因此必须启用Kibana安全特性并配置为通过HTTPS向集群进行身份验证。在Kibana中创建config/certs目录,并将生成的客户端证书复制到目录中,并将以下行添加到我们的kibana.yml文件中:

elasticsearch.url: “https://localhost:9200” #ensure https

xpack.security.enabled: true

elasticsearch.username: “kibana”

elasticsearch.password: “XXXXXX”

elasticsearch.ssl.certificate: config/certs/client.cer

elasticsearch.ssl.key: config/certs/client.key

elasticsearch.ssl.certificateAuthorities: [ “config/certs/client-ca.cer” ]

elasticsearch.ssl.verificationMode: certificate

>

> kibana用户就像一个服务用户,可以在幕后工作,以验证Elasticsearch集群的Kibana应用程序。我们通常不会使用kibana用户直接登录Elasticsearch集群或Kibana UI。

>

>

> 当Elasticsearch还未启用HTTP加密通信前,可以直接使用kibana用户和密码进行身份验证。

>

>

> 在kibana.yml文件中新增如下三个配置,这是启用Elastic报警的必要配置,里面的参数可以随意配置:

>

>

>

注意:参数值至少32位,否则启动会报错提示

xpack.encryptedSavedObjects.encryptionKey: encryptedSavedObjects12345678909876543210

xpack.security.encryptionKey: encryptionKeysecurity12345678909876543210

xpack.reporting.encryptionKey: encryptionKeyreporting12345678909876543210

现在可以重新启动Kibana以完成通过HTTPS进行身份验证。

### 配置Kibana UI的SSL加密传输

为了安全起见,Kibana UI到kibana服务也应该启用SSL加密传输通信。为了简化操作,我们使用与已用于传输通信的相同的证书,配置如下:

server.ssl.enabled: true

server.ssl.certificate: config/certs/client.cer

server.ssl.key: config/certs/client.key

重启kibana服务后,即可通过https://localhost:5601访问Kibana UI进行操作。

## 配置Logstash到Elasticsearch的TLS加密

output {

elasticsearch {

cacert => “/data/logstash-7.8.1/config/client-ca.cer”

user => 952520296

password => 952520296 #之前配置用户名密码时配置的账密

ssl => true

ssl_certificate_verification => false

action => “index”

hosts => “https://192.168.1.1:9200”

index => “%{type}-%{+YYYY.MM.dd}”

}

## 学习路线:

这个方向初期比较容易入门一些,掌握一些基本技术,拿起各种现成的工具就可以开黑了。不过,要想从脚本小子变成黑客大神,这个方向越往后,需要学习和掌握的东西就会越来越多以下是网络渗透需要学习的内容:

**需要体系化学习资料的朋友,可以加我V获取:vip204888 (备注网络安全)**

**网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。**

**[需要这份系统化资料的朋友,可以点击这里获取](https://bbs.csdn.net/topics/618540462)**

**一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!**

学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。**

**[需要这份系统化资料的朋友,可以点击这里获取](https://bbs.csdn.net/topics/618540462)**

**一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!**

7082

7082

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?