面试复习笔记:

这份资料我从春招开始,就会将各博客、论坛。网站上等优质的Android开发中高级面试题收集起来,然后全网寻找最优的解答方案。每一道面试题都是百分百的大厂面经真题+最优解答。包知识脉络 + 诸多细节。

节省大家在网上搜索资料的时间来学习,也可以分享给身边好友一起学习。

《960页Android开发笔记》

《1307页Android开发面试宝典》

包含了腾讯、百度、小米、阿里、乐视、美团、58、猎豹、360、新浪、搜狐等一线互联网公司面试被问到的题目。熟悉本文中列出的知识点会大大增加通过前两轮技术面试的几率。

《507页Android开发相关源码解析》

只要是程序员,不管是Java还是Android,如果不去阅读源码,只看API文档,那就只是停留于皮毛,这对我们知识体系的建立和完备以及实战技术的提升都是不利的。

真正最能锻炼能力的便是直接去阅读源码,不仅限于阅读各大系统源码,还包括各种优秀的开源库。

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

该漏洞位于luni/src/main/java/java/util/zip/ZipFile.java目录下,具体的漏洞点如下:

for (int i = 0 ; i < numEntries; ++i)

{

ZipEntry newEntry = new ZipEntry (hdrBrf , bin) ;

m.entries.put (newEntry.getname() , newEntry )

}

同一个文件夹内是不允许存在两个同名文件的,然而在APK这样一个ZIP格式的文件中却没有这样的限制,同时Android并未对APK中的重名文件进行检测,即一个APK压缩文件中可能存在两个相同的classes.dex文件。

此时可以假设一种情况,一个APK压缩包中存在两个classes.dex文件,第一个是恶意的执行文件,第二个是原来的执行文件,Android系统实际上验证的是第二个执行文件,因此可以顺利绕过APK的签名验证。Java层对APK验证完后,会请求installed进程完成代码的优化,而提取的classes.dex文件却是第一个执行文件。

其他变种可参考:学习Android三个签名漏洞_安卓 签名漏洞-CSDN博客

漏洞是如何工作的?

要安裝 APK时,Android会检查其凭证。主要的 function 是 ZipFile 的 mEntries struct。而当读取解析APK(实际是ZIP文件)时, 系统会寻找 Zip Central Directory Entry,以Name(APK中的文件名)当成map的key, 依序放置LinkedHashMap中。当Name(文件名)发生碰撞时,LinkedHashMap会回传旧的值,并以新的值取代。因此检测凭证时,解析到两个dex文件,第二个dex文件会覆盖第一个dex文件,进行证书校验时校验的还是第二个dex文件,也就是原始的classes.dex,通过此方式绕过签名验证。但Apk执行的却是第一个classes.dex。

3. Janus签名与校验漏洞

3.1. 背景

Google在2017年12月份披露了一个名为“Janus”的安全漏洞(漏洞编号:CVE-2017-13156),该漏洞可以让攻击者绕过安卓的签名校验机制(signature scheme V1签名机制),进而可以对应用进行篡改(apk代码篡改)。安卓的部分安全机制是建立在签名和校验的基础上的,故这个漏洞会给搭载安卓系统的设备造成很大的危害,这个漏洞可以在篡改apk内容的情况下,保持apk的签名不发生变化,那么这就会使得用户在下载到安装这个过程中,设备中的安全软件发现不了它是一个被篡改的恶意盗版应用。

如果恶意攻击者利用Janus漏洞,那么恶意攻击者就可以任意地修改一个APK中的代码(包括系统的内置应用),同时却不需要对APK进行重新签名。换句话说,用这种方式修改过的APK,Android系统会认为它的签名和官方的签名是一致的,但在这个APK运行时,执行的却是恶意攻击者的代码。恶意攻击者利用这个修改过的APK,就可以用来覆盖安装原官方应用(包括系统的内置应用)。由此可见,该漏洞危害极大,而且影响的不仅是手机,而是所有使用Android操作系统的设备。

3.2. 影响范围

安卓5.0到8.0系统以及基于V1签名机制的app均Janus漏洞影响;基于V2签名的App则不受影响。从安卓7.0开始系统就已经支持了V2签名,那么7.0的安卓系统安装了含有V2签名的app不会受到此漏洞的影响。

3.3. 原理

安卓应用程序代码逻辑主要是以DEX文件格式存放。此DEX格式文件以文件名classes.dex,classes2.dex等与其他应用程序所需文件一起压缩存放于APK格式的文件里。

Android操作系统在安装一个应用软件时,会将DEX文件转化成OAT文件,负责转化任务的程序叫dex2oat 。安卓操作系统会将APK文件直接给dex2oat程序。

而dex2oat有这样一套逻辑:如果给它的是APK文件,它会把classes.dex文件从APK文件里取出再转化成OAT文件。如果给它的是DEX文件,它直接把DEX文件转化成OAT文件。

**如果一个既是APK格式文件又是DEX格式文件的文件,给dex2oat程序会怎样呢?**以下是程序判断逻辑:

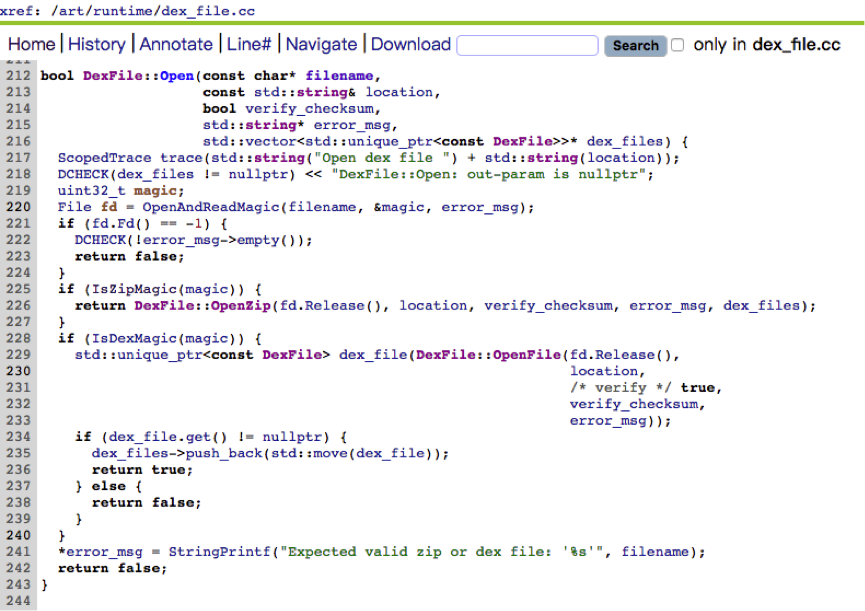

dex2oat通过IsZipMagic函数和IsDexMagic函数来决定这是什么格式的文件。

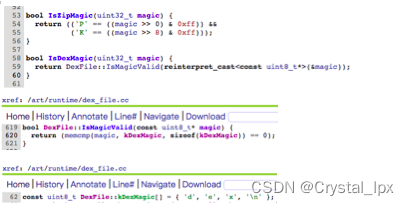

再来看看IsZipMagic函数和IsDexMagic函数的实现:

所以dex2oat程序是依据前文件的前4个字节决定这是什么格式文件。然而根据APK格式,前两个字节可以不是‘P’和‘K’,也就是说这里对APK格式的判断并不严谨。事实上一个既满足APK格式要求又满足DEX格式要求的文件是可以构造出来的。

漏洞个发现者发布的图片所示:

暂且把这个DEX格式文件与APK格式文件合体之后产生的文件叫做DEXAPK文件。

当DEXAPK文件在被安卓操作系统安装时,包管理器的代码会把它当作APK格式文件,而dex2oat会把它当作DEX格式文件。安卓应用程序的签名验证是包管理器做的,程序运行加载的OAT文件是由dex2oat根据输入的DEX格式文件生成的。

攻击者可以利用Janus漏洞,将一个恶意DEX与源APK进行拼接,构造一个DEXAPK文件,从而既可以通过安装程序时系统对APK文件的签名认证,又包含攻击者想要运行的程序逻辑。Android系统运行时会将当前的APK文件看作是之前应用的合法升级版并允许安装,最终通过

“升级”植入用户设备执行恶意DEX代码。

最后

我的面试经验分享可能不会去罗列太多的具体题目,因为我依然认为面试经验中最宝贵的不是那一个个具体的题目或者具体的答案,而是结束面试时,那一刻你的感受以及多天之后你的回味~

很多人在刚接触这个行业的时候或者是在遇到瓶颈期的时候,总会遇到一些问题,比如学了一段时间感觉没有方向感,不知道该从那里入手去学习,对此我整理了一些资料,需要的可以免费分享给大家

在这里小编分享一份自己收录整理上述技术体系图相关的几十套腾讯、头条、阿里、美团等公司的面试题,把技术点整理成了视频和PDF(实际上比预期多花了不少精力),包含知识脉络 + 诸多细节,由于篇幅有限,这里以图片的形式给大家展示一部分。

【Android核心高级技术PDF文档,BAT大厂面试真题解析】

【算法合集】

【延伸Android必备知识点】

【Android部分高级架构视频学习资源】

**Android精讲视频领取学习后更加是如虎添翼!**进军BATJ大厂等(备战)!现在都说互联网寒冬,其实无非就是你上错了车,且穿的少(技能),要是你上对车,自身技术能力够强,公司换掉的代价大,怎么可能会被裁掉,都是淘汰末端的业务Curd而已!现如今市场上初级程序员泛滥,这套教程针对Android开发工程师1-6年的人员、正处于瓶颈期,想要年后突破自己涨薪的,进阶Android中高级、架构师对你更是如鱼得水,赶快领取吧!

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

系统化学习资料的朋友,可以戳这里获取](https://bbs.csdn.net/topics/618156601)**

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

454

454

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?