深知大多数程序员,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

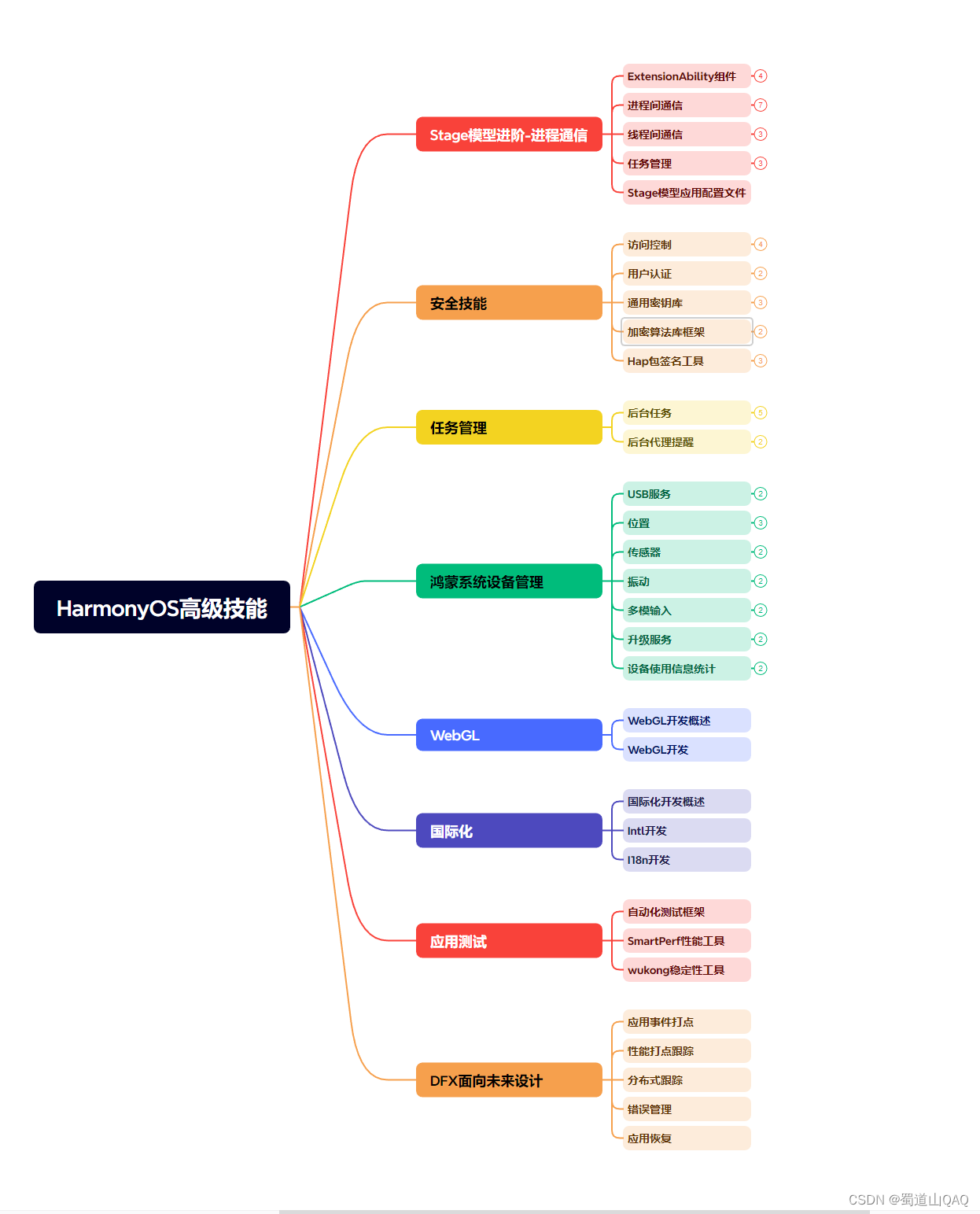

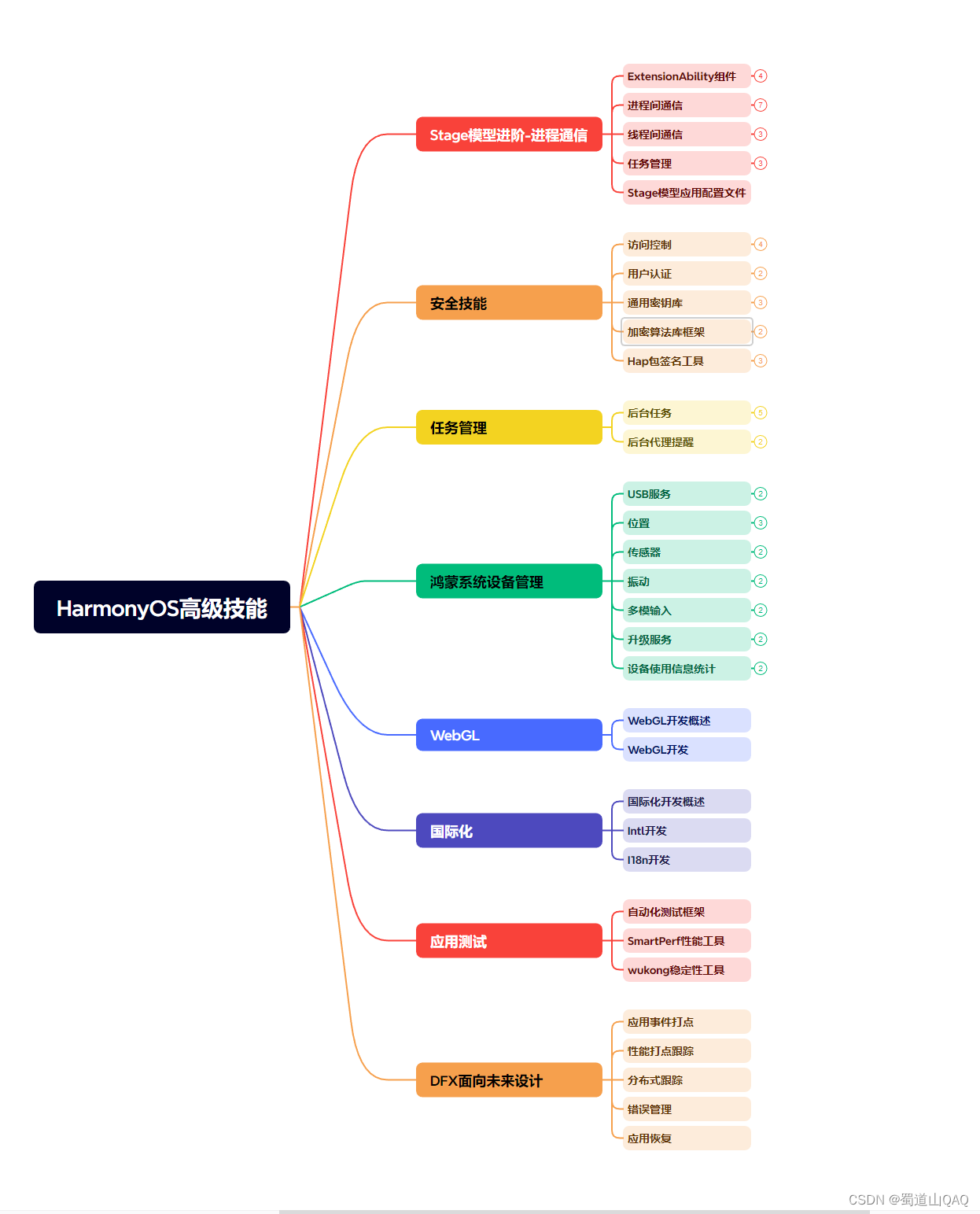

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,涵盖了95%以上鸿蒙开发知识点,真正体系化!

由于文件比较多,这里只是将部分目录截图出来,全套包含大厂面经、学习笔记、源码讲义、实战项目、大纲路线、讲解视频,并且后续会持续更新

下面让我们开始潜心修炼,走上人生巅峰!!!!!! [抱头][抱头][抱头]

如果你也对黑客和网络安全感兴趣,需要的话可以点击CSDN大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享

【操作】

本文主要从以下几点来展开讨论:

** 1、大致了解网站的组成**

2、网站后台爆破原理

3、执行暴力破解

4、安全防范提议

- 大致了解网站的组成

一个网站中通常由各种各样的文件目录及文件组成,在网站服务中,服务器程序通过合理/准确的调用各种文件来完成用户的请求。而在网站的管理中,管理员通常都会用到两个管理接口,一个就是网站后台管理的登录界面(例如:路由器的管理界面),不同类型的网站界面会有所差异;而另一个则是管理后台数据库的登录界面,常用phpmyadmin这个软件,通常站长为了安全都会隐藏(这里的隐藏可以是修改目录名)或舍弃掉这个目录。 - 网站后台的破解原理

在了解了网站的管理后台管理接口之后,我们来讲解一下爆破的原理,其原理主要是通过截获管理机(目标主机)登录网站时的所有数据包,通过分析数据包中的信息直接获取密码或通过数据包暴力破解获得密码,从而获得网站的登录ID和密码。

(图1:攻击原理示意图)

从上图可以看出,网站管理员在登录网站时,其所有网页的数据包通过网卡时都被代理了,而且与网站交互的所有信息都被攻击者给监听着,攻击者只需要拿到用户的数据包就可以实现后台的暴力破解了。

- 执行暴力破解

下面到了最有趣的环节了,开始我们的攻击过程…

1.查找网站管理入口

这里可以使用‘御剑后台扫描’工具或其它的一些后台目录扫描工具来扫描网站后台的目录/文件信息,‘御剑后台扫描’工具将以列表的形式返回匹配到的目录/文件供我们参考,我们需要通过分析工具返回的信息从中找到网站的后台登录入口。

(图2:扫描网站目录文件)

从上图可以看出,我们对192.168.1.171这个网站进行目录扫描并且已经扫描到了相关的文件信息,其中就有一个名为login.html的文件,该文件一般就为后台的登录界面入口(注:不同类型的网站、不同策略的网站有所不同,更多的靠自行去发现)。

在上面的讲解中,我们已经学会了如何去获得后台的相关登录界面信息,接下来我们开始对获得的登录界面进行攻击操作,在此为了方便演示我们将以爆破路由器的后台管理界面为例,在执行下面的操作时,因为要使用 burpsuite 工具,所以我们需要安装一个Kali系统(可以使用虚拟机安装),具体安装过程这里不论述,请读者自行下载安装。

提示:由于国内针对Kali 的教程比较少,你可以搜索ubuntu或Linux系统的安装教程。

这里提供一个关于如何在VMware虚拟机上安装Kali的教程入口,有需要的朋友可以去看一下: http://blog.csdn.net/qintaiwu/article/details/79090858

2)爆破前准备

首先打开Kali系统桌面的 burpsuite 工具,先对其工具进行以下配置:

(图3:添加监听地址)

(图4:配置截获客户端请求)

(图5:配置截获服务器端请求)

其中图3中新添加的监听地址,写入默认IP地址设为127.0.0.1,监听端口设为9999,这里的9999是随意的(建议设置值在1024之后),本条配置的作用是让burpsuite工具监听流经网卡9999这个端口的所有数据包,说白了就是窃听管理员与服务器交互的所有内容,将其保存下来。

(注:配置完成后切勿将其窗口关闭)

接下来我们使用Kali系统的浏览器来模仿管理员登录网站后台的操作,并实施数据窃听。

首先,我们先配置一下浏览器的代理设置,如下:

(图6:配置代理服务器1)

(图7:配置代理服务器2)

(图8:配置代理服务器3)

注意:这里设置的代理IP地址和端口必须和上面设置burpsuite 工具时使用的地址一致!

3)正式开始攻击

终于到了攻击的时刻了,接下来我们以获取路由器的管理后台为例,实现攻击:

假设管理员打开了路由器管理后台界面,并执行了登录操作:

(图9:管理员登录后台)

当用户执行了登录操作后(假设账户和密码都是正确的),这时我们回到burpsuite工具,并切换到HTTP history 选项中查看抓包信息,在抓包列表中我们可以看到burpsuite工具抓到所有流经9999端口的所有数据包信息,在此我们只需要在URL列中找到与管理员登录管理后台时使用一致的URL并点击查看即可查看到该数据包的所有内容,所以这里我们很轻松的就能找到正确的账户和密码了,效果如下:

(图10:获得账户ID和密码)

在上面的情况中,因为ID和密码都是正确的,所以我们很轻松的就获得了这些信息,那么如果管理员输入的账户ID 是正确的而密码是错误的,我们又应该怎么操作呢?

答案是我们同样可以使用字典的方式来暴力破解网站的密码,下面假设我们获得了这个登录失败的数据包,这时我们只需要执行以下操作:

(图11)

(图12:修改匹配项)

深知大多数程序员,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,涵盖了95%以上鸿蒙开发知识点,真正体系化!

由于文件比较多,这里只是将部分目录截图出来,全套包含大厂面经、学习笔记、源码讲义、实战项目、大纲路线、讲解视频,并且后续会持续更新

盖了95%以上鸿蒙开发知识点,真正体系化!**

由于文件比较多,这里只是将部分目录截图出来,全套包含大厂面经、学习笔记、源码讲义、实战项目、大纲路线、讲解视频,并且后续会持续更新

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?