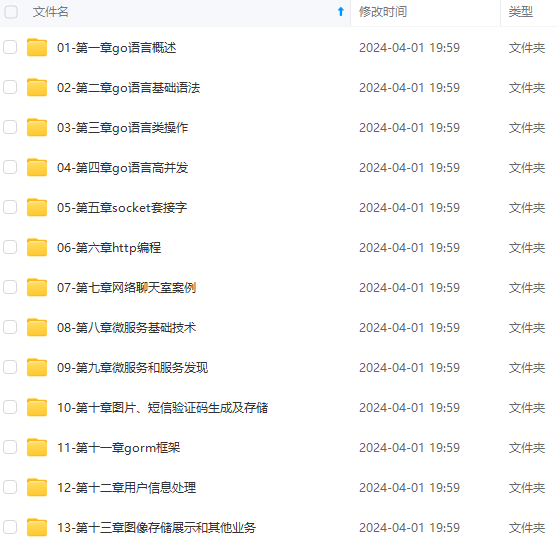

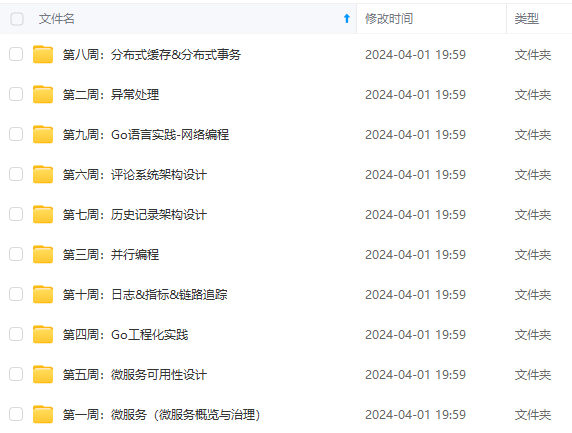

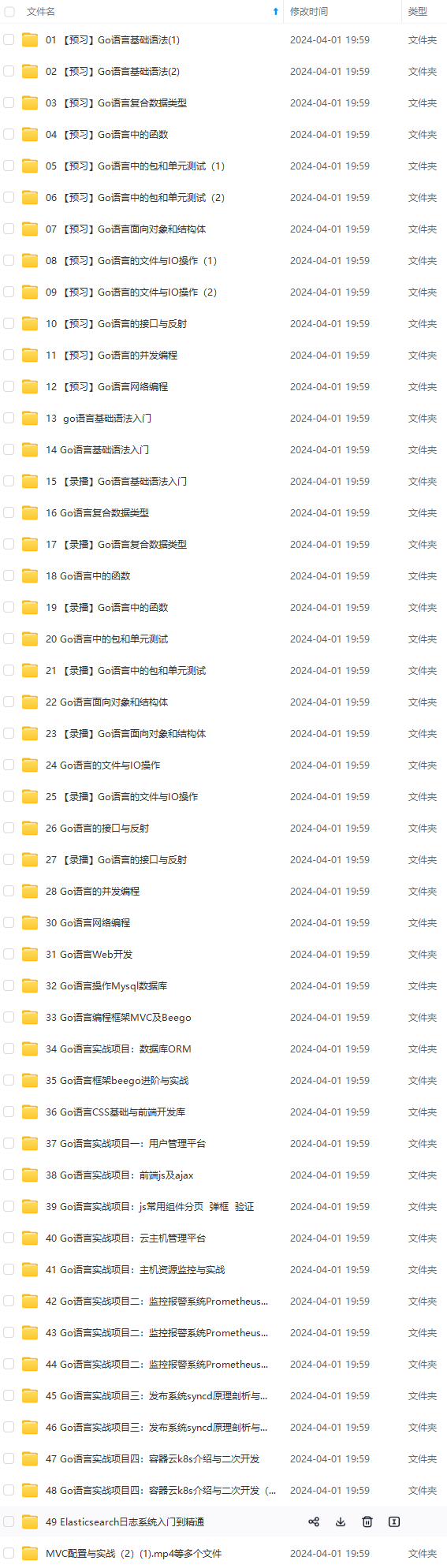

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,涵盖了95%以上Go语言开发知识点,真正体系化!

由于文件比较多,这里只是将部分目录截图出来,全套包含大厂面经、学习笔记、源码讲义、实战项目、大纲路线、讲解视频,并且后续会持续更新

+ [WordPress BackupBuddy 插件 local-download 参数任意文件读取漏洞(CVE-2022-31474)](#WordPress_BackupBuddy__localdownload_CVE202231474_157)

+ [TurboMail 邮件系统 viewfile 文件读取漏洞](#TurboMail__viewfile__167)

+ [Apache Guacamole tokens 接口默认密码漏洞](#Apache_Guacamole_tokens__177)

+ [Liferay Portal 7.2.1 版本 invoke 文件远程代码执行漏洞(CVE-2020-7961)](#Liferay_Portal_721__invoke_CVE20207961_187)

+ [SugarCRM index.php 任意文件上传漏洞(CVE-2023-22952)](#SugarCRM_indexphp_CVE202322952_197)

+ [Oracle E-Business Suite BneViewerXMLService 任意文件上传漏洞 (CVE-2022-21587)](#Oracle_EBusiness_Suite_BneViewerXMLService__CVE202221587_207)

+ [WordPress 插件WP Live Chat Support path文件包含漏洞](#WordPress_WP_Live_Chat_Support_path_217)

Nacos 身份认证绕过漏洞

English name: Nacos Authentication Bypass Vulnerability

漏洞描述: Nacos是一个构建云原生应用的服务管理平台。开源服务管理平台Nacos在版本0.1.0到2.20中存在高危身份认证绕过漏洞,攻击者可绕过关键身份认证并进入后台,导致系统被控制等后果。

影响范围: 开源服务管理平台Nacos在版本0.1.0到2.20中存在高危身份认证绕过漏洞,攻击者可绕过关键身份认证并进入后台,导致系统被控制等后果。

泛微-协同办公OA browser.jsp 文件 keyword 参数 SQL注入漏洞

English name:Weaver e-cology OA browser.jsp keyword SQL Injection Vulnerability

漏洞描述: Weaver e-cology OA,也称为Ubiq Collaborative办公系统,是一个基于简单、应用和效率原则构建的高品质办公系统。该软件具有20多个功能模块,包括流程、门户、知识、人员和通信,并采用智能语音交互式办公模式,完美地适应了企业的实际需求,并为企业开拓了整个数字化管理领域。browser.jsp文件存在SQL注入漏洞,攻击者可以通过该漏洞获取敏感数据库信息。

影响范围: 除了使用SQL注入漏洞获取数据库中的信息(例如,管理员的后端密码、站点用户的个人信息),攻击者在高权限的情况下还可以向服务器写入特洛伊木马,进一步获取服务器系统权限。

Atlassian Jira 缺陷跟踪管理系统 snjFooterNavigationConfig 文件 fileName 参数任意文件读取漏洞(CVE-2023-26256)、Atlassian Jira 缺陷跟踪管理系统 snjCustomDesignConfig 文件 fileName 参数任意文件读取漏洞(CVE-2023-26255)

English name: Atlassian Jira snjFooterNavigationConfig fileName Arbitrary File Read Vulnerability (CVE-2023-26256)、Atlassian Jira snjCustomDesignConfig fileName Arbitrary File Read Vulnerability (CVE-2023-26255)

漏洞描述: Atlassian Jira是澳大利亚Atlassian公司的一套缺陷跟踪管理系统。该系统主要用于跟踪和管理工作中的各种问题和缺陷。

Jira插件STAGIL Navigation 2.0.52之前存在安全漏洞。该漏洞源于路径遍历漏洞,攻击者可以遍历并读取文件系统。

影响范围: Jira插件STAGIL Navigation 2.0.52之前存在安全漏洞。该漏洞源于路径遍历漏洞,攻击者可以遍历并读取文件系统。

Fortinet FortiNAC keyUpload.jsp 任意文件上传漏洞(CVE-2022-39952)

English name:Fortinet FortiNAC keyUpload.jsp Arbitrary File Upload Vulnerability (CVE-2022-39952)

漏洞描述: Fortinet FortiNAC是一款来自Fortinet的零信任访问解决方案。Fortinet FortiNAC存在安全漏洞。攻击者可以通过keyUpload.jsp上传恶意压缩的木马文件以获取服务器权限。

影响范围: Fortinet FortiNAC存在安全漏洞。攻击者可以通过keyUpload.jsp上传恶意压缩的木马文件以获取服务器权限。

天融信 Topsec ACM 系统 download.php 任意文件下载

English name:Topsec ACM download.php Any file download

漏洞描述: 天融信 Topsec ACM 是天融信公司多年安全产品研发经验的产物,是针对各行各业网络行为管理、内容审计的专业产品。该系统不仅具备防止非法信息传播、敏感信息泄漏、实时监控、日志追踪、网络资源管理等功能,还拥有强大的用户管理、报表统计和分析功能。TopSec ACM 的 download.php 文件存在任意文件下载漏洞,攻击者可以利用此漏洞读取系统中的任意文件。

影响范围: 天融信 Topsec ACM 的 download.php 文件存在任意文件下载漏洞,攻击者可以利用此漏洞读取系统中的任意文件。

QNAP NAS网络储存设备video.php文件的filename参数任意文件读取

English name: QNAP Photo Station the filename parameter of the video.php file is read arbitrarily vulnerability

漏洞描述: QNAP NAS是QNAP Systems提供的一套网络存储设备。对于家庭、SOHO和中小企业用户,QNAP Systems的Photo Station是一款照片管理和查看应用程序,可以将分散在多个终端设备上的照片集中管理、编辑和共享,并存在Photo Station和CGI模块的漏洞。

影响范围: QNAP NAS是QNAP Systems提供的一套网络存储设备。QNAP NAS的/video/p/api/video.php文件的filename参数存在任意文件读取漏洞,这是由于可控的exportFile()参数导致的,即使没有授权,通过构造特定的参数可以绕过身份验证,导致任意文件读取漏洞,这可能会允许攻击者查看敏感信息并获取更高的特权访问。

深信服应用交付管理系统 login 文件 clsMode 参数命令执行漏洞

English name: SangFor AD login clsMode command execution vulnerability

漏洞描述: 深信服应用交付管理系统为用户提供了包括多数据中心负载均衡、多链路负载均衡、服务器负载均衡等全面解决方案。不仅实现了对每个数据中心、链路和服务器状态的实时监控,还根据预设规则将用户的访问请求分配到相应的数据中心、链路和服务器,实现了数据流的合理分布,充分利用了所有的数据中心、链路和服务器。版本7.0.8-7.0.8r5的登录界面存在命令执行漏洞。攻击者通过命令拼接获取服务器权限。

影响范围: 攻击者可以利用此漏洞在服务器端任意执行代码、写入后门、获取服务器权限,然后控制整个Web服务器。

QNAP-NAS authLogin.cgi 文件 app_token 参数代码执行漏洞(CVE-2022-27596)

English name: QNAP-NAS authLogin.cgi app_token RCE Vulnerability (CVE-2022-27596)

漏洞描述: QNAP Systems QTS是中国QNAP Systems用于入门级到中级QNAP NAS的操作系统。QNAP Systems QTS存在安全漏洞。该漏洞源于运行QuTS hero和QTS的设备允许远程攻击者将恶意代码注入app_token参数字段以获取服务器权限。

影响范围: QNAP Systems QTS存在安全漏洞。该漏洞源于运行QuTS hero和QTS的设备允许远程攻击者将恶意代码注入app_token参数字段以获取服务器权限。

Nostromo 路径穿越漏洞(CVE-2022-48253)

English name: Nostromo path traversal vulnerability(CVE-2022-48253)

漏洞描述: Nostromo(又名nhttpd)是一个简单快速的开源Web服务器。Nostromo 2.1版本存在路径穿越漏洞,攻击者可以在使用homedirs选项时进行任意文件读取,并在具有权限时在远程服务器上执行任意命令。

影响范围: Nostromo 2.1版本存在路径穿越漏洞,攻击者可以在使用homedirs选项时进行任意文件读取,并在具有权限时在远程服务器上执行任意命令。

Ruckus Wireless Admin 命令执行漏洞(CVE-2023-25717)

English name: Ruckus Wireless Admin Command Execution Vulnerability (CVE-2023-25717)

漏洞描述 :Ruckus Wireless Admin是ruckuswireless的多个路由器和硬件设备的后台管理系统。Ruckus Wireless Admin版本10.4及更早版本存在命令执行漏洞。

影响范围 :攻击者可以利用此漏洞在服务器端任意执行代码、写入后门、获取服务器权限,然后控制整个Web服务器。

Aspera Faspex relay_package 远程代码执行漏洞(CVE-2022-47986)

English name: Aspera Faspex relay_package RCE Vulnerability(CVE-2022-47986)

漏洞描述 :Aspera Faspex是由美国IBM公司基于IBM FASP协议构建的一组快速文件传输和流媒体解决方案。Aspera Faspex中存在一个安全漏洞。该漏洞源于/package_relay/relay_package路径中缺乏安全检查。攻击者可以利用此漏洞执行任意代码以获取服务器权限。

影响范围 :Aspera Faspex中存在一个安全漏洞。该漏洞源于/package_relay/relay_package路径中缺乏安全检查。攻击者可以利用此漏洞执行任意代码以获取服务器权限。

SolarView Compact 存在任意命令执行漏洞(CVE-2023-23333)

English name: SolarView Compact downloader.php RCE (CVE-2023-23333)

漏洞描述: SolarView Compact通过downloader.php存在命令注入漏洞,攻击者可以通过绕过内部限制执行命令。

影响范围: 攻击者可以利用此漏洞在服务器端任意执行代码,写入后门,获取服务器权限,进而控制整个Web服务器。

Smartbi 未授权访问及 JDBC 任意代码执行漏洞

English name: Smartbi Unauthorized And JDBC Arbitrary Code Execution Vulnerability

漏洞描述: Smartbi是由Smart Software推出的商业智能BI软件,满足BI产品的发展阶段。智能软件将各行业数据分析和决策支持的功能需求整合起来,满足企业级报表、数据可视化分析、自助式探索分析、数据挖掘建模、AI智能分析等场景的终端用户的大数据分析需求。

影响范围: Smartbi V7至V10.5.8之间存在未经授权的后台接口漏洞,结合postgresql JDBC,可写入任意文件或执行任意代码以获取服务器权限。

yunucms 城市分站管理系统 request_uri 参数代码执行漏洞

English name: yunucms request_uri method code execution vulnerabilities

漏洞描述 :yunucms是一款由云游网络科技有限公司基于TP5.0框架开发的免费开源城市分站管理系统。

影响范围 :yunucms系统v1-2.0.5的前端wap/index/index方法的request_uri参数存在代码执行漏洞。攻击者可以通过该漏洞获取服务器权限。

WordPress BackupBuddy 插件 local-download 参数任意文件读取漏洞(CVE-2022-31474)

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。**

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

1762

1762

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?