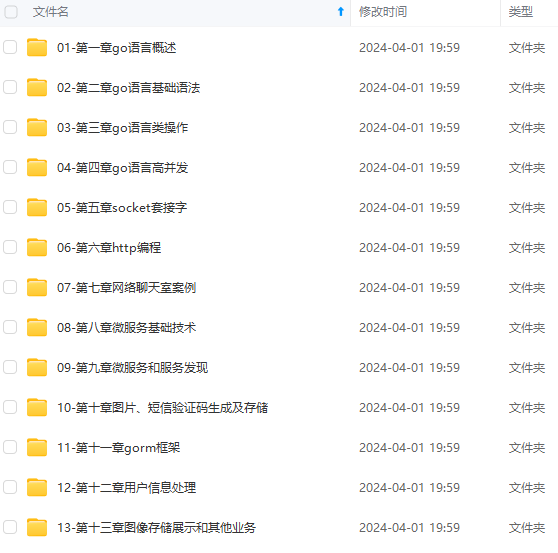

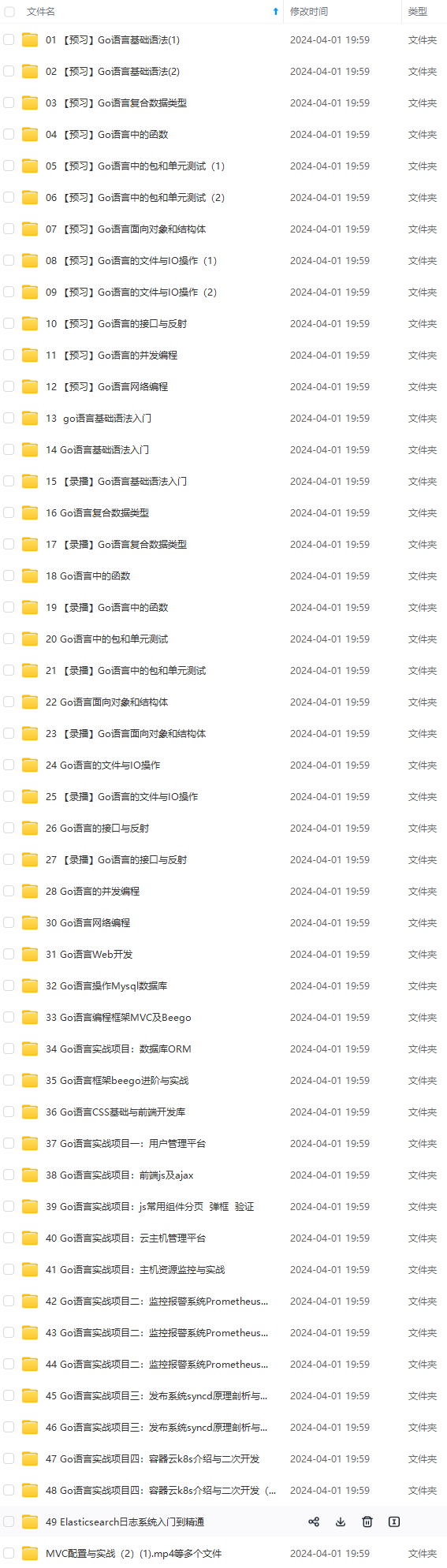

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,涵盖了95%以上Go语言开发知识点,真正体系化!

由于文件比较多,这里只是将部分目录截图出来,全套包含大厂面经、学习笔记、源码讲义、实战项目、大纲路线、讲解视频,并且后续会持续更新

哈希函数

简介

哈希函数也称散列函数、杂凑函数等,是一种单向密码体制,即它是一个从明文到密文的不可逆映射,即只有“加密”过程,不存在“解密”过程。同时,Hash函数可以将“任意”长度的输入经过变换以后得到固定长度的输出。Hash函数的这种单向特征和输出数据长度固定的特征使得它可以生成消息或数据块的“数据指纹”(也称消息摘要、哈希值或散列值),因此,哈希函数在数据完整性和数字签名等领域有广泛的应用。

使用公式表示为:

h

=

H

(

m

)

h=H(m)

h=H(m)

- M:任意长度的消息

- H:哈希(Hash)函数或杂凑函数或散列函数

- h:固定长度的哈希值

历史

Hash的概念起源于1956年,Dumey用它来解决symbol table question(符号表问题), 使得数据表的插入、删除、查询操作可以在更短的时间内完成。

散列算法MD族是在上个世纪90年代初由Ron●Rivest设计的,MD代表消息摘要(message-digest), MD2(1989)、MD4(1990)和MD5(1991)都产生一个128位的信息摘要。

SHA系列算法是美国国家标准与技术研究院(NIST)根据Rivest设计的MD4和MD5而开发的算法,国家安全当局发布SHA作为美国政府标准,SHA(Secure Hash Algorithm)表示安全散列算法。

特性

- 输入:消息是任意有限长度。

- 输出:哈希值是固定长度。

- 容易计算:对于任意给定的消息,容易计算其哈希值(正向容易)。

- 单向性:对于给定的哈希值h,要找到M使得H(M)=h在计算上是不可行的。(逆向不可行)

安全性

- 抗弱碰撞性:对于给定的消息M,要发现另一个消息M2,满足

H

(

M

1

)

=

H

(

M

2

)

H(M_1)=H(M_2)

H(M1)=H(M2)在计算上是不可行的。

- 抗强碰撞性:找任意一对不同的消息M, M2,使

H

(

M

1

)

=

H

(

M

2

)

H(M_1)=H(M_2)

H(M1)=H(M2)在计算上是不可行的。

- 随机性:当一个输入位发生变化时,输出位将发生很大变化。(雪崩效应)

MD族

md4

MD4 由Ron Rivest设计 1990年

具有3轮16步,输出位长度为128位。

特点:对任意长度的输入,产生128位输出;其安全性不依赖任何假设,适合高速实现

MD4公布不久,一些密码学家发现,如果去掉MD4算法的第一轮和最后一轮,则算法是不安全的,但他们并没有证明整个算法是不安全的。

md5

MD5 由Ron Rivest设计 1991年 对MD4的改进

具有4轮16步,输出位长128位。

输入分组 512bit

输出 128bit

SHA系列

SHA系列包括多个散列算法标准,其中, SHA-1是数字签名标准中要求使用的算法。

SHA-0:正式地称作SHA,这个版本在发行后不久被指出存在弱点。

SHA-1:NIST于1994年发布的,它与MD4和MD5散列算法非常相似,被认为是MD4和MD5的后继者。(160位)

SHA-2:实际上分为SHA-224、 SHA-256、SHA-384和SHA512算法。

SHA-1

SHA-1接受任何有限长度的输入消息,并产生长度为160比特的Hash值(MD5仅仅生成128位的摘要),因此抗穷举攻击的能力更强。SHA-1设计原理.与MD4相同,它有5个参与运算的32位寄存器字,消息分组和填充方式与MD5相同,主循环也同样是4轮,但每轮进行20次操作,非线性运算、移位和加法运算也与MD5类似,但非线性函数、加法常数和循环左移操作的设计有一些区别。

SHA-2

- SHA-256:具有64轮单步,输出位长度为256位。

- SHA-384:实际上与SHA-512相同,除了输出被截断为383位。

- SHA-512:具有80个单步的轮数和512位的输出位长度。

消息认证

网络系统安全一般要考虑两个方面:

一方面,加密保护传送的信息,使其可以抵抗被动攻击;

另一方面,就是要能防止对手对系统进行主动攻击,如伪造、篡改信息等。认证是对抗主动攻击的主要手段,它对于开放的网络中的各种信息系统的安全性有重要作用。认证分为实体认证和消息认证。

在一个开放通信网络的环境中,信息面临的攻击包括窃听、伪造、修改、插入、删除、否认等。因此,需要提供用来验证消息完整性的一种机制或服务–消息认证。这种服务的主要功能包括:

- 确保收到的消息确实和发送的一样;

- 确保消息的来源真实有效;

注:对称密码体制和公钥密码体制都可提供这种服务,但用于消息认证的最常见的密码技术是基于哈希函数的消息认证码。

消息认证的目的

验证信息的来源是真实的,而不是冒充的,此为消息源认证。

验证消息的完整性,即验证信息在传送或存储过程中是否被修改。

消息认证码

消息认证码(MAC,Messages Authentication Codes),是与密钥相关的的单向散列函数,也称为消息鉴别码或是消息校验和。此时需要通信双方A和B共享一密钥K。

设A欲发送给B的消息是M,A首先计算

M

A

C

=

C

k

(

M

)

MAC=C_k(M)

MAC=Ck(M),其中

C

k

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

k

[外链图片转存中…(img-yZazKjsw-1715412108611)]

[外链图片转存中…(img-jy23j5mz-1715412108611)]

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?