// 假设我们有一个User struct和相应的数据库表

#[derive(Queryable)]

struct User {

id: i32,

name: String,

}

// 使用diesel进行安全的参数化查询

fn get\_user\_by\_name(name: &str) -> Result<User, diesel::result::Error> {

use diesel::prelude::\*;

use super::schema::users;

diesel::sql\_query("SELECT \* FROM users WHERE name = $1")

.bind(name)

.get\_result(connection)

}

2. XSS(跨站脚本攻击)

XSS攻击是指攻击者在网页上植入恶意脚本,当其他用户查看该网页时,恶意脚本会在用户的浏览器上运行,从而达到窃取用户信息等目的。

应用场景

一个论坛允许用户发表包含HTML的帖子。如果论坛没有正确处理用户输入的HTML,攻击者可以插入恶意脚本,当其他用户查看该帖子时,恶意脚本就会在他们浏览器上执行。

防范方法

防范XSS攻击的主要方法是输入验证和输出编码。Rust语言通过强大的类型系统和模式匹配,可以帮助我们防范这种攻击。

// 假设我们有一个Post struct

#[derive(Debug)]

struct Post {

title: String,

content: String,

}

// 在发布帖子之前验证输入

fn validate\_post\_content(content: &str) -> Result<(), String> {

// 这里可以添加对content的验证逻辑,比如检查是否有恶意脚本

// 如果content包含恶意脚本,则返回错误

if content.contains("<script>") {

return Err("Content contains malicious scripts".to\_string());

}

Ok(())

}

fn create\_post(title: &str, content: &str) {

if validate\_post\_content(content).is\_err() {

// 处理错误,不允许发布包含恶意脚本的帖子

} else {

// 创建帖子的逻辑

}

}

3. CSRF(跨站请求伪造)

CSRF攻击是指攻击者利用受害者的会话登录到受害者的账户,并在受害者不知情的情况下执行一些操作。

应用场景

一个用户在登录后的某段时间内,访问了一个恶意网站。该恶意网站发送一个请求到用户已登录的银行网站,执行了转账操作。由于用户仍在银行网站的会话中,银行网站认为该操作是用户本人发起的。

防范方法

防范CSRF攻击的主要方法是使用CSRF tokens。Rust中可以使用actix-web等框架提供的CSRF保护功能。

use actix\_web::{get, post, web, HttpResponse, HttpRequest};

use actix\_web::web::Data;

pub struct CsrfState {

token: String,

}

impl CsrfState {

fn new() -> CsrfState {

CsrfState {

token: rand::thread\_rng()

.sample\_iter(&rand::distributions::Alphanumeric)

.take(32) .take(32)

.collect(),

}

}

}

impl Default for CsrfState {

fn default() -> Self {

Self::new()

}

}

#[get("/")]

async fn index(data: Data<CsrfState>) -> HttpResponse {

let token = data.token.clone();

HttpResponse::Ok()

.content\_type("text/html")

.body(format!("<form method='post' action='/submit'>\

<input type='hidden' name='csrf\_token' value='{}'>\

<input type='submit' value='Submit'>\

</form>", token))

}

#[post("/submit")]

async fn submit(

data: Data<CsrfState>,

req: HttpRequest,

payload: web::Json<serde\_json::Value>,

) -> HttpResponse {

if let Some(csrf_token) = payload.csrf_token {

if csrf_token == data.token {

// Handle the form submission

HttpResponse::Ok()

} else {

HttpResponse::BadRequest().body("CSRF token mismatch")

}

} else {

HttpResponse::BadRequest().body("No CSRF token provided")

}

}

在上面的代码中,我们创建了一个CsrfState数据结构来存储CSRF token,并在每个请求中检查这个token。这个token是在用户第一次访问页面时生成的,并且会保存在用户的会话中。在用户提交表单时,我们会检查请求中是否包含了正确的CSRF token。

总结

Rust语言以其强大的类型系统和内存安全特性,为我们提供了防范Web安全漏洞的良好基础。通过使用参数化查询、输入验证和输出编码、以及CSRF tokens等方法,我们可以在Rust应用程序中有效地防范SQL注入、XSS和CSRF等常见漏洞。

当然,安全是一个不断发展的领域,防范漏洞需要持续的关注和努力。作为Rust开发者,我们应该时刻保持警惕,遵循最佳安全实践,定期更新和测试我们的应用程序,以确保用户的安全不受威胁。

请注意,本文中的代码示例是为了说明Rust如何应用于防范Web安全漏洞,实际应用中可能需要更复杂和完善的实现。在生产环境中,建议使用经过严格审查和社区验证的安全库和框架。## 结论

在这篇文章中,我们探讨了Web安全领域的三个重要漏洞:SQL注入、XSS和CSRF,并展示了如何使用Rust来防范这些漏洞。Rust的内存安全特性和所有权模型使得它成为编写安全代码的理想选择。

最后

自我介绍一下,小编13年上海交大毕业,曾经在小公司待过,也去过华为、OPPO等大厂,18年进入阿里一直到现在。

深知大多数网络安全工程师,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

因此收集整理了一份《2024年网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,基本涵盖了95%以上网络安全知识点!真正的体系化!

如果你觉得这些内容对你有帮助,需要这份全套学习资料的朋友可以戳我获取!!

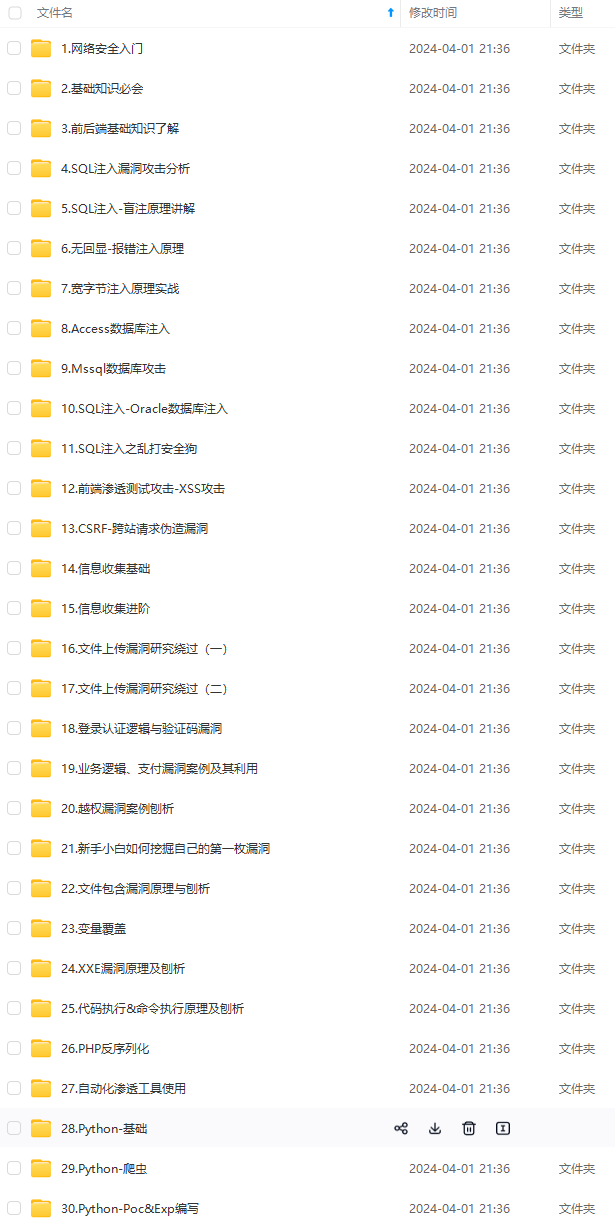

由于文件比较大,这里只是将部分目录截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且会持续更新!

全知识点!真正的体系化!**

如果你觉得这些内容对你有帮助,需要这份全套学习资料的朋友可以戳我获取!!

由于文件比较大,这里只是将部分目录截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且会持续更新!

1767

1767

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?