import java.security.*;

public static final String ECB_PKCS1_PADDING = “RSA/ECB/NoPadding”;

public static final String ECB_PKCS1_PADDING = “RSA/ECB/PKCS1Padding”;

public static final String ECB_PKCS1_PADDING = “RSA/ECB/OAEPWithSHA-1AndMGF1Padding”;

public static final String ECB_PKCS1_PADDING = “RSA/ECB/OAEPWithSHA-256AndMGF1Padding”;

public static byte[] decryptByPrivateKey(byte[] encrypted, byte[] privateKey) throws Exception {

// 得到私钥

PKCS8EncodedKeySpec keySpec = new PKCS8EncodedKeySpec(privateKey);

KeyFactory kf = KeyFactory.getInstance(RSA);

PrivateKey keyPrivate = kf.generatePrivate(keySpec);

// 解密数据

Cipher cp = Cipher.getInstance(ECB_PKCS1_PADDING);

cp.init(Cipher.DECRYPT_MODE, keyPrivate);

byte[] arr = cp.doFinal(encrypted);

return arr;

}

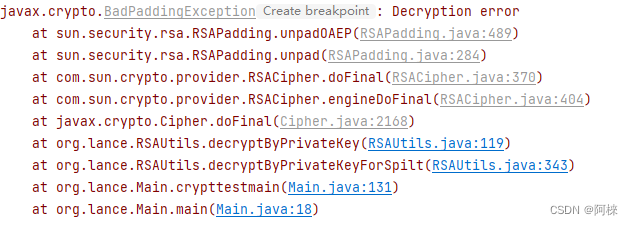

**其中 ECB\_PKCS1\_PADDING ="RSA/ECB/OAEPWithSHA-256AndMGF1Padding"上述的decryptByPrivateKey****方法不可用,会出现解密不成功**,其他的补位方式都可以采用上述的函数。

如下图所示:

纠正后的正确的写法如下:

public static byte[] decryptByPrivateKey(byte[] encrypted, byte[] privateKey) throws Exception

{

OAEPParameterSpec oaepParameterSpec = new OAEPParameterSpec(“SHA-256”, “MGF1”, MGF1ParameterSpec.SHA256, PSource.PSpecified.DEFAULT);

PKCS8EncodedKeySpec keySpec = new PKCS8EncodedKeySpec(privateKey);

KeyFactory kf = KeyFactory.getInstance(RSA);

PrivateKey keyPrivate = kf.generatePrivate(keySpec);

// 解密数据

Cipher cp = Cipher.getInstance(“RSA/ECB/OAEPPadding”);

cp.init(Cipher.DECRYPT_MODE, keyPrivate,oaepParameterSpec);

byte[] arr = cp.doFinal(encrypted);

return arr;

}

其他的写法也类似,公钥加密也需要采用同样的方式进行处理。

## 最后

**自我介绍一下,小编13年上海交大毕业,曾经在小公司待过,也去过华为、OPPO等大厂,18年进入阿里一直到现在。**

**深知大多数网络安全工程师,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!**

**因此收集整理了一份《2024年网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。**

**既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,基本涵盖了95%以上网络安全知识点!真正的体系化!**

[**如果你觉得这些内容对你有帮助,需要这份全套学习资料的朋友可以戳我获取!!**](https://bbs.csdn.net/topics/618653875)

**由于文件比较大,这里只是将部分目录截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且会持续更新!**

s/618653875)

**由于文件比较大,这里只是将部分目录截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且会持续更新!**

7179

7179

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?