2.1 输出为txt格式的报告

txt格式

./trivy fs {repo_path} -o {output_file} --skip-db-update --skip-dirs "\*\*/code-generator" --dependency-tree --offline-scan --timeout 999m

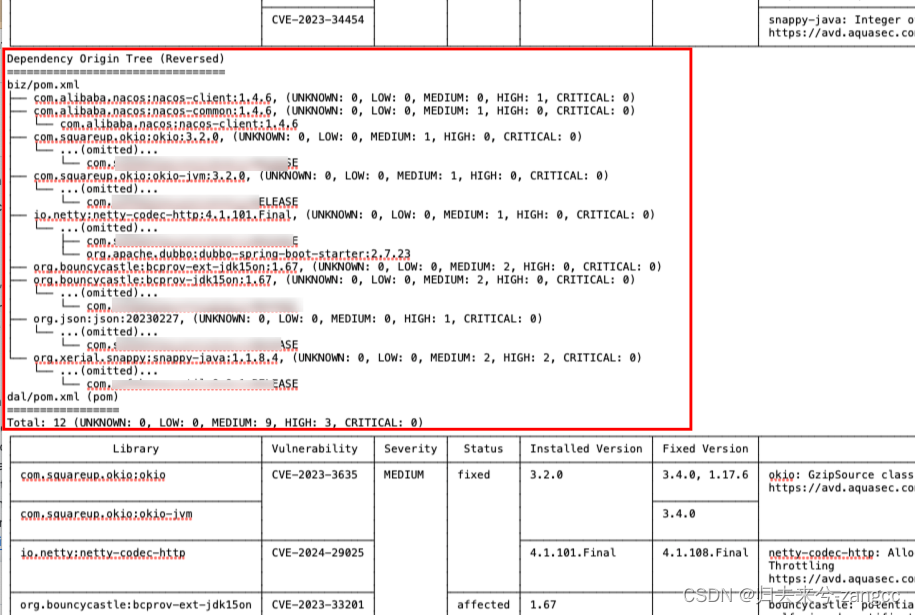

扫描结果打开后如下:

2.2 输出为json格式的报告

json格式

./trivy fs {repo_path} --format json -o {output_file} --skip-db-update --skip-dirs "\*\*/code-generator" --offline-scan --timeout 999m

2.3 常用参数详解

- fs 参数:常规扫描代码项目,fs参数后面指定代码项目的路径

- format 参数:输出结果的文本格式

- -o 参数:输出扫描结果的保存路径

- –skip-db-update 参数:拒绝自动更新trivy数据库。

(因为trivy的数据库只支持3天的缓存,3天后则需要自动更新,有时候电脑没开🪜会可能导致下载速度非常缓慢,所以为了节省时间,可以添加这个参数,跳过数据库的更新,但是一般情况下建议都不要加这个参数,让它自动更新数据库)- –skip-dirs 参数:需要忽略扫描的文件夹。

(如果需要忽略多个文件夹,则用英文的,逗号隔开,在后面依次添加文件夹的路径即可,支持使用**/的方式来模糊匹配)- –offline-scan 参数:离线扫描。

(也就是说Trivy只检测本地依赖,如果不加这个参数,Trivy 会为每个依赖项向 Maven 资源库寻址,如果网络连接速度较低,这会大大增加运行时间。但需要注意的是,在使用 --offline-scan 参数时,可能会跳过某些依赖项)- –timeout 参数:超时时间。假如超过这个时间,则Trivy自动停止运行并报错超时。

- –dependency-tree 参数:依赖树打印。Trivy最牛的参数!!!!!!!

可以把依赖树的传递性关系打印出来,方便我们查看哪个依赖是由哪个依赖嵌套,大大提高时间成本。- roofs 参数:扫描jar包。

- images参数:扫描docker镜像。

下面我用红色框起来的,就是依赖树的传递关系。

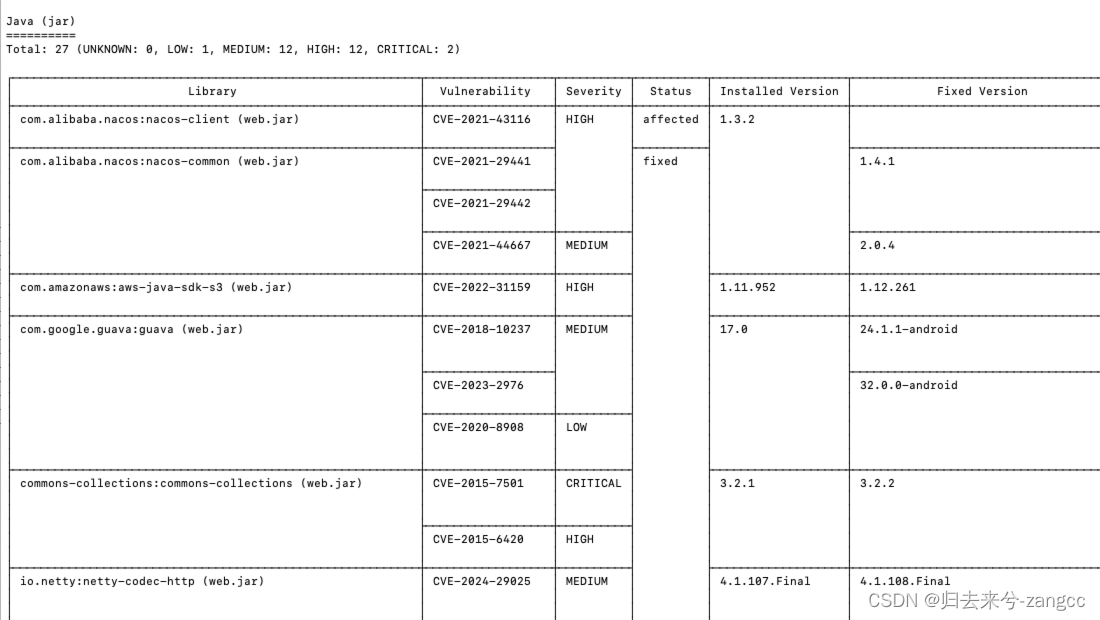

三、Jar包依赖扫描

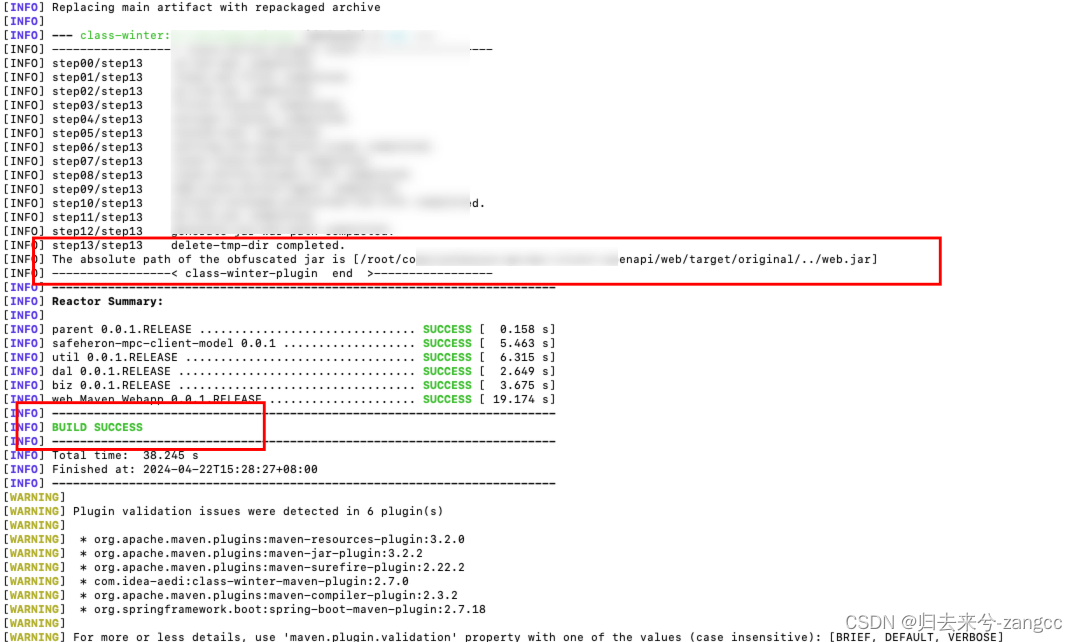

先用mvn命令将java项目打包成jar包。

代码示例如下:

/root/tools/apache-maven-3.9.2//bin/mvn -gs /root/tools/apache-maven-3.9.2/settings.xml clean package -Dmaven.test.skip -Dmaven.repo.local=/root/.m2/repository

trivy扫描命令:

./trivy rootfs --skip-db-update --offline-scan --dependency-tree --timeout 999m /root/code/xxxxxx-web.jar -o /root/code/trivy_扫描结果.txt

四、Docker images镜像依赖扫描

把文件导入到本地的docker环境:

docker load -i (tar文件或者镜像文件)

然后获得docker images的images id:

docker images

扫描命令:

./trivy image imageid -o docker扫描结果.txt --timeout 9999m

或者:

./trivy image REPOSITORY:TAG -o docker扫描结果.txt --timeout 9999m

五、本期送书《Frida Android SO逆向深入实践》

如果对安卓逆向感兴趣的朋友,这本书很不错!推荐大家阅读。

《Frida Android SO逆向深入实践》主要介绍使用Frida辅助分析SO进行逆向工程项目开发。按照由易到难、由浅入深的方式进行讲解,适合Native层的初、中级读者阅读。

本书作者

陈佳林,看雪论坛版主,看雪讲师,在移动安全领域经验丰富,多次主持银行、电信、政府及行业部门培训并参与安全研究项目。在看雪安全开发者峰会、GeekPwn发表主题演讲。在看雪、安全客、Freebuf发表大量技术文章,目前就职于看雪科技,负责移动应用安全研究,看雪《安卓高级研修班》负责人,著有《安卓Frida逆向与抓包实战》、《安卓Frida逆向与协议分析》

如何领书

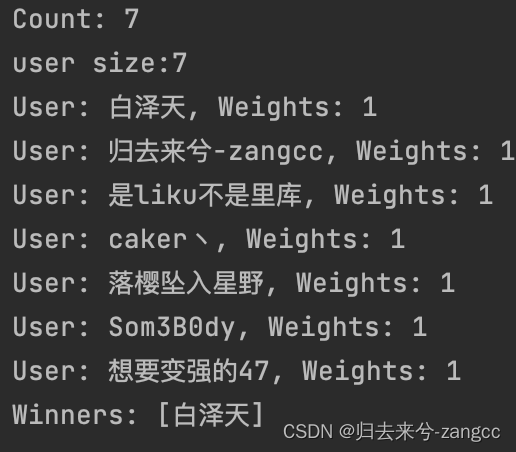

————————————————

⚠️:两种送书方式可以重复叠加获奖🏆

方式一 博客送书

本篇文章送书 🔥1本 评论区抽1位小伙伴送书

📆 活动时间:截止到 2024-04-25 00:00:00

🎁 抽奖方式:利用网络公开的在线抽奖工具进行抽奖

💡 参与方式:点赞+任意字数评论就行😂,只要评论+点赞就能参与。我很佛系的,要求不高,就是单纯想送书。

方式二 公众号送书(EureKa安全团队)

关注公众号,参与抽奖,中奖即可送书 🔥1本

📆 活动时间:时间一到,自动开奖!!2024-04-25 00:00:00 截止

🎁 抽奖方式:利用抽奖小程序进行抽奖

💡 参与方式:公众号回复“抽奖” 或者 微信扫描下方图片

中奖后我会私信你要邮寄地址,到时候记得回我一下,不然寄不出去的!不是到付,大家放心😂,我会包邮寄给你。包邮!包邮!

没有中奖的衣服父母👏也可以通过以下京东链接🔗进行购买:

京东购买链接

| 中奖粉丝 | 时间 |

|---|---|

| 白泽天(博客) | 2024年4月25日 |

| m6(小程序) | 2024年4月25日 |

总结

以上就是今天要讲的内容,本文介绍了Trivy的使用。

欢迎大家关注EureKaSec,无论是技术交流还是有兴趣加入我们团队,都欢迎随时联络沟通。

文章原创,欢迎转载,请注明文章出处: 【送书活动第1期】2024最新!依赖扫描神器Trivy的详细使用教程(Jar/Maven/docker images镜像)(文末送书).。百度和各类采集站皆不可信,搜索请谨慎鉴别。技术类文章一般都有时效性,本人习惯不定期对自己的博文进行修正和更新,因此请访问出处以查看本文的最新版本。

最后

自我介绍一下,小编13年上海交大毕业,曾经在小公司待过,也去过华为、OPPO等大厂,18年进入阿里一直到现在。

深知大多数网络安全工程师,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

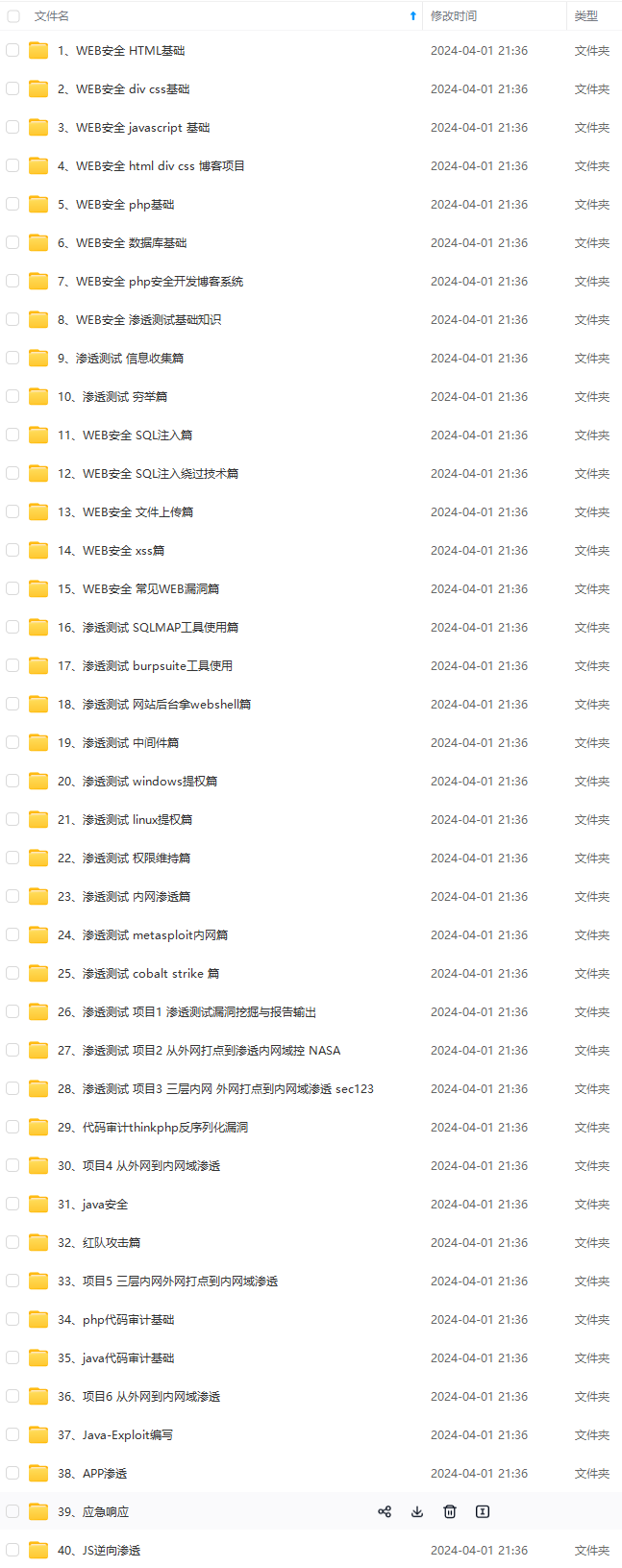

因此收集整理了一份《2024年网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,基本涵盖了95%以上网络安全知识点!真正的体系化!

如果你觉得这些内容对你有帮助,需要这份全套学习资料的朋友可以戳我获取!!

由于文件比较大,这里只是将部分目录截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且会持续更新!

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,基本涵盖了95%以上网络安全知识点!真正的体系化!

如果你觉得这些内容对你有帮助,需要这份全套学习资料的朋友可以戳我获取!!

由于文件比较大,这里只是将部分目录截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且会持续更新!

3812

3812

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?