两者的区别在于:

1.RST不必等缓冲区的包都发出去,直接就丢弃缓存区的包发送RST包。而FIN需要先处理完缓存区的包才能发送FIN包

2.接收端收到RST包后,也不必发送ACK包来确认。而FIN需要ACK包确认(因为一个是正常关闭会话一个是异常,所以很好理解)

二、发RST包有以下几种情况:

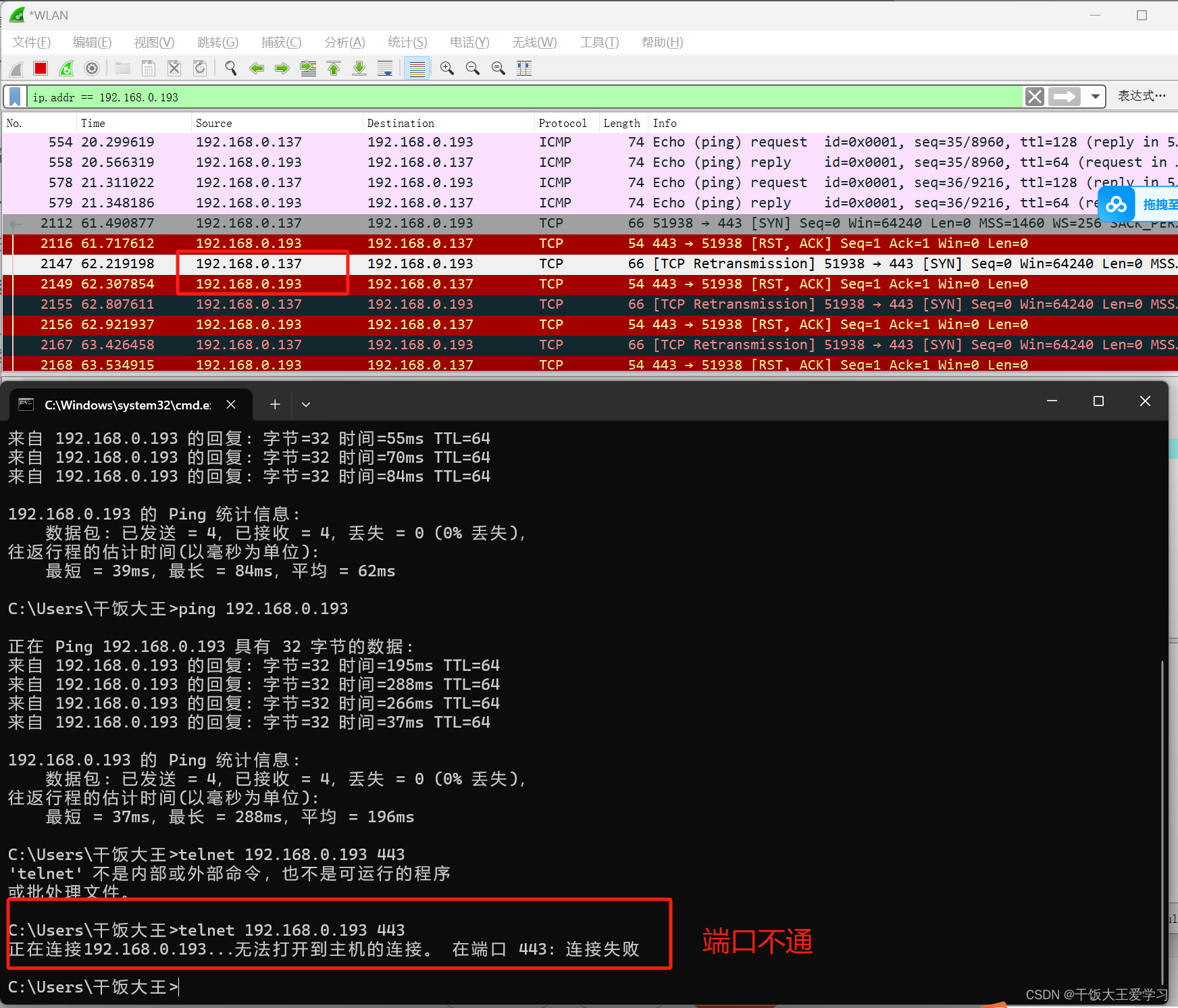

1.端口未打开 服务器程序端口未打开而客户端来连接。这种情况是最为常见和好理解的一种了。去telnet一个未打开的TCP的端口可能会出现这种错误 比如在下面这种情况下,主机0.137向主机0.193发送一个SYN请求某个端口,表示想要连接主机0.193的443端口,但是主机0.193上根本没有打开443这个端口,于是就向主机0.137发送了一个RST包

以下我们可以抓包分析:包已经很明显,请求过去直接回显RST的报文

2.请求超时

网络之大无奇不有:一个客户端连接服务器。 直接telnet发现网络连接没有问题。

ping没有出现丢包。用抓包工具查看,客户端是在收到服务器发出的SYN之后就莫名其妙的发送了RST

出现这种现象的原因可能有两种

1.安装了某安全软件,比如socket,设置RST超时的时间为100ms,但是抓包发现,从发到收花的时间超过了100ms,那么主机就会认为这个包超时了,就会发送RST包拒绝此连接

2.还有一种是服务器性能瓶颈,服务器处理不来发送过来的请求,然后就发送RST包莫名的不想理你,不想跟你建立连接,这个场景也见过

3.劫持

还有一种场景我也见过,公网的场景,客户端向服务端发起请求,但是这时候有冒充服务端来回包给我的客户端,但是因为ACK的值没能对上所以发送了RST包给狠狠地拒绝了

以下是抓包的报文:

最后

自我介绍一下,小编13年上海交大毕业,曾经在小公司待过,也去过华为、OPPO等大厂,18年进入阿里一直到现在。

深知大多数网络安全工程师,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

因此收集整理了一份《2024年网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,基本涵盖了95%以上网络安全知识点!真正的体系化!

如果你觉得这些内容对你有帮助,需要这份全套学习资料的朋友可以戳我获取!!

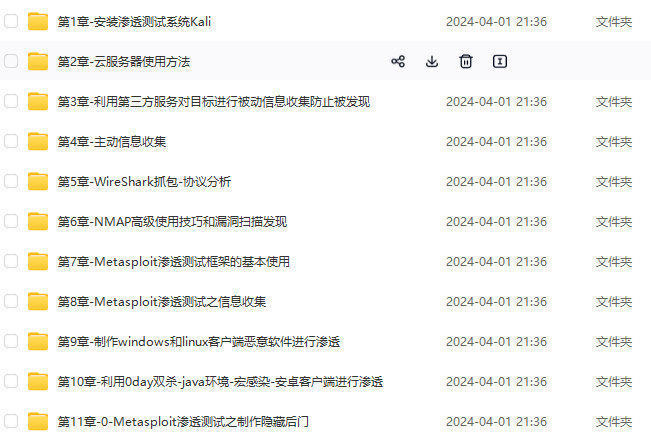

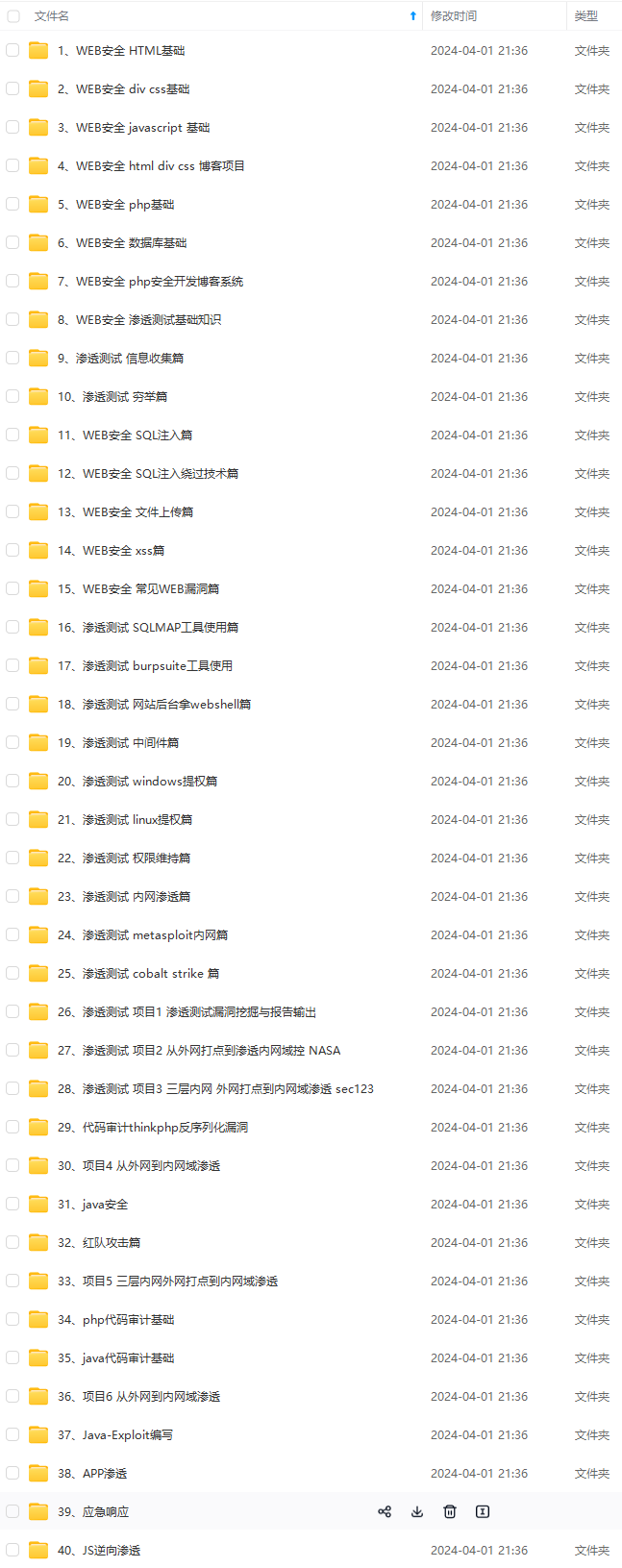

由于文件比较大,这里只是将部分目录截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且会持续更新!

较大,这里只是将部分目录截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且会持续更新!**

3963

3963

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?