技术供应链漏洞使威胁参与者能够以最小的努力扩展其运营,在导致第三方入侵的外部B2B关系中,75%涉及软件或其他技术产品和服务,其余25%的第三方违规涉及非技术产品或服务。

与网络犯罪集团有关的第三方入侵

臭名昭著的网络犯罪集团Cl0p在2023年可归因于第三方入侵的事件中占64%,紧随其后的是LockBit,仅占7%,Cl0p的突出表现在很大程度上是因为它大规模利用了MOVEit文件传输软件中的零日漏洞,这也是最常被提及的漏洞。

当人们考虑到为什么威胁参与者一开始就选择共同的第三方攻击载体时,这种在组之间分布的日益不成比例的漏洞是有意义的,这些方法通常使攻击者能够一次危害大量受害者,使他们的操作具有更大的可扩展性,例如,危及一个托管服务提供商(MSP)的安全可能使参与者能够以相对最小的努力损害数十甚至数百个客户的安全,因此,更频繁地使用第三方攻击媒介的威胁行为者将对受害者中不成比例的大部分负有责任,这是有道理的。

61%的第三方违规行为归因于移动(CVE-2023年-34362),在最初的袭击发生几个月后,这一大规模运动的新确认受害者继续在报道中浮出水面。在涉及特定漏洞的所有第三方漏洞中,77%涉及利用最广泛的三个漏洞(MOVEit、CitrixBleed和Proself)。MOVEit零日漏洞的广泛影响的一个原因是,它允许第三方、第四方甚至第五方相关联。

第三方攻击载体

在2023年的所有入侵事件中,约有29%可归因于第三方攻击载体,这个数字可能低估了实际的百分比,因为许多关于入侵的报告没有具体说明攻击媒介。

医疗保健和金融服务成为受第三方入侵影响最严重的行业,医疗保健占总违规事件的35%,金融服务占16%。

第三方关系的复杂生态系统可能会揭示为什么医疗保健总体上会遭遇如此多的违规行为,尤其是第三方违规行为。医疗保健行业还有许多其他独特的风险因素,可能是其频繁违规的原因,例如易受攻击的医疗设备、被认为易受勒索软件勒索的脆弱性、更详细的PHI对欺诈的更大用处等。

技术关系在第三方入侵中的优势在金融业也是显而易见的,这种活动的大部分归因于专门的金融服务软件或技术。

仅美国就占了63%,然而,由于新闻媒体和安全供应商将压倒性的重点放在美国和其他英语国家的入侵上,地理差异可能更难检测到。

虽然第三方入侵在全球范围内很常见,但日本以高得多的比例脱颖而出(48%),作为汽车、制造、技术和金融服务的中心,日本公司由于国际依赖,面临着巨大的供应链网络风险。

SecurityScorecard负责威胁研究和情报的高级副总裁Ryan Sherstobitoff说:“供应商生态系统是勒索软件组织非常想要的目标,第三方漏洞受害者通常在收到勒索软件通知后才知道发生了事件,这让攻击者有时间渗透到数百家公司而不被发现”。

第三方网络风险是一种业务风险

根据Gartner的说法,“第三方网络入侵的成本通常比补救内部网络安全漏洞的成本高出40%”,随着2023年数据泄露的平均成本达到445万美元,企业必须主动实施供应链网络风险管理,以降低业务风险。

在数字时代,信任是网络安全的代名词,企业必须通过在其数字和第三方生态系统中实施持续的、指标驱动的、与业务保持一致的网络风险管理来提高韧性。

如何有效的防止被入侵

网络入侵是一个严重的威胁,可以对个人、企业和组织造成毁灭性后果。通过采取以下步骤,您可以有效降低网络入侵的风险,实施强健的密码管理实践、及时更新软件和系统、安装并配置防火墙和防病毒软件、提高网络安全意识、实施访问控制措施、启用系统日志记录和监控、实施网络分段、定期进行安全评估、投资于网络安全解决方案、制定并定期审查应急响应计划,当然也可以选择网络安全相关的服务商进行合作,例如德迅云安全这类专门负责网络安全相关的业务。

在主机安全方面该选择什么样的工具进行防入侵

网络服务器恶意行为日益猖獗、技术也在不断升级。为了维护网络服务器的安全,我们可以采用哪种安全工具来加强服务器安全防护,应对恶意的网络行为呢?

市面上防入侵的工具是比较多的比如德迅卫士(主机安全)就可以在防入侵方面做到有效的拦截。

德迅卫士采用自适应安全架构,有效解决传统专注防御手段的被动处境,为系统添加强大的实时监控和响应能力,帮助企业有效预测风险,精准感知威胁,提升响应效率,保障企业安全的最后一公里。

主机安全需要关注的几点功能

风险发现

- 可主动、精准发现系统存在的安全风险,提供持续的风险监测和分析能力。

- 持续安全监控和分析

- 多种应用/系统风险

- 强大的漏洞库匹配

- 专业具体的修复建议

入侵检测

- 可实时发现入侵事件,提供快速防御和响应能力

- 全方位攻击监控

- 高实时入侵告警

- 可视化深度分析

- 多样化处理方式

病毒查杀

- 结合多个病毒检测引擎,能够实时准确发现主机上的病毒进程,并提供多角度分析结果,以及相应的病毒处理能力。

- 多引擎病毒检测

- 实时监控告警

- 主动病毒阻断

- 沙箱验证修复

最后

自我介绍一下,小编13年上海交大毕业,曾经在小公司待过,也去过华为、OPPO等大厂,18年进入阿里一直到现在。

深知大多数网络安全工程师,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

因此收集整理了一份《2024年网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,基本涵盖了95%以上网络安全知识点!真正的体系化!

如果你觉得这些内容对你有帮助,需要这份全套学习资料的朋友可以戳我获取!!

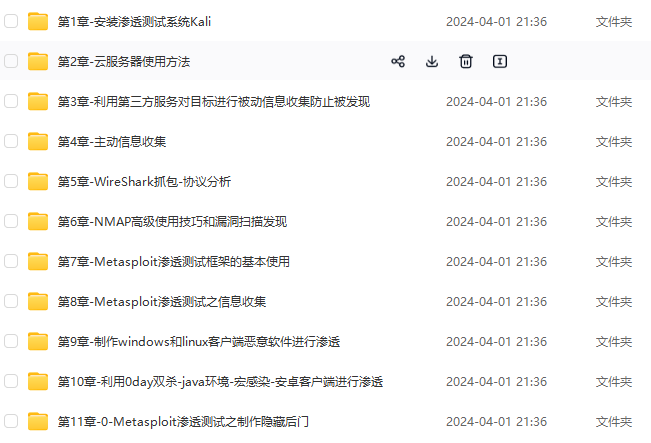

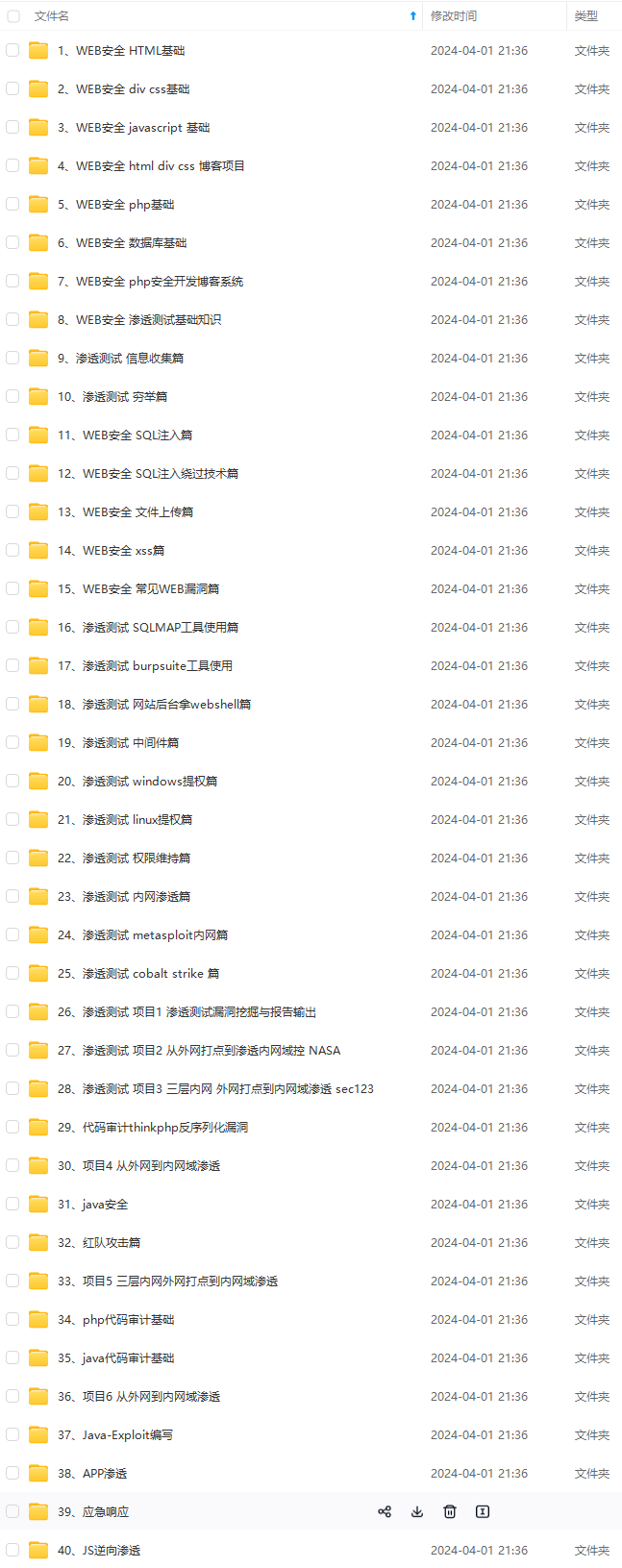

由于文件比较大,这里只是将部分目录截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且会持续更新!

习资料的朋友可以戳我获取!!**](https://bbs.csdn.net/topics/618653875)

由于文件比较大,这里只是将部分目录截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且会持续更新!

5779

5779

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?