可以使用 D盾web 查杀工具,集成了对克隆账号检测的功能。

账号登录时间

可以结合Windows系统日志,排查管理员账号是否存在异常登录时间和行为。

Win+R 输入eventvwr.msc回车运行,打开事件查看器,查看Windows日志

导出 Windows 日志—安全,利用 LogParser工具进行分析。

二、排查异常端口、进程

端口连接情况

查看服务器端口连接情况,判断是否有远程连接、可疑连接。

使用netstat -ano 指令查看目前的网络连接,定位可疑的ESTABLISHED(表示端口建立了连接)

根据 netstat 指令显示的pid,使用tasklist命令进行进程定位

tasklist | findstr “PID”

进程

查看服务器是否存在可疑的进程,可以通过观察以下内容进行判断:

- 没有签名验证信息的进程

- 没有描述信息的进程

- 进程的属主

- 进程的路径是否合法

- CPU 或内存资源占用长时间过高的进程

Win+R输入msinfo32,依次点击“软件环境→正在运行任务”就可以查看到进程的详细信息,比如进程路径、进程ID、文件创建日期、启动时间等。

也可以使用火绒剑(HRSword.exe),开启监控,重点关注没有签名信息的进程。

常用的指令

一些比较有用的指令和方法:

- 查看端口对应的 PID: netstat -ano | findstr “port”

- 查看进程对应的 PID:任务管理器–查看–选择列–PID 或者 tasklist | findstr “PID”

- 查看进程对应的程序位置:任务管理器–选择对应进程–右键打开文件位置,运行输入 wmic,cmd界面 输入process

- tasklist /svc 进程—PID —服务

- 查看 Windows 服务所对应的端口:C:\Windows/system32/drivers/etc/services

三、排查启动项、计划任务、服务

启动项

排查服务器是否存在异常的启动项。

如果是早期的Windows服务器,登录服务器,单击【开始】>【所有程序】>【启动】,默认情况下此目录在是一个空目录,确认是否有非业务程序在该目录下。

Win+R输入 msconfig,打开系统配置,查看是否存在命名异常的启动项目,是则取消勾选命名异常的启动项目,并到命令中显示的路径删除文件。(注意可以隐藏微软自带的服务)

Win+R输入regedit,打开注册表,查看开机启动项是否正常,特别注意如下三个注册表项:

HKEY_CURRENT_USER\software\micorsoft\windows\currentversion\run

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Run

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Runonce

检查右侧是否有启动异常的项目,如有请删除,并建议安装杀毒软件进行病毒查杀,清除残留病毒或木马。

也可以使用火绒剑进行查看

利用安全软件查看启动项、开机时间管理等。

Win+R输入gpedit.msc查看组策略中是否存在可疑脚本。

计划任务

排查服务器上是否存在可疑的计划任务。

打开控制面板,以小图标的方式查看,点击管理工具,找到任务计划程序,查看计划任务属性,便可以发现木马文件的路径。

Win+R输入cmd,然后输入schtasks.exe,查看服务器是否存在与其他服务器之间的会话或计划任务,如有,则确认是否为正常业务。(注意,在一些比较老的Windows服务器上该命令可能为at)

服务自启动

排查服务器上是否存在自启动服务。

Win+R输入services.msc,排查服务状态和启动类型,检查是否有异常服务。

四、排查系统相关信息

系统版本

查看系统版本以及补丁信息。

Win+R输入systeminfo,查看服务器系统信息,排查系统是否存在可利用的漏洞,有条件的话可以通过漏扫来完成。

可疑文件

排查服务器上是否存在可疑目录及文件。

查看用户目录,新建账号会在这个目录生成一个用户目录,查看是否有新建用户目录。

Window 2003服务器 :C:\Documents and Settings

Window 2008R2服务器:C:\Users\

Win+R输入%UserProfile%\Recent,分析最近打开分析可疑文件。

可以根据文件夹内文件列表时间进行排序,查找可疑文件。

五、自动化查杀

病毒查杀

下载安全软件,如:火绒、天擎、360等,更新至最新的病毒库,进行全盘查杀。

webshell 查杀

使用webshell专杀攻击,选择具体站点路径进行 webshell 查杀,建议同时使用两款或以上的专杀工具进行查杀,可相互补充规则库的不足。

常见的webshell查杀工具:

- D盾_Web查杀:阿D出品,使用自行研发不分扩展名的代码分析引擎,能分析更为隐藏的 WebShell 后门行为。兼容性:只提供 Windows 版本。工具下载地址:http://www.d99net.net

- 河马在线查杀:专注 WebShell 查杀研究,拥有海量 WebShell 样本和自主查杀技术,采用传统特征+云端大数据双引擎的查杀技术。查杀速度快、精度高、误报低。兼容性:支持 Windows、Linux,支持在线查杀。官方网站:https://www.shellpub.com

- Web Shell Detector:Web Shell Detector 具有 WebShell 签名数据库,可帮助识别高达 99% 的 WebShell。兼容性:提供 PHP、Python 脚本,可跨平台,在线检测。官方网站:http://www.shelldetector.com。github项目地址:https://github.com/emposha/PHP-Shell-Detector

- CloudWalker(牧云)一个可执行的命令行版本 Webshell 检测工具。目前,项目已停止更新。兼容性:提供 Linux版本,Windows 暂不支持。在线查杀 demo:https://webshellchop.chaitin.cn。GitHub 项目地址:https://github.com/chaitin/cloudwalker

六、日志分析

最后

自我介绍一下,小编13年上海交大毕业,曾经在小公司待过,也去过华为、OPPO等大厂,18年进入阿里一直到现在。

深知大多数网络安全工程师,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

因此收集整理了一份《2024年网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

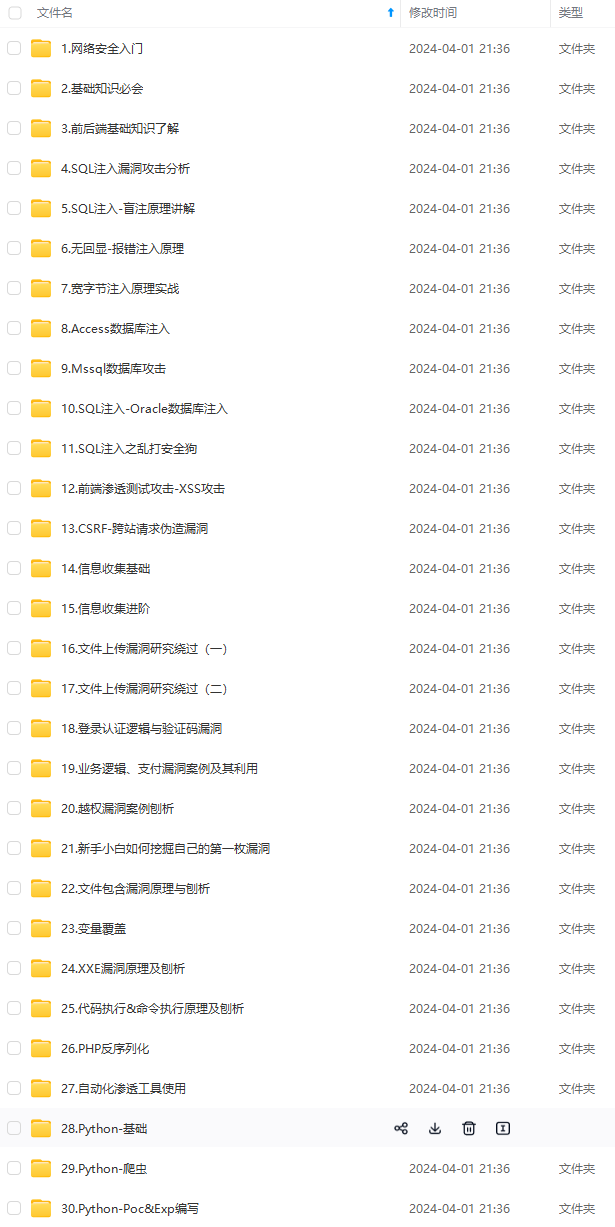

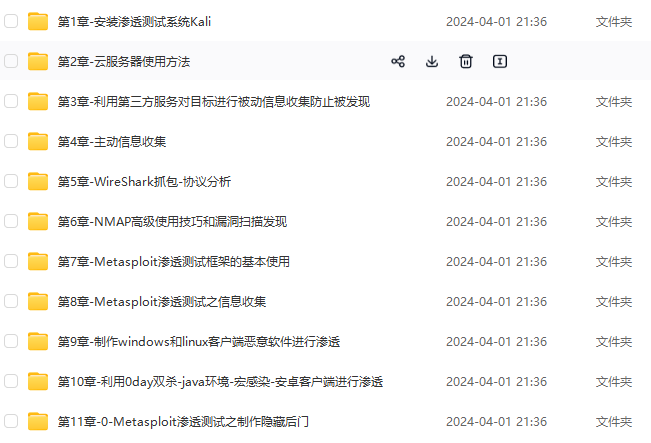

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,基本涵盖了95%以上网络安全知识点!真正的体系化!

如果你觉得这些内容对你有帮助,需要这份全套学习资料的朋友可以戳我获取!!

由于文件比较大,这里只是将部分目录截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且会持续更新!

548621037)]

[外链图片转存中…(img-773EMpsT-1715548621037)]

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,基本涵盖了95%以上网络安全知识点!真正的体系化!

如果你觉得这些内容对你有帮助,需要这份全套学习资料的朋友可以戳我获取!!

由于文件比较大,这里只是将部分目录截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且会持续更新!

3037

3037

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?