既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,涵盖了95%以上物联网嵌入式知识点,真正体系化!

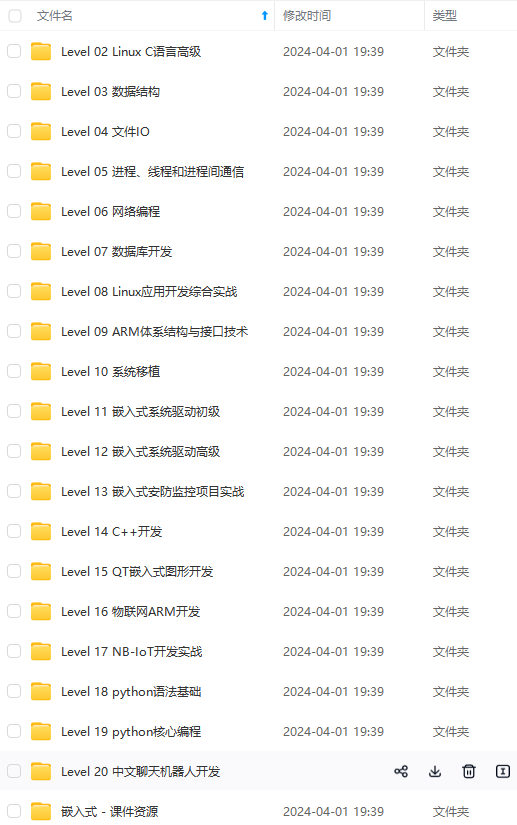

由于文件比较多,这里只是将部分目录截图出来,全套包含大厂面经、学习笔记、源码讲义、实战项目、大纲路线、电子书籍、讲解视频,并且后续会持续更新

| a后面接的字符 | 破解方式 |

|---|---|

| 3 | Brute Force Attack 暴力破解 |

| 1 | Combination attack 联合两个list进行组合破解 |

| 0 | Dictionary attack 就是认为的把人们最常使用的密码譬如宠物名字之类的做成一个集后暴力破解 |

| 6 or 7 | Mask attack就是另一种暴力破解,只不过你之前提供了你知道的密码的一些细节,使得它更精准 |

也可以说的更简洁,.\hashcat后面连接的字母表示你要选择的工作模式,比如说我选择了a就是要让Hashcat进入密码破解模式,然后后面接的数字就选择更为详细的工作模式

如图所示,你可以选择你想要的工作模式,官方也对每个工作模式给出了十分详细的解释

官方也对每一个哈希模式给出了相应的数字代码

暴力破解演示rar加密演示

在开始之前,只有一个Hashcat还是不够的,我们还需要一个叫做John the Ripper的软件,下载地址join the ripper它主要是配合Hashcat,由john the ripper解出密文后再使用hashcat转换成明文。

首先使用join-the-ripper获取hash值

在join-the-ripper的文件夹目录中使用powershell打开,以我的文件目录为例:

PS D:\john-1.9.0-jumbo-1-win64\john-1.9.0-jumbo-1-win64\run> .\zip2john.exe C:\Users\gyc\Desktop\test2.zip

运行结果如图所示:

可以看到Hash值为:

$pkzip2$2\*1\*1\*0\*8\*15\*de6c\*5eb5\*8a813c6eeff405eabee095d30add557ee06dfa6824\*2\*0\*14\*1f\*a9536a8e\*28\*31\*8\*14\*a953\*5eb2\*3415ef6fcda105a1356aa93c3d5b843345a24e2f\*$/pkzip2$

复制这个哈希值

到这里,我们可以看到我们已经知道这个压缩包里装的是什么文件了

下一步,使用Hashcat获得明文密码,同样的,在Hashcat的目录里打开powershell,以我的为例

PS D:\hashcat-6.2.5\hashcat-6.2.5> .\hashcat.exe -a 3 -m 17225 $pkzip2$2\*1\*1\*0\*8\*15\*de6c\*5eb5\*8a813c6eeff405eabee095d30add557ee06dfa6824\*2\*0\*14\*1f\*a9536a8e\*28\*31\*8\*14\*a953\*5eb2\*3415ef6fcda105a1356aa93c3d5b843345a24e2f\*$/pkzip2$

现在可以看到它报了一个错

这是为什么呢?

查阅资料得知,hashcat对cpu解密的更新好久没有更新了。按照提示,下一步我们计划安装CUDA tools。

我们这里选择local tools进行下载CUDA tools 本地端下载,可根据实际需要选择。

安装CUDA如下

然后我们重启试一下,运行.\hashcat.exe -a 3 -m 17225+你的哈希值

发现还是不可以,报错第一行提示cuFuncSetAttribute is missing from CUDA shared library我们上网搜一下,在hashcat的官方论坛找到了这个答案:

nvrtc64_80.dll means that you have CUDA 8 installed. This is the wrong version because it’s way too old.

Please get fully rid of CUDA 8 (uninstall it completely by also using driver fusion and/or ddu and remove the remaining libs).

what you should have with the correct CUDA 10.1 installed is: nvrtc64_101_0.dll

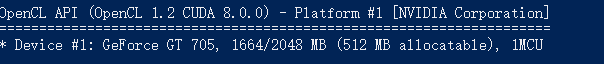

我们回到Powershell里面也可以发现

这里显示这个CUDA版本为8.0.0,这就奇了怪了,刚刚明明是在官网下载的最新版,怎么会这样?

继续排查

我们去Windows的system32的文件夹下面查看一下有没有nvrtc.dll这个文件,找一下,果然没有,但是我下载这个dll文件并把它放入system32文件夹以后,问题并没有得到解决,我目前这台电脑属于公司的古董台式机,实在不想折腾显卡驱动什么的,换一种方法。于是又找了一个word文件加密进行解密。

解密加密后的word文件

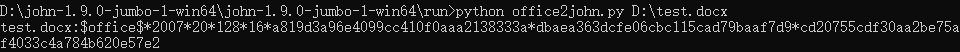

我们用命令行依次运行john the rapper、hashcat。为了方便输入,我们可以把要提取hash的文件放在D盘的根目录下面,运行命令来提取哈希(在你的john the ripper>run 所在的文件目录下打开命令行):

office2john.py D:\test.docx

补充一点,如果你的电脑安装了pycharm之类的python IDE,你需要在前面加上python,不然会直接打开pycharm让你编辑。

python office2john.py D:\test.docx

输出结果类似于:

后面长长的一串就是hash

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,涵盖了95%以上物联网嵌入式知识点,真正体系化!

由于文件比较多,这里只是将部分目录截图出来,全套包含大厂面经、学习笔记、源码讲义、实战项目、大纲路线、电子书籍、讲解视频,并且后续会持续更新

文件比较多,这里只是将部分目录截图出来,全套包含大厂面经、学习笔记、源码讲义、实战项目、大纲路线、电子书籍、讲解视频,并且后续会持续更新**

4019

4019

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?