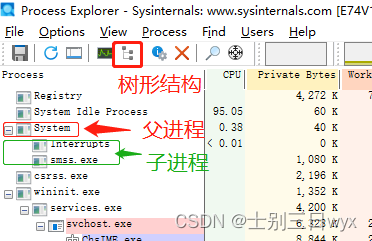

点击左上角的「树形图标」,会以「树形结构」展示进程间的「父子」关系

2.2、显示列设置

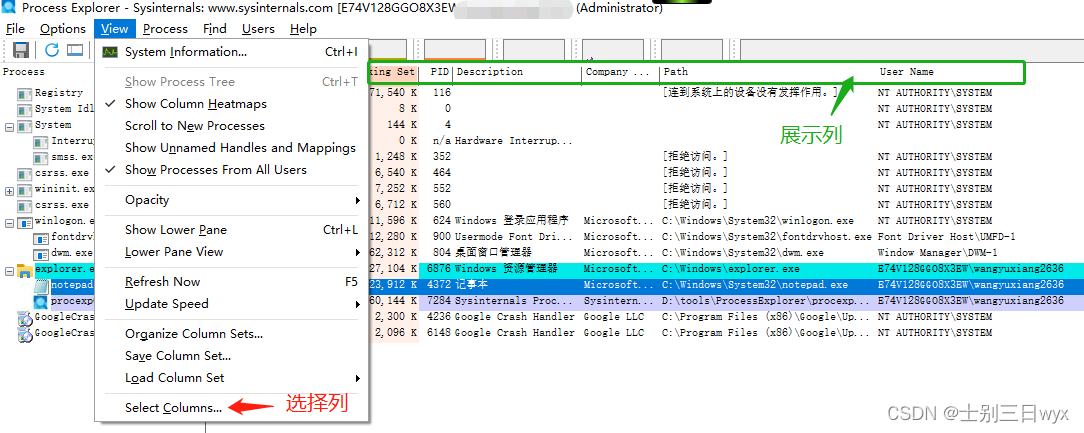

展示常用的列,比如进程ID、进程路径、命令行参数,来更好的分析进程。

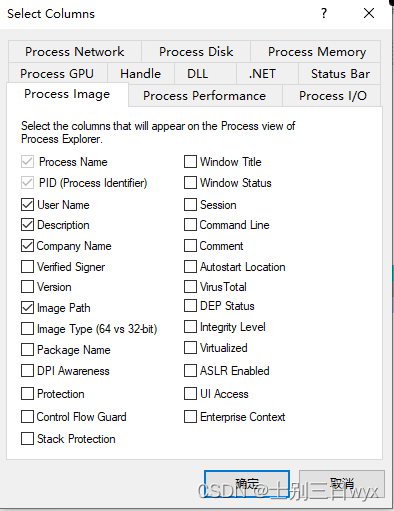

点左上角的 View - Select Columns ,可以设置「显示列」。

勾选列名后,确定,即可在右侧列表中显示。

常用的列有:

- Image Path :进程的文件路径

- Command Line :进程的命令行参数

- Image Type :进程是32位的还是64位的

- User Name :进程的权限(普通用户还是管理员用户)

- Verified Signer :签名是否有效

2.3、识别进程

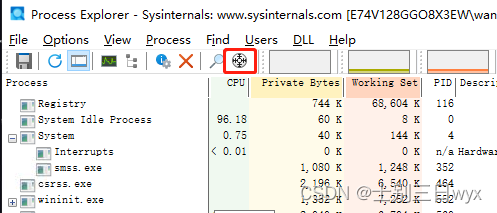

遇到无法确认的进程时,比如想知道广告弹窗是哪个进程,可以点左上角的「靶标图标」,摁住靶标「拖动」到目标窗口上,即可跳转到对应的进程。

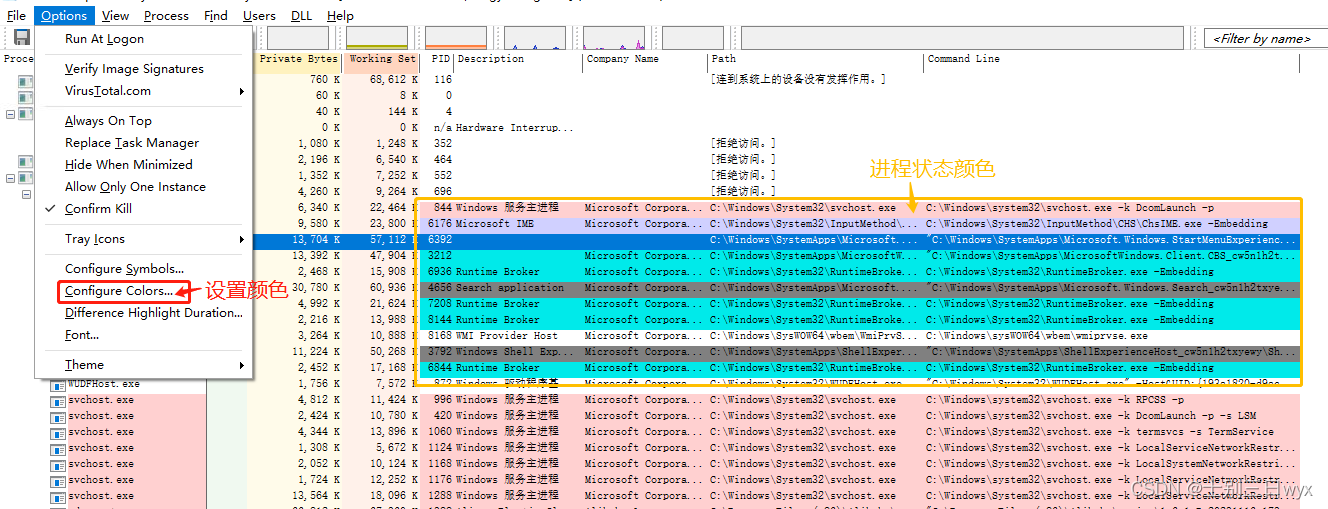

2.4、查看进程状态

根据进程的颜色可以判断「进程状态」。

点左上角的 Options - Configure Colors ,可以设置进程状态的颜色。

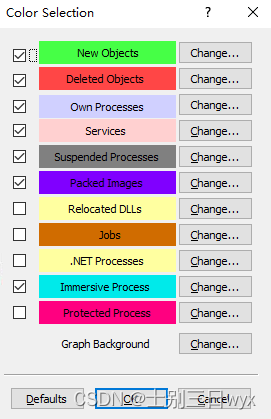

不同的颜色对应不同的进程状态。

默认颜色和状态对应关系如下:

- 绿色( New Objects ):创建的进程(一闪而过)

- 红色( Deleted Objects ):被结束的进程

- 淡紫色( Own Processes ):当前登录用户启动的进程

- 粉色( Services ):系统服务的进程,

- 灰色( Suspened Processes ):挂起的进程

- 紫色( Packed Images ):被压缩或加密的进程(病毒流氓软件常用这种方式做免杀)

2.5、查看进程信息

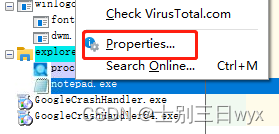

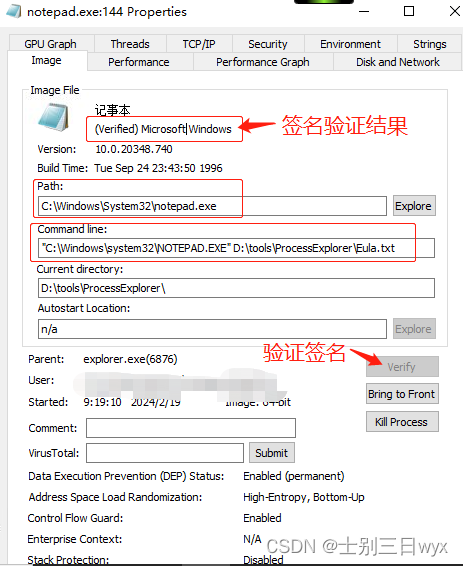

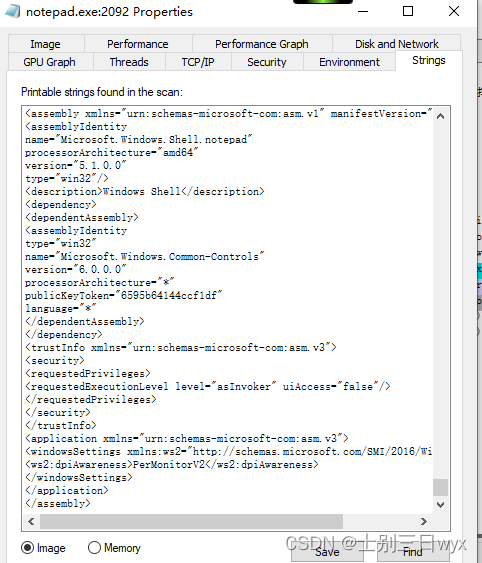

选中进程,双击或者右键 Properties ,查看进程的「详细信息」。重点看 Image 和 Strings 标签。

Image 标签,显示进程的主要信息。

Path:进程路径Command line:进程启动参数Autostart Location:启动项位置Verify:验证签名,点Verify开始验证,结果显示在最上方。Verified表示正常。

Strings 标签,会显示进程运行时可能会使用的一些字符串,比如网址、路径名、注册表名。杀软也会从这里提取病毒特征码。

- 可疑的IP地址、url

- 可疑的进程路径,比如:C:\Windows\xx.exe

- 常见的注册表启动项路径

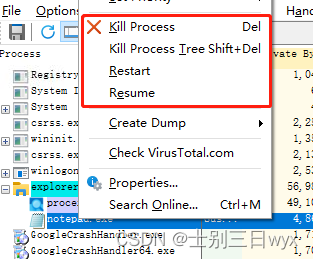

2.6、操作进程

选中进程,右键可以结束进程、挂起进程、重启进程。

Kill Process:结束进程Kill Process:结束进程树Restart:重启进程Resume:恢复进程(针对挂起状态的进程)Suspend:挂起进程(挂起后,进程对应的程序窗口就无法操作了)

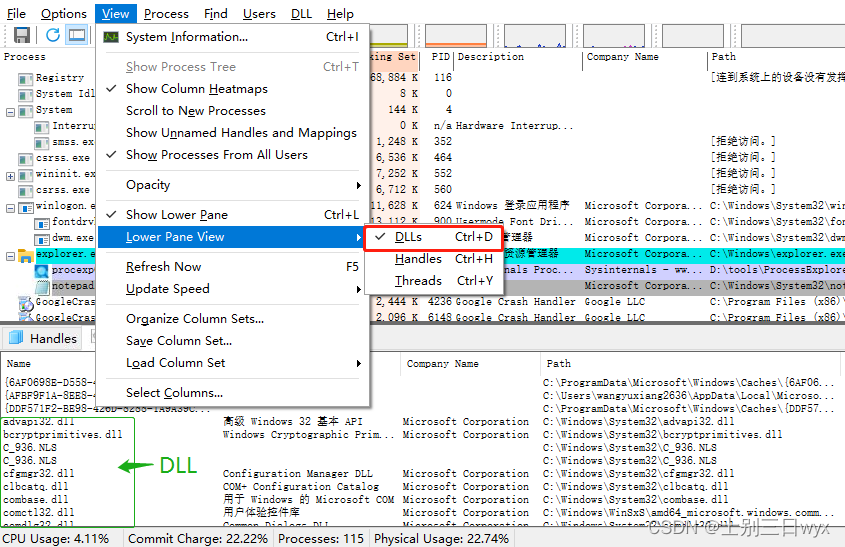

2.7、查看进程加载的DLL

选中进程,点左上角的 View - Lower Pane View - DLLs,最下方查看这个进程加载了哪些DLL。

Dependency Walker 可以通过分析文件的PE结构,列出文件所需要装在的DLL。

对比两者的DLL列表,判断是否存在DLL注入。

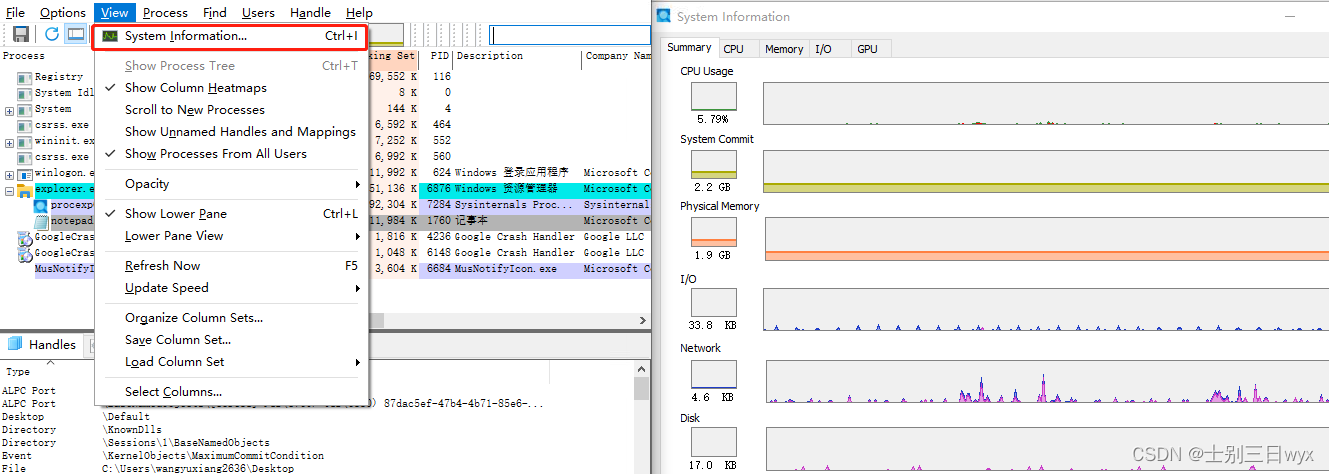

2.8、查看历史资源占用情况

Windows自带的任务管理器只能查看实时的资源占用,Process Explorer更强大,可以记录历史的资源占用情况。

点左上角View - System Information 打开资源视图,以右侧的形式展出。

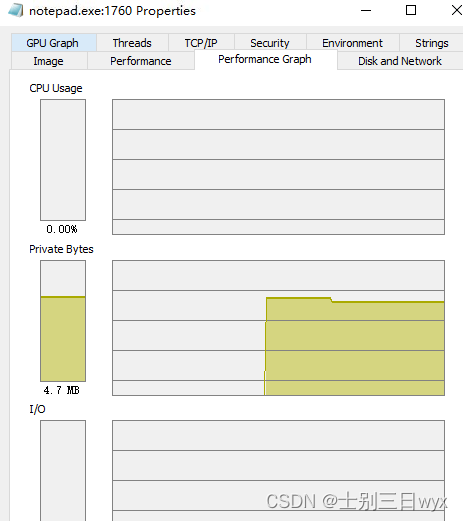

选中进程,双击或者右键 Properties,选择Performance Graph标签,可以查看单个进程的历史资源占用情况。

3、实战案例

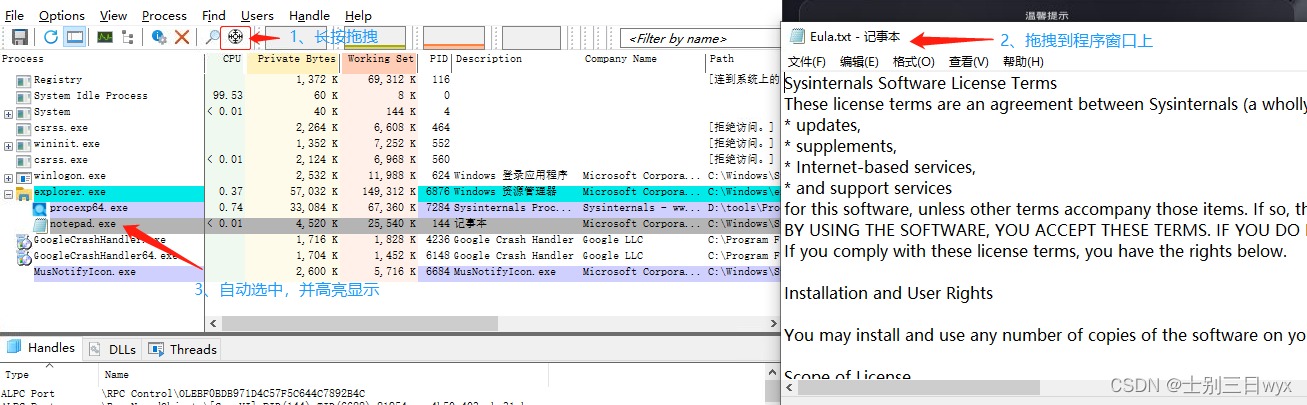

3.1、寻找程序的进程

随便打开一个文件(这里用文本文档),长按上方的靶标,拖拽到程序窗口上,Process Explorer 会自动选中程序对应的进程并高亮显示。

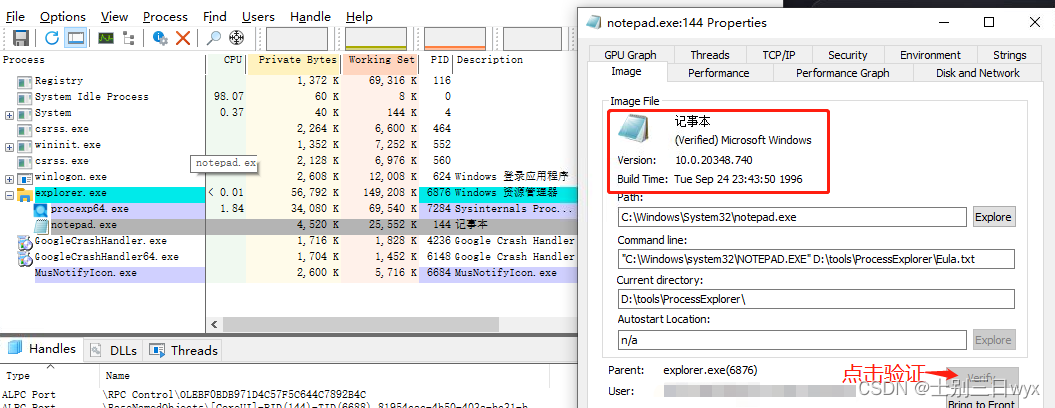

3.2、判断进程文件是否恶意

选中可疑进程,双击或右键 - Properties,检查Image标签,点 Verify 验证签名,(红框圈中的地方)显示verified,说明签名合法,(大概率)不是可疑文件。

病毒程序通常没有签名,并且版本信息不会很全。

需要注意的是,Verify 是拿(镜像)磁盘中的文件验证签名,而不是内存中正在运行的文件。这样会被进程替换技术绕过。针对这种绕过,可以比较两者 String 标签中的字符串是否相同,如果字符串差距很大,就说明被进程替换绕过了。

还有一种快速识别恶意文件的方法:

- 打开可疑文档,观察 Process Explorer 中是否有新进程被创建(正常的文档打开后,不会创建跟文档无关的进程)。

- 如果有新创建的进程,就双击进去看

Image标签,根据Path定位文件位置。

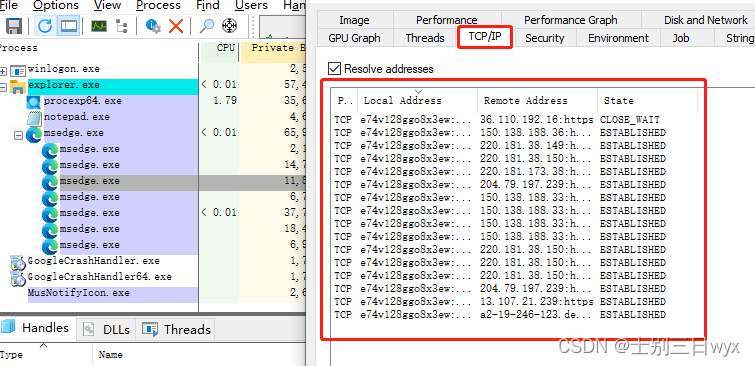

3.3、分析外联行为

切换到TCP/IP标签,检查程序访问网络的情况,木马程序通常会有外联行为,把外联的地址拿到TI等平台分析看是否恶意。

2710

2710

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?