from PIL import Image

#(1)Gif提取所有图片

im = Image.open('./Traffic_Light.gif')

try:

# tell是帧数,而seek是取当前帧数的图片。

im.save('light{0}.png'.format(im.tell()))

while True:

im.seek(im.tell() + 1)

im.save('light{0}.png'.format(im.tell()))

except:

pass

#(2)分析图片规律

flag = ""

for i in range(1168):

image = Image.open('./light' + str(i) + '.png')

#todo:打开画图工具根据像素特征分析

if image.getpixel((115, 55)) == 213:

flag += str(1)

elif image.getpixel((115, 145)) == 2:

flag += str(0)

elif image.getpixel((115, 145)) == 69:

print(flag)

flag=""

#(3)二进制转十六进制 再转ASCII码

# else:

# print(flag)

# flag=""

2.文本附加图片隐写

(1)图片内容附加字符串

直接在图片内容中增加字符串

①winhex预览

②破空_flag查找

(2)文件结合

常见形式为可显示图片文件=图片+压缩包,解决方式:

①foremost分离

②binwalk分离

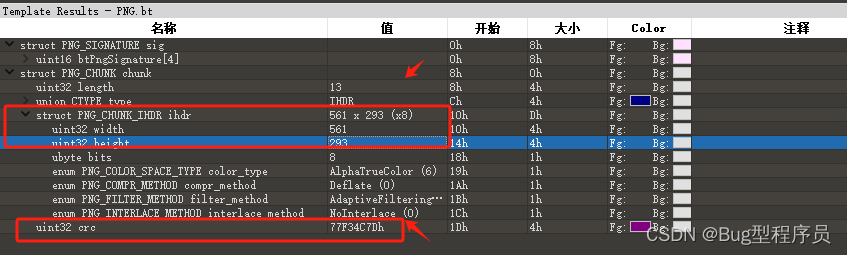

3.IHDR文件头修复图片宽高(图片显示不全)

(1)PNG图片——爆破CRC

【方法一:直接用风二工具梭哈】

①找到图片crc值

②脚本爆破CRC 然后修改成正确的高度

import struct

import binascii

m = open(“flag.png”, “rb”).read()

k = 0

for i in range(5000):

if k == 1:

break

for j in range(5000):

c = m[12:16] + struct.pack(‘>i’, i) + struct.pack(‘>i’, j) + m[24:29]

crc = binascii.crc32© & 0xffffffff

if crc == 0x77F34C7D:

# 目标图片对应的crc值

k = 1

print(i,j)

break

【方法二:无法爆破时 用GIMP 手动调整宽高,显示出flag】

(2)JPG和BMP

找到Y_image和X_image图片,

直接修改宽高显示,

没有CRC校验

4.文件拼接

(1)相关命令

copy /b 2.jpg+1.zip output.jpg

5.LSB隐写(PNG,BMP)

(1)原理

- LSB隐写就是

修改RGB颜色分量的最低二进制位也就是最低有效位(LSB),而

人眼不会注意到变化,每个像数可以携带3比特的信息。

- 可以修改最低位中的信息,实现信息的隐写。此时

修改

最低有效位的信息的算法就叫做

lsb加密算法,

提取

最低有效位信息的算法叫做

lsb解密算法

(2)lsb解密

①

StegSolve检测:查看图片不同通道,进行异或对比操作

②zsteg检测png和bmp

(3)灰度图片解密

from PIL import Image

p = Image.open('图片名.png').convert('L')

#(1)新建大小一样的图片

a,b = p.size

flag = Image.new('L',(a,b),255)

#(2)像素为偶数填充黑,奇数白

for y in range(b):

for x in range(a):

if p.getpixel((x,y))%2==0:

flag.putpixel((x,y),255)

else:

flag.putpixel((x,y),0)

flag.show()

6.Exif信息挖掘(略)

(1)Exif查询

- exiftool 文件名

- 右键属性查看

7.JPG的DCT域隐写

(1)原理

JPEG和MPEG格式使用离散余弦变换(DiscreteCosine Transform, DCT)函数来压缩图像。 这个图像压缩方法的核心是:

通过识别每个8x8像素块中相邻像素中的重复像素(如果是MPEG文件的话, 就是识别一系列图像中相邻帧中的重复帧)来减少显示图像所需的位数, 并使用近似估算法降低其冗余度。

我们可以把

DCT 看作一个用于执行压缩的近似计算方法。 因为丢失了部分数据, 所以 DCT 是一种有损压缩技术, 但一般不会影响图像或视频的视觉效果。

Stegdetect 的目的是

评估JPEG文件的 DCT 频率系数, 把检测到的可疑JPEG文件的频率与正常JPEG文件的频率进行对比。 频率对比结果的偏差很大则说明被检查文件存在异常, 这种异常意味着文件中存在隐藏信息的可能性很大。

【常见步骤】

①

stegdetect分析图片是什么类型隐写

stegdetect.exe -tjopi -s 10.0 文件名.jpg

②

stegbreak爆破密码

stegbreak.exe -r rules.ini -f password.txt 文件名.jpg

③不同隐写工具输入密码导出flag(见下)

注意:若stegdetect无法判断类型,则只能从题目中获取key密码,然后采用不同方式导出

(2)JPHide密码导出

③JPHS输入密码导出数据

(3)OutGuess密码导出(**环境未调通,**一般需要密码解密)

【有密码】

outguess -k xx -r 文件名.jpg

【无密码】

outguess -r 文件名.jpg

(4)F5密码导出(环境未调通)

【有密码】

java Extract 文件名.jpg -p 密码

【无密码】

java Extract 文件名.jpg

8.两张相同图片

(1)异或

- 合并两张图

Stegsolve → Analysis → Image Combiner

(2)盲水印

- 合并两张图(python3 转为python2)

python bwm.py decode 1.png 2.png flag.png --oldseed

9.拼图

(1)gas工具

①计算小图像素块面积

- 高=704/11=64,宽=1024/16=6,因此图像块为

64*64

②gas工具输入

python gaps --image puzzle.jpg --generation 50 --population 150 --size 64**–verbose**

Option | Description

--------------- | -----------

--image | 拼图文件

--size | 每一块图像大小

--generations | 算法迭代次数 暂时用50

--population | Number of individuals in population

--verbose | 每次生成后显示最佳结果(若10次迭代没更改则退出)

--save | Save puzzle solution as image

10.IDTA隐写**(待完善)**

(1)原理

它存储实际的数据,在数据流中可包含多个连续顺序的图像数据块。它采用 LZ77 算法的派生算法进行压缩,可以用 zlib 解压缩。

import zlib

1007

1007

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?