目录

签到

送分题

flag:flag{buu_ctf}

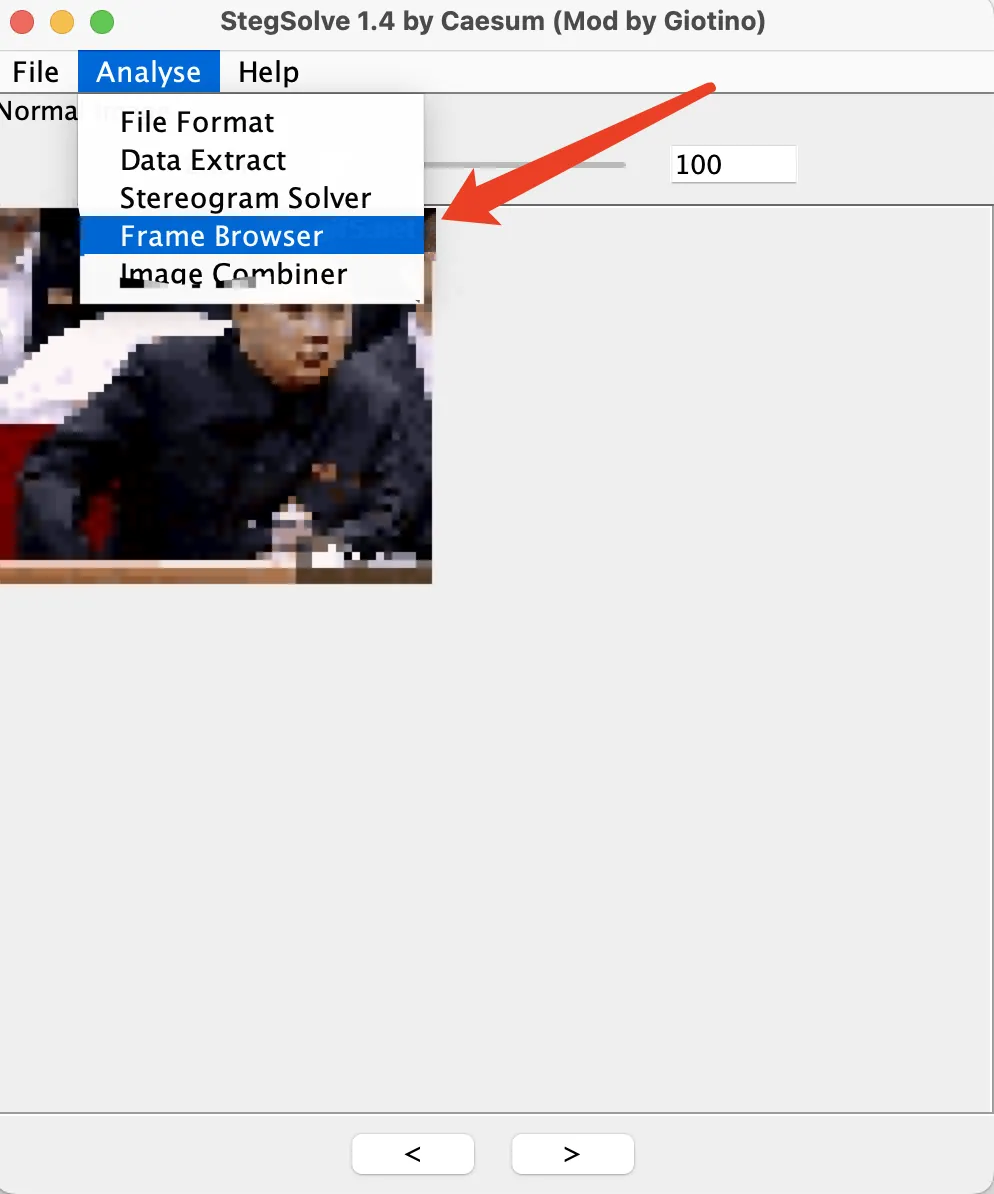

金三pang

Macos系统用自带图片查看器打开,拼接后即可得到flag

也可使用Stegsolve软件打开,使用Frame Browser查看

flag:flag{he11ohongke}

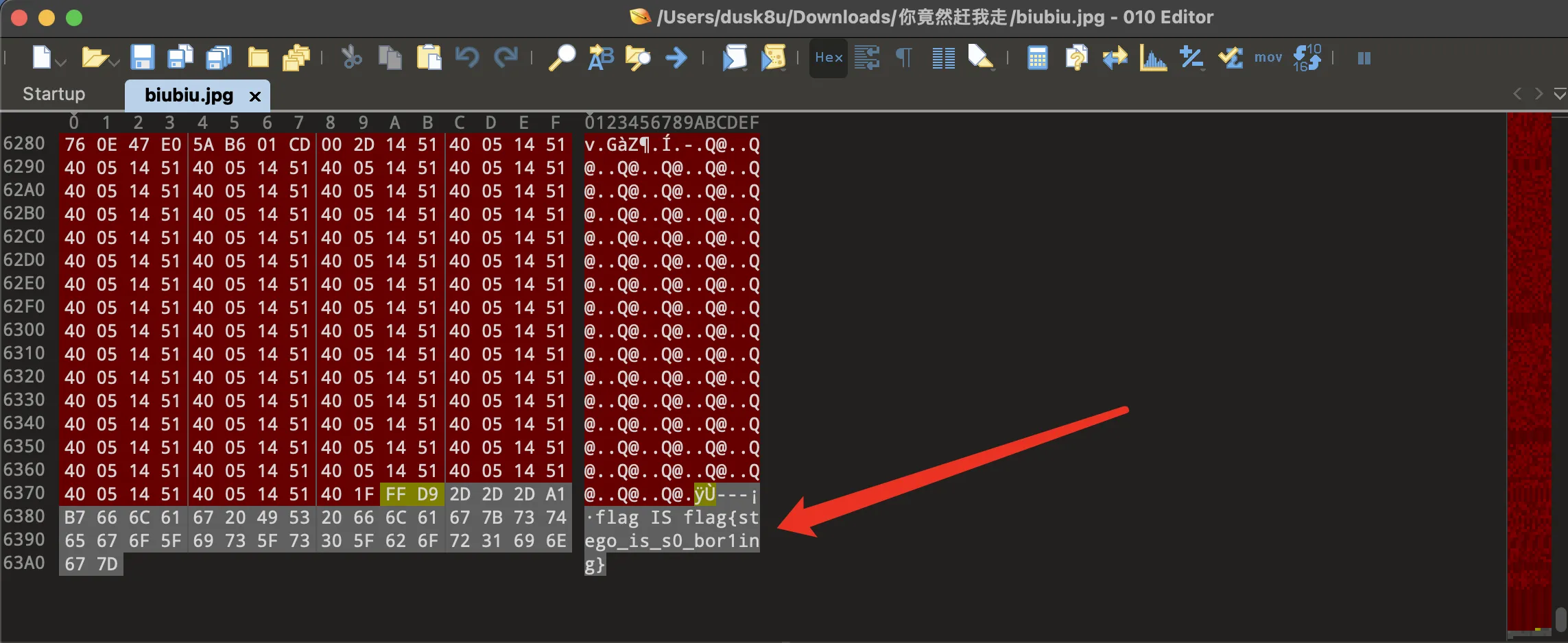

你竟然赶我走

使用010 editor软件打开,拖到最下面,发现flag

flag:flag{stego_is_s0_bor1ing}

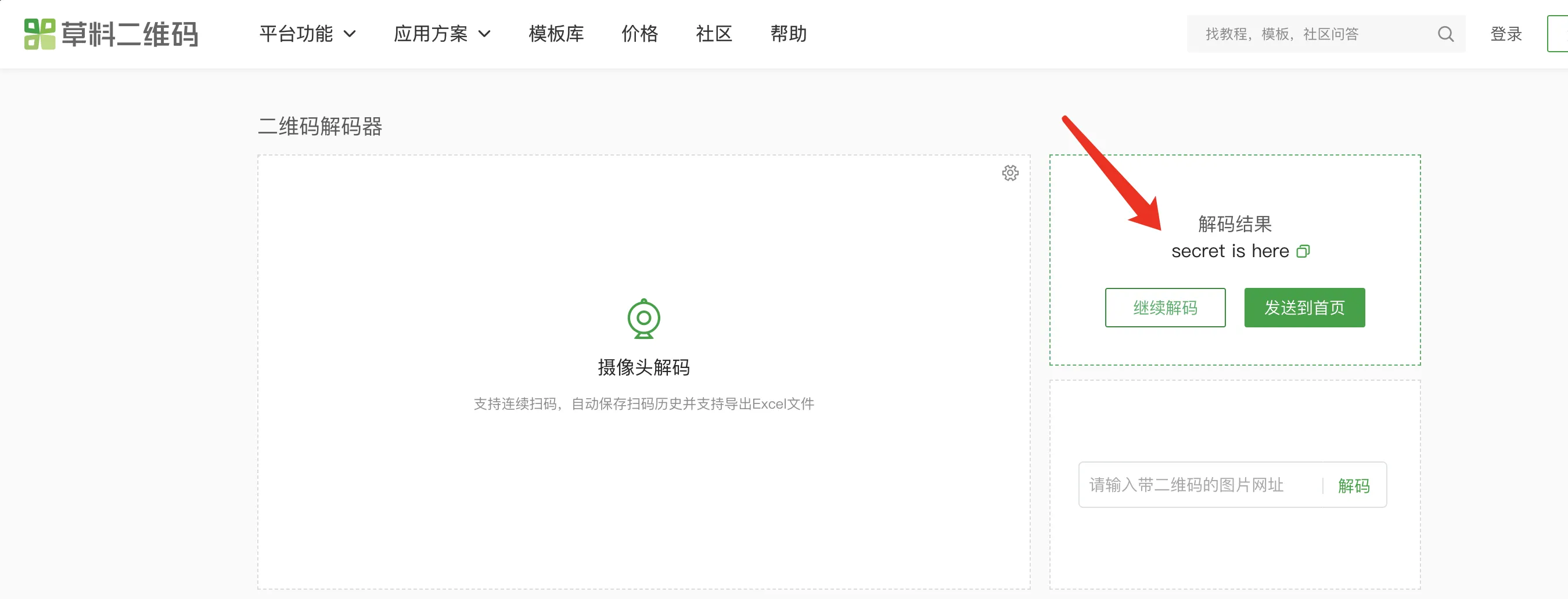

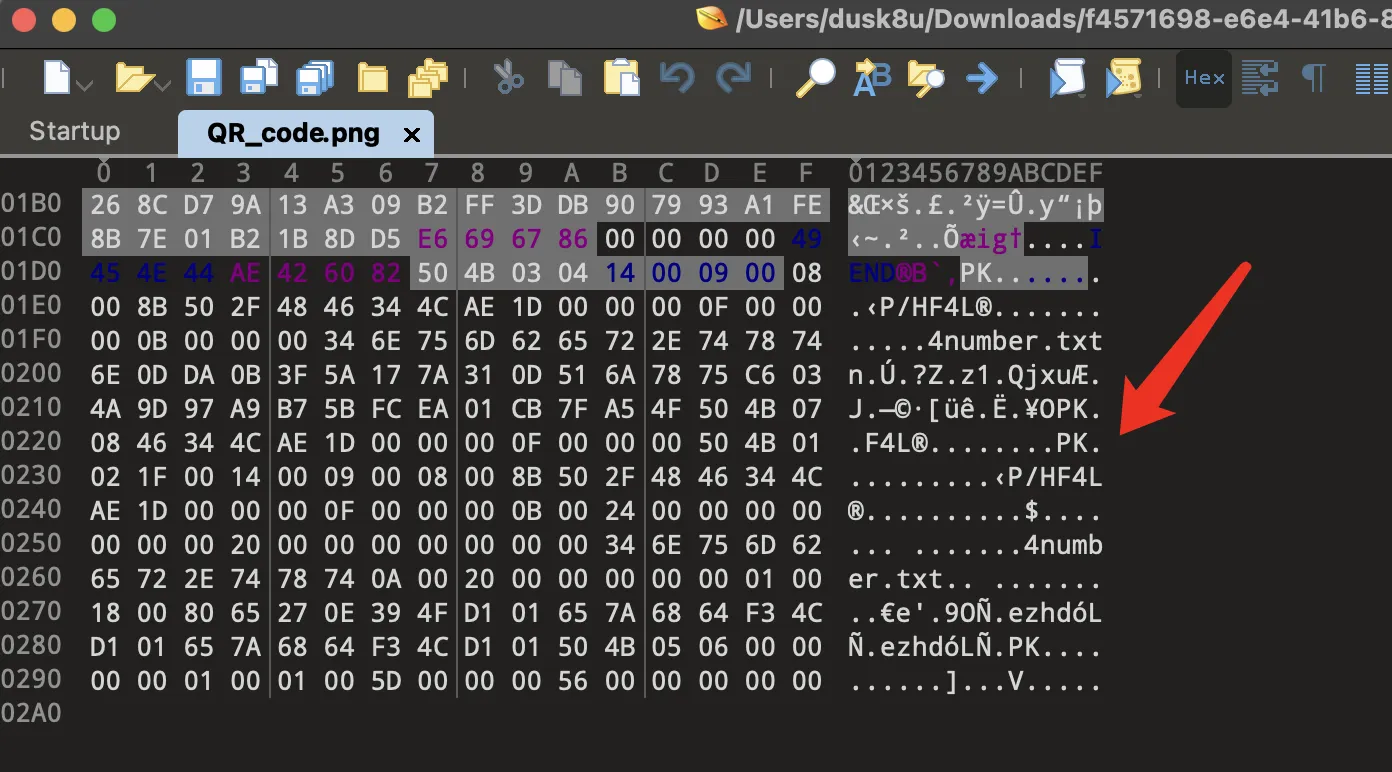

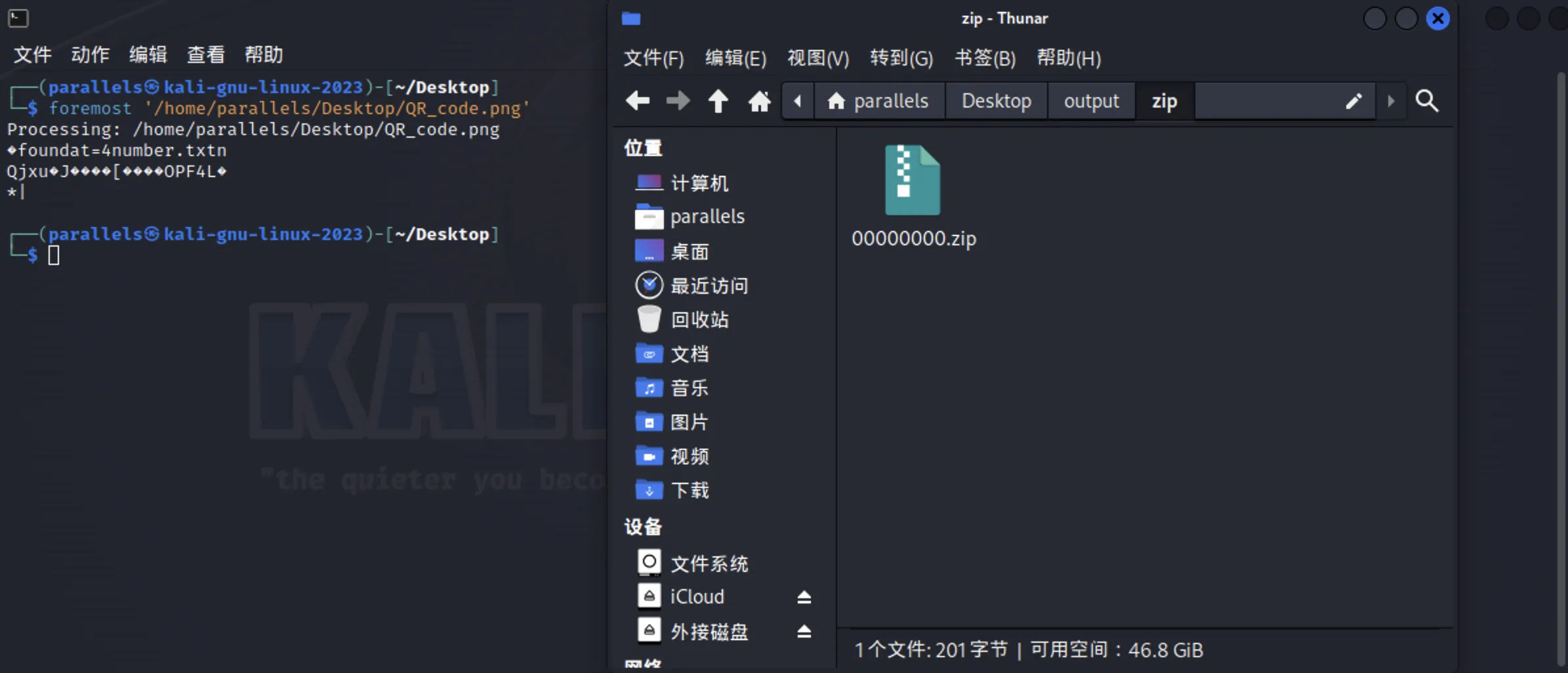

二维码

使用草料二维码在线解码器,提示是secret is here

用010 editor打开图片,发现里面隐藏了一个zip压缩文件

使用foremost工具(也可以使用binwalk)进行分离,得到一个压缩包

foremost工具kali安装命令:sudo apt install foremost

binwalk工具kali自带,无需安装

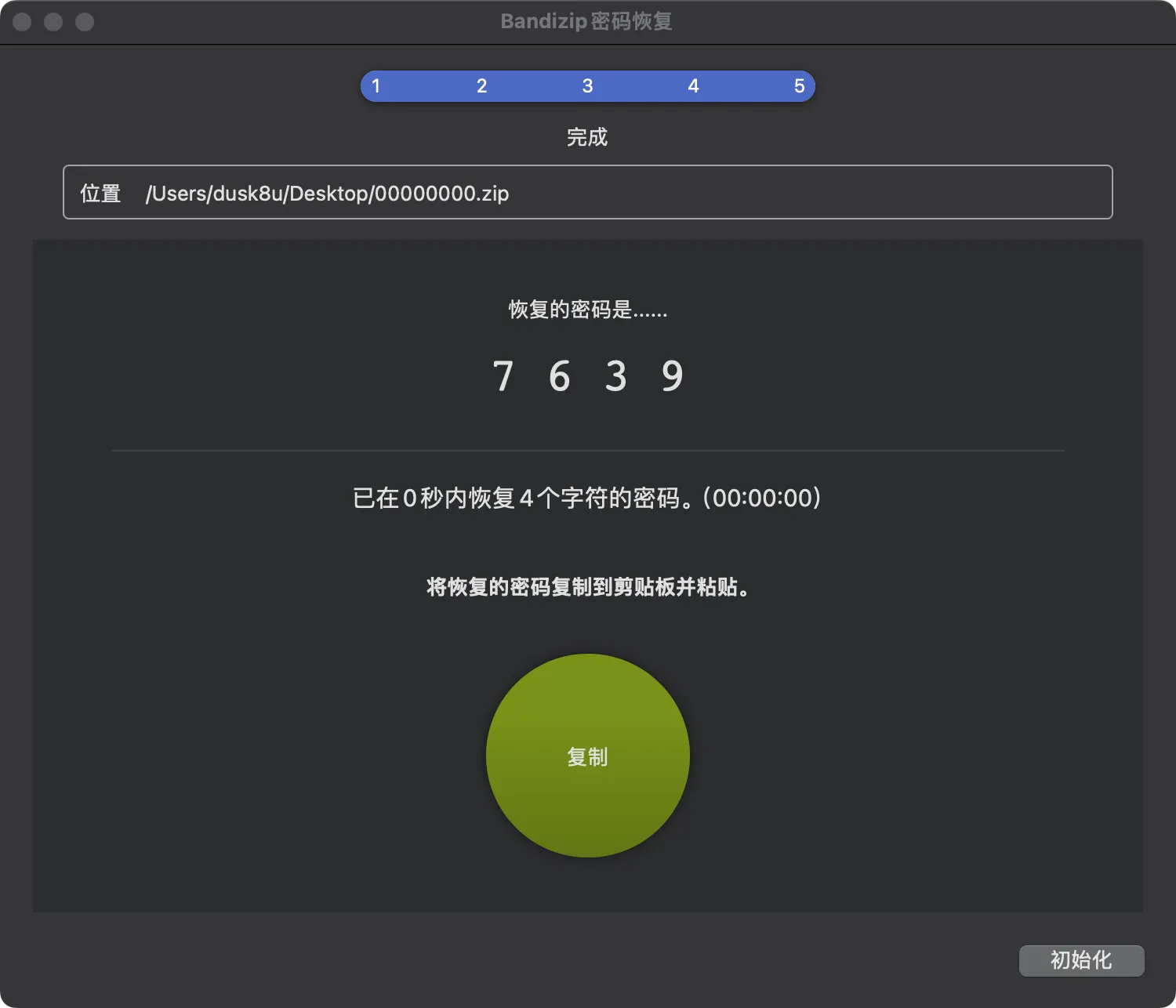

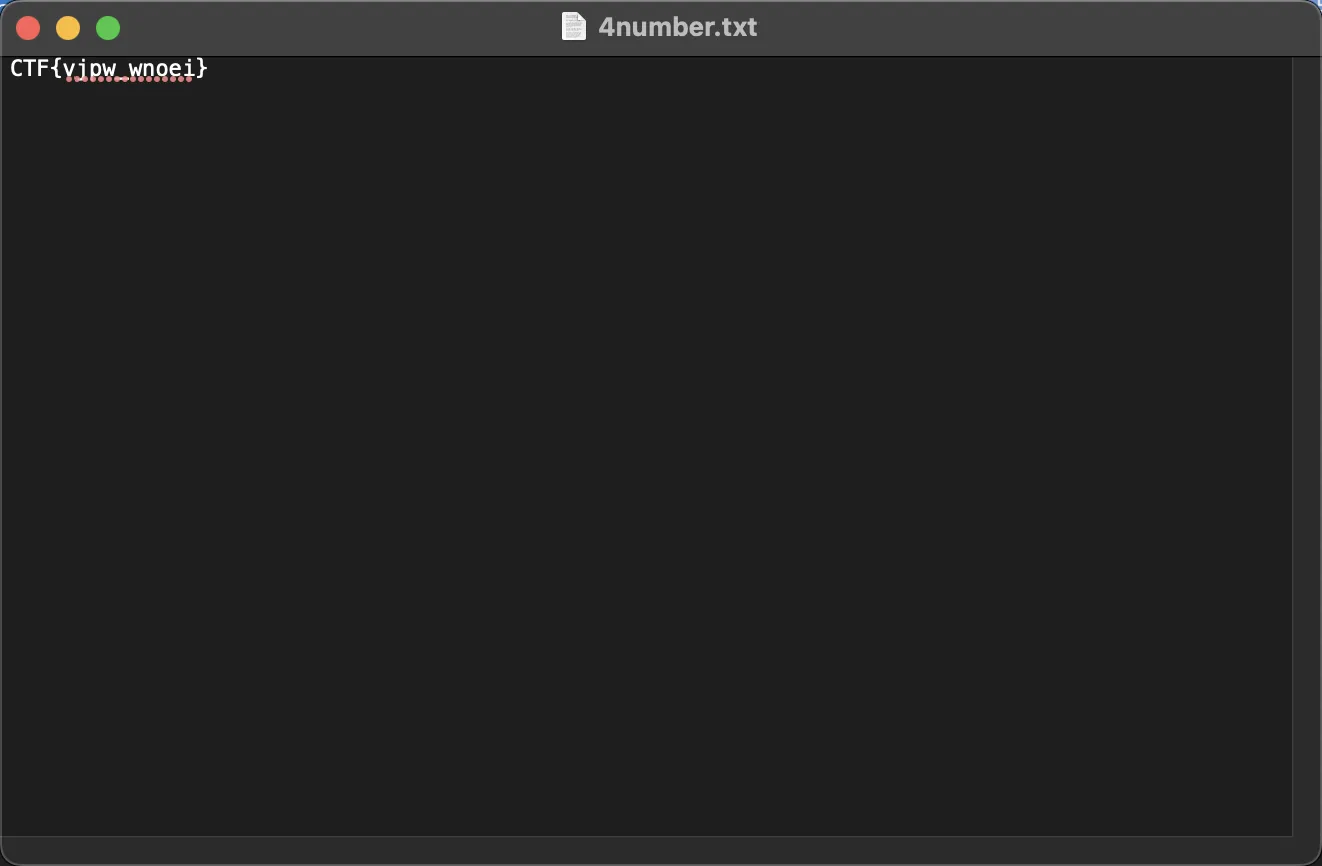

使用bandizip破解,得到四位密码

flag:flag{vjpw_wnoei}

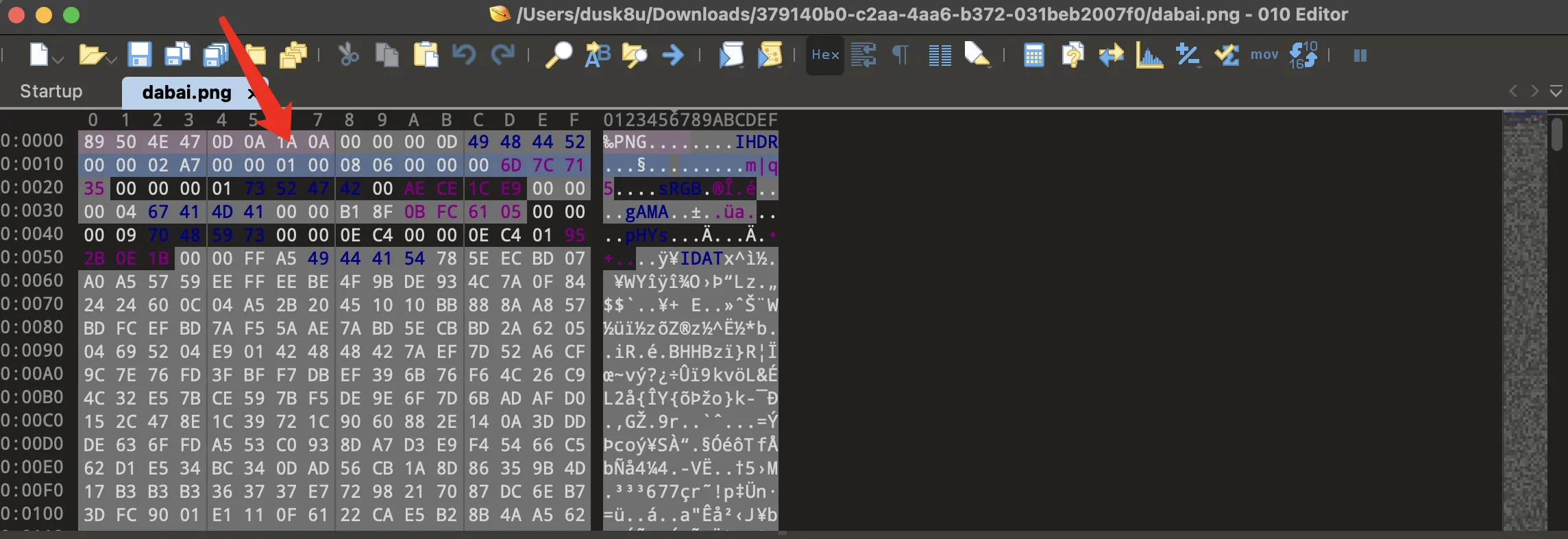

大白

打开图片发现只有一半,可以通过修改高度来显示完全

PNG文件头解析:

89 50 4E 47 0D 0A 1A 0A 是PNG头部署名域,表示这是一个PNG图片

00 00 00 0D 描述IHDR头部的大小

49 48 44 52 是Chunk Type Code, 这里Chunk Type Code=IHDR

00 00 02 A7 00 00 01 00 这里02 A7表示图片的长度,01 00表示图片的宽度

010 editor打开此图片,将箭头指向的数值修改为300

本文详细解析了BUUCTF比赛中的Misc类别挑战,包括签到、图片隐藏信息解码、二维码解密、Wireshark网络嗅探等多种技术手段,通过这些挑战揭示了网络安全中的隐藏信息查找与破解技巧。

本文详细解析了BUUCTF比赛中的Misc类别挑战,包括签到、图片隐藏信息解码、二维码解密、Wireshark网络嗅探等多种技术手段,通过这些挑战揭示了网络安全中的隐藏信息查找与破解技巧。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?