提示:文章写完后,目录可以自动生成,如何生成可参考右边的帮助文档

前言

Burp Suite 是什么?

简单说就是一个「抓包改包神器」,专门用来测试网站/APP的安全性。比如拦截你的登录请求、修改数据包、自动发请求等,像黑客一样找漏洞。

在爆破弱口令时的作用:

- 拦截请求:抓到登录时的数据包(比如你输入账号密码的瞬间)。

- 改包爆破:把密码部分改成字典(常用密码列表),用「Intruder」模块自动狂试密码。

- 看结果:通过响应长度或内容,快速找出哪次尝试成功了(比如返回"登录成功"的包)。

举个栗子🌰:

假设网站登录用 password=123456,Burp Suite 能自动把 123456 换成 admin/111111/qwerty... 等几百个密码,批量测试哪些能蒙对。

⚠️注意:未经授权对别人网站做这个属违法,仅限授权测试或自家网站!

准备工作如下:

-

安装Burp Suite:确保已安装Burp Suite Community或Professional版

-

配置浏览器代理:设置浏览器使用Burp的代理(默认127.0.0.1:8080)

-

准备测试账号字典:

• 常见用户名列表(admin, administrator, test等)• 常见弱密码列表(123456, admin123, password等)

-

确保有合法授权:确认你已获得该系统的完全测试授权

详细步骤

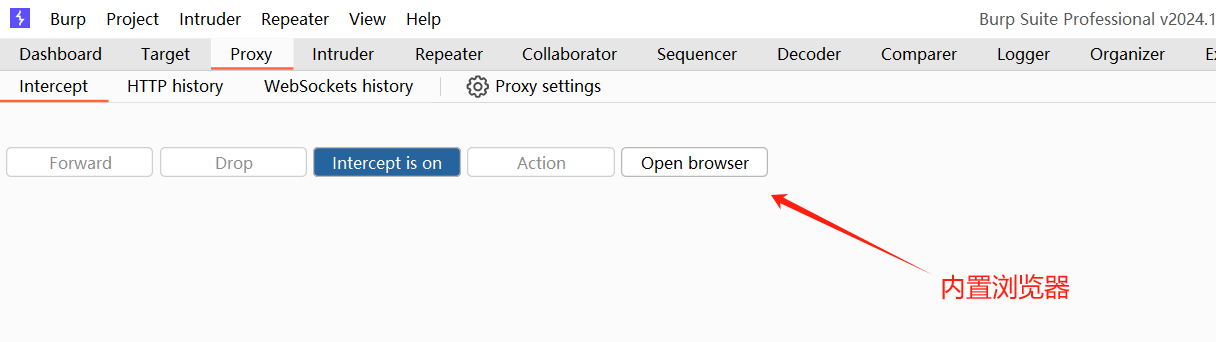

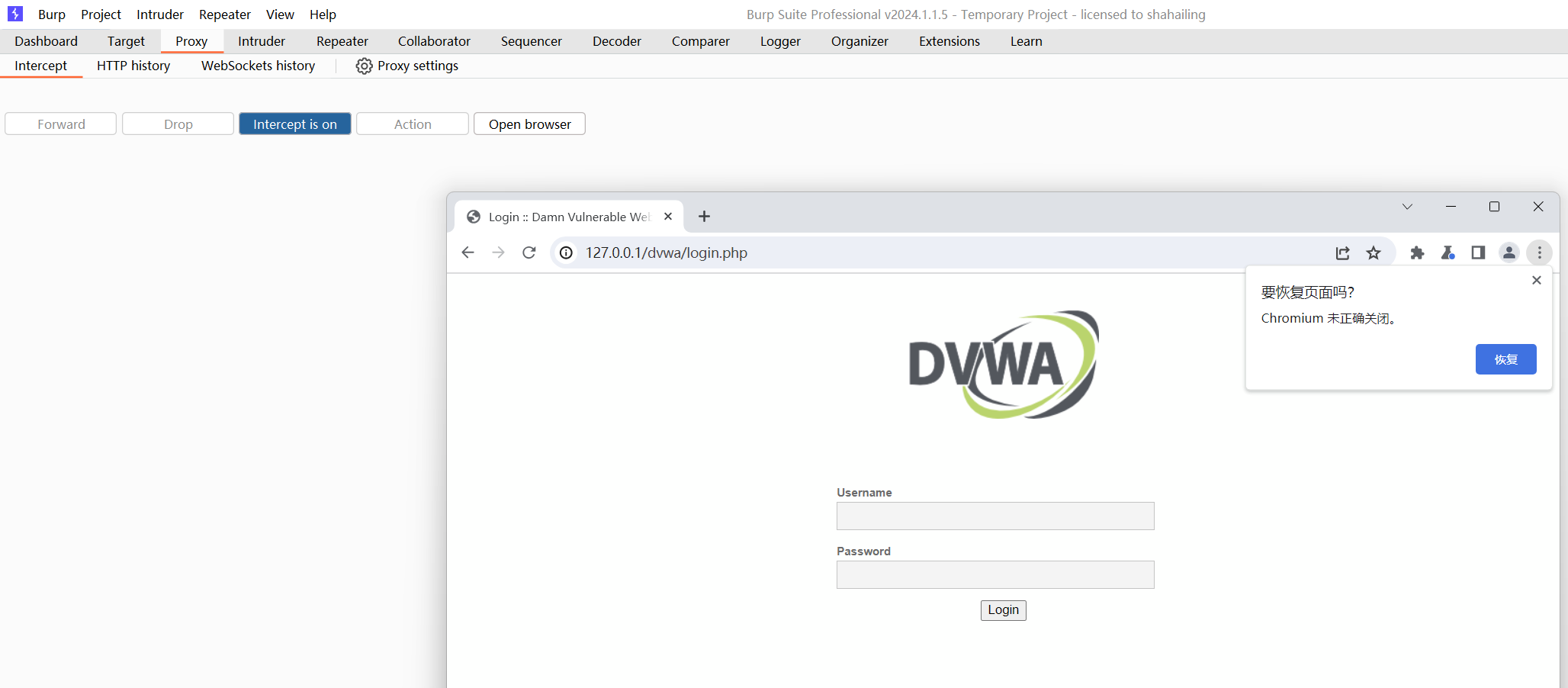

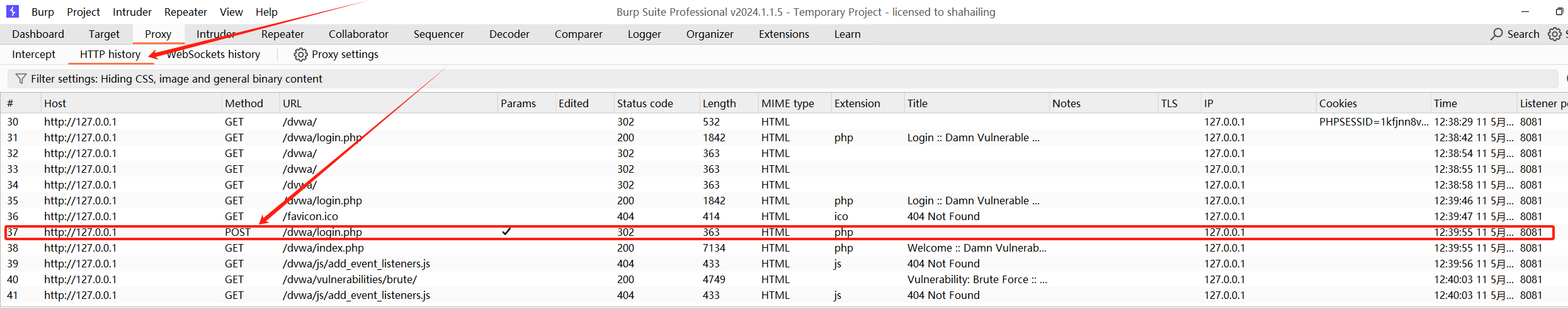

第一步:拦截登录请求

- 打开内置浏览器

- 进入dvwa靶场(记得调整靶场难度)

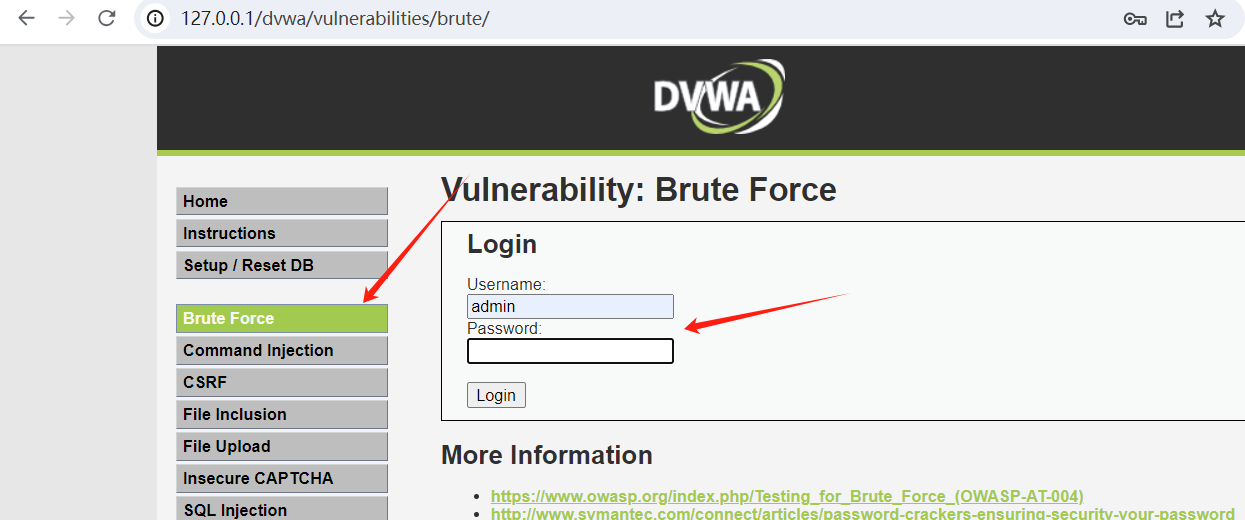

进入爆破测试板块

进入爆破测试板块

- 输入任意测试凭据(如admin:test)并点击登录

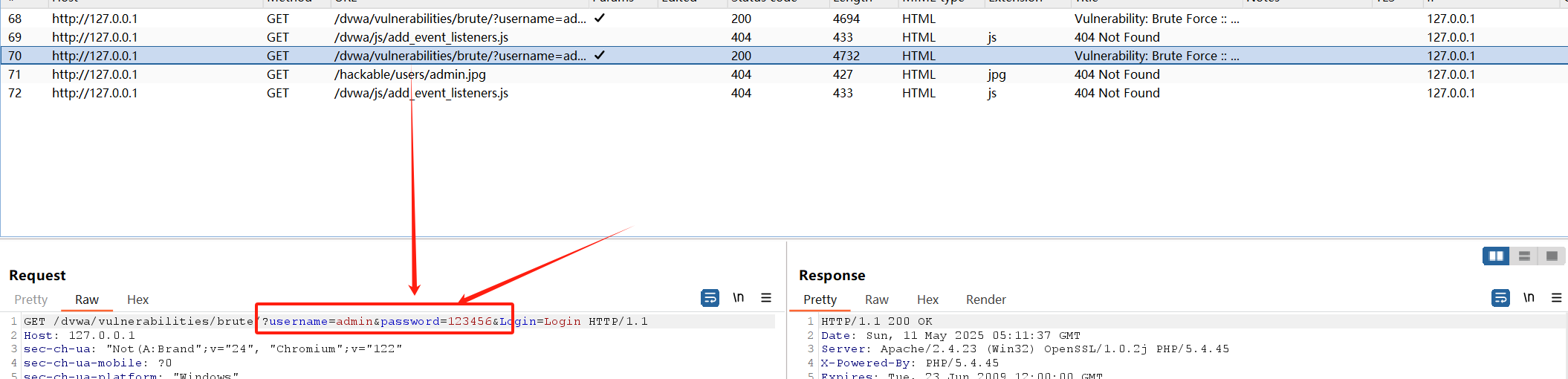

- Burp会拦截到POST/GET请求(具体问题具体分析),重点是包含刚刚我们提交的信息,类似:

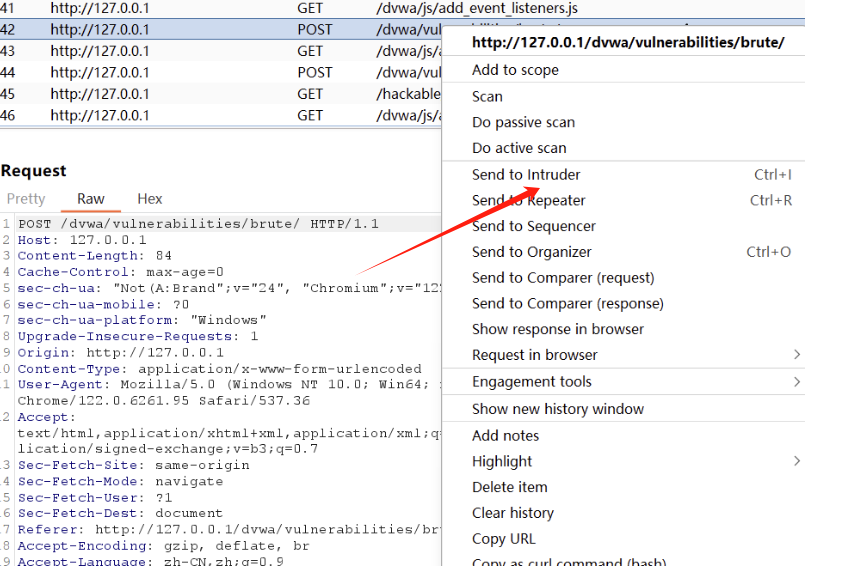

第二步:发送到Intruder

- 在拦截的请求上右键,选择"Send to Intruder"(Ctrl+I)

- 转到Intruder标签页

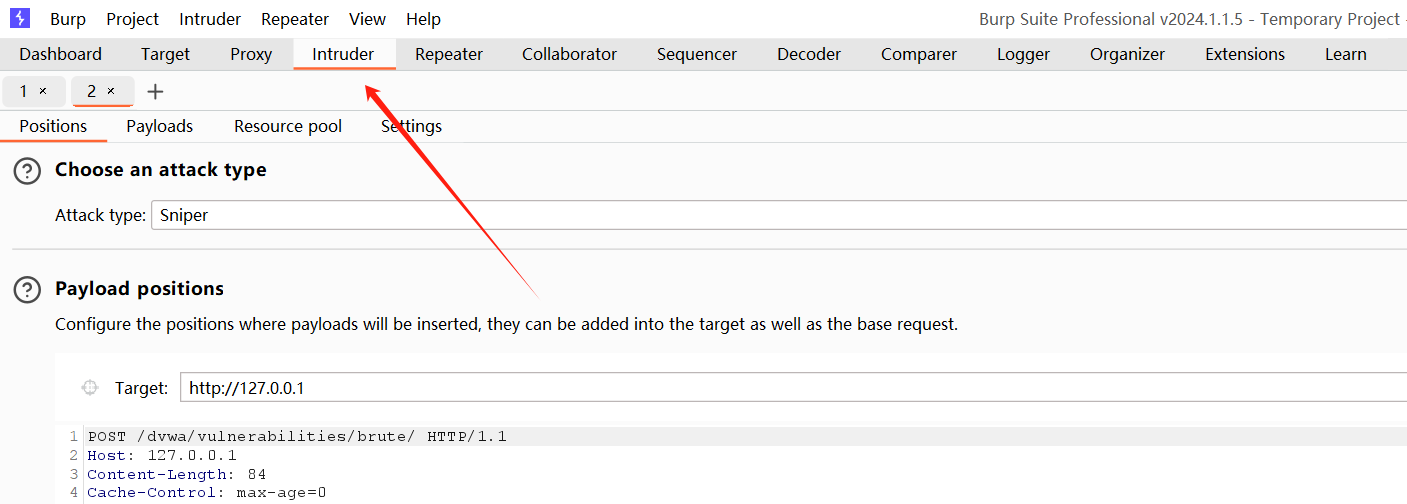

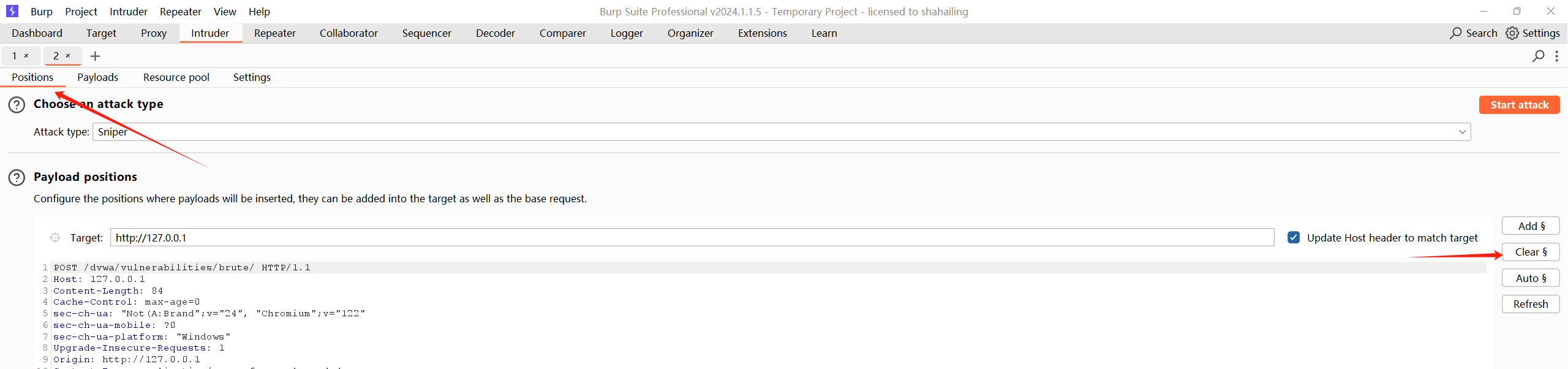

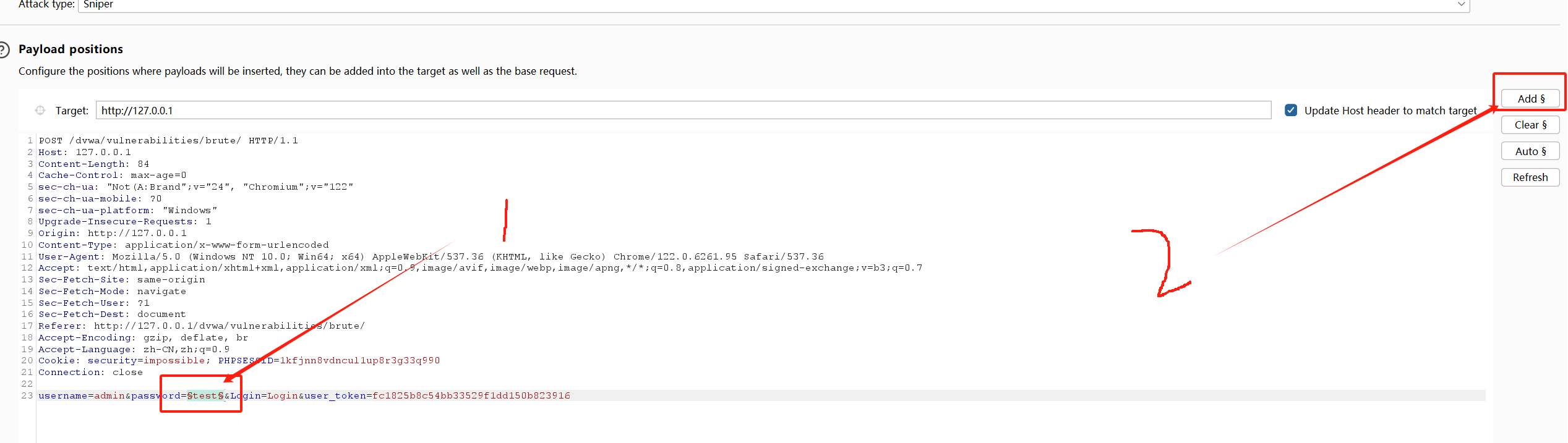

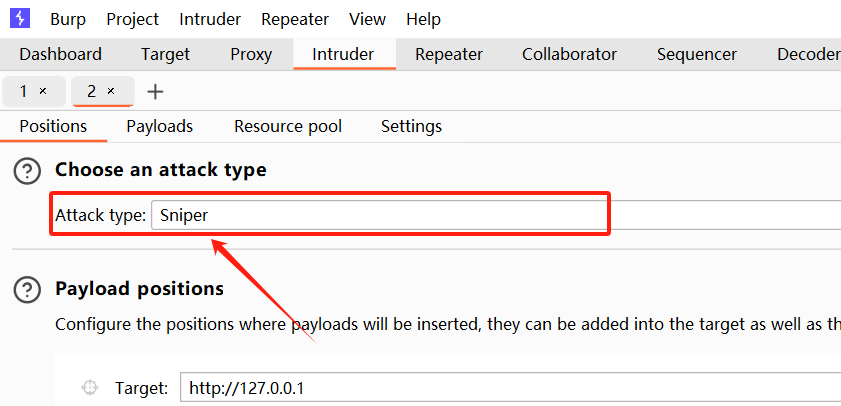

第三步:配置攻击位置

-

在"Positions"子标签中:

• 点击"Clear §"清除所有标记

• 选中密码(test),点击"Add §"标记为攻击点

-

• 攻击类型选择"Sniper"(用于单一密码爆破,爆破用户名同理)

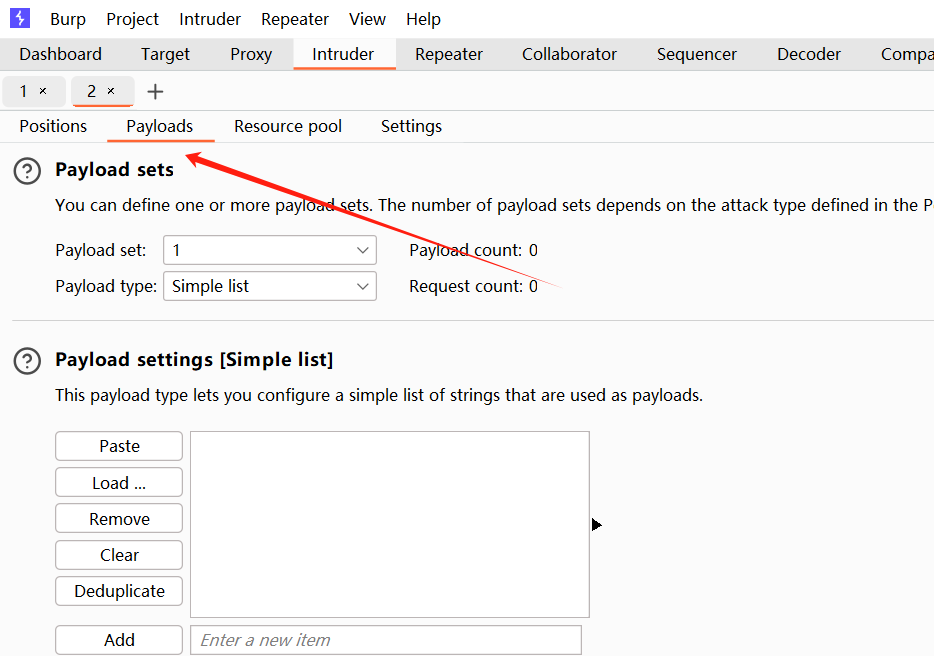

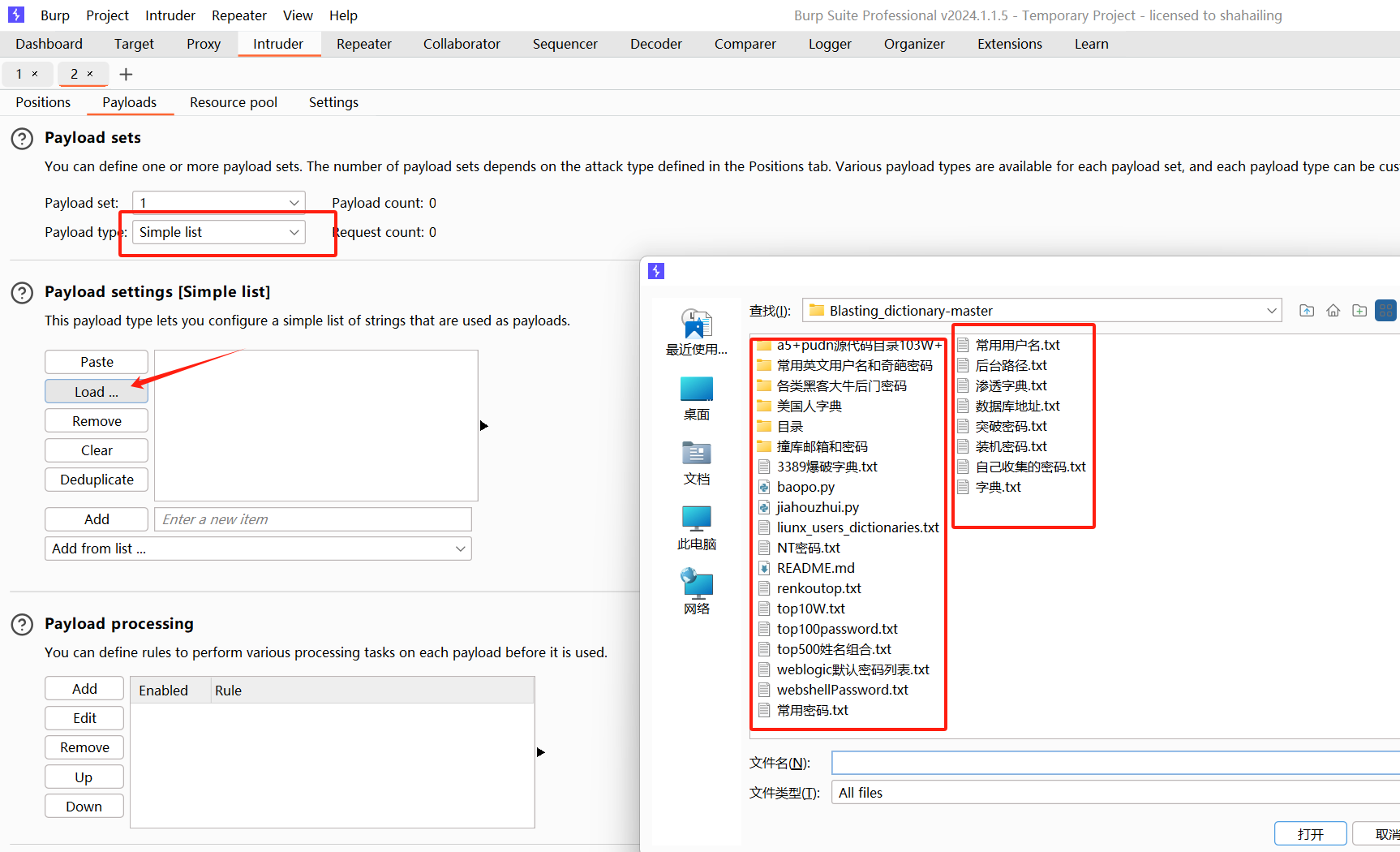

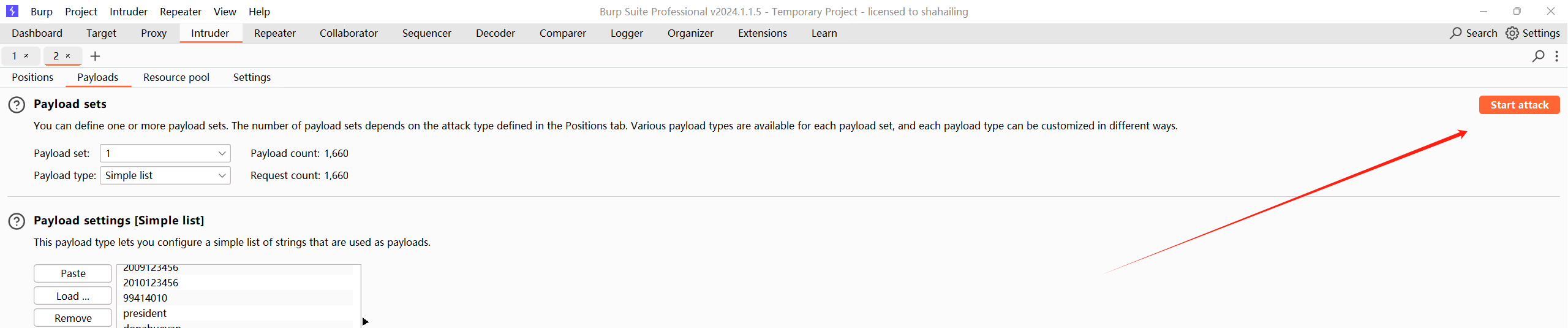

第四步:设置Payloads

-

转到"Payloads"子标签

-

在Payload set 1(密码):

• Payload类型选择"Simple list"• 点击"Load..."加载你的密码字典文件

• 或手动添加常见弱密码(123456, admin123, password等)

第五步:开始攻击

- 点击右上角"Start attack"按钮

- 新窗口会显示攻击进度和结果

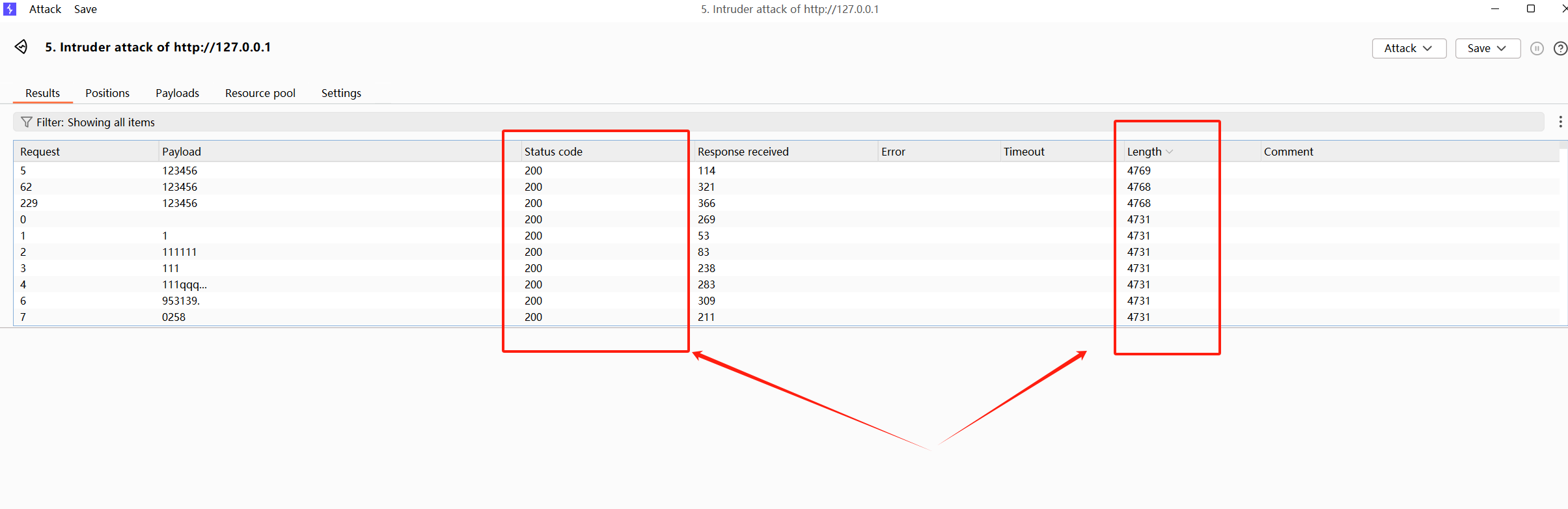

第六步:分析结果

- 观察"Status"列:200通常表示请求成功

- 检查"Length"列:长度异常的响应可能表示成功登录

- 点击查看响应,确认是否包含登录成功信息

- 排序"Length"或"Status"找出异常响应

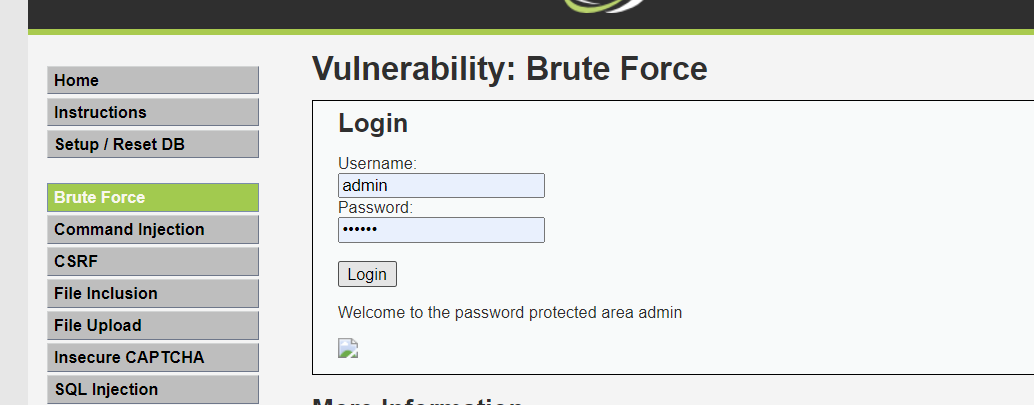

- 尝试登录

- 登录成功

总结

高级技巧

-

使用宏处理CSRF令牌:

• 如果登录需要CSRF令牌,需先获取令牌• 在"Project options" > "Sessions"中配置宏

-

速率限制规避:

• 在"Options" > "Request Engine"中设置延迟• 使用不同的IP或间隔攻击

-

密码策略分析:

• 尝试常见密码模式(季节+年份,公司名+数字等) -

结果过滤:

• 使用"Filter"功能筛选特定状态码或长度的结果

安全建议

- 测试完成后,恢复所有修改

- 记录所有测试过程和结果

- 向开发团队提交详细的安全报告

- 建议实施账户锁定机制、强密码策略和双因素认证

注意事项

- 确保只在授权范围内测试

- 避免在生产环境高峰时段测试

- 不要使用过于庞大的字典导致服务拒绝

- 爆破前建议先手动测试几次,确认系统没有防爆破机制

宇宙级免责声明

🚨 重要声明:本文仅供合法授权下的安全研究与教育目的!🚨

-

合法授权:本文所述技术仅适用于已获得明确书面授权的目标或自己的靶场内系统。未经授权的渗透测试、漏洞扫描或暴力破解行为均属违法,可能导致法律后果(包括但不限于刑事指控、民事诉讼及巨额赔偿)。

-

道德约束:黑客精神的核心是建设而非破坏。请确保你的行为符合道德规范,仅用于提升系统安全性,而非恶意入侵、数据窃取或服务干扰。

-

风险自担:使用本文所述工具和技术时,你需自行承担所有风险。作者及发布平台不对任何滥用、误用或由此引发的法律问题负责。

-

合规性:确保你的测试符合当地及国际法律法规(如《计算机欺诈与滥用法案》(CFAA)、《通用数据保护条例》(GDPR)等)。必要时,咨询法律顾问。

-

最小影响原则:测试过程中应避免对目标系统造成破坏或服务中断。建议在非生产环境或沙箱环境中进行演练。

-

数据保护:不得访问、存储或泄露任何未授权的用户数据。如意外获取敏感信息,应立即报告相关方并删除。

-

免责范围:作者、平台及关联方明确拒绝承担因读者行为导致的任何直接、间接、附带或惩罚性损害责任。

🔐 安全研究的正确姿势:

✅ 先授权,再测试

✅ 只针对自己拥有或有权测试的系统

✅ 发现漏洞后,及时报告并协助修复

✅ 尊重隐私,不越界

⚠️ 警告:技术无善恶,人心有黑白。请明智选择你的道路。

希望这个教程对你有所帮助!记得负责任地进行安全测试。

1903

1903

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?