第一章 应急响应-Linux日志分析

账号root密码linuxrz

ssh root@IP

1.有多少IP在爆破主机ssh的root帐号,如果有多个使用","分割

2.ssh爆破成功登陆的IP是多少,如果有多个使用","分割

3.爆破用户名字典是什么?如果有多个使用","分割

4.登陆成功的IP共爆破了多少次

5.黑客登陆主机后新建了一个后门用户,用户名是多少

1.有多少IP在爆破主机ssh的root帐号,如果有多个使用","分割

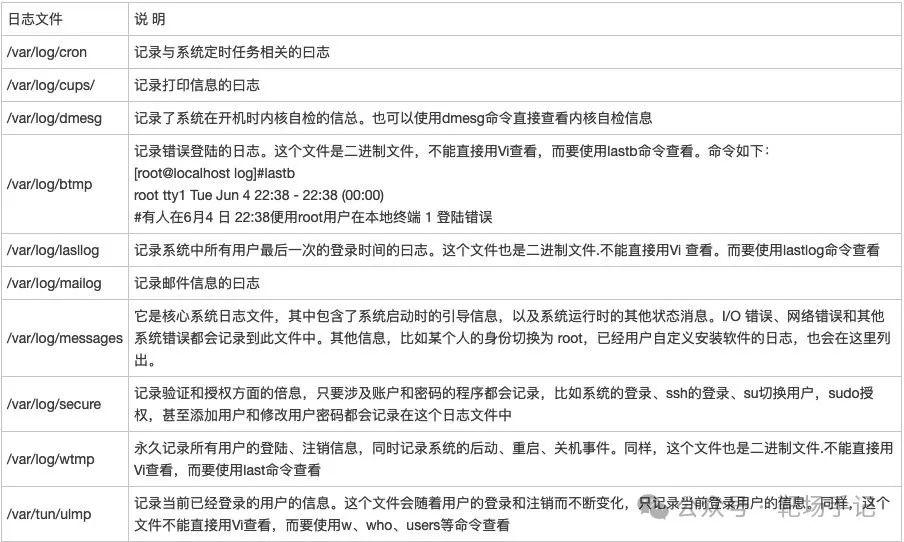

查看 auth 日志有两条,分别是auth.log和auth.log.1,我们的判断基础是这两个文件,其次这里我们需要判断出哪些爆破的是 Root 账号,所以需要搜索 “Failed password for root”

cat /var/log/auth.log.1 /var/log/auth.log | grep -a "Failed password for root" | awk '{print $11}' | sort | uniq -c | sort -nr | more

192.168.200.2,192.168.200.31,192.168.200.32

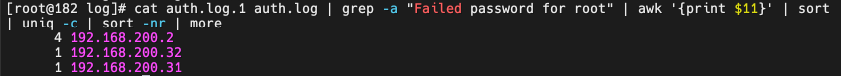

2.ssh爆破成功登陆的IP是多少,如果有多个使用","分割

搜索 auth 日志,当 SSH 登录成功时,会回显Accepted,所以我们在日志文件中匹配这个关键词

cat /var/log/auth.log.1 /var/log/auth.log | grep -a "Accepted " | awk '{print $11}' | sort | uniq -c | sort -nr | more

192.168.200.2

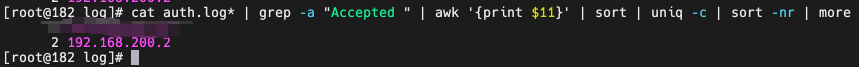

3.爆破用户名字典是什么?如果有多个使用","分割

cat auth.log* |grep -a "Failed password" | grep -o 'for .* from'|uniq -c|sort -nr

user,hello,root,test3,test2,test1

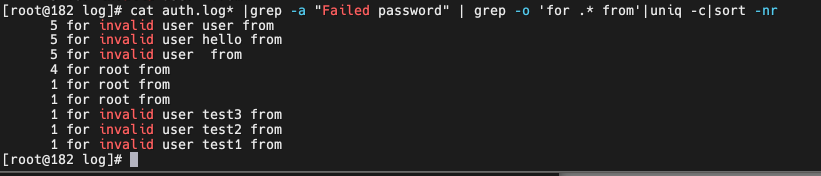

4.登陆成功的IP共爆破了多少次

cat auth.log* |grep -a "192.168.200.2"|grep "for root"

由于第一题出现4 192.168.200.2

所以4次

5.黑客登陆主机后新建了一个后门用户,用户名是多少

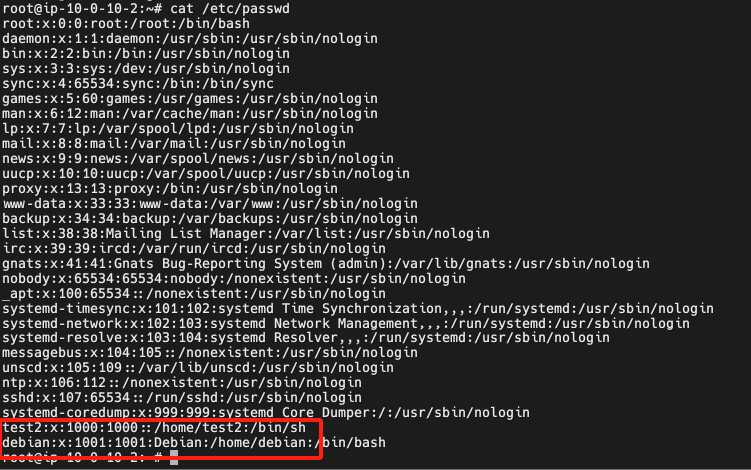

查看/etc/passwd

查看日记

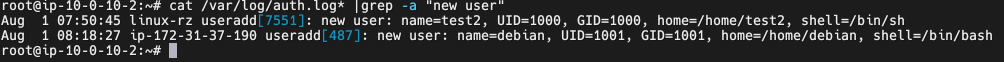

cat auth.log* |grep -a "new user"

9812826594)]

查看日记

cat auth.log* |grep -a "new user"

1097

1097

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?