显示过滤器:在抓包操作完成后,用于筛选已捕获的数据包(在主界面输入框中输入)。

一、IP地址过滤

任意IP地址

ip.addr==192.168.1.122

筛选源IP地址或目的IP地址为指定地址的数据包。

源IP地址

ip.src==192.168.1.114

仅筛选源IP地址为指定地址的数据包。

目的IP地址

ip.dst==192.168.1.114

仅筛选目的IP地址为指定地址的数据包。

二、MAC地址过滤

任意MAC地址

eth.addr==20:dc:e6:f3:78:cc

用于筛选源MAC地址或目的MAC地址为指定地址的数据包。

源MAC地址

eth.src==20:dc:e6:f3:78:cc

仅筛选源MAC地址为指定地址的数据包。

目的MAC地址

eth.dst==20:dc:e6:f3:78:cc

仅筛选目的MAC地址为指定地址的数据包。

三、端口过滤

TCP端口

tcp.port==80

用于筛选源端口或目的端口为80的TCP数据包。

tcp.srcport==80

仅筛选源端口为80的TCP数据包。

tcp.dstport==80

仅筛选目的端口为80的TCP数据包。

UDP端口

udp.port==4010

用于筛选源端口或目的端口为4010的UDP数据包。

udp.srcport==4010

仅筛选源端口为4010的UDP数据包。

udp.dstport==4010

仅筛选目的端口为4010的UDP数据包。

四、协议过滤

直接输入协议名称即可筛选对应协议的数据包,示例如下:

http

用于筛选HTTP协议的数据包。

tcp

udp

icmp

用于筛选TCP、UDP、ICMP协议的数据包。

五、HTTP方法过滤

GET请求

http.request.method==GET

用于筛选HTTP GET方法的数据包(请注意,GET需大写)。

POST请求

http.request.method==POST

用于筛选HTTP POST方法的数据包(请注意,POST需大写)。

六、逻辑组合筛选

逻辑与(AND)

ip.src==192.168.1.114&&ip.dst==180.114.144.101

用于筛选同时满足源IP地址和目的IP地址条件的数据包。

逻辑或(OR)

ip.src==192.168.1.114||ip.src==182.254.110.91

用于筛选满足任一源IP地址条件的数据包。

逻辑非(NOT)

!ip.addr==192.168.1.114

用于排除指定IP地址的数据包。

七、按照数据包内容过滤(contains)

按Http内容过滤包含 GET 请求的数据包

http contains "GET"

按TCP内容过滤包含HTTP内容的数据包

tcp contains "http"

八、按照数据包长度过滤

frame.len <= 1000(可根据需求直接变换比较符号)

九、其他高级用法

Payload内容过滤:例如,使用rtp.p_type == 111可筛选特定Payload类型的数据包。

时间排序:可通过Frame.time字段按时间对数据包进行排序分析。

TCP标志位分析:可通过tcp.flags字段(如tcp.flags.syn == 1)追踪连接状态。

注意事项

大小写敏感:协议名称(如http)需使用小写,HTTP方法(如GET)需使用大写。

逻辑运算符 and(&&) or(||) not(!)

比较运算符== != > >= < <=

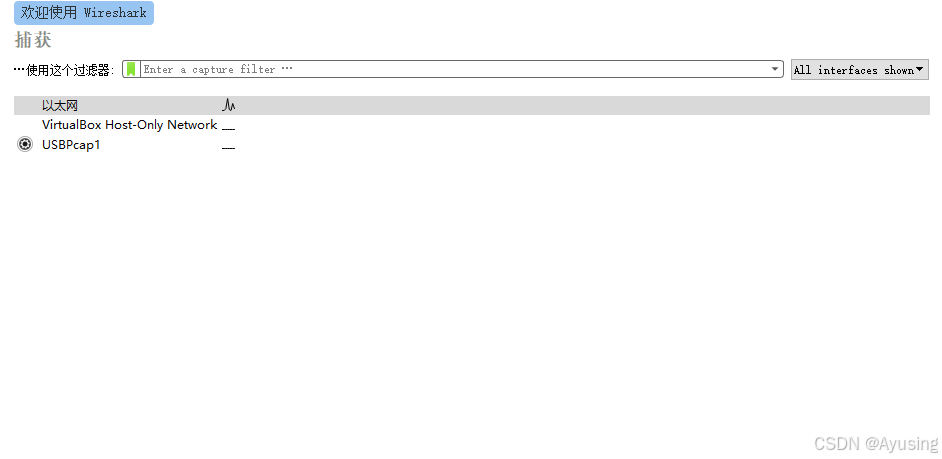

捕获过滤器:在抓包操作开始前进行设置,可减少冗余数据的捕获。

语法

<Protocol> <Direction> <Host> <Value> <Logical Operation> <other expression>

一、按IP/主机过滤:

host 192.168.1.1

抓取与192.168.1.1相关的所有流量

src host 10.0.0.1

源IP为10.0.0.1

dst net 192.168.0.0/24

目标网络为192.168.0.0/24

二、按端口/协议过滤:

port 80

(抓取TCP/UDP端口80的流量)

tcp port 443

(仅抓取HTTPS流量)

icmp

(仅抓取ICMP协议包)

三、组合逻辑:

src host 10.0.0.1 and tcp port 443(来源IP为10.0.0.1且目标端口为443的TCP流量)

not arp(排除ARP协议流量)

逻辑运算符 and(&&) or(||) not(!)

3278

3278

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?