一:网络层

1.网络层的功能

定义了基于IP协议的逻辑地址,连接不同的媒介类型,选择数据通过网络的最佳路径。

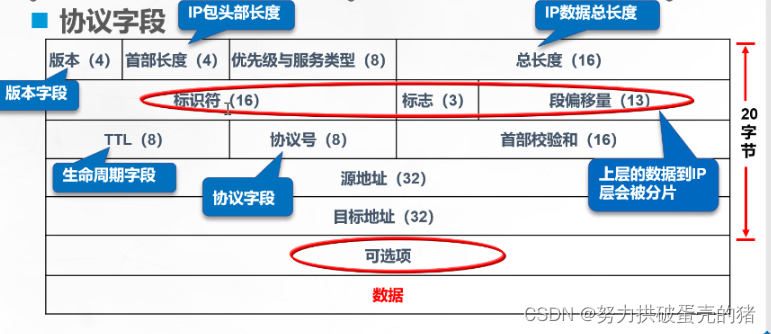

2.IP数据包格式

IP字段:版本(Version):该字段包含的是 IP 的版本号,4bit。目前 IP 的版本为 4(即 IPv4)。

首部长度(Header Length):该字段用于表示IP数据包头长度,4bit。IP数据包头最短为20字节,但是其长度是可变的,具体长度取决于选项字段的长度。

优先级与服务类型(Priority & Type of Service):该字段用于表示数据包的优先级和服务类型,8bit。通过在数据包中划分一定的优先级,用于实现 QoS(服务质量)的要求。

总长度(Total Length):该字段用以指示整个 IP数据包的长度,16bit。最长为65535字节,包括包头和数据。

标识符(Identification):该字段用于表示IP数据包的标识符,16bit。当IP对上层数据进行分片时,它将给所有的分片分配一组编号,然后将这些编号放入标识符字段中,保证分片不会被错误地重组。

标志(Flags):标志字段,3bit。对当前的包不能进行分片(当该包从一个以太网发送到另一个以太网时),或当一个包被分片后用以指示在一系列的分片中,最后一个分片是否已发出。

段偏移量(Fragment Offset):该字段用于表示段偏移量,13bit。段偏移量中包含的信息是指在一个分片序列中如何将各分片重新连接起来。

TTL(Time to Live):该字段用于表示 IP数据包的生命周期,8bit。一个数据包每经过一个路由器,TTL将减去 1。当 TTL 的值为 0 时,该数据包将被丢弃。可以防止一个数据包在网络中无限循环地转发下去。

协议号(Protocol):协议字段,8bit。该字段用以指示在 IP数据包中封装的是哪一个协议,是 TCP还是 UDP,TCP 的协议号为 6,UDP的协议号为 17。

首部校验和(Header Checksum):该字段用于表示校验和,16bit。接收方和网关用来校验数据有没有被改动过。

源 IP 地址(Source IP Address):该字段用于表示数据包的源地址,32bit。

目标 IP地址(Destination IPAddress):该字段用于表示数据包的目的地址,32bit。

可选项(Options):选项字段根据实际情况可变长,可以和IP一起使用的选项有多个。例如,可以输入创建该数据包的时间等。在可选项之后,就是上层数据。

TCP端口为6,UDP端口为17,IP头部最少为20字节。

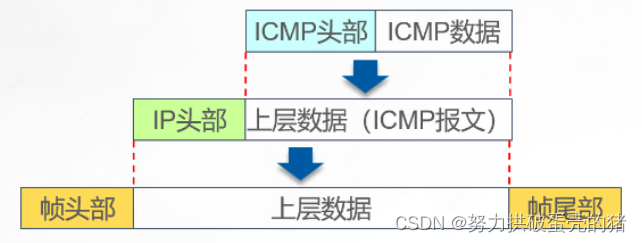

二:ICMP协议

1.ICMP协议含义

ICMP协议(Internet控制报文字协议):是一个“错误侦测与回馈机制”,通过IP数据包装的,用于发送错误和控制消息。用来探测网络是否通畅,主机是否可达,路由是否可用。(探路)

2.ICMP协议的封装

ICMP协议属于网络层协议。

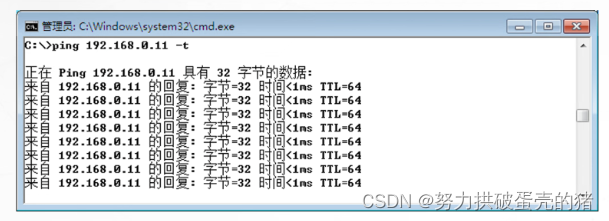

三:Ping命令

ping 命令用于检测主机。 执行ping 指令会使用ICMP 传输协议,发出要求回应的信息,若远端主机的网络功能没有问题,就会回应该信息,因而得知该主机运作正常。 ping命令的基本格式:C: \>ping [-t] [-l 字节数] [-a] [-i] IP_Address| target_name

1.ping命令的参数

windows系统中ping命令常用参数:

-t 参数会一直不停的执行ping

-a 参数可以显示主机名称

-l 参数可以设定ping包的大小 ###在Linux系统下为:-s

–n 指定发送包的个数 -c

–S 指定源IP去ping -I

举例:ping -t 参数会一直不停的执行ping。调试故障或需进行持续连通行测试应用。Ctrl+C可以中断命令。

2.tracert/traceroute命令

跟踪路由路径命令:

WIN: tracert IP/域名

Linux: traceroute IP/域名

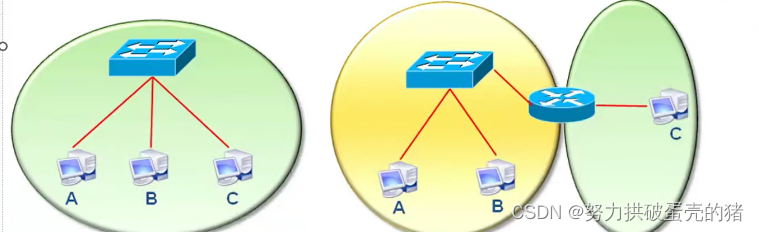

四:ARP协议

1.ARP协议概述

ARP协议是“Address Resolution Protocol”(地址解析协议)的缩写。其作用是在以太网环境中,数据的传输所依懒的是MAC地址而非IP地址,而将已知IP地址转换为MAC地址的工作是由ARP协议来完成的。

2.广播和广播域

广播:将广播地址作为目的地址的数据帧

广播域:网络中能接收到同一个广播的所有节点的集合

广播地址:FF-FF-FF-FF-FF-FF

3.IP地址解析为MAC地址

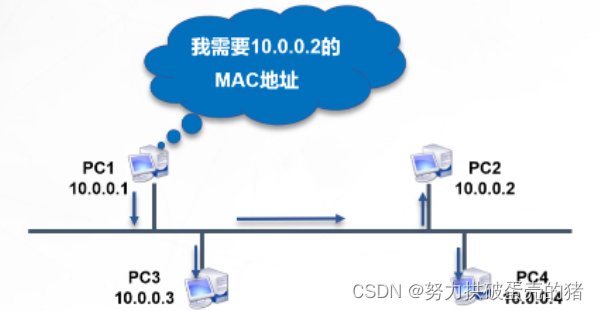

(1).PC1想发送数据给PC2,会先检查自己的ARP缓存表。

(2).如果发现要查找的MAC地址不在表中,就会发送一个ARP请求广播,用于发现目的地的 MAC地址。ARP请求消息中包括PC1的IP地址和MAC地址以及PC2的IP地址和目的MAC地址(为广播MAC地址FF-FF-FF-FF-FF-FF)。

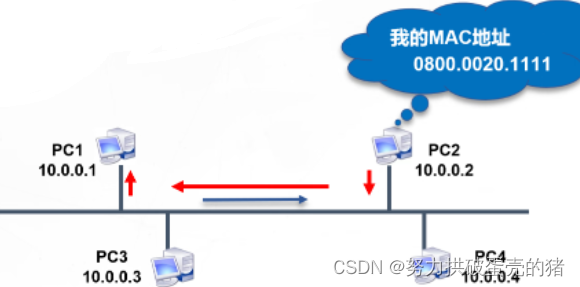

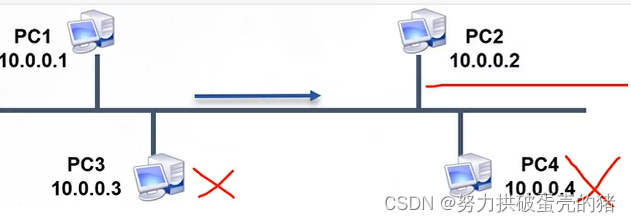

(3).交换机收到广播后做泛洪处理,除主机1外所有主机收到ARP请求消息,PC2以单播方式发送ARP应答,并在自己的ARP表中缓存PC1的 IP 地址和 MAC 地址的对应关系,而其他主机则丢弃这个ARP请求消息。

(4).PC1在自己的 ARP表中添加 PC2的 IP 地址和 MAC地址的对应关系,以单播方式与PC2通信

4.ARP相关命令

windows系统中ARP命令:

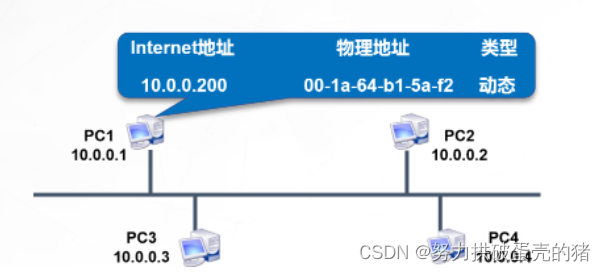

arp -a ###查看ARP缓存表

arp -d [IP] ###清除ARP缓存

arp -s IP MAC ###ARP静态绑定

如提示ARP项添加失败,解决方案:

a、用管理员模式:电脑左下角“开始”按钮右键,点击“Windows PowerShell(管理员)(A)” 或者 进入C盘windows\system32文件夹找到cmd.exe,右键“以管理员身份运行” 再执行arp -s命令

b,(1)netsh interface ipv4 show neighbors 或者netsh i i show in '查看网卡接口序号/Idx'

(2)netsh interface ipv4 set neighbors '接口序号' 'IP' 'MAC'

解除静态绑定

netsh -c i i delete neighbors 'Idx'

动态学习到的ARP的老化时间是120s,并且静态绑定的ARP条目在计算机关机或重启后会消失。

华为系统中的ARP命令

[Huawei]dis mac-address ###查看mac 地址信息

[Huawei]arp static 'IP' 'MAC' ###绑定ARP

[Huawei]undo arp static 'IP' 'MAC' ###解绑定

<Huawei>reset arp all ###清除mac地址表

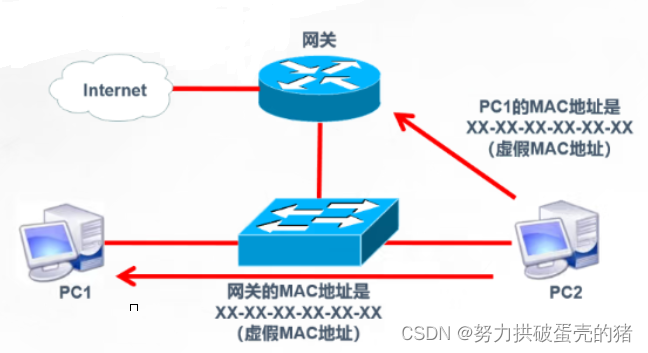

5.ARP攻击原理

原理:主机接收到一个应答包之后,并不会验证自己是否发送过对应的arp请求包,也不会验证这个arp请求包是否可信,而是直接用应答包里的IP地址和mac地址的对应关系替换掉arp缓存表里原有的对应关系。

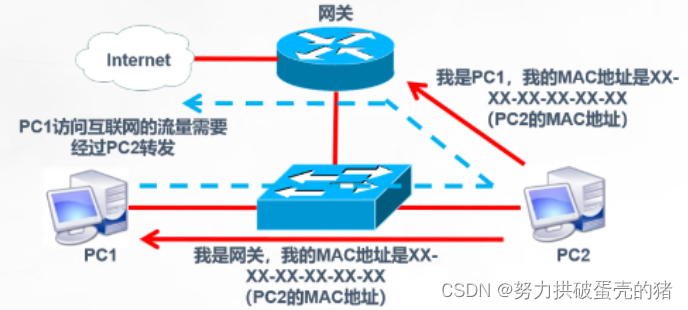

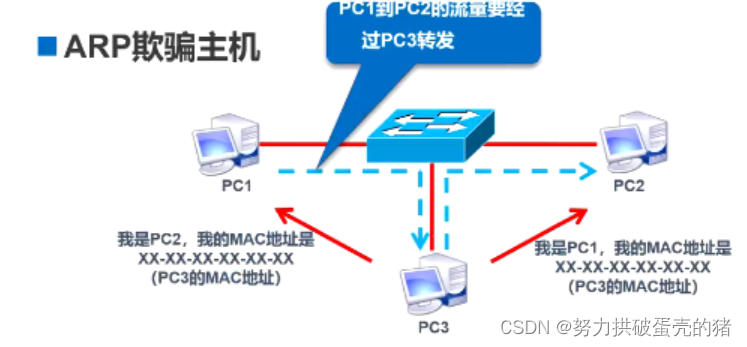

6.ARP欺骗原理

ARP欺骗就是中间人欺骗pc机,告诉pc机它是服务器。再欺骗服务器,告诉服务器它就是pc机。以致获取服务器与pc机的会话信息。

2966

2966

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?